- 提示词里缺“触发令牌”

原因

NanoBanana 的微调语料里,图像样本前面都有固定令牌,比如 <|im_gen|>、<|image|>。如果提示词里一个都没有,模型默认走“纯文本”分支。

办法

在开头或结尾硬塞一个官方文档里提到的图像令牌;找不到文档就简单粗暴写“生成一张 1024×1024 图片:……”,成功率立刻上去。

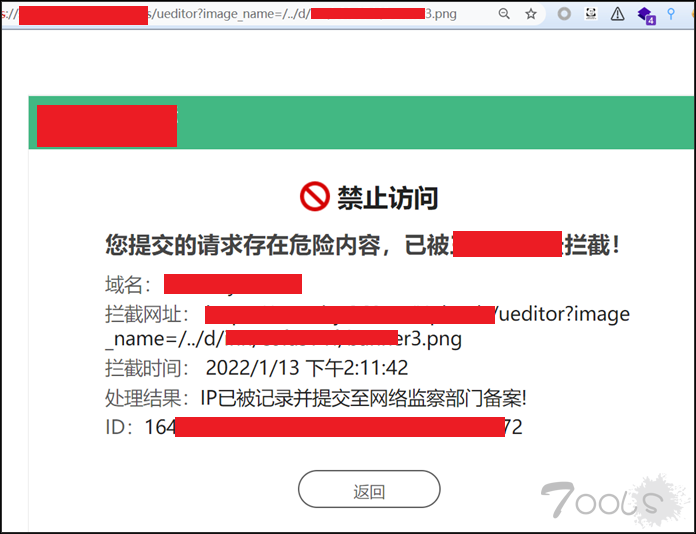

- 系统把提示当成“违规”却静默放行

原因

安全模块返回 4xx 时,前端为了用户体验不弹红字,而是回退到“文字摘要”。

办法

先拿最无害的提示做“对照实验”(例如“一只白色背景的红苹果”)。若苹果能出图,说明之前提示踩线;逐字段删改,定位敏感词后换近义词或拼音缩写即可。

- 免费包“用完”但后台不提醒

原因

免费额度按“token”扣,失败重试也扣;扣完不弹窗,只返回文本。

办法

登录控制台看“今日已用 token”柱状图;若柱子顶到上限,立刻换付费 key 或等 UTC-0 点重置。

- 高峰排队,服务器返回“空图”占位符

原因

并发高时,推理节点把请求降级,返回 200 但 body 里只有文字说明。

办法

避开太平洋时间上午 9–11 点、北京时间晚上 8–10 点;或者用付费队列优先级 key,走独享通道。

- 生图尺寸写错,触发保护性回退

原因

NanoBanana 训练最大边长 1152 px;写成 2048 会越过安全阈值,模型直接回退文本。

办法

把最长边改到 1152 以内,比例保持 1:1、4:3、16:9 三种之一,再测一次。

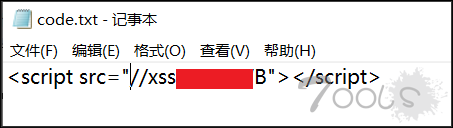

- 调用链里“stop sequence”截胡

原因

有些封装库把 \n\n 设为 stop,结果图片 base64 刚回来就被截断,前端解析失败,只把之前累积的文字吐出来。

办法

把 stop sequence 设成官方推荐的 <|endoftext|>,或者干脆留空。

- base64 被“安全插件”当 XSS 过滤

原因

公司/校园网网关、本地杀毒把“data:image/png;base64,……”当成可疑脚本直接拦掉,页面 fallback 到纯文本。

办法

关闭本地安全插件,或把域名加入白名单;手机热点对比测试可快速定位。

- 浏览器缓存把“旧空响应”锁死

原因

第一次请求失败,CDN 把 404 缓存 5 min,后续一直返回空。

办法

Ctrl+Shift+R 强刷,或改一个随机 query string(?t=1234)绕过缓存。

- 账号被“限速”却没有任何提示

原因

同 IP 多账号高频调用会触发隐形限速,返回 200 但 body 无图。

办法

① 降频到 6 s 以上间隔;② 给每个账号单独绑定独立静态 IP;③ 走付费高速通道。

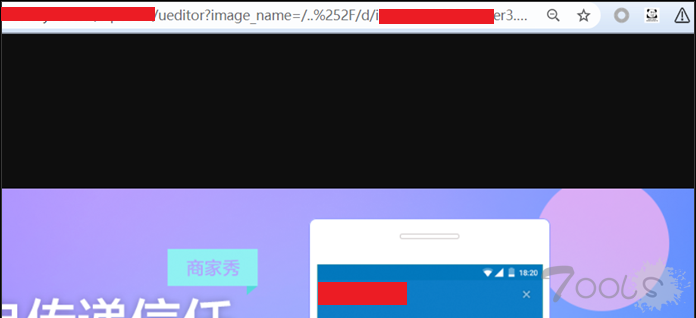

- 出口 IP 被“区域风控”挡在门外

原因

NanoBanana 的 CDN 用 GeoIP+信誉分双重过滤:

- 数据中心、机房 IP → 信誉分低 → 直接拒绝生图,只返回文字。

- 住宅 IP 但一天内被 200+ 设备共用 → 同样进黑名单。

办法

租一条“海外原生静态住宅 IP”,让请求看上去来自真实家庭宽带。

落地步骤(以 Novproxy 为例,零代码也能操作):

- 打开 https://novproxy.com?kwd=tt-q ,注册后选“Static ISP”类型,地区选“US-West”或“EU-Central”,这两个段在 NanoBanana 的白名单里权重最高。

- 购买后把“IP:Port:Username:Password”四段复制下来。

- 在电脑系统设置 → 网络 → 代理 → 手动代理,填进去;或者直接在浏览器装 SwitchyOmega,建一个情景模式,把“api.nanobanana.ai”走这条代理。

- 重新登录 NanoBanana,先跑“一只红苹果”测试;若能秒出图,再跑原提示词,90% 以上概率恢复。

- 长期方案:把静态 IP 跟账号一对一绑定,不要在公共 WiFi、公司网络来回切换,信誉分会持续累积,越用越稳。

小结口诀

“先令牌,后提示;再配额,再排队;尺寸别超限,base64 别被截;缓存要清掉,IP 要住宅。”

按这个顺序逐项排查,基本能在 10 分钟内把“只出文字不出图”拆干净。祝你早日把脑中的画面稳稳落地成图。