打渔教程 - 002:讨论一下最近的几个 serverless container 免费羊毛容器的研究 scaleway, clawcloud, hidencloud, lemonhost, bot-hosting

TAGS: scaleway, clawcloud, hidencloud, lemonhost, bot-hosting, chisel, gonc

首先感谢 继续开发 cursor-api,这两天测试了 19 个版本还在继续解决。虽然每次会话要重启一次,但是感觉目前 cursor 的 api 调用是最快的,速度超快,挂代理还是慢。

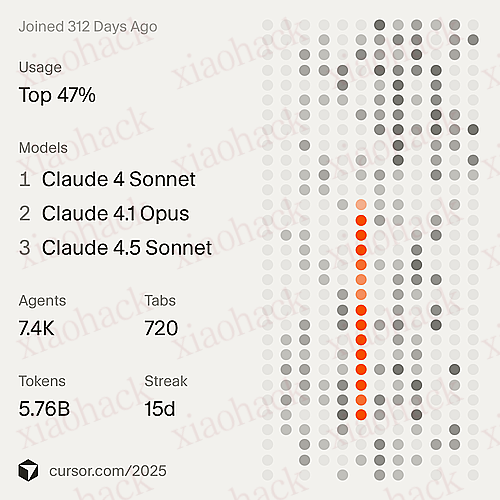

避雷针:首先我发帖是按照自己的思路,不会迎合某些人,好的建议我会虚心接受,我听着不顺耳的我也不会理会。我不缺 token,一线模型随便用,25 年 cursor 就烧了 5B。其他免费的都没算过。第二我不缺梯子,研究这些免费的纯粹是好玩,研究他们是如何运作的。

1. scaleway, clawcloud, hidencloud, lemonhost, bot-hosting 分类

基本是三类

Pterodactyl 派生系:hidencloud, lemonhost, bot-hosting

大厂 serverless container 系:scaleway

diy 其他系:clawcloud, vps.oicqto.me

P 系都是魔改开源框架,账户端和 pannel 端分离,所以 hiden 抢主机,付款,续费;lemonhost 挣积分;bot-hosting 挣金币。但是 panel 基本都差不多,api 几乎通用。这系列主要是在 pannel 有

- 控制 "server" (container)power,开关机之类

- console 获取 container 日志

- sftp 传文件

- 开发 1-2 个端口映射,全映射无限制

- 定义入口,就是跑什么类型的程序,nodejs/python/deno/bun

- 其他功能比如 db 等等

- 限制:无 ssh,userid 限制,rootless 权限

serverless 系,scaleway 做的最好,真的是大厂风格,架构优秀,文档清晰,tools 齐全

- 本质上也是 container

- 定制 container

- 限制更多

- 免费 https 域名反向代理 80/443 映射到内部 x1 端口

- http 保活检测

- 提供 http1.1/2

- 无 tcp/udp

- 配置相当复杂

- scw/terraform/logcli/grafan 监控支持,都是生产级别的

- api key 支持

- root 权限

Diy 其他系:

- claw 应该是学 scaleway 或者大厂的风格,UI 做的现代,配置简单,但是限制 tcp/udp/http/ws 等,和 Zeabur Koyeb 类似,这俩我记不清了,这两天没有仔细研究。rootless 应该是

- coze,这个应该可以搞起来,和 scaleway 类似,有 80/443 反向代理映射

- vps.oicqto.me 站内大佬免费送的,应该是 diy 的方案,root,多端口映射

- Zeabur Koyeb 这俩我忘记了,这次没研究,但是我记得也是限制很多

2. 研究思路

直接用 chrome dev-tool mcp + zed + opus 让 AI 自己分析登录需要的 token,流程,api 验证 curl,总结到文档,积分 api 等。需要很多轮会话。我应该搞了几个晚上。

3. 想法

其实我是先有想法,然后做 api 研究的,主要针对下边这几类想构建一些东西:

- 管理部署监控问题,可以做到控制 power on/off/restart,拉取 console 日志,上传下载文件,ssh 进去 debug,探针监控接口。

- 端口限制问题,主要思路是通过 http 隧道,研究并实践了 chisel 可以在 scaleway 上实现 tunnel 多路复用,目前看没有其他更好的方案,我在学习 grpc 的方案,似乎看来没有可用的。走 http/1.1 然后通过 ssh 加密实现多路复用。换句话说,反代可以把 443 流量打到内部 chisel 的监听,c 把流量分为普通 http 和其他 ws 的流量,http/s 可以提供正常服务,ws 走 tunnel 多路复用。这个方案几乎可以用在任何端口协议限制的容器中。已经验证了 ssh 直接到容器内部。

- rootless 问题,主要思路是 hack dropbear,可以实现 userspace 的 ssh,已经合并多个公开方案实现。主要针对第一类的 P 方案限制 rootless 的方案。

- container 软件包限制,P 方案实现很多都是不同的 container base images,基本都是 debian/ubuntu,对于 rootless,验证可以实现手工解压需要的依赖 deb 来运行,比如 ip/traceroute/httping/htping 等,验证实现。有个想法是做一个 userspace 软件包管理方案。

- 盾,目前 cf 盾好像验证成功,大佬的方案,但是 bot-hosting 的是 hCaptcha AI 识别不靠谱,目前没有什么好的思路,我记得有大佬用 yolo 做 G 加的 Captcha,有空接下来研究一下。bothosting 的积分还是比较麻烦

- gRPC 协议,主要是想用 Rust 做一个隧道多路复用,类似 chisel,实现 http2+gRPC。做了一个初步的验证,后续估计会烂尾,毕竟很复杂。好像看讨论,有一些协议是比较好的,还需要调研一下。

- gonc,在研究 NAT UDP/TCP 打洞的时候的一个研究,对于 NAT4<->NAT [1,3] 成功率很高。是一种补充,如果能用 Rust 实现基本协议,然后作为上述 gRPC 隧道的一个补充,那几乎所有的内网都能互通了。

- 大佬(忘记名字了)的一些破盾方案,包括 tunnel,指纹,各种盾,b 站找到一些很好的教程分析的很细。

吃午饭了,干不动了,有什么其他的再说再写,欢迎讨论。这几个主题我看讨论的都比较少。gonc/gRPC/rootless/chisel 都很少有讨论的。

写完想起来一个笑话帖子,说搞 20 台 vps 为了干啥,是为了监控剩下 19 台有没有掉线,哈哈。