【个人开源项目】AutoRedTeam-Orchestrator AI 驱动的自动化红队编排框架

[开源] AutoRedTeam-Orchestrator - 给 AI 编辑器装上渗透测试工具箱

项目简介

AutoRedTeam-Orchestrator 是一个基于 Model Context Protocol (MCP) 的 AI 驱动自动化渗透测试框架。

它将 101 个安全工具 封装为 MCP 工具,可与支持 MCP 的 AI 编辑器 (Claude Code, Cursor, Windsurf, Kiro, Claude Desktop) 无缝集成,实现自然语言驱动的自动化安全测试。

简单说:配置好之后,直接跟 AI 说「帮我扫描 xxx.com 的漏洞」就行了

项目数据概览

| 指标 | 数量 |

|---|---|

| MCP 工具 | 101 |

| Payload 库 | 2,000+ |

| 测试用例 | 1,461 |

| 漏洞检测器 | 19 |

为什么选择 AutoRedTeam-Orchestrator?

| 特性 | 传统工具 | AutoRedTeam-Orchestrator |

|---|---|---|

| 交互方式 | 命令行记忆 | 自然语言对话 |

| 学习成本 | 高(需记忆大量参数) | 低(AI 自动选择工具) |

| 工具整合 | 手动切换工具 | 101 工具统一接口 |

| 攻击链规划 | 人工规划 | MCTS 算法 + 知识图谱 |

| 误报过滤 | 人工验证 | OOB + 统计学验证 |

| 报告生成 | 手动编写 | 一键生成专业报告 |

| 会话管理 | 无 | 支持断点续传 |

| 安全性 | 各工具独立 | MCP 安全中间件统一防护 |

为什么做这个?

最早是在用 HexStrike,还参与过二次开发,和 #96 分支作者 Ynee 也有过深入交流。

后来在社区找到了 HexStrike 原作者,但他似乎遇到了一些生活上的困难,项目更新明显放缓了。

与其等待,不如自己动手。正好使用中也积累了一些想法:

为什么非得在 Kali 上跑? → 做成 Windows 原生,Linux 也兼容

为什么不能和 AI 编辑器联动? → 基于 MCP 协议,Claude Code 直接调用

为什么工具这么分散? → 101 个工具整合到一起

于是就有了这个项目。

技术栈 & 兼容性

技术栈

语言 Python 3.10+

协议 MCP (Model Context Protocol)

并发 asyncio / httpx / aiohttp

算法 MCTS 蒙特卡洛树搜索

存储 内存图存储 / SQLite

安全 输入验证 / 速率限制 / 操作授权

已测试支持

CLI 工具:

Claude Code (终端)

Gemini CLI

Codex CLI(道德感严重 )

iFlow CLI

IDE / 桌面端:

Cursor

Windsurf

Kiro

Claude Desktop

VS Code (with MCP extension)

基本上只要能跑 MCP 的 IDE/CLI 都可以用这个项目

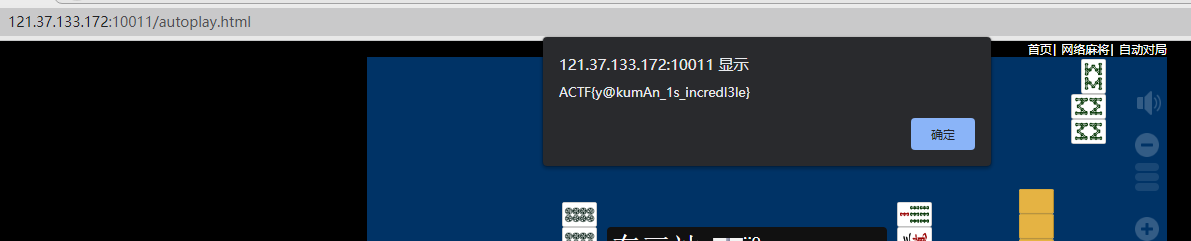

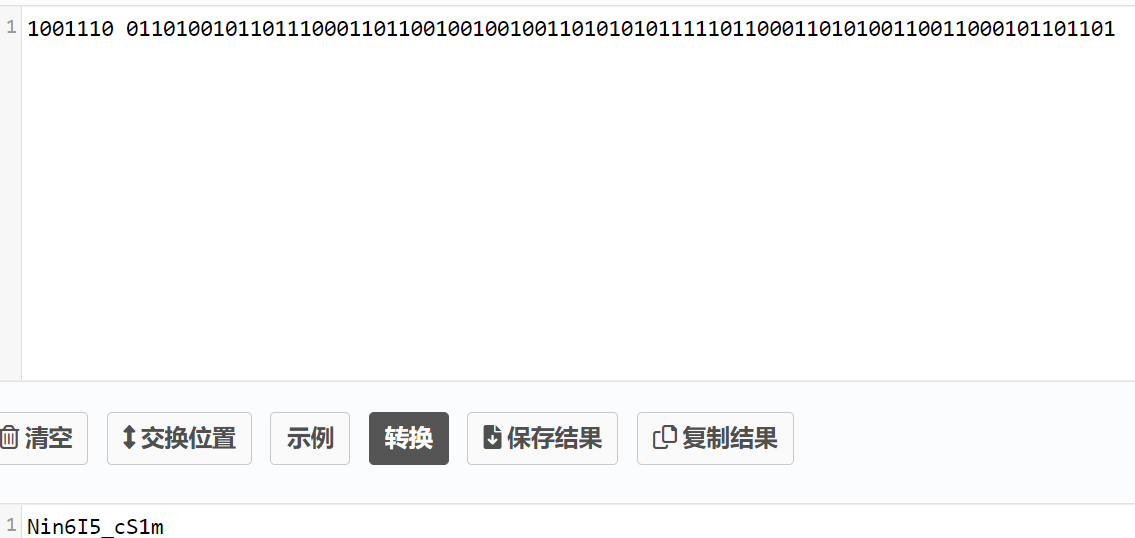

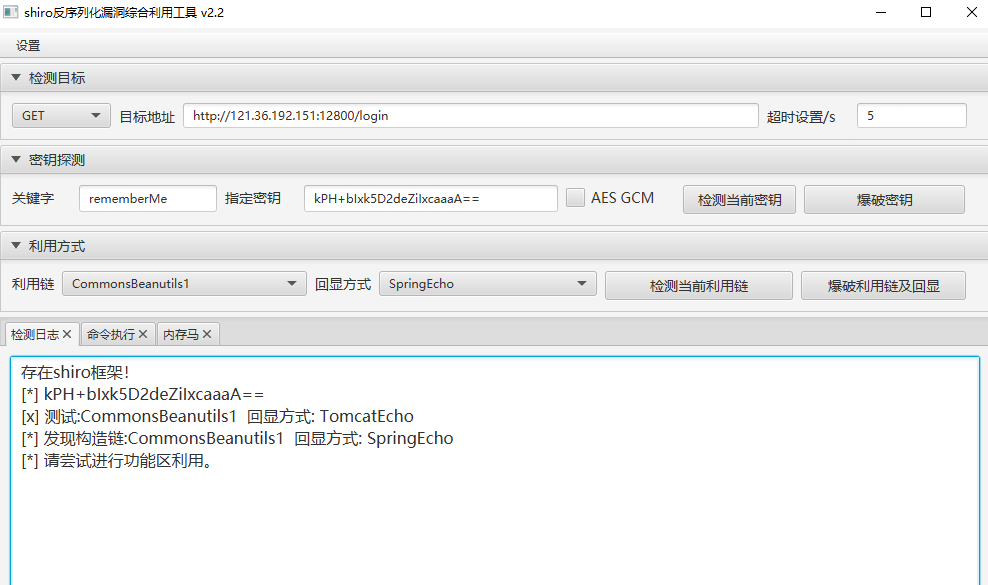

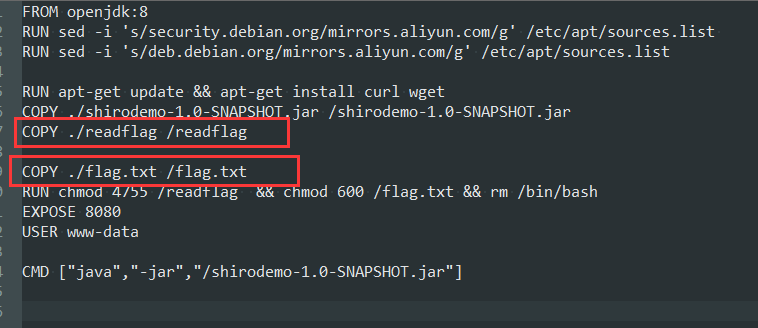

结果案例:

codex扫描时间过长我停了,具体各位佬可以重新测试一下

GitHub

欢迎 Star 和 PR!

免责声明

本工具仅限以下场景使用:

授权渗透测试

红队安全评估

安全研究学习

CTF 竞赛

严禁用于:

未经授权测试他人系统

任何非法用途

使用本工具造成的任何法律后果由使用者自行承担。

狗头保命,希望大家合法合规使用~

第一次在 L 站发自己的项目,有问题欢迎回帖讨论,也可以去 GitHub 发 Issue 或者按项目里的邮箱联系我,看到就会回复。

希望大家共同进步,也请各位师傅斧正!