『n8n』发送第一封邮件

点赞 + 关注 + 收藏 = 学会了 在日常办公中,重复发送通知邮件、定时推送报表、表单提交后自动回复等场景十分常见,手动操作不仅耗时,还容易出现遗漏或错误。n8n作为一款开源的可视化工作流自动化工具,无需复杂编程,只需通过拖拽节点、配置参数,就能轻松实现邮件自动发送,非常适合没编程经验的工友上手。 n8n的核心优势是“可视化拖拽”和“多节点集成”,它能连接不同工具和服务,让数据按设定好的规则流转,从而完成自动化任务。对于自动发邮件来说,整个工作流的逻辑非常简单,只需满足两个核心组件: 简单来说,我们要做的就是“搭建触发节点→连接邮件动作节点→配置邮箱参数→测试运行”,全程无需写一行代码。 想发邮件,首先就得登录邮箱。 在 n8n 登录邮箱跟我们在邮箱提供商的网页登录有点不同,我们需要到邮箱提供方那里开启 SMTP 授权。 我用 QQ 邮箱举例说明。 其他邮箱的开启方式大同小异,在流行 Python 自动化办公的年代,自动发邮件是很常见的示例。使用其他邮箱的工友直接百度搜【邮箱名 + 开启SMTP授权】基本能找到相关的教程。 首先在 QQ 邮箱网页登录你的账号。 然后找到“设置 -> 账号”。 然后 默认情况 开启时,通常要收条短信验证码。输入完验证码之后就会给你一个授权码,这个授权码是用在 n8n 这边的,一定要保管好这个授权码,不要泄露出去。 在浏览器打开 n8n,创建一个凭证。 搜索 在表单里填入你的邮箱地址,Password 填入你刚刚申请的授权码。 Host、Port 和 SSL 要根据你所使用的邮箱去填,详情要看你使用的邮箱的官方文档。 比如我使用的 QQ 邮箱是这么要求的,发邮件的话,Host 填 创建完成后就能看到一条记录。 接下来的邮件发送我会用一个非常简单的工作流来讲解。 触发器我用了“手动触发”,也就是点一下鼠标就发邮件。虽然这看上去不像“自动化”,但你掌握了“发邮件节点”的用法,在以后的工作中只要把上游节点改成别的节点也是走得通的。 发送邮件用的是 本例的工作流是这样的。 重点是配置 邮件标题和邮件内容可以写死,也可以使用上游节点传入的数据,动态调整邮件内容。 本例先写死,你根据自己的需求来做就行。 我用 QQ 邮箱向 Outlook 邮箱发一封邮件。 标题是“雷猴,自己人”。 格式是“Text”,也就是最简单的发送一些字符串过去。 内容是“用n8n发送的第一封邮件”。 完成上面的配置后,回到工作流画布面板,点一下“Execute workflow”按钮就能运行工作流了。 可以看到它已经执行了发邮件的操作。 打开 Outlook 邮箱就能看到这封邮件。 我使用的 n8n 是社区版(免费版),所以邮件下方会添加一条 n8n 的尾巴。 如果你想将一封邮件同时发送给多个人,只需要在 每个邮箱之间要用“英文逗号”分割!!! 抄送也是很常用的功能,这个功能藏在 CC(抄送)和BCC(密送)是邮件常用功能:CC用于告知相关人员邮件内容,所有收件人可见彼此信息,适合同步工作进度;BCC收件人信息对其他人隐藏,可保护隐私,适合批量发送通知。 我以 在 来到被抄送的邮箱,能清楚看到“我”是被抄送的对象。 添加附件也是很常用的功能。 发送附件之前,首先得获取到附件。在日常工作中可能会从上游同事的接口获取附件,也可能是从本地上传一个附件。 我用本地附件来举例说明。 在此之前你需要掌握 《『n8n』读写本地文件》 这里的知识。也许你还会遇到无法读取本地文件的问题,可以看看这个解决方案👉 《『n8n』一招解决“无法读写本地文件”》 在 n8n 获取本地文件可以使用 我要获取本地的 然后调整一下 上一个节点传入的是 运行工作流,然后打开接收方的邮箱,就能看到这份附件了。 以上就是本文的全部内容啦,想了解更多n8n玩法欢迎关注《n8n修炼手册》👏 如果你有 NAS,我非常建议你在 NAS 上部署一套 n8n,搞搞副业也好,帮你完成工作任务也好 《『NAS』不止娱乐,NAS也是生产力,在绿联部署AI工作流工具-n8n》 点赞 + 关注 + 收藏 = 学会了整理了一个n8n小专栏,有兴趣的工友可以关注一下 👉 《n8n修炼手册》

创建邮箱凭证

Ctrl + F ,搜索 SMTP 就能找到它。SMTP 是关闭的,如下图所示。需要你手动打开它(点击“开启服务”按钮)。

SMTP,选中它。

smtp.qq.com,使用 SSL,端口是 465 或 587。

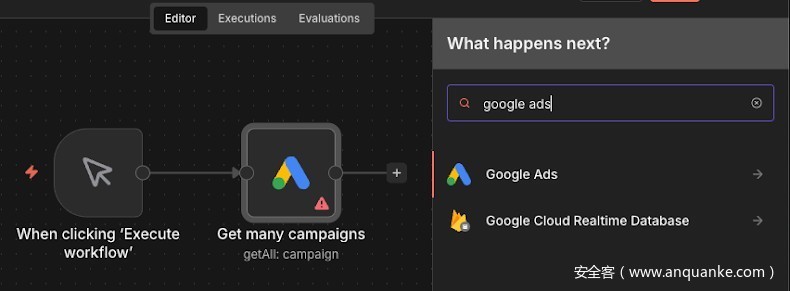

发送第一封邮件

Send email 节点。

Send email 节点。Credential to connect with:邮件的凭证,用前面创建的那个凭证就行。Operation:你要用这个节点做什么。Send 是发邮件的意思。From Email:发送方的邮箱地址,填你的邮箱。To Email:收件方的邮箱地址,填目标邮箱地址。Subject:邮件标题Email Format:邮件格式,如果你对格式没要求,选择 Text 也行。如果你需要搞一些样式,那就选 HTML。HTML:邮件内容。上一项选了 HTML,这项的标题就是 HTML;选 Text 这项的标题就是 Text。Options:其他选项。这里可以添加附件、添加抄送人等。

同时给多个人发送邮件

To Email 这里继续输入其他邮件地址就行。

抄送

Send email 节点的 Options 配置项里。

CC Email 举例说明。CC Email 输入框里输入邮箱地址就行。如果要抄送给多个邮箱,那就用英文逗号把每个邮箱分割开来。

发送附件

Read/Write Files from Disk 节点。

posts.xlsx 文件, Read/Write Files from Disk 节点的配置如下图所示。

Send email 节点的配置,需要在 Options 里添加一项 Attachments。data 字段,所以在 Attachments 直接填入 ”data“ 即可。