安服仔参加红队有感

最近参加了一下行业的演习行动,作为一个红队成员,简单做下总结。

以目前现网的真实情况来看,企业的红蓝队在日常工作中已经将常见的漏洞与问题都排查掉了,所以在攻防中资产收集就成为了重中之重的任务。

常见资产收集的方法:

企查查、爱企查等搜索企业信息的网站,通过查询企业信息来找相关靶标系统的下属单位,通常情况下主企业的安全等级与防护能力比下属企业要强的多,通过下属企业或者三产、供应商等子公司来打进主企业的系统是一条道路。

找到企业在企查查、爱企查上公开的域名信息后,我们就可以通过fofa、360quake、钟馗之眼、鹰图等测绘平台去查找相关的信息,也有很多自动化工具会调用相关平台的api,这个时候我们就需要一个会员的key了。比如Finger、Ehole等指纹探测的工具,ARL这种资产探测工具。

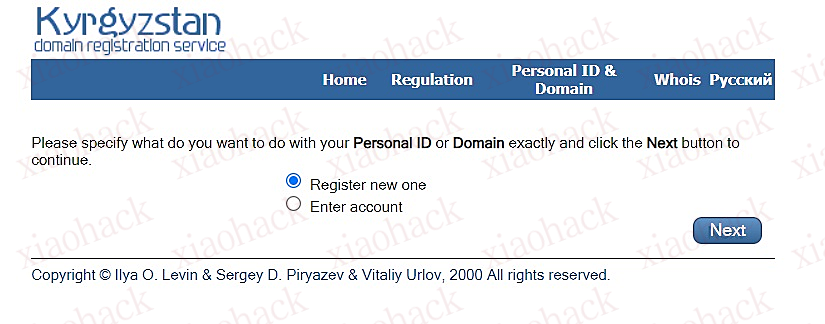

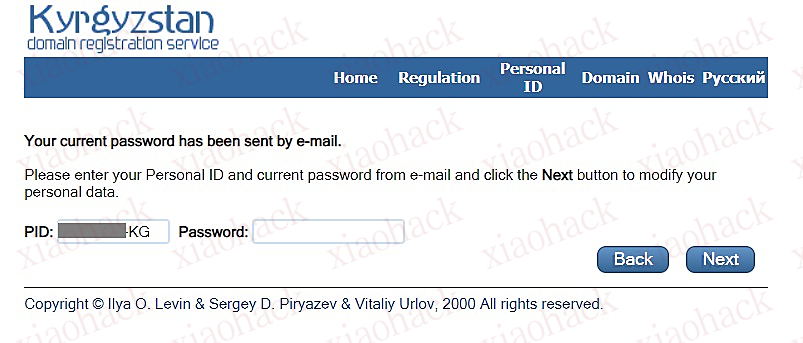

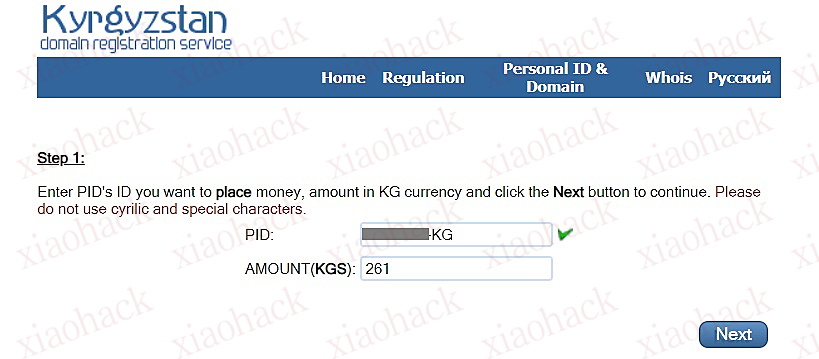

收集到相关的资产之后就是常规的信息收集了,比如whatweb、whois信息、端口、子域名、目录等信息。

工具有:nmap、goby、oneforall、dirsearch,这是我最常用的几个工具。

常见信息收集完成之后就是对一些常见漏洞的测试了,比如一些框架性的漏洞,如shiro、各种OA、log4j2、spring相关漏洞等等。这些大部分是可以直接获取到权限的漏洞,除了那些可以直接获取到权限的漏洞,其他的小问题组合起来也是可以获得大分数的。逻辑漏洞是企业红蓝队会遗漏掉的问题之一,通过逻辑漏洞来爆破或者遍历用户名(很多系统的登录用户名都是采用的手机号),拿到手机号的情况下就可以简单利用一下社工库了(成功率不高)。图片验证码与手机短信验证码的绕过还是需要注意一点的,也是有部分系统会有这种情况。逻辑漏洞不只是登录系统之后才存在,登录页面也是会存在的。另外需要注意的是,登录模块可能做的很好,但是注册模块,找回密码模块可能就没有那么好的逻辑了。

这次行动给我的一个最直观的感受是千万不要眼高手低,小问题组合起来可以利用的面将会扩大到给你一个惊喜的地步。敏感信息的泄露也是重点关注之一,JS文件中的敏感路径等需重点关注。还有最需要关注的敏感信息之一就是各大云平台的key,比如阿里云平台上的accessKeyId、accessKeySecret等信息,程序员为了自己工作方便,经常会将代码里的关键信息放到Github、gitee、CSDN等平台上,利用好这些,也是一大攻击路径。当然,这些代码平台上泄露的不只是key,有时候还会有云服务器的ip地址与账号口令。

说完攻击路径,再来聊聊这种行动下个人认为的重点都有哪些。

首先最关键的就是资产的收集,渗透测试的本质就是信息收集,资产与信息收集的越多,你的攻击路径就越多,思路就越广,前文已经提到个人常用的资产与信息收集的方法了,希望看到这里的大佬们能够交流一下各位的心得。

其次是在这种演习行动中,代理真的很重要!!!众所周知,在这种时候,蓝队封禁ip是非常之快的,我们自己手里不拿着几十上百的ip做代理,被封禁之后你只能看着干瞪眼。所以我将代理放在重点的第二位。

第三位是什么呢,个人认为是反蜜罐的插件或者工具,蜜罐不只是会收集你攻击的ip与你攻击的payload,有一些是会直接收集你浏览器中保存的账号口令的,通过这些账号,比如百度账号、新浪账号、知乎账号等等,再去社工库里面搜索到你手机号相关联的信息,比如姓名、家庭地址、QQ号、微博等信息,微信与支付宝的实名认证的调用,找到攻击者不是很大的难题!所以反蜜罐插件真的很有用。

此次的演习行动主办方要求不允许使用钓鱼、社工、物理及近源渗透的方法,这些东西就不多说了。对于企业来讲,员工的安全意识是最薄弱的一环,这种情况下只能去反复的做一些安全意识的讲课,来提高大家的警觉性。

写在最后的一些话,通过这次演习行动,除了技术之外也有了一些新的认知。有一句古话说的好:“胸有惊雷而面如平湖者,可拜上将军。”我个人对于这句话的认识为是这样的:有了成绩不要去惊喜,没有成绩不要气馁,一步一步慢慢来,总有一天我们回首前路,发现已经走出了很远!

比赛也好,生活也罢,一定要耐心,细心,认真对待每一件事情。作为一个安全从业者,一定要有自己的底线。最后一句送给自己也送给各位表哥,坚守底线,坚持学习!