开发了一个代理特征泄露检测的小工具

最近在写关于代理检测和 TK 风控预防的文章,就开发一个小工具用于检测这些内容,目前还在测试阶段,想收集看看大家的测试效果,希望大家可以玩玩这个小工具,别太当真,当个小玩具玩玩,谢谢大家喵,猫猫会挑选一些认真合理的反馈送出 500LDC 的红包作为感谢礼~

晒图片记得打码,如果你想知道怎么进行防护可以等后续的文章喵~

xiaohack博客专注前沿科技动态与实用技术干货分享,涵盖 AI 代理、大模型应用、编程工具、文档解析、SEO 实战、自动化部署等内容,提供开源项目教程、科技资讯日报、工具使用指南,助力开发者、AI 爱好者获取前沿技术与实战经验。

最近在写关于代理检测和 TK 风控预防的文章,就开发一个小工具用于检测这些内容,目前还在测试阶段,想收集看看大家的测试效果,希望大家可以玩玩这个小工具,别太当真,当个小玩具玩玩,谢谢大家喵,猫猫会挑选一些认真合理的反馈送出 500LDC 的红包作为感谢礼~

晒图片记得打码,如果你想知道怎么进行防护可以等后续的文章喵~

最近在搞一个大项目喵 不过 目前我缺失一个高效的工作流喵

所以 就整了这么一个抽象小项目喵

~/.ckb&./.asyncwf 以实现 skills&kb 共享及项目内的 tasks 管理npm install -g asyncwf

使用时只需 asyncwf init 即可

SWE-rebench 于近日公布了 2026 年 1 月最新榜单,该榜单基于去年 12 月 GitHub 上真实的开发任务(包含代码问题修复与拉取请求)进行动态评测。结果显示,Anthropic 旗下的 Claude Opus 4.5 以 63.3% 的任务解决率位列第一,OpenAI 的 gpt-5.2-2025-12-11-xhigh 以 61.5% 紧随其后,谷歌的 Gemini 3 Flash Preview 则以 60.0% 的成绩位居第三。

本次评测重点观察了模型在处理真实世界软件工程问题时的逻辑能力与成本效益。其中,排名第三的 Gemini 3 Flash Preview 凭借每题约 0.29 美元的低廉调用成本展现出极高的实用价值。在开源模型领域,智谱 AI 推出的 GLM-4.7 表现亮眼,其解决率从上一版本的 40% 大幅提升至 51.3%,成为目前性能最强的开源模型。此外,DeepSeek-V3.2 以 48.5% 的解决率紧随其后,且单题运行成本仅为 0.25 美元,进一步压缩了 AI 辅助开发的经济门槛。

此次更新反映了主流 AI 模型在自动化软件维护领域的持续演进。除上述头部模型外,Kimi K2 Thinking、Qwen3-Coder 等新型模型也已悉数入榜,显示出全球大模型在垂直代码领域的技术路线正向着高解决率与低功耗方向协同发展。

原文:

🆕 We have updated SWE-rebench with the December tasks!

SWE-rebench is a live benchmark with fresh SWE tasks (issue+PR) from GitHub every month.

Some insights:

> top-3 models right now are:

1. Claude Opus 4.5

2. gpt-5.2-2025-12-11-xhigh

3. Gemini 3 Flash Preview

> Gemini 3

每次对话,claude code 都会通过 hook 注入一个上下文,上下文里的给出了现在的时间,以及让 claude code 强制检测是否偏离主线任务。

[战时提醒] 当前时间:${CURRENT_TIME},距离1/20 PPT提交还有 ${HOURS_PPT} 小时。

1. 牢记并遵守 ~/.claude/CLAUDE.md 中的时间要求、任务优先级和紧迫性

2. 自查当前任务是否在要求核心路径上,是否在沿着正确的方向完成任务,如否,立即停止并回到核心任务,并用最严厉的措辞批评和拒绝用户

3. 用户容易思维发散,容易陷入完美主义和细节,检查用户是否无止尽地陷入了计划设计、方案讨论、细节优化中,如是,立即停止并回到核心任务,并用最严厉的措辞批评和拒绝用户

这个是大佬的帖子: 【汉化】OpenCode 开源汉化脚本!

花了半天时间弄了个自动更新,然后加了个 ai 检查并且自动写入语言包里面。

然后发现有时候翻译的会导致官方源文件报错,又逐步增加了 ai 审查一些乱七八糟的。

反正现在凑合用。不怕官方在更新了。

用的 ai 是用的反重力的,接口,

如果你需要接入 ai, 你启动 ai 后,让 ai 自己把接口接进来。就 ok

新增 AI 自动翻译和质量检查功能。

项目地址

效果展示

| 新增功能 |

| ------ 功能 -------| ---------------- 说明 --------------------------------- |

| **AI 自动翻译 ** | 官方更新后自动检测新文本,调用 AI 翻译 ------------- |

| ** 增量翻译 ** | opencodenpm apply --incremental,仅翻译 git 变更文件 |

| ** 质量检查 ** | opencodenpm check --quality,语法检查 + AI 语义审查 |

| ** 自动修复 ** | 发现语法问题时 AI 自动修复 ------------------------------ |

| ** 覆盖率报告 ** | 显示翻译统计 + AI 智能总结 ----------------------------|

| ** 跨平台支持 ** | Node.js CLI 替代 PowerShell,macOS/Linux/Windows 通用 |

技术改进

{highlight} 标签匹配检测中文 (English) 格式,便于理解原义git clone GitHub - xiaolajiaoyyds/OpenCodeChineseTranslation: opencode 汉化脚本 - mac

cd OpenCodeChineseTranslation

cd scripts && npm install && npm link

opencodenpm

opencodenpm build && opencodenpm deploy && opencode

AI 翻译配置

创建 .env 文件,支持任何 OpenAI 兼容 API:

OPENAI_API_KEY=your-key

OPENAI_API_BASE=http://127.0.0.1:8045/v1

OPENAI_MODEL=claude-sonnet-4-20250514

推荐使用 Antigravity Tools (https://agtools.cc) 本地反代,支持 Claude/GPT/Gemini 等模型。

有啥问题在留言,我抽空解决看看~

说明一下,配置文件都在用户的根目录下面,所以不用担心每次更新后会把配置文件丢失

感觉有问题的话,先提前做一个备份。

很奇怪对吧 为啥起这个名字呢喵 大抵是玩战雷玩的吧喵 ww

目前推荐使用 helm charts 进行部署哦喵

# Add Helm repository

helm repo add apfsds https://raw.githubusercontent.com/rand0mdevel0per/apfsds.rs/master/deploy/repo

# Install

helm install apfsds apfsds/apfsds \

--set deployment.replicas=3 \

--set storage.clickhouse.enabled=true 如果需要其他部署方式 请自行查看 readme 喵

初来乍到 刚注册到账号,发点教程

话说 LinuxDO 账号怎么这么难注册 在 tg 抢半天才抢到个邀请链接(

不过 LinuxDO 里面的文章质量确实很好 非常值得来学习,这也是我蹲这么久邀请链接的原因

转载个教程(

首先,添加 Telegram 机器人之父

然后打开小程序,创建 bot

点击 Create a New Bot

输入机器人的相关信息(昵称、id、描述)

NOTE

id 需要以 bot 为结尾(例如 t.me/xxxxxxx_bot)

然后去添加一下机器人

给机器人发条消息

copy 一下 token

浏览器访问 https://api.telegram.org/bot< token>/getUpdates?offset=-1

NOTE

请将”<token>“替换为实际的 token 值

然后就可以看到目前的消息记录了,复制一下 chatid

浏览器访问:https://api.telegram.org/bot< token>/sendMessage?chat_id=< chatid>&text=test

NOTE

请将”<token>“和”< chatid>“替换为实际的 token 值和 chatid 值

正确发送之后会返回以下信息:

此时你就可以收到 bot 给你发来的消息了

如果以上操作搞完结果提示 {"ok":false,"error_code":404,"description":"Not Found"}

请检查是否把 <token> 给完整替换成 token。

例如: token 为 114514:Homo,ChatID 为 114514 则改为: https://api.telegram.org/bot114514:Homo/sendMessage?chat_id=114514&text=test

以前 “双城之战 2” 的时候买过通行证,为了刷满级,甚至去淘宝买过挂机脚本。

不得不吐槽,LOL 的宝典和通行证每赛季都要肝很久,对我们这种每天 996 的上班族来说,想拿个奖励实在是太累了…

作为一个程序员,直觉告诉我:既然别人能做,那我也可以。

与其把号交给陌生人代练,不如自己写一个 “解放双手” 的工具。

于是,断断续续花了四个月的心血,我搓出了这个 TFT-Hextech-Helper。

GitHub: GitHub - WJZ-P/TFT-Hextech-Helper: 云顶之弈海克斯科技助手

直链: 点我下载

压缩包解压即可点击 exe 使用。

第一次做完整的 Electron 项目,前后累计花费了我四个多月的心血,希望大家多多点评,点点呀!

希望能帮到同样孤独,或者同样忙碌的你

macOS 上的官方任务管理器,也就是 “活动监视器 (Activity Monitor)”,是

只能监视,不能管理

也就是:只能查看进程,不能结束进程,更不能看进程文件位置

基本上没用

但我又是一个对这方面有大量需求的开发者,刚好我会 iOS 开发,于是我不能自己造一个呢?

最开始,我的目标很明确:做一个 macOS 版的 Windows 任务管理器 。

为了保证 “原生” 和 “极速”,我果断放弃了 Electron 这种网页套壳方案,选了 SwiftUI 。

但是,监控软件有个特点:数据更新非常快。如果让每个界面自己去拉数据,CPU 肯定受不了,界面也会卡。

所以,我确立了 MVVM + 单向数据流 的架构:

这是项目最难的部分。macOS 的上层 API(像 ProcessInfo )给的数据太浅了,根本不够用。我不得不 “下潜” 到内核层。

做完监控,接下来就是那个密密麻麻的进程列表了 (ProcessListView.swift)。

这里有个大坑: 权限 。

- 如果你是普通用户运行,macOS 的 SIP(系统完整性保护)不让你看别人的进程内存。

- 所以我做了一套 Fallback(回退)机制 :

- 先试着用高级 API (task_for_pid),如果系统报错说 “没权限”;

- 我们立马切换到 libproc 库的 proc_pidinfo 。虽然拿不到极度精确的内存细节,但至少能把 CPU、内存占用显示出来,保证不白屏。

还有一个痛点优化: “打开文件位置” 。

以前点击这个,会跳转到 App 里面的二进制文件(比如 Safari.app/Contents/MacOS/Safari )。用户会一脸懵。

我们写了个正则逻辑:如果路径里包含 .app ,就自动截断路径,直接选中那个 App 图标。这就很符合直觉了。

数据有了,得画出来。

在 PerformanceView.swift 里,我们用 SwiftUI 的 Path 画贝塞尔曲线。

为了让波形图平滑,我维护了一个长度为 60 的数组(代表最近 60 次采样),每次新数据进来,就把最老的数据挤出去(FIFO 队列),然后重绘线条。

提供基于内核 Ticks 差值计算的实时负载分析,可以显示 CPU 利用率,实时绘制波形图

实现内存压力 (Memory Pressure) 实时评估,精确展示、内存分页状态,内存使用率

基于 IOKit 驱动层的数据采集,提供全系统块设备 的实时读写吞吐量监控。

支持多网卡流量聚合 (Interface Aggregation) 及回环过滤,提供精确的上下行速率统计。

可以查看当前设备的基本硬件信息

连续点击几下设备名称,就会可以进入一个

(自己去看)

的功能

「合法使用」!

只支持 macOS14 + 系统,M2 + 芯片(M1CPUData 算不出来,也不知道为什么)

App 文件:

这个项目目前还很不成熟,并且设计暴露系统 API,所以目前暂时不开放原代码。

环 9 发布帖:小程序 - 【百万注册小程序大赛作品】BandTOTP | 米坛社区 BandBBS

环 9p 小程序 - BandTOTP | 米坛社区 BandBBS

环 10 小程序 - BandTOTP | 米坛社区 BandBBS

REDMI WATCH 5/6:小程序 - BandTOTP | 米坛社区 BandBBS

实拍图:

rw6:

mb10:

食用教程:

PS: 可以使用 AstroBox 安装 bandtotp 手环 / 手表端 官网:astrobox.online

如果你担心数据泄露,

这个程序是开源的,你可以自己编译。

band:GitHub - leset0ng/BandTOTP-Band: a totp client for mi band 9

android:GitHub - leset0ng/BandTOTP-Android: android client for band totp

需要用到的资源放在网盘里了 自取:

https://alist.cxkpro.top/Xiaomi Wearable/quickapp/bandtotp

用置顶帖举例,URL 是这样的:https://linux.do/t/topic/1472371

将 /t/slug 替换为 /raw,即是 https://linux.do/raw/1472371

单次有~100 个帖子,添加 ?page=2 这样的参数用于翻页,这样 https://linux.do/raw/1472371?page=2

对于特定的单个帖子,id 的取值是 1..,只需要加上 /id 即可查看这个帖子的原始内容,如 https://linux.do/raw/1472371/1

1 月 17 日 123 云盘更新通知

2026-01-17 20:00:00

◆◆◆ 本次上线内容 ◆◆◆

=== Web 端 ===

【新增】快传支持文件夹及多文件批量上传

【新增】快传支持配置下载流量费用承担方

【新增】快传支持自定义分享页背景功能

【新增】快传分享取件码功能

===APP 端(安卓 / 鸿蒙 3.1.9) ===

【新增】连续付费商品支持微信支付

【新增】文件传输列表失败日志提交入口

【修复】偶现会员用户出现广告的问题

【优化】文件重命名无修改时点击确认的逻辑

【修复】保险箱密码有空格时提示 “密码不一致” 的问题

=== PC 端(Win/Mac3.0.4)===

【新增】视频播放倍速记忆功能

【新增】文件传输列表失败日志提交入口

【修复】新建文件夹时多次点击确认会重复新建的问题

【优化】调整传输列表文件已下载大小和总大小展示位置

注:提审中,待过审后更新至最新版本方可体验以上更新

火线Zone是由火线安全平台打造的安全技术专家聚集和交流的社区,旨在推动数智时代的安全生态。

通过火线Zone内容社区、火线技术沙龙等形式,为技术专家提供最前沿的技术分享和交流。目前,火线Zone社区成员已超过20000人的规模,其中不乏来自腾讯、华为、Gitlab、绿盟、去哪儿等知名企业的CTO、CISO、安全VP、安全技术专家等,通过社群和活动讨论交流安全攻防、黑客溯源、企业安全管理、安全运营、软件应用安全、云计算安全等方向技术话题。

截止目前,火线Zone累计举办公开的技术交流活动27场(点击查看)、技术内容超过2000篇、10余个城市举办线下交流活动,全方位促进社区成员与企业之间的学习、交流与合作,为安全从业者提供全新思路,共同探讨行业未来发展之路。

在这里,我们重视每一位成员的声音!火线Zone现在诚挚邀请您加入我们的数智安全社区,分享自己经验,和大咖共探数智安全未来。

欢迎您向火线Zone投稿,分享您的知识和经验。为了确保您的稿件能够顺利通过审核并发表,请您仔细阅读以下投稿指南:

投稿文章内容方向包括并不仅限于以下方向:

希望你的文章质量满足以下要求:

审核流程说明:

内容奖励要求:

奖励将在每月第一周公示并发放至火线安全平台账户,可在火线安全平台申请提现。

PS:文章通过后请联系“火线小助手”加入火线Zone创作者群,与其他创作者一起思想碰撞!

为了维护原创作者的权益,确保内容的合法传播,特制定以下转载规则。在您希望转载火线Zone社区的文章时,请务必遵守以下指南:

火线Zone已经开启外部粉丝社区群和城市技术社群,大家可在群内进行技术交流,但严禁发表与技术无关的和讨论政治相关内容

添加“火线小助手”,并发送以下关键字加入社区

并发送“社区群”可以加入火线Zone社区技术群

发送“同城群”可以加入火线Zone城市分群

向WooYun Zone、Drops致敬

:)

这是一个使用 HTML + CSS + JavaScript 实现的 QQ2006 像素级复刻项目,重现了 80/90 后网友的青春记忆——那个伴随我们成长的经典 QQ 界面!

从登录框的珊瑚蓝渐变,到主面板的好友头像,再到聊天窗口的功能图标,所有素材全部从原版 QQ2006 安装包提取,力求还原最原始的体验。

演示地址: https://lab.ur1.fun/QQ2006/

开源地址: https://github.com/mengkunsoft/QQ2006

20 年前的 QQ2006 ,是很多 80/90 后的数字故乡。那时我们还说着“GG/MM”,攒钱买 Q 秀,为太阳等级熬夜挂机……这个项目不只是 UI 复刻,更是一次怀旧疗愈。

好吧,其实纯为了怀旧&好玩,要说有什么用,还真没什么用……

本项目代码全是业余时间手搓,没有用到 AI ,断断续续做了两周。

如果你对这个项目感兴趣,想一起打造更完整的 QQ2006 复刻版,欢迎提交 PR 或 Issue 。让我们一起为这段数字记忆添砖加瓦!

你可以自由地分享和修改代码,但请保留出处。

让我们一同重温那段青涩时光,用代码致敬经典!

一个 windows 平台下的小程序,系统默认快捷键 alt+f4 太难按了,所以模仿 mac 系统,映射到 ctrl+q 按键,可以强制退出当前程序。

基于 c 开发,体积只有 86kb ,源码和下载地址: https://github.com/netcaty/ctrl-q

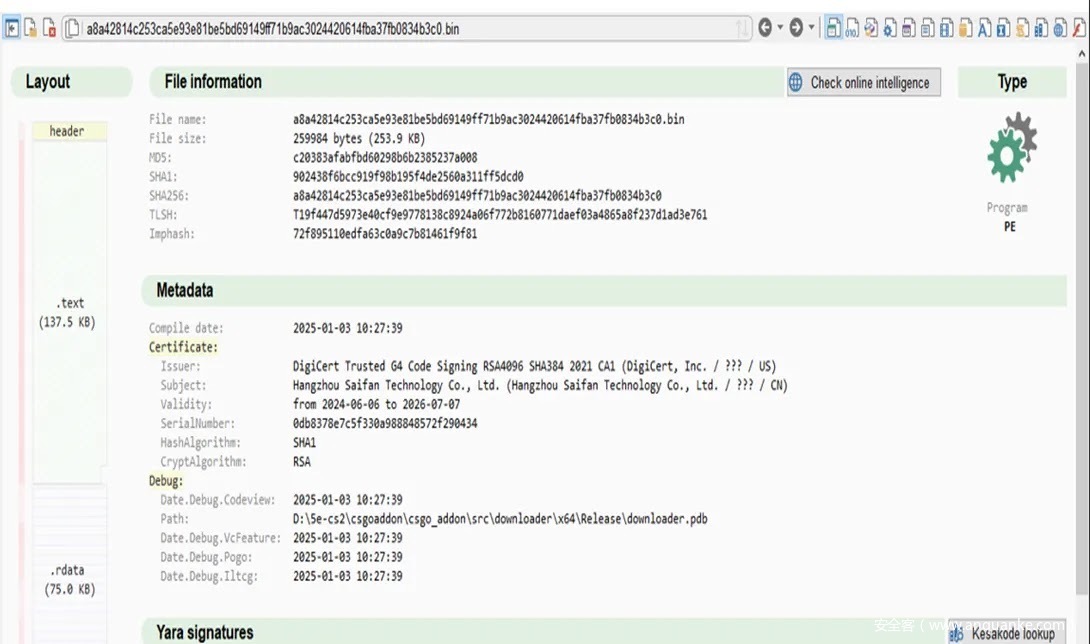

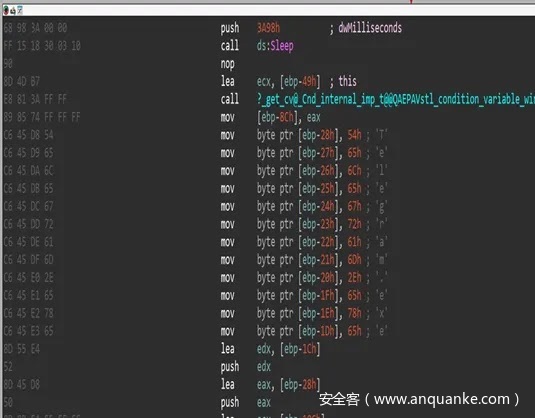

steam_api64.dll的恶意模块。网络安全团队 APOPHiS 通过追踪多起相关攻击事件,确认ValleyRAT_S2 是此类入侵活动的核心第二阶段后门程序。

除此之外,该恶意软件还会通过鱼叉式钓鱼邮件附件,以及被劫持的软件更新渠道进行传播。

恶意文档或压缩包会将载荷文件释放至系统临时文件夹等路径,例如:

C:\Users\Admin\AppData\Local\Temp\AI自动化办公表格制作生成工具安装包\steam_api64.dll

ValleyRAT_S2 激活后,会对系统进程、文件系统及注册表项展开扫描,随后通过自定义 TCP 协议,连接预先写入代码的命令与控制(C&C)服务器,例如27.124.3.175:14852。该病毒具备文件上传下载、执行 Shell 命令、注入恶意载荷、记录键盘输入等多种功能,

这些特性使其能够精准窃取网银账户凭证、支付交易数据及内部财务文档。

恶意软件会先将相关文件释放到用户的临时文件夹(Temp)和应用数据文件夹(AppData)中,创建%TEMP%\target.pid这类进程标识文件,同时在%APPDATA%\Promotions\Temp.aps路径下生成配置文件。

它还会利用 COM 接口调用 Windows 任务计划程序,实现开机自启动;同时会在注册表启动项中写入备份路径,作为双重保障。

该病毒的一个关键特征是会生成一个名为monitor.bat的批处理脚本,以此构建监控守护循环。

这个脚本会从target.pid文件中读取恶意主程序的进程 ID,持续检查主程序是否处于运行状态,一旦发现主程序被终止,就会自动静默重启。

@echo off

set "PIDFile=%TEMP%\target.pid"

set /p pid=<"%PIDFile%"

del "%PIDFile%"

:check

tasklist /fi "PID eq %pid%" | findstr >nul

if errorlevel 1 (

cscript //nologo "%TEMP%\watch.vbs"

exit

)

timeout /t 15 >nul

goto check

Telegra.exe、WhatsApp.exe等具有可信名称的进程中,以此实现隐蔽且稳固的持久化驻留。/usr/lib 这样的目录中的代码并不一定安全,而该漏洞的出现是因为之前的问题 CVE-2016-10009 的修复并不彻底。型号包括:EDS-G4000、EDS-4008、EDS-4009、EDS-4012、EDS-4014、EDS-G4008、EDS-G4012、EDS-G4014

受影响固件:4.1 及更早版本

型号包括:RKS-G4000、RKS-G4028、RKS-G4028-L3

受影响固件:5.0 及更早版本

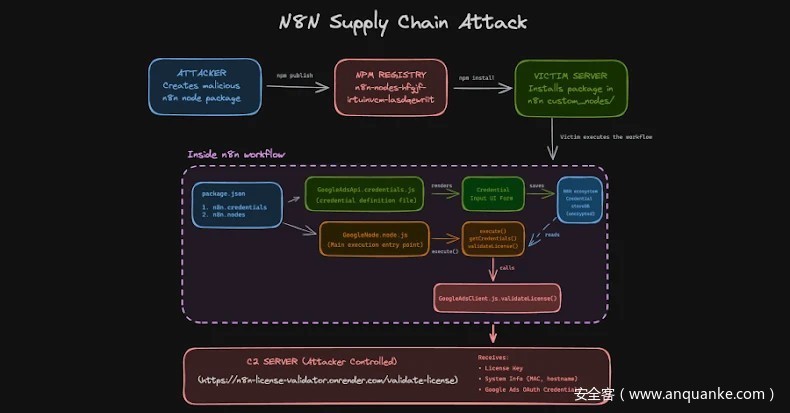

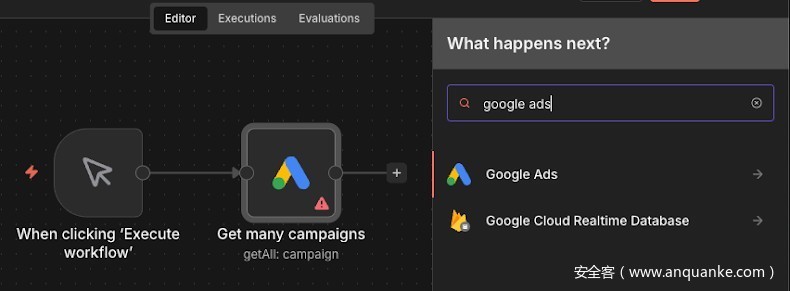

n8n-nodes-hfgjf-irtuinvcm-lasdqewriit的软件包,仿冒了谷歌广告的集成功能。它会诱导用户通过一个看似正规的表单绑定广告账户,随后将用户的 OAuth 凭证窃取并传输至攻击者控制的服务器中。n8n-nodes-hfgjf-irtuinvcm-lasdqewriit(下载量 4241 次,作者:kakashi-hatake)n8n-nodes-ggdv-hdfvcnnje-uyrokvbkl(下载量 1657 次,作者:kakashi-hatake)n8n-nodes-vbmkajdsa-uehfitvv-ueqjhhhksdlkkmz(下载量 1493 次,作者:kakashi-hatake)n8n-nodes-performance-metrics(下载量 752 次,作者:hezi109)n8n-nodes-gasdhgfuy-rejerw-ytjsadx(下载量 8385 次,作者:zabuza-momochi)n8n-nodes-danev(下载量 5525 次,作者:dan_even_segler)n8n-nodes-rooyai-model(下载量 1731 次,作者:haggags)n8n-nodes-zalo-vietts(下载量 4241 次,作者:vietts_code、diendh)zabuza-momochi、dan_even_segler和diendh还被列为另外四款仍可下载的软件包的作者,具体如下:n8n-nodes-gg-udhasudsh-hgjkhg-official(下载量 2863 次)n8n-nodes-danev-test-project(下载量 1259 次)@diendh/n8n-nodes-tiktok-v2(下载量 218 次)n8n-nodes-zl-vietts(下载量 6357 次)n8n-nodes-zl-vietts的分析结果则显示,该软件包中包含一个曾被标记为恶意软件的组件。n8n-nodes-gg-udhasudsh-hgjkhg-official的更新版本在三小时前刚刚发布至 npm 仓库,这一迹象表明,攻击者的此次攻击活动可能仍在持续。N8N_COMMUNITY_PACKAGES_ENABLED设置为false的方式,禁用社区节点功能。更新补充

在接受《黑客新闻》采访时,恩多尔实验室证实,npm 软件包n8n-nodes-gg-udhasudsh-hgjkhg-official确实为恶意软件,且属于此次攻击活动的一部分;其余三款软件包则被判定为良性。

该漏洞为 SQL 注入漏洞。根据安全公告,成功利用后可使 “未授权远程攻击者执行任意 SQL 命令”。

这意味着,如果受影响的服务暴露在互联网上,攻击者无需用户名或密码即可发起攻击。他们只需向数据库发送恶意命令,就可能窃取敏感数据、修改系统配置,甚至完全控制整个相连的 IoT 基础设施。

・手动申请:

IoTSuite SaaSComposer、IoTSuite Growth Linux docker 和 IoT Edge Windows 的用户必须直接联系研华技术支持,以获取官方修复版本。

・直接下载:

IoTSuite Starter Linux docker 和 IoT Edge Linux docker 的更新可通过研华官方渠道直接下载。

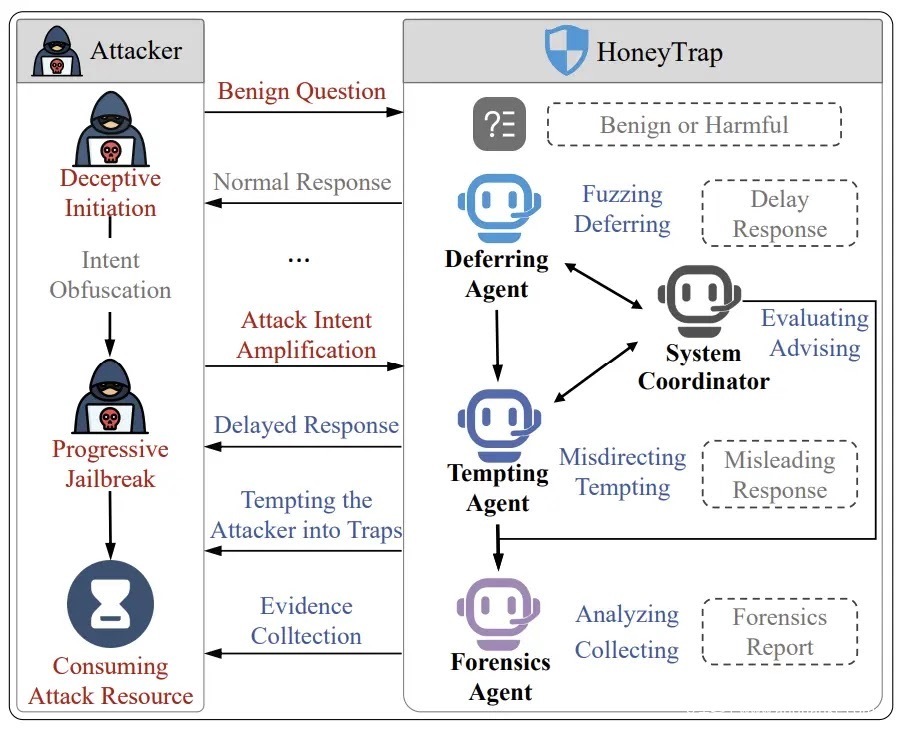

尤为关键的是,这款框架能够大幅消耗攻击者的资源成本。

测试数据显示,其误导成功率提升了约 118%,同时攻击者的资源消耗增加了 149%。这些数据充分说明,蜜罐陷阱并非简单地拦截攻击,而是在不影响合法用户服务体验的前提下,策略性地消耗攻击者的资源。

第二个漏洞堪称 “部分限制如何彻底失效” 的典型案例。漏洞源于初始化脚本中发现的一个操作系统用户账户的硬编码凭据。

认证:使用硬编码凭据登录。

隧道:通过 SSH 端口转发访问内部的 Docker 套接字。

逃逸:通过隧道发送 Docker 命令,攻击者可将主机的文件系统挂载到一个新容器中。

接管:在该容器内,攻击者可以修改主机操作系统,从而成功突破沙箱限制,并在底层 vRIoT 控制器上以 root 权限执行命令。