纯情博客为您提供最新网络安全黑客博客信息资讯

郭一朴 奥飞寺十三

量子比特报告 | 公众号

最近真的很难。 需要防范新冠病毒和勒索病毒。

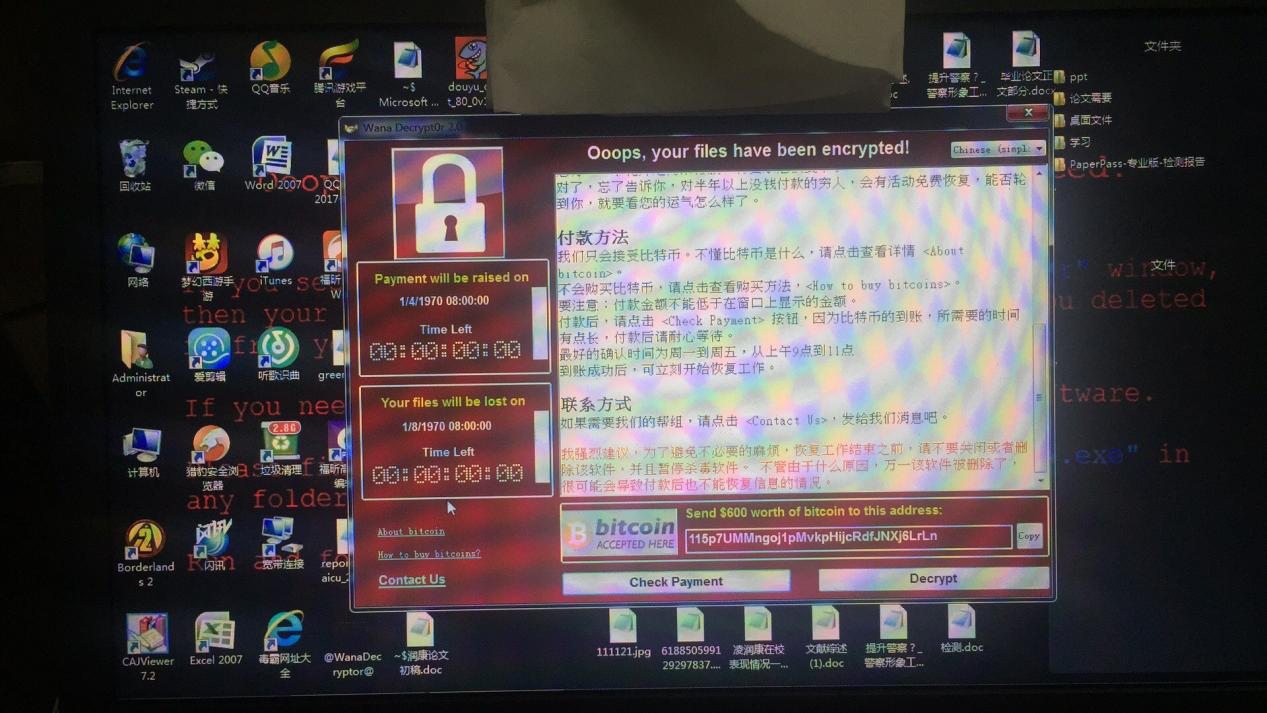

昨日,拥有556万粉丝的B站up主“Smart Party Girl”发布视频称,自己遭到勒索病毒攻击。

她制作的数百G视频素材文件全部被病毒加密劫持,黑客只留下一封勒索信:

想要拿回这些材料? 乖乖交赎金。

据B站数据可视化up主“海狸LePtC”统计,截至2020年4月3日,当美在B站所有up主中排名第13位。

考虑到眼前的三个公众号,当美基本上可以说是B站前十的第三方up主,她在B站的粉丝数比李子柒、郭洁芮、美食作家王刚、何同学、朱曾、洛向老师、冯提莫、半佛神等拥有多位在多个平台爆红的up主。

而且B站的精品视频制作成本高收费主题,制作时间长。 因此,存储的资料加密后,当美这个百万起家主准备的很多视频暂时无法发布。

流量方面,以当美最近每个视频的300万播放量来看,估计会有几百万甚至几千万的流量流失。

唉,写个10W+文的作者会惊喜的感觉心在滴血。

你可能会认为,如果粉丝群在这里,制作一些视频也会产生流量。 但是当美的单个视频的成本也是相当高的。

据B站up主、前《英雄联盟》LPL视频制作组成员“-LKs-”分析,当美很多视频的复杂度接近低价商业影片,加上团队旅游、场地、设备、服务渠道等成本加起来,有的视频制作成本可达六位数。

就算疫情期间不能出去拍大片,最近更新的这种歌舞视频的制作成本恐怕不亚于小规模的MV。

对于从事内容生产的小微企业来说,疫情本身对自身业务也有一定的影响,高成本内容素材的流失更是雪上加霜。

设置完NAS,第一天就被黑了

据党美介绍,为了方便存储数百G的视频素材,她所在的公司斥资10万余元,在内部搭建了一套NAS系统,相当于公司所有人都可以访问的公有硬盘或私有云。 .

NAS搭建并测试了一段时间后,在投入使用的第一天就被黑客了。

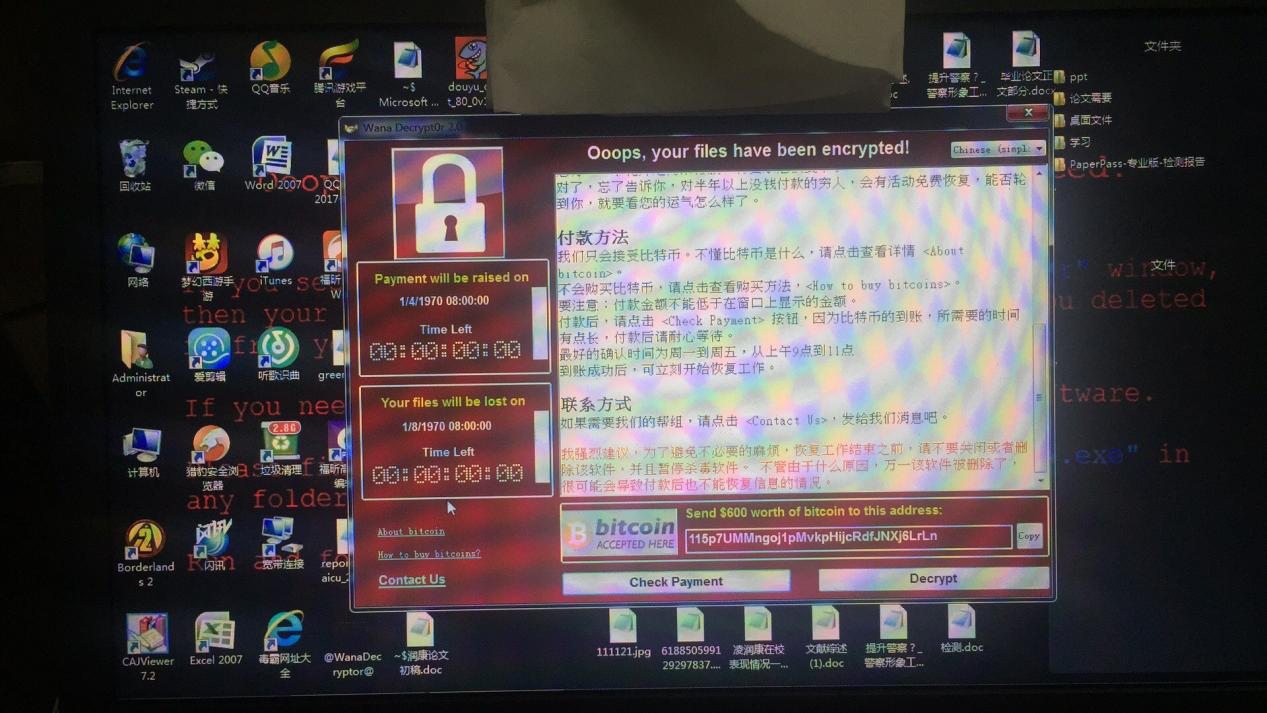

黑客使用了一种名为 Buran 的勒索软件病毒,该病毒专门攻击系统。

遭到攻击后,NAS中的所有文件都变成了奇怪的格式,无法打开使用,黑客还在文件夹中留下了一封.txt格式的勒索信:

!!!你所有的文件都是!!!

!!!您的所有文件都已加密!!!

信中说,这台NAS的所有文档、照片、数据等都已加密,请勿尝试自行解密,恢复文件的唯一方法是购买唯一密钥,只有此密钥才能解密这些文件。

如果受害者想要验证黑客所说的是否属实,他们必须向黑客发送电子邮件并免费解锁一个文件来证明这一点。

当然不能是重要文件,不然黑客怎么赚钱。

黑客为受害人留下了一串ID,他们需要向两个特定的邮箱发送邮件,并使用这串ID来标识自己,并与黑客协商解锁文件。

并且黑客还提醒,不要重命名这些文件,也不要使用第三方软件解密,不仅可能文件丢失,而且因为成本增加,黑客会收取更高的解密费用,甚至第三方当事人也可能是骗子。 让受害人进入套娃骗局。

我查看了日志,发现这封勒索信是由病毒程序自动生成的。 IP地址是北京的图书馆。 当然,极有可能是黑客故意假装在图书馆,就不细说了。 找到来源。

党妹也有些遗憾,“之前经常接到大家的提醒,录视频有危险收费插件,不要暴露出租房周边的太多信息。” 毕竟个人IP强的up主肯定会介绍自己的新房,出门拍视频的时候,往往会把出门打车的过程记录下来作为过渡,难免会让人判断是哪个地区的他们居住的城市。

当美发现自己被袭击后,迅速报警,民警迅速立案,做好笔录,并联系网安部门进行快速排查评估。 但视频的价值难以厘清,走“就餐模式”的up主,如果视频不对劲,不会有直接的经济损失,所以不能立案。

警方建议党姐去找,但勒索信说最好不要去第三方解密超级黑客txt,因为有可能被套娃骗或者解密不成功黑客会涨价.

现在,当美也很遗憾,安全意识的缺乏给了黑客可乘之机。 希望其他up主和粉丝注意信息安全。

无预警,攻击技术难度为0

经过当美团队的一系列排查,大概率已经将目标锁定在名为Buran的勒索病毒上。

经过研究,party girl团队向Buran做了如下解释:

只能攻击系统。

它会自己运行,加密硬盘上的其他文件,在邮箱里留下一个TXT文件,然后自己删除。

Buran没有具体密钥,无法解锁,360、等公司也束手无策。

它也没有办法在攻击前发出预警。 最可怕的是,这种攻击的技术难度几乎为0:只需要知道IP地址,通过穷举法破译密码,获得一系列权限即可。

看着党美认真复述被“宰”的过程,也很心疼……

我们也梳理了暴风雪病毒入侵的详细过程。

Buran勒索病毒启动后,会根据不同的参数执行不同的动作。 一开始应该以无参数状态启动。 主要有以下三种情况:

无参数

将病毒转移到指定目录并设置为自动启动,使用参数-start重启新目录下的病毒文件,删除当前执行目录下的病毒文件并退出;

如果上述行为失败收费插件,则继续执行参数-start的行为。

参数是-start

生成用户RSA公钥和病毒定制,写入注册表;

删除数据备份;

搜索可加密磁盘,记录到注册表,对每个可加密磁盘启动一个勒索进程,参数-agent<>;

释放桌面上的勒索信息文件,用记事本打开勒索信息文件提醒用户。

参数代理

搜索参数下标对应注册表中的磁盘,加密可加密文件;

病毒中的字符采用RC4流对称加密算法进行加密。 待解密数据的前32字节为Key,其余字节为密文。

最后还有一个勒索文件,会告知用户邮箱联系黑客解密。

在支付赎金之前,用户可以免费解密一个文件,以确认黑客可以正确解密文件。

在勒索信的最后,还有一句“温馨提示”:

你最好不要去解密公司,你可能会继续被骗。

正如党妹评论的那样——这封勒索信“超级便宜!”

网友出面救党妹,量子位采访多位专家

看到党美的不幸,网友纷纷出面评论。

某网络攻防博士评价此病毒:无解。

同时,医生强调,“这与暴露你的真实位置无关”,这也与当美视频中的结论相悖。

也有网友提醒负责安全的IT小哥做好后续防护工作。

当然,也有不少网友劝当美不要付费!

对于普通用户,知名up主“王一”也强调NAS不要直接暴露在外网。 建议系统使用+ZFS,同时做好备份。

对此超级黑客txt,我们也采访了360安全团队和腾讯安全团队的专家。

量子比特:如果要将数据存储在像NAS这样的服务器中,在这个过程中需要注意哪些问题?

360安全专家:

建议做好安全检查,否则这个勒索病毒可以第一次被种下,有可能会被第二次种下。 你连真正的问题出在哪里都不知道,谈何保护。

安全配置必须跟上。 无论是专用的NAS服务器还是自己搭建的服务器,密码安全都非常重要。 不使用简单密码,要及时打补丁,防止黑客利用。

此外,养成多备份重要数据的好习惯网站源码,做好数据访问权限控制,也能减少出现问题后的损失。

使用安全防护软件可以解决大部分的安全问题,尤其是对于新手用户来说,安全软件可能是最好的解决方案。

除了网络安全,物理安全也不容忽视。 防火、防盗、防水、断电保护等都可能影响数据安全。

腾讯安全专家李铁军:

NAS设备是目前众多影音工作室、UP主、摄影爱好者广泛使用的小型云存储设备。 大多使用Linux系统,也有系统和树莓派DIY产品。

这些设备的主要特点是存储方便、共享方便、多设备同步方便,但安全性却被忽视了。 有几个明显的风险:

就像很久以前有人做过一个测试:如果一台没有打补丁的电脑上网,多久会被感染网站源码,结果只需要几分钟。

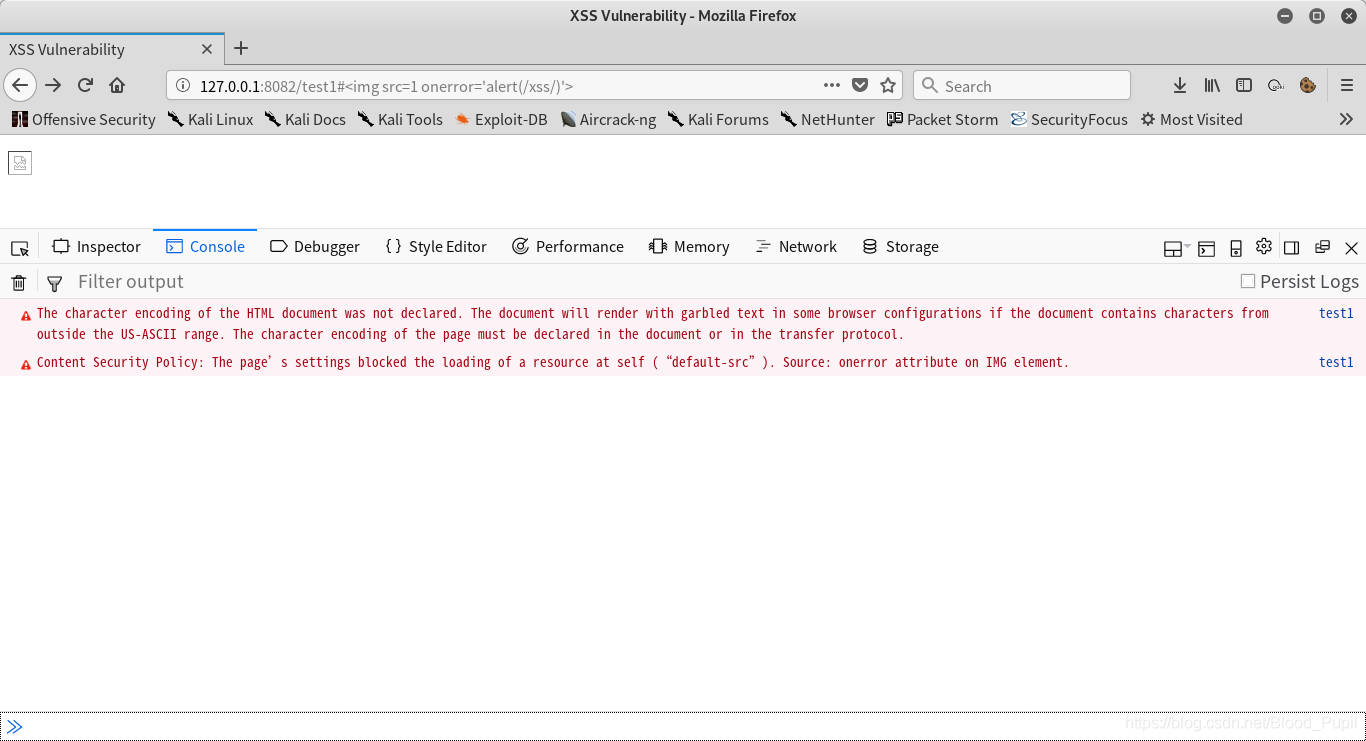

量子位:视频内容工作者不应该过多暴露他们的工作环境。 为什么? 黑客可能如何使用这些环境信息?

360安全专家:

博主之所以被攻击脚本源码,可能与本文无关。 但不要过多暴露工作环境,对网络安全防护确实有积极意义。 攻击者可以利用一些不经意间泄露的信息获取很多有价值的攻击线索。

例如,桌面的截图可能会揭示一些用户习惯,安装了哪些软件,使用的是什么操作系统。 有些人甚至会在桌面上存放一些个人隐私信息,不经意间就会泄露。

通过这些泄露的信息,黑客可以轻松完成“踩点”工作。

腾讯安全专家李铁军:

隐私保护需要从头做起超级黑客txt,比如隐藏个人信息、工作单位信息等。 如果使用固定IP访问,IP地址等信息需要保护。 特别是如果已经是大V,说明身家也高,攻击者的利益也会更高。

量子比特:如果真的不幸中标,应该采取哪些补救措施?

360安全专家:

腾讯安全专家李铁军:

不幸的是黑客博客,对于大多数勒索软件攻击typecho插件,没有办法修复和解密,这也是勒索软件行业多年来持续危害的原因。

对于所有电脑用户,或者使用NAS数据存储方案的工作室,只能提前做好防范,提高整个团队的网络安全意识,使用专业的安全方案进行防护,做好数据备份。

最后,两位专家都强调了一点:

数据备份很重要! ! !

勒索软件受害者不仅限于小公司

无独有偶,近日,不少国外企业也中了勒索软件的当。

美国制药巨头就是其中之一。 在给佛蒙特州总检察长办公室的一封信中:

它在 3 月 13 日遭到勒索软件攻击,并警告说社会安全号码、财务信息、驾照、护照号码和其他敏感数据可能已被泄露。

而事情的严重性还不止于此。

黑客不仅加密了公司的数据,他们还将数据发布到与 CLOP 勒索软件组织相关的暗网上,因为他们没有汇款。

后来,确认 CLOP 是这次袭击的幕后黑手。

尽管受新冠病毒疫情影响,部分勒索软件组织已表示超级黑客txt,将在疫情期间放过医疗企业。

克洛普还表示,不会攻击医院、疗养院或慈善机构,但认为自己“不合格,是当前疫情中唯一受益的公司”。

(嗯……为什么克洛普的说法有一种“劫富济贫”的感觉……)

甚至像台积电这样的巨头也被勒索软件骗过。 2018年,台积电电脑生产线因中毒停产,整个过程损失17.6亿元。 原因是7公司电脑的445端口没有关闭,被黑客植入了病毒。

无论公司规模,还是粉丝数量,数据安全都是重中之重,防范意识缺一不可!

话不多说,独家资源我都一一备份。

参考链接: