遭泄露的源码被发布在上一个公开存储库中

纯情博客为您提供最新网络安全黑客博客信息资讯

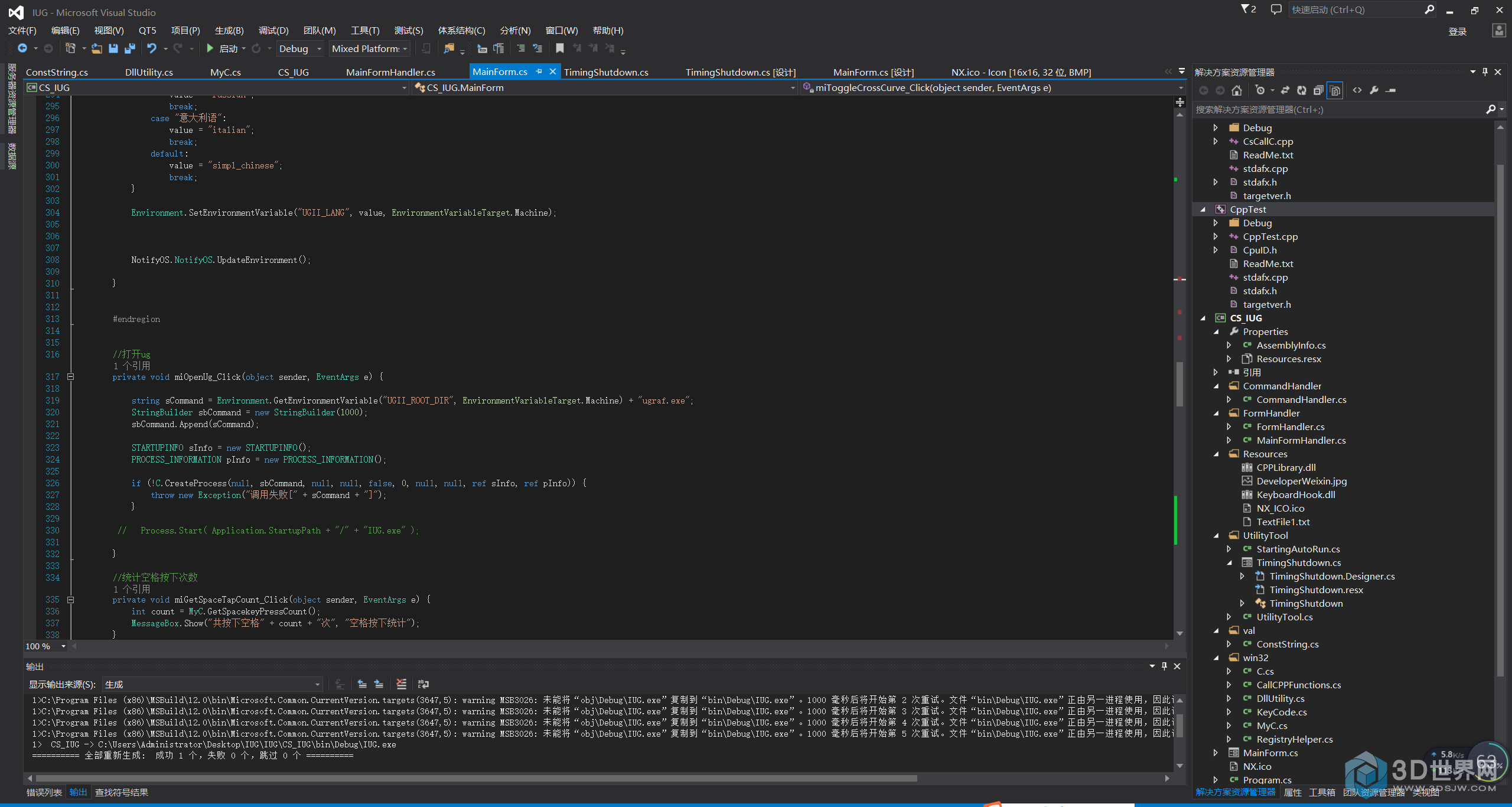

源代码是指编写的最原始程序的代码。 主要目标是开发人员。 我们平时使用的应用都是从源码编译打包黑客技术,然后发布呈现的。 公司专有的程序代码是网络创意公司生命的化身。 如果掌握了它的编写方法,就可以复制相同的程序,或者通过阅读源代码找到程序中的漏洞,进行任意攻击。 因此chatgpt plus,在互联网兴起之后,世界各国都立法对其进行保护。

微软、Adobe、联想、AMD、高通、联发科、通用电气、任天堂、迪士尼、华为海思等50家科技公司全部入围。

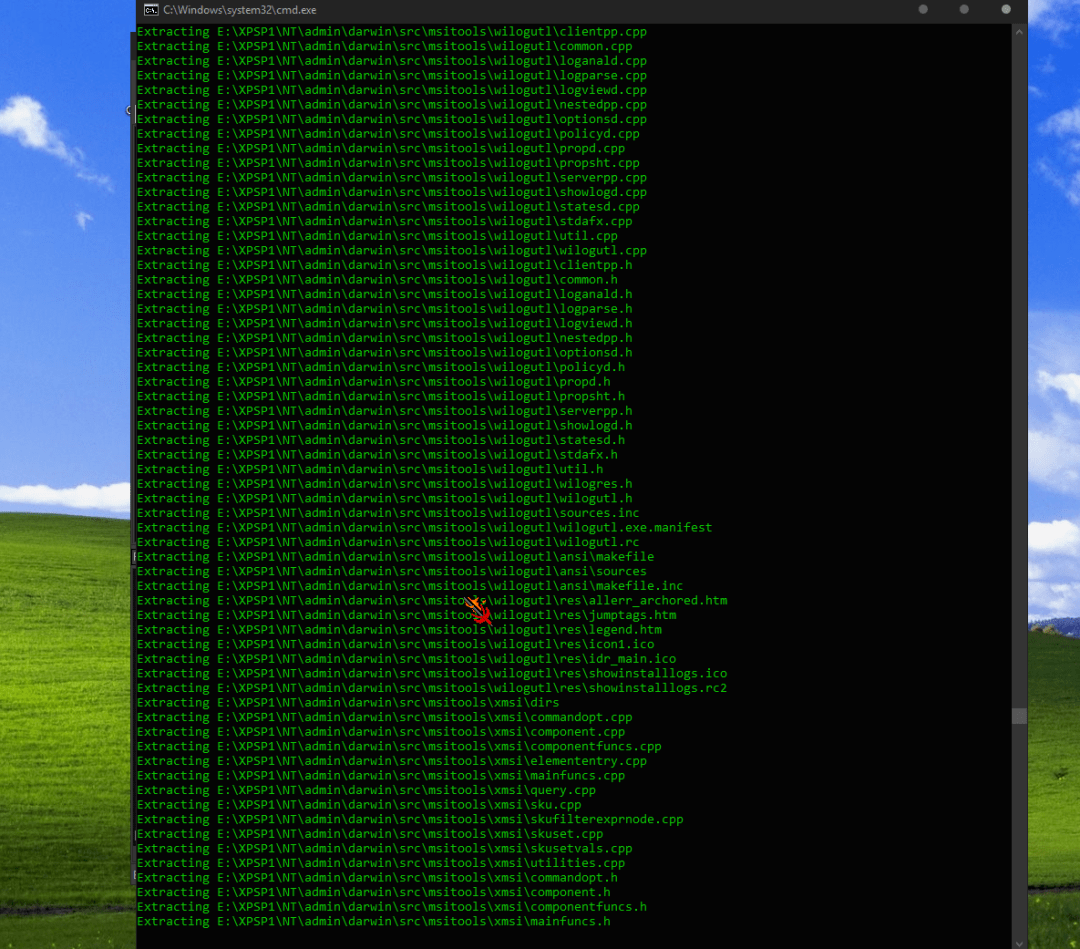

据外媒报道,泄露的源码在最后一个公共存储库中发布,并标有“”(最高机密)和“&”(机密和专有)。

雷锋注:仓库管理系统开源项目typecho插件,全球第二大开源代码托管平台,谷歌重金投资的开源独角兽,阿里巴巴曾是其重要客户。

根据安全研究员 Bank 提供的信息,该存储库包含 50 多家公司的源码。 但有些文件夹是空的,有些有硬编码凭证。 (一种创建后门的方法。)

此外,开发人员提到一些代码库确实有硬编码凭据,他在发布前尽可能多地删除了这些凭据,“以避免直接损害或造成进一步损害”。 此外typecho插件,他还承认,在发布之前,他并没有联系每家受影响的公司公司网站 源码,但他们确保“尽最大努力将负面影响降到最低”。

“你的源代码可能在这里泄露了公司网站 源码,”该账户的账户简介中写道。 该帐户的固定推文是一个众包线程,询问“您认为哪个应该是最合适的机密信息、文档、二进制文件或源代码?” 向公众公开的...”

使用错误的工具会暴露代码

对于上述事件,多位安全专家表示,“在互联网上失去对源代码的控制,就像把银行的设计图交给了劫匪。”

目前chatgpt plus,该代码已应部分企业要求删除。 比如奔驰的母公司AG; 联想的文件夹也是空的。 对于有代码去除要求的企业,他们愿意遵守并愿意提供信息“帮助企业增强基础设施的安全性”。

对于源码泄露的原因,开发团队也在持续查找中。

他们说,他们试图在发布公司源代码之前从公司的源代码中删除通常用于创建后门的硬编码凭据公司网站 源码,以防止更强大的安全漏洞。

回看服务器上泄露的部分代码黑客博客,可以看出一些项目已经被其原开发者公开发布,或者是很久以前的最后一次更新。

不过收费插件,开发人员表示,还有更多公司公开了使用错误工具配置的源代码。 此外,他们正在探索在 上运行服务器,这是一个开源平台,用于自动代码审计和静态分析以查找错误和安全漏洞。

据信,有成千上万的公司由于未能正确保护其安装而暴露了专有代码。

不过,这家网络安全公司的创始人兼首席执行官伊利亚指出,“从技术角度来看,这次泄露并不是很严重……如果没有日常的支持和改进,源代码也会迅速贬值”。

尽管如此公司网站 源码,造成如此大规模泄漏的原因仍值得关注。

代码公开之痛

每次源代码发布,都伴随着巨大的损失。

举几个例子大家就明白了。

大家一定还记得大疆前员工将包含公司商业机密的代码上传到公司公共仓库,导致源代码泄露的事件。

根据当时的报道,攻击者可以利用这些源代码,利用SSL证书私钥访问客户的敏感信息,如用户信息、飞行日志等。

据评估,此次泄露的代码给大疆造成的经济损失共计116.4万元。

再比如,2019年4月,B站整个网站的后台工程源码被泄露,“代码中硬编码了很多用户密码,任何人都可以使用”。

同日,在开源和私有软件项目托管平台上视频培训脚本,出现了一个名为“哔哩哔哩网站后台工程源码”的项目。 据悉,该项目由“ ”账号创建,由于该网站的开源性质,任何登录该网站的人都可以使用。 B站股价当日下跌3.27%。

虽然很快就被封禁了,B站也已经报警了,但是很多网友已经克隆了代码库,埋下了隐患,补救起来相当头疼。

当然,除了主动泄露私钥外,还有不少人也在网上公开自己的登录信息和明文密码。

而这些开源代码一旦被黑客利用,损失就看黑客的心情了。

附件是源代码泄漏受害者的完整列表:

(江森自控)

(联想)

银行

-聪明--7

土坯

GE(通用电器)

交通运输服务系统

阿尔法外汇

冠状病毒应用程序

罗密欧动力

DRO

埃尔金

维尼

纽约时报

(联想)

AMI

/ 他们以 DVR 和 Law 为基础。

凯欧斯

超微

/

(迪士尼)

(海思)

奥基

的

普卡

(微软)

(摩托罗拉)

(高通)

(联发科)

通用汽车公司

ЦЭККМП