核攻击,一个再熟悉不过的ID,混迹于各大组织论坛。名声在外,兴趣广泛,涉猎奇多

本期我们采访了核攻击。核攻击,一个再熟悉不过的ID,混迹于各大组织论坛。名声在外,兴趣广泛,涉猎奇多。第一次被采访,第一次讲诉自己的经历,第一次讲诉对安全的认识。土司人物采访中的好多朋友都是第一次被采访,过去几期是这样,以后的采访也会是这样。本系列文章目的在于以技术大牛的自诉成长等形式给安全行业增加些我们的思考。

一、自述

我,核攻击,来自中国大西北一处普通的小山村。没有富二代的财富,没有官二代的背景,也没有军二代的后盾……

小时候的记忆已日渐模糊。但依稀记得,那个家,那些年,还是全村著名的贫困户,那个每逢过年过节来讨债的大叔……

不过,小时候学习还算争气,常年霸占年级前三。家里的土坯墙也因为贴满了大大小小的各种奖状,显得金碧辉煌许多。

上学时,追逐戏闹,放学下河捉蟹。晚上在大户人家里蹭黑白电视看动画片……

时光匆匆,岁月如梭,一晃眼到了初中时代……

不负众望,如愿考上了当时县里名牌中学。

进了大县城,入了新学校。也在初一的微机课上第一次亲自摸到了只在黑白电视中见过的计算机,第一次知道还有电脑这种神奇的东西!

从此对它产生了浓厚的兴趣。闲暇时间翻阅各种教科书,逐行逐字看的如痴如醉。

课桌上的初中课本《信息技术》已快被翻烂,里边写满了各种笔记以及自己的心得体会,还在空白处手算二进制、八进制、十进制、十六进制,估计全校就我一个这么干吧,其他人都撕了折飞机……

那时,每周最期待的事情就是上微机课,每次遇到新的问题、知识,就等着在下周的微机课上实践,当时一周只有一节课,有时还被其他老师占了……

后来,应该是在初二吧,在 Word 97 中用 Visual Basic 语言写了人生中的第一个“hello, world”程序,当它成功运行时,兴奋了好几天!

再后来,渐渐地有了十块八块的零花钱,有次在报刊亭看新出的故事会,偶然间瞅到了一本关于黑客的杂志,当时还不知道黑客是什么,只是看到封面和计算机知识有关,一咬牙,拿一周的零食换了这本杂志回来!!!

然后放学火速奔回家,一头扎进去,一直看到半夜才看完,知识第一次被颠覆,原来计算机世界这么大!!!

从此一发不可收拾,什么《黑客X档案》、《黑客防线》、《黑客手册》、《大众电脑》之类的每周必买,当时只有一个报刊亭卖,每次还只有两三本,去迟了就没了!

然后白天就在学校偷偷翻杂志,把一些重要的知识点写在笔记本上,死记硬背书里的 cmd 命令,放学、放假去网吧实践……

每周的书刊都翻了又翻,里边做满了笔记,翻完杂志又去逛杂志官网论坛,自己没有电脑读取附带的光盘内容,就去下载别人发布的光盘镜像,玩那些软件玩的不亦乐乎,书籍一直保留到现在也没舍得卖。

一直买了一两年,直到后来觉得书里的内容太菜了,就再也没买了,后来互联网媒体时代到来,对传统纸质媒体产生冲击,这些书刊有些只出电子版了,大部分直接绝刊倒闭了!

这些书刊对当时的我影响很大,知识在一两年之中突飞猛进,渐渐地在当地小有名气,还收了好几个徒弟,入侵过本地几乎所有网吧,然后这些网吧老板、网管都认得我了,去上网都跟防贼似的看着,当然,也有些最后混成了朋友……

岁月匆匆,一晃眼,已步入了高二的学堂……

这一年,发生了许多事,家里的变故,再加上也没有钱继续交学费,于是就彻底告别了学生生涯,十几岁的我匆匆步入社会,开始赚钱养家……

没有任何社会经验,也没有任何工作能力,一个十几岁的未成年穷屌丝学生能干啥?

最初的几个月都在网吧包夜度过,做着黑产大牛一夜暴富的梦,混时度日,对未来一片渺茫……

数月后,在别人的介绍下,在某网吧开始当网管,一个月工资只有五百多,很低很低,只够吃饱饭,但是每天可以长时间免费上网,这令我很开心,毕竟当时网费还是很贵的……

于是,在这个嘈杂、肮脏、混乱不堪的环境中,度过了我人生中很重要的一段学习时光……

以前对硬件一窍不通,现在天天修机维护,造就了我对硬件的精通,各种疑难杂症手到病除,积累了丰富的底层硬件知识。

这是我黑客生涯最活跃、最巅峰的一段时间,白天端茶泡面、搽桌扫地、修机维护,见识社会各色人等,晚上通宵奋战,横行于各大黑客论坛之中……

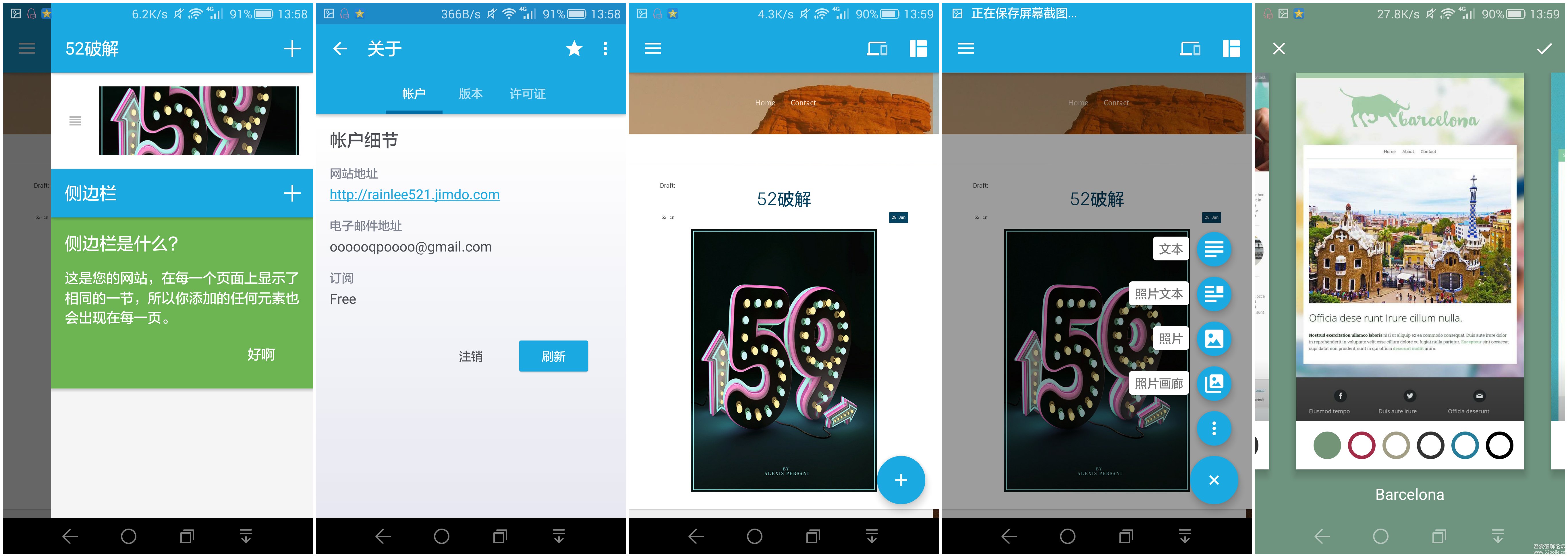

也就是在这时结识了蹒跚学步的 t00ls、吾爱破解、看雪、绿色兵团,以及各类杂七杂八的技术论坛,什么黑客动画吧、黑客基地、黑鹰、Dir溢出的红客联盟,只要是个黑客技术网站,就都有我的足迹,甚至还开了个网站叫“巅峰黑客”(现在看起来,真他丫的SB!-_-!!!)!

凭着过硬的技术、雄厚的实力,在 oldjun(老君)的邀请下,混进了 t00ls 核心圈子,还当上了版主,后来因为年轻气盛和某核心成员吵架,又被赶出核心圈,至今保留一个荣誉会员称号……

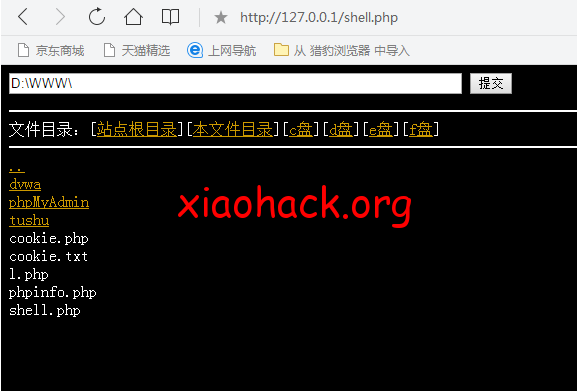

那个时期,编写、发布过很多软件,可能有人还记得在 t00ls 发布的“全球首款B/S构架远控 Network Rat v8.0”,没错,那个是在网吧连续通宵三五天写出来的!但现在看起来,就像是个玩具……

在网吧的学习生涯,每天都像打了鸡血,知识面涉猎之广,连现在的我都感到恐怖,同时也赋予了我极其丰富的各类知识。

就这样,没日没夜丧心病狂的活着……

时间一晃,一半年过去了,随着在黑客圈知名度的增加,以及技术实力的增强,手里也渐渐地攒了一些钱,终于凑够钱买了人生第一台电脑!某款杂牌机!!!

之后就很少去网吧了,而是蜷缩在县城某个城中村出租屋的黑暗小角落里,用着自己新买的电脑潜心研究,脱去浮躁,慢慢向真正的技术大牛进化,足不出户,不知世上是何年……

花开花落,果生果熟,叶出叶红,叶凋雪落,又一年过去了……

在这期间丰富了更多新的知识,建立了个人小站:http://lcx.cc/,一直运行到现在,同时也见证了乌云的崛起。

后来,机缘巧合,认识了一些公司老总,在贵人大力邀请之下,告别蜷缩了几载的小小出租屋,正式进入搬砖生涯……

再后来,这些年,一直走南闯北,手里也渐渐的有了些积蓄,生活也更舒适一点了……

然后,然后就没有了……

(完)

写在最后:

正是因为对自己变态的要求,才造就了自己的现在,做!就要做第一!

我们现在还很年轻,人生的轨迹,也才刚刚开始。

这个世界,从来就没有什么公正、平等!

既然没有含着金汤勺出生,就更要付出常人千倍、万倍的努力!

在自己的道路上,谱写自己的传奇!

二、自己的故事:

1.网名是怎么来的?核总这头像啥意识?用了这么多年,有什么寓意?

其实我最早网名不叫“Nuclear'Atk(核攻击)”,而是“Hacker'Rose”,后来和 t00ls 核心吵架,那个号封了,然后新注册了一个,想着起个牛逼独特的网名,正巧看到百度新闻“…核攻击…”,就用了……后来也没改过,就用了这么多年,至于寓意,在博客也说过。

2.渗透最久的站用了用了多长时间,最后怎么搞定的?

最久的,断断续续几个月吧,最后 DDOS 迫使其更换服务器,然后你懂得……

3.当你感觉到瓶颈的时候你是怎么做的?

换个思路,绕出来,再从另一入口进,山穷水尽疑无路,柳暗花明又一村~

4.家长对你学习黑客技术持有什么样的态度?亲朋好友之间有学习黑客技术的吗?

因为对这个并不懂,但作为一门技术来说,持支持态度。

部分好友有学习。

5.还有什么其他的兴趣爱好吗?业余时间做什么?在黑客领域之外,还关注那些领域的知识?

兴趣爱好很多,音乐、游戏、电影、摄影、写作等……关注的领域也很多,主要是科技之类的。

6.谈谈大家很关心的避免水表的经验,如何保护自己?

这个问题面太广,完全可以独立写一本书,简单的说的话,把真实身份和虚拟身份隔离使用。

三、核攻击的生存现状

1.核总现在结婚了吗?孩子几岁了?爱人是做什么的呢?

结婚嘛,现在太年轻,太早!女友嘛,这是个奢侈品,不敢拥有~

2.觉得做WEB的10后挣钱方向是啥?

这个不敢妄下评论,我感觉应该是移动端吧。

3.现在的状况是什么样的?未来的打算是什么样的?

现在状况么?在某食品行业搬砖!

未来打算么?谱写自己的传奇!-_-!!!

4.核总技术做了多久?现在做的是技术还是管理?

网络安全经验,大概有十年了。

现在技术管理都做,以后可能转型为管理吧。

四、对当前网络、信息安全的看法

1.网络安全事故频发,你如何看?

任何行业都有安全事故,控制在安全的度里即可。

网络安全近几年由于媒体热炒,再加上技术广泛化,就暴露很多问题了,等过了这个时期,全民安全水平提高,就不会有那么多安全问题了。

2.对现在的国内安全现状和未来的趋势有什么见解?

国内安全现状嘛,个人感觉很混乱,毕竟是一个新兴的行业,还没有发展出自己的规则。未来应该会整合、规则化。

3.国内外的企业应该怎么样避免这些事件的再次发生?

对企业接触不多,不敢妄下评论。但肯定要学习经验、亡羊补牢。

4.对黑产和白帽子的看法是什么?

两者本质没有区别,都是靠技术生存,只是途径不一样。

5.您能否从自己的角度说下现今国内黑产现状与模式以及未来的发展趋势?

这个问题太大,就我个人观点,现在国家政策等原因,未来小鱼小虾会消失,只留下大玩家继续玩,手段也会更隐蔽,但永远都不会消失。

6.有人说黑客圈技术环境变了,在你看来之前的环境是怎么样的,现在的环境是怎么样的?

改变是肯定的,前几年行业新兴,泡沫太大,普遍浮躁,现在泡沫基本消散了,也都静下心了。

7.健康的技术环境应该是怎么样的?

那要看你如何定义“健康”了。

8.黑客需要一个什么样的环境?国家,企业,社会,媒体,个人应该怎么做?

嗯,无限零食供应,超高配置设备,舒适的工作环境,几个极品妹纸助手,嗯,一定是这样的环境!

国家,出台政策,使它逐渐正规化,像过渡到白帽子一样,合法的研究技术。

企业,正视自身网络安全问题,加强自身防范,而不是单方面指责黑客行为。

媒体,合理引导社会舆论。

个人,转职……

9.在安全行业百家争鸣的时代,核总最看好的是哪个方向呢?大数据安全分析?威胁情报?可视化安全?or等等。核总怎么看?

每个方向都各有所长、各有优缺,不能进行简单比较。

我觉得未来大数据分析预测,应该是主流方向。

这里说的不是这些企业搞得那些“概念大数据”,而是将整个社会各行各业数据进行整合分析,虚拟一个世界运行,预测未来发生的事,就像《美国队长》中的洞察计划、《少数派报告》一样,预测犯罪、事故、灾难的发生,并将其消灭在萌芽中,这是很有价值也是很恐怖的一件事。

咳!扯远了……

10.关于信息安全这个行业,核总毕竟也是行业大佬了,眼光肯定很独到,就近几年来看,安全产业发展得也算挺红火,市场需求量也在逐渐增加,政府和大众的重视程度也在提升,这是否就意味着安全行业的未来发展形势会很好,不会受到传说中的互联网寒冬的影响?

这个问题很难回答,我等屌丝也无法预测这类问题。

安全行业是基于企业安全需求的,企业有需求就不会有寒冬,安全行业是个新兴行业,还在发展中,很难预料。

五、对将要踏入信息安全行业的新朋友们提一些建议

1.针对现今网络安全人士,会点渗透,刚大学毕业,开口就要15-40k月薪的看法。小伙伴们毕业没多久,经验不足。但是开口就是几十几十k的要。互联网安全行业现在就是泡沫行业吗? 有一天会突然一下的破了吗?那些没有CISSP,CISP,CISA,Security+ 等等的人,没工作过,以前都是玩CTF长大的孩子们,他们哪里来的勇气?就敢狮子大开口?希望核总发表下核心建议。我们这年头,做安全行业的招聘也好难啊。

无论哪个行业,都不缺刚毕业狮子大开口的愣头青。

很少在安全公司混,这个我没有发言权,就不瞎指点了。

嗯,我也没有那些证。亲,我高中都没毕业,贵公司要吗?

2.渗透工程师行业将来的前景如何?核总能否就渗透相关的职业发表些看法。比如做安全服务(乙方)的,做某产的,成为某家公司的安全团队做维护该公司安全问题(算安全运维了?)的,以及为政府效力做境外目标的。就渗透而言,表弟见识短浅,觉得基本也就这几个职业了(求指点)?然后这些职业分别的优劣在哪些地方?

没在乙方待过,听乙方朋友们说,貌似都很累、甲方都很操蛋,想打人,俩字:蛋疼。

某产么,靠实力吃饭,金子满地有,看你有没有本事活着带出来。现在政策越来越严,估计死的人更多了吧。行业整体呈现龟缩状态,将面临新一轮的洗牌。

安全运维么,没待过,感觉相对乙方应该轻松点,据说是祖传背锅的。

国家队,也没待过,涉密单位,进去的朋友再也没出来过,人间蒸发了,嘘~

3.觉得渗透火候差不多了,想要接着提升安全技术,避免不走弯路的路该怎么走呢(下一阶段学啥最靠谱)?

学着如何防御被渗透,将会接触更多知识面,碰到更复杂困难的问题。

4.荐一些性价比高或者值得拥有的技术方面的书吧,越多越好哈哈。以及核总涉猎的方面的内容简单说一下,对于技术应该怎么学习?

这些年基本没看书,有问题直接百度、谷歌,所以不知如何推荐。

学习技术,面很广,我感觉,挑自己感兴趣的方向入手即可,兴趣是学习的动力!

5.有时候会不会觉得搞安全是一个坑?刚开始学习安全需要实践,但是现实是没有什么好的测试环境供大家实践,只有到处找SQL注入点,到处找XSS点,各种洞,各种点,以求技术上有所突破,但这样有可能会惹上官司,搞不好还要进去蹲上两年,安全处处充满坑,请问核总如何看待?

嗯,所以我转职做食品行业了…… -_-!!!

六、朋友眼中的核攻击

depycode:核总为人很稳重,很有大哥气质。技术很扎实,涉猎广泛深入。从他博客学到很多东西,很感谢核总。

耶稣:喜欢研究东西,,非常低调,知识非常的全面,在他的博客上面学习到了不少的经验,都是他认真思考后发的,可以学到很多。

lmy:核大大是一个很有趣的胖子,身边美女众多……此处省略一万字,重点是软硬都精,软到分分钟来场核风暴,硬到分分钟让你车熄火…借此也感谢核大大帮兄弟解决不少头疼问题…

cond0r:性格比较严肃,不容易接近,但是在技术方面很有钻研精神,有什么问题总要研究出一个所以然来,也乐意分享。

不堪回首的过往[/caption]

不堪回首的过往[/caption]