纯情博客为您提供最新网络安全黑客博客信息资讯

来源丨新智元

编辑丨袁歇好困

在不到半年的时间里,黑客组织$到处惹是生非,从巴西政府到英伟达,现在又黑进了微软。

最近敲诈的$$又黑了微软!

在过去的几个月里,$ 名声大噪。

英伟达、三星、沃达丰、育碧等都惨遭屠戮。

最糟糕的是 。

毕竟放出源码,文件大小高达75GB,而且仅此而已。

然而,距离“最后通牒”已经过去了半个月,$却没有任何进一步的动作。

对于微软这个商业软件巨头黑客博客,$目前还没有提出任何要求。

丨微软也在劫难逃

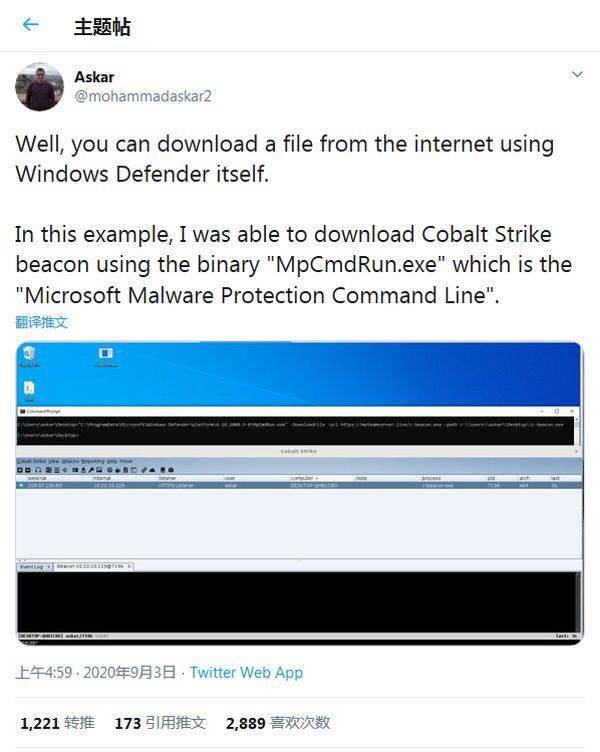

周日清晨,$ 在 上发布了一张内部源代码存储库的屏幕截图,该存储库似乎已被入侵到微软云计算部门 Azure 的内部开发人员帐户中。

图中的 Azure 存储库包含各种 Bing 项目的源代码。

$ 表示 Bing 地图代码转储已完成 90%,而 Bing 代码已完成 45%。

-SV:项目包含硅谷办公室各种Bing工程项目的源代码

: Bing的测试项目使用敏捷模板

: 前端 (SNR) 和其他相关的 UX 代码库

:团队

Bing-:一个存放所有必应源代码的中心项目

ng:WebXT 合规工程团队项目

:与相关的所有代码和工作项

奇怪的是黑客技术,勒索团伙在截图中留下了登录用户的首字母“IS”。

这基本上直接指向 被泄露的帐户。

不确定他是否意识到这一点chatgpt,但在发布屏幕截图后不久,$ 将帖子撤下。

取而代之的是一条消息:“暂时删除,稍后重新发布。”

然而游戏黑客论坛,首字母的高概率暴露也意味着 $ 不再具有访问存储库的权限。

当然,也不排除$只是单方面嘲讽微软。

众所周知,$ 会为以前的受害者做同样的事情。

虽然微软没有确认他们的 Azure 账户是否遭到入侵wordpress插件,但它在一封电子邮件中回应媒体就此事的采访时表示,“我们知道这些说法并正在调查中。”

不幸的是黑客纯情,$ 拥有“良好”的信用记录,他们所谓的对其他公司的攻击后来被证明是真实的。 不信你可以问英伟达。

然而,这家安全公司的全球威胁分析主管托比刘易斯更为谨慎:“除了内部开发人员仪表板的屏幕截图之外,没有进一步的证据。虽然 $ 已成功入侵大型组织,但屏幕截图为我们提供的信息非常少。 “

丨代码泄露视频培训脚本,问题不大

虽然源代码泄漏使软件中的漏洞更容易被发现,但微软此前曾表示,他们的威胁模型假设威胁行为者已经了解他们的软件是如何工作的,无论是通过逆向工程还是之前的源代码泄漏都不会导致风险增加。

“在微软,我们有一种独特的内部开发源码的方式,通过类似于开源世界的文化和开源世界的最佳实践,在微软内部开发源码。这意味着我们不依赖于源代码的机密性为了保证产品的安全,我们的威胁模型假设攻击者了解源代码,”微软在一篇关于攻击者获取其源代码的博客文章中解释道,“所以查看源代码与风险增加。”

但是游戏黑客论坛,源代码存储库通常还包含访问令牌、凭证、API 密钥,甚至代码签名证书。

当 $ 破坏 并发布他们的数据时,它还包括代码签名证书,其他威胁参与者迅速使用这些证书来签署他们的恶意软件。

使用 的代码签名证书会导致防病毒引擎信任可执行文件,而不会将其检测为恶意软件。

对此,微软表示,他们有一项开发政策,禁止在源代码存储库中包含 API 密钥、凭证或访问令牌等“秘密”。

即使是这种情况,也不意味着源代码中不包含其他有价值的数据,例如私人加密密钥或其他专有工具。

目前尚不清楚这些库中包含什么,但正如之前的受害者所做的那样,$ 揭示被盗数据只是时间问题。

丨通过钓鱼和直接购买密码的方式攻击目标

与之前为公众所知的许多勒索软件组织不同,$ 没有在受害者的设备上部署勒索软件。

相反,他们以大公司的源代码存储库为目标,窃取他们的专有数据,然后试图以数百万美元的价格将该数据“出售”给受害公司。

据称,$正在拉拢大型科技公司的内部人士,让这些内部员工泄露敏感信息。

“我们正在以下公司招聘/内部人员!!!” 3月10日在社交网站上写道。该声明随后列出了它希望渗透的公司名单,包括苹果、IBM和微软。

在帖子中,黑客组织描述了要求叛徒员工帮助访问目标公司网络的具体方式:

“请注意:我们不是直接索取数据,我们是在寻找内部员工提供他们公司的内部 VPN 或外部网络接口typecho主题,或者一些远程登录权限。”

据网络安全公司推断,除了直接购买登录密码和接口外,该黑客团伙的攻击手段为经典的钓鱼攻击和获取目标网络的网络验证。

旧方法通常是久经考验的真实方法,这些方法允许攻击者在目标网络中保持数周不被发现。

$ 在黑客团伙中是独一无二的,因为社交媒体建立了形象和声音。 除了钱,这个团体还想要名声。

$ 通常不会直接加密受感染的系统并运行勒索软件攻击,而是威胁要泄露其窃取的信息,除非受害者乖乖付款。

组织对金钱的方式和要求不断变化,应纯粹名利驱使,不得有政治动机或国家级实体赞助。

但就是这种贪财的网络劫匪最后消失,网络安全公司估计以后他们的攻击会更加频繁。

这个号称只为金钱所驱使的黑客组织在成功攻击巨头英伟达和三星后,获得了信心并扩大了野心。

一个由 16 岁自闭症男孩领导的帮派?

$在黑客界还是个“新人”。

2021 年底游戏黑客论坛,$ 的活动首次曝光,目标是巴西和葡萄牙的公司。

首先是巴西卫生部、葡萄牙媒体公司、Claro 和葡萄牙议会等。

不过,据网友称,$的活动可能要追溯到2021年6月。

在一个地下论坛帖子中,一位用户写道:“对游戏巨头 EA 的黑客,多亏了美元,还有更多。”

之后EA的游戏FIFA 21的源代码被公开。

在2022年3月的育碧黑客事件中,$也暗示自己是幕后策划者。

最近网络地下世界的争斗,揭开了帮派成员隐藏身份的一角。

据说该组织的领导者是一名居住在英国的 16 岁自闭症男孩。 他在暗网上常用的ID一般是SigmA、wh1te、.

这是在 ID 为 SigmA 的用户购买后未能将其卖回原网站所有者后发现的。 谈判未果后chatgpt plus,有人爆料SigmA是$的首领,并表示已被逮捕。

随后游戏黑客论坛,$的社交渠道辟谣称,SigmA并未被捕,从而证实了SigmA/确实是$的掌门人的猜测。

这家网络安全公司还发现,当 SigmA 拥有该网站时,它与当时托管 $main 网站的子网托管在同一子网上。

这真是一个可怕的未来,没有光明的未来......

参考: