现在面向 GPT 开发越来越方便了.

但是从我混的很多 telegram 电报群里面看,很多人还在提出一些很基础的需求,看来大家并没有大规模地开始面向 GPT 开发.

我把最近一段时间,我自己实现的面向 GPT 开发的实例整理出来,希望对读者有所启发.

也许你改进一下前期数据的准备,也许你改进一下描述需求的方式,也许你限制一下 GPT 工作的范围,就会得到能让你满意的结果了.

现在各个 GPT 在不同的应用场景 (任务) 下还是各有所长,所以我也会记录用到的 GPT 是哪个.

当然,随着时间的流逝,各个 GPT 还会进一步发展,所以我这里记录的 GPT 也只是一个参考. a)

下载这个项目的文档 Introduction - sing-box

b)

生成一个作为客户端使用的配置文件www.paypal.com

Antigravity

Gemini3

当你给 GPT 一个整体任务时,如果 GPT 返回的效果不太好.

具体到这个案例,如果第 1 步获取的文档是错的或者不完整,那就不要开始生成配置文件.

把 gui.py 上传为附件,再提出要求

附件中的代码 有一个问题,在屏幕分辨率不高的情况下,窗口显示不全,而且没有滚动条

Claude

在这个案例中,我用自己的编码能力识别出了,gui.py 负责 GUI 界面。所以只需要处理这个文件.

如果你是纯小白,那么可以先让 GPT 帮你分析整个项目中,负责界面的是哪一部分.

窗口添加滚动条

a)

有这样一个 HTML 页面

b)

需要整合为可以在浏览器的 console 执行的 js 文件

c)

把 first name, firstname, full name, fullname, 全名,姓名 归为一类,显示同样的高亮颜色或边框颜色.

d)

把 first name, firstname, last name, lastname, full name, fullname, 全名,姓名 归为一类,显示同样的高亮颜色或边框颜色.

Gemini

在这个案例中,我自己先对需求进行了分析。这是一个把同样的逻辑 / 功能 应用到好多个 不同的 分类 中的事情.

所以我首先关注怎么在一个分类中实现我要的功能.

然后再将同样的处理批量应用到更多的分类.

高亮页面上的联系人信息

我有一个 html 页面,#movie_player > div.html5-video-info-panel.ytp-sfn > div > div:nth-child(9) > span > span:nth-child(2)”)

Gemini

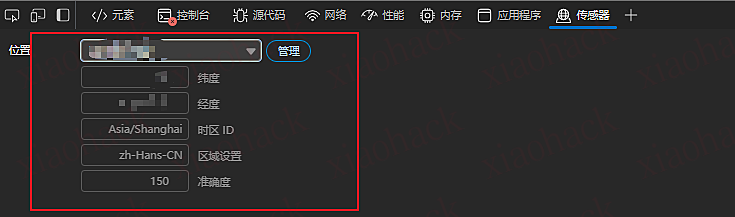

在这个案例中,我自己先用浏览器 的 F12 开发者工具 找到了 HTML 元素的 path

如果你是纯小白的话,也许需要使用一些基于浏览器插件形式的 GPT.

Youtube 视频信息页面 网速换算 MB/s 单位

Gemini 中关于 snippet 的知识不及时.

我问到下面这样的用法,Gemini 说 snippet 不支持,只有 worker 支持。但,其实现在 snippet 是支持的.

export default {

async fetch (request, env, ctx ) {

try {

return await handleRequest (request, env, ctx);

} catch (e) {

return new Response (e.message || "Internal Error" , { status : 500 });

}

},

};

Claude

实现一个基于 HTML JS 的工具

文本框 可输入 podcast 的 RSS 地址 文本框 可从 1) 获取 RSS 内容,也可以手工输入 RSS 内容 文本框 分析 2) 的内容,列出所有封面图片的地址。可手工编辑 添加或删除 显示 3) 中的地址对应的图片https://feed.xyzfm.space/y9qnpfdrctnx 是一个 podcast 的 RSS 地址,会被填写到 1) 可得到 RSS 数据,xml 格式。会被填写到 2) 中有 <itunes:image href=“https://image.xyzcdn.net/Fgd_z5yexkQF_GB0LF4Xncqqf8CU.png ”/> 这样的元素,应该将 https://image.xyzcdn.net/Fgd_z5yexkQF_GB0LF4Xncqqf8CU.png 填写到 3) 显示 3) 中的地址对应的图片 Gemini

把整个转换过程 规划为几个步骤

每个步骤有可检查的结果,而且可以人工手动修改。再接着进行下一步.

从 apple podcast 获得每集播客封面图片

有这样一个 github 项目

查找所有的 animation: 替换为 //animation: 查找所有的 function createMatrixRain () {, 在下一行添加一行 return; Claude

去掉原项目的视觉特效

分析上传的文件,这是一个用于 cloudflare worker 环境的 js 脚本

请分析出显示 HTTP 页面中的视觉特效部分,位于代码的什么位置.

Claude

去掉原项目的视觉特效

Claude

生成的程序有 BUG, 获取消息的纯文本

message_text = event.message.message

正确的做法是提取消息的 markdown 文本

from telethon.extensions import markdown

message_text = markdown.unparse(event .message.message, event .message.entities)

用具体的示例告诉 GPT 应该达到怎样的效果

电报 telegram 关键字 keyword 反应 react 机器人 bot

基于 cloudflare 的 woker, 开发 一个专门 反向代理 github 的工具

本代理 接收的 path 部分 应该是一个 http:// 或者 https:// 如果 path 部分 不是 http:// 或者 https:// 开头 判断 本代理 接收的 链接 是否 githubgithub.com raw.githubusercontent.com api.github.com gist.github.com codeload.github.com avatars.githubusercontent.com assets-cdn.github.com 在获取需要反向代理的内容后 对于 .sh 结尾的脚本文件 Gemini

如果你不需要一个大项目的完整的功能,你可以向 GPT 描述你用得着的那一小部分功能,这样能用很少的代码量完成,而且还方便你自己 自定义修改.

极简 GitHub Porxy 解决 GitHub 脚本的无限嵌套调用

a)

做一个 fake-curl-wget.sh 脚本.

fake-curl-wget.sh 包含一个 curl () 的壳子,和一个 wget () 的壳子 使用者在终端先 source fake-curl-wget.sh 再执行其它脚本 这样,后面执行的脚本会调用到 fake-curl-wget.sh 中的 curl () 壳子 和 wget () 壳子 每次调用 curl 或 wget 时,打印一个调用序号。这个序号每次调用时,自增 1 对于所有 curl 和 wget 调用,这个序号是统一. 输出 pwd 当前目录 输出 完整的 curl 命令和全部参数 输出 完整的 wget 命令和全部参数 这个 curl 壳 或 wget 壳,并不去真正访问网络 根据调用序号,执行预设的命令。如, 这些预设命令是会被人工编辑而增加的。用 case 实现 10) 的逻辑. 这个 curl 壳 或 wget 壳,永远返回成功. b)

当根据序号 进行 case 逻辑 发现没有匹配的预设命令时,脚本暂停。等待使用者输入. 根据日志打印的 curl 或 wget 命令及参数。使用者判断 当前序号的操作是要保存文件,还是要输出信息到 stdout. 现在各个 GPT 能上下文窗口很大了.

可以把脚本本身和报错信息 一次性全部发过去.

如果文本框限制了字符数,可以把脚本保存为文件上传.

fake-curl-wget.sh 用于解决 VPS 向外访问网络有问题,导致脚本执行失败的问题

基于 Telethon 框架,生成一个 telegram 监听关键字推送结果 bot

# 账户信息

account:

# 监听信息的user

api_id: '1400003'

api_hash: 'd11xxxxx112a7e059e831'

user_phone: '+86190000010'

# 发送消息的bot

bot_token: '1000007:AAHNh8axxxxxxxxxxxxxxxxHA'

bot_username: 'keyxxxxxrt_bot'

# LOG

logger:

path: null # e.g. /root/absolute-path/ default null: {_current_path}/logs/

level: INFO # FATAL,ERROR,WARN,INFO,DEBUG,NOTSET

# 代理

proxy:

type: SOCKS5 # e.g. SOCKS4, SOCKS5, HTTP

address: null # e.g. 127.0.0.1

port: null # e.g. 1088

# 非公共服务

# bot只接收来自以下ID的命令 可以设置为user或group的ID

command_id_list:

- 123456789

- 987654321

# bot的通知信息发送到以下ID 可以设置为user或group或channel的ID

result_id_list:

- 123456789

- 987654321

# 不处理来自机器人的消息

# 比如,有些群里有自动回复机器人,回复的都是重复的消息;或者一些广告机器人加群之后开始刷屏

ignore_bot_msg: true

# 临时禁止一些数据源, 而不需要user从群组或频道中退出

source_filter: false # 开关, 默认 false

source_filter_ignore_list:

- 123456789

- 987654321

# 关注的 关键字列表 支持正则表达式

keyword_list:

- /keyword1|keyword2|keyword3/ig

- /keyword4|keyword5|keyword6/ig

# 排除的 关键字列表 支持正则表达式

keyword_exclude_list:

- /exkeyword1|exkeyword2|exkeyword3/ig

- /exkeyword4|exkeyword5|exkeyword6/ig

Claude

配置文件是从另一个方面描述程序有些什么功能.

Telegram 监控关键字机器人 基于 telethon

📌 转载信息

原作者: crazypeace

转载时间: 2026/1/4 17:19:51

-

-

![[开源] npx chous : 约束文件结构,避免 AI 到处生产垃圾的工具1](https://xiaohack.oss-cn-zhangjiakou.aliyuncs.com/typecho/images/2026/01/04/20260104172352_695a31a84cb13.gif!mark)